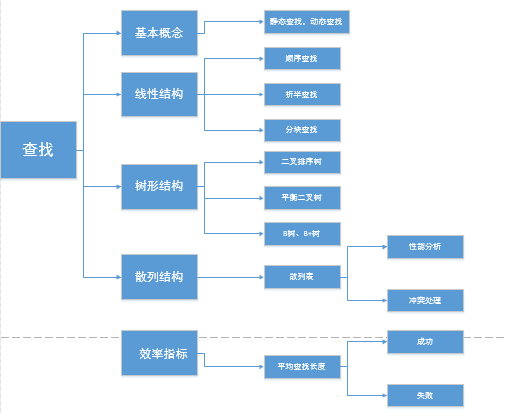

Chapter 5 查找

Chapter 5 查找

1- 顺序查找法 O(n)

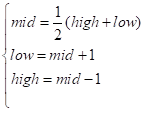

2- 折半查找O(logn) :二分查找

要求:关键字有序

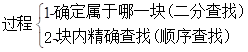

过程:

判定树:叶子结点为方框,代表不成功的结点。

3- 分块查找:索引顺序查找

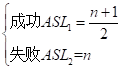

ASL = ASL1+ASL2

4- 二叉排序树(BST)

特点:左<根<右

5- 平衡二叉树(AVL)

6- B-树(B数)

特点:

1 分支数 = 关键字数 + 1,最大分支数就是B树的阶数

2 根结点至少有1个关键字,两个分支

其余结点至少有  个分支,

个分支,  -1个关键字

-1个关键字

3 结点内关键字互不相等按从小到大顺序排列

4 叶结点处于同一层,是查找失败到达的位置(计算结点数时要算上)

5 下层结点的关键字取值在上层所划分区间内

基本操作:

1 查找:多路查找

2 插入:可能引起拆分,多次拆分叫连锁反应

3 删除:直接删,不够找兄弟借,再不够合并

7- B+树

B-树和B+树的区别:(先B+,后B-)

1 B+树:n个关键字n个分支

B-树:n个关键字n+1个分支

2 关键字个数:  ≤n≤m

≤n≤m  -1≤n≤m-1

-1≤n≤m-1

根结点个数: 2≤n≤m 1≤n≤m-1

3 B+树:非叶子结点只是个索引,不包含关键字对应记录的存储地址

B-树:每个关键字对应一个记录的存储地址

B+树:叶子结点包含信息和全部关键字,叶子结点引出的指针指向记录

B+树:有一个指针指向关键字最小的叶子结点,所有叶子结点链接成一个线性链表

8- 散列表(哈希表)

H(key) ---- 哈希地址

发生冲突----同义词

Hi(key)----解决冲突后的地址

查找成功的ASL1 = 每个关键字的比较次数

查找失败的ASL2 = 由该地址开始到空地址为止进行比较操作的次数

常见Hash函数构造方法:除留取余法

常见解决冲突方法:

1 开放定址法:包括线性探查法等…

2 链地址法:

性能分析:α(装填因子) = 关键字个数/表长

Hash表的ASL与α有关,与关键字无关。

注:

1 顺序表查找优点是顺序/链式均可,缺点是n较大时,ASL大,效率低

2 折半查找适合顺序,不适合链式,且要求有序

Chapter 5 查找的更多相关文章

- Chapter 8(查找)

1.二分查找和插值查找 //************************Search.h*********************************** #ifndef SEARCH_H # ...

- 【ASP.NET Identity系列教程(一)】ASP.NET Identity入门

注:本文是[ASP.NET Identity系列教程]的第一篇.本系列教程详细.完整.深入地介绍了微软的ASP.NET Identity技术,描述了如何运用ASP.NET Identity实现应用程序 ...

- ASP.NET Identity 一 (转载)

来源:http://www.cnblogs.com/r01cn/p/5194257.html 注:本文是[ASP.NET Identity系列教程]的第一篇.本系列教程详细.完整.深入地介绍了微软的A ...

- ASP.NET Identity系列教程-2【Identity入门】

https://www.cnblogs.com/r01cn/p/5177708.html13 Identity入门 Identity is a new API from Microsoft to ma ...

- Chapter 3: Connector(连接器)

一.概述 Tomcat或者称之为Catalina(开发名称),可以简化为两个主要的模块,如下图: 多个Connector关联一个Container.之所以需要多个Connector,是为了处理多种协议 ...

- Chapter Schema

Chapter Schema Schema是XF的核心,每一个读写方法都有一个相关联的Schema.方法首先解析Schema,然后再根据Schema的配置的执行. 那Schema是什么呢?Schema ...

- Chapter 1 Securing Your Server and Network(9):使用Kerberos用于身份验证

原文:Chapter 1 Securing Your Server and Network(9):使用Kerberos用于身份验证 原文出处:http://blog.csdn.net/dba_huan ...

- Linux - 在当前系统内查找信息的方法

查找文本 使用grep命令 grep命令 - 示例 grep命令 - 正则表达式 grep命令 - 统计匹配字符串的行数 grep命令 - 搜索多个单词 结合正则表达式使用grep命令 注意:在搜索指 ...

- 《Linux内核设计与实现》Chapter 18 读书笔记

<Linux内核设计与实现>Chapter 18 读书笔记 一.准备开始 一个bug 一个藏匿bug的内核版本 知道这个bug最早出现在哪个内核版本中. 相关内核代码的知识和运气 想要成功 ...

随机推荐

- Spark与Hadoop的对比

- RAKsmart新出香港服务器的优势

RAKsmart为了更好地服务用户,所以最近RAKsmart新推出得香港服务器又带给了用户更多的选择,那这次RAKsmart新推出香港服务器有哪些优势呢? 1.带宽更大可升至10Mpbs 香港服务器的 ...

- redis笔记_源码_字典dict

参考:https://redissrc.readthedocs.io/en/latest/datastruct/dict.html Expand: 条件: 新的table 大小: Rehash: 条件 ...

- 不会在CentOS 8上安装htop?今天教你正确安装

它显示有关CPU和RAM利用率,正在执行的任务,平均负载和正常运行时间的信息.另外,htop显示所有正在运行的进程的列表,并且还可以树状格式显示这些进程. htop优于top的优势包括 以颜色标记输出 ...

- c++ strlen() 函数

{ char *buf = new char[1024]; ZeroMemory(buf,1024) for(int i = 0; i < 1023; i++) { buf[i] = '5'; ...

- Windows start

启动一个单独的窗口以运行指定的程序或命令. START ["title"] [/D path] [/I] [/MIN] [/MAX] [/SEPARATE | /SHARED] ...

- 云HBase备份恢复,为云HBase数据安全保驾护航

摘要: 介绍了阿里云HBase自研备份恢复功能的基本背景以及基本原理架构和基本使用方法. 云HBase发布备份恢复功能,为用户数据保驾护航.对大多数公司来说数据的安全性以及可靠性是非常重要的,如何 ...

- cf1147

C——筛法 #include<bits/stdc++.h> using namespace std; ]; int main(){ cin>>n; ; ;i<=n;i++ ...

- docker删除未使用到的镜像

docker image prune -a docker image prune -a -f #-f强制,不需要确认

- 20175323《Java程序设计》第三周学习总结

教材学习内容总结 这周开始用幕布记录学习过程和思路,下面是我这章的知识框架总结https://mubu.com/doc/aNMW9Clym0 教材学习中的问题和解决过程 问题1:教材90页的Trian ...