20199319《Linux内核原理与分析》第十二周作业

SET-UID程序漏洞实验

一、实验简介

Set-UID是Unix系统中的一个重要的安全机制。当一个Set-UID程序运行的时候,它被假设为具有拥有者的权限。例如,如果程序的拥有者是root,那么任何人运行这个程序时都会获得程序拥有者的权限。Set-UID允许我们做许多很有趣的事情,但不幸的是,它也是很多坏事情的罪魁祸首。

因此本次实验的目标有两点:

- 欣赏好的方面,理解为什么Set-UID是需要的,以及它是如何被执行的。

- 注意坏的方面,理解它潜在的安全性问题。

二、实验内容

1、没有Set-UID机制的情况

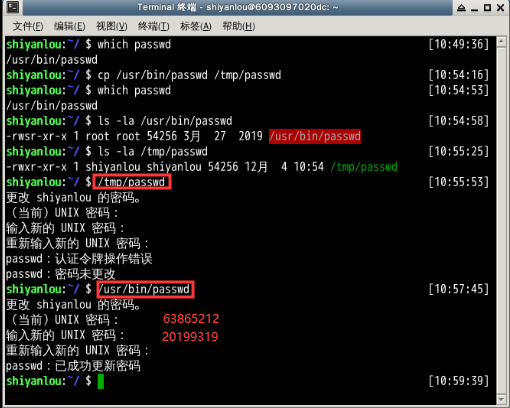

将passwd拷贝到 /tmp/ 下,权限发生了变化(在原目录下suid位被设置),复件没有了修改密码的权限。

对于“chsh”,“su”,和“sudo”命令,把这些程序拷贝到用户目录下,同样不再具有root权限。

cp /usr/bin/passwd /tmp/passwd

ls -la /usr/bin/passwd

ls -la /tmp/passwd

/tmp/passwd #shiyanlou密码可以通过点击右侧工具栏SSH直连看到

/usr/bin/passwd

shiyanlou密码可以通过点击右侧工具栏SSH直连看到

2、运行Set-UID程序

在linux环境下运行Set-UID程序:

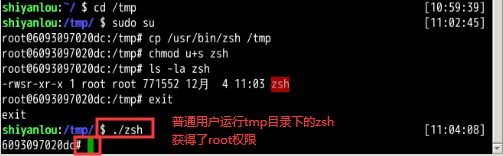

- 以root方式登录,拷贝/usr/bin/zsh 到/tmp, 同时设置拷贝到tmp目录下的zsh为set-uid root权限,然后以普通用户登录,运行/tmp/zsh。

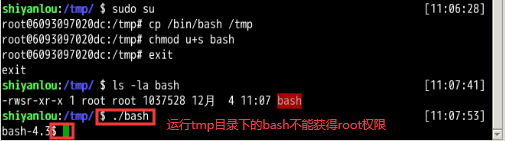

- 拷贝/bin/bash到/tmp目录,同时设置/tmp目录下的bash为Set-UID root权限,然后以普通用户登录,运行/tmp/bash。

可见,同样的操作,运行复制的zsh可以获得root权限,而bash不能。

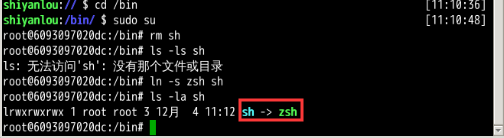

3、bash 内在保护机制

/bin/bash有某种内在的保护机制可以阻止Set-UID机制的滥用。为了能够体验这种内在的保护机制出现之前的情形,我们使用另外一种shell程序——/bin/zsh。在一些linux的发行版中(比如Fedora和Ubuntu),/b。为了使in/sh实际上是/bin/bash的符号链接用zsh,需要把/bin/sh链接到/bin/zsh。输入以下指令把默认的shell指向zsh:

sudo su

cd /bin

rm sh

ln -s zsh sh

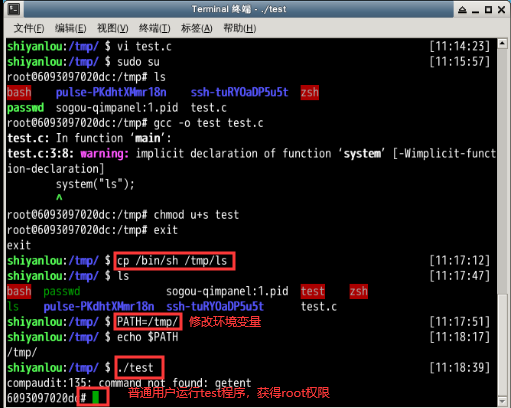

4、PATH环境变量的设置

system(const char * cmd)系统调用函数被内嵌到一个程序中执行一个命令,system()调用/bin/sh来执行shell程序,然后shell程序去执行cmd命令。但是在一个Set-UID程序中system()函数调用shell是非常危险的,这是因为shell程序的行为可以被环境变量影响,比如PATH;而这些环境变量可以在用户的控制当中。通过控制这些变量,用心险恶的用户就可以控制Set-UID程序的行为。

- 下面的Set-UID程序被用来执行/bin/ls命令;然后程序员可以为ls命令使用相对路径,而不是绝对路径。在/tmp目录下新建 test.c 文件:

int main()

{

system("ls");

return 0;

}

- 可以使这个代码具有root权限,把/bin/sh拷贝到/tmp目录下面重命名为ls(先要确保/bin/目录下的sh 符号链接到zsh,而不是bash),将环境变量PATH设置为当前目录/tmp,运行编译的程序test。就可以获得root权限:

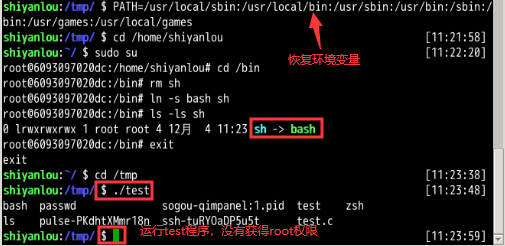

- 然后先恢复环境变量PATH,然后修改/bin/sh使得其返回到/bin/bash,重复上面的攻击,无法获得root权限,可见修改sh连接回bash,运行test程序不能使普通用户获得 root 权限。

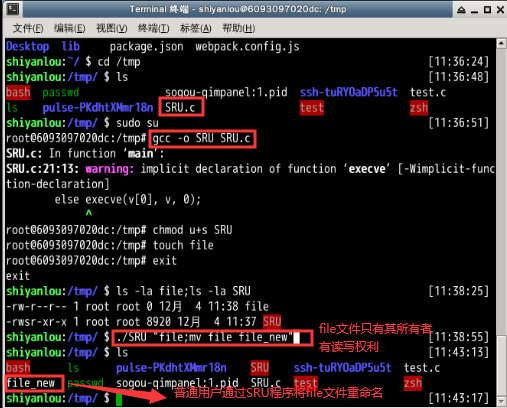

5、system()和execve()的不同

- 首先确保/bin/sh指向zsh:

sudo su

cd /bin

rm sh

ln -s zsh sh

然后使用如下命令恢复 PATH:

PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin:/usr/games:/usr/local/games

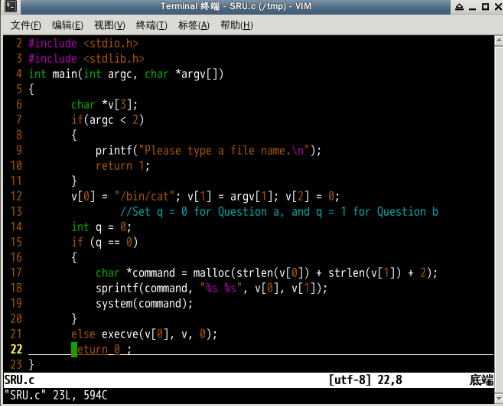

- 在/tmp目录下新建 SRU.c 文件,内容如下:

程序中有 q=0。程序会使用system()调用命令行。这个命令不安全。使用者可能会出于好奇或者个人利益驱使阅读或者修改只有root用户才可以运行的一些文件。

比如截图中,file文件只有root用户有读写权限,但普通用户通过运行该程序,阅读并重命名了file文件:

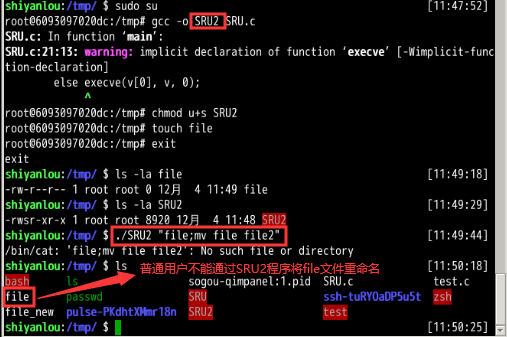

如果修改为q=1后,不会有效。前面步骤之所以有效,是因为system()函数调用/bin/sh,链接至zsh,具有root权限执行了cat file文件后,接着执行mv file file_new命令。而当令q=1, execve()函数会把file; mv file file_new 看成是一个文件名,系统会提示不存在这个文件:

6、LD_PRELOAD环境变量

为了保证Set-UID程序在LD_PRELOAD环境的操纵下是安全的,动态链接器会忽略环境变量,但是在某些条件下是例外的。

- 首先建立一个动态链接库。把下面的程序命名为mylib.c,放在/tmp目录下。在函数库libc中重载了sleep函数:

#include <stdio.h>

void sleep (int s)

{

printf("I am not sleeping!\n");

}

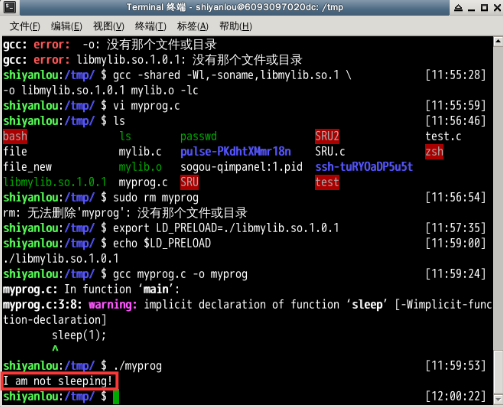

- 然后用下面的命令编译上面的程序:

gcc -fPIC -g -c mylib.c

gcc -shared -Wl,-soname,libmylib.so.1 \

-o libmylib.so.1.0.1 mylib.o –lc

- 把下面的程序命名为myprog.c,放在/tmp目录下:

int main()

{

sleep(1);

return 0;

}

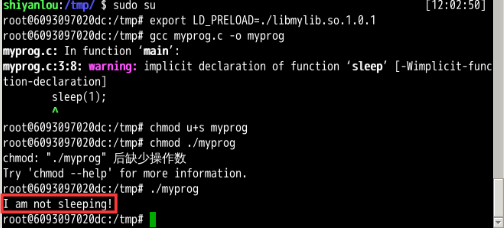

(1)把myprog编译成一个普通用户下的程序在普通用户下运行。可见,它会使用LD_PRELOAD环境变量,重载sleep函数:

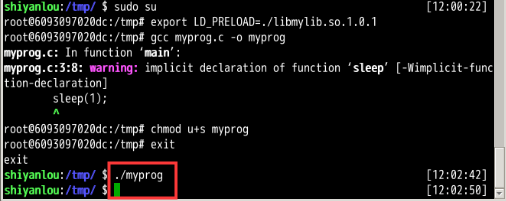

(2)把myprog编译成一个Set-UID root的程序在普通用户下运行。在这种情况下,忽略LD_PRELOAD环境变量,不重载sleep函数,使用系统自带的sleep函数:

(3)把myprog编译成一个Set-UID root的程序在root下运行。在这种情况下,使用LD_PRELOAD环境变量,重载sleep函数:

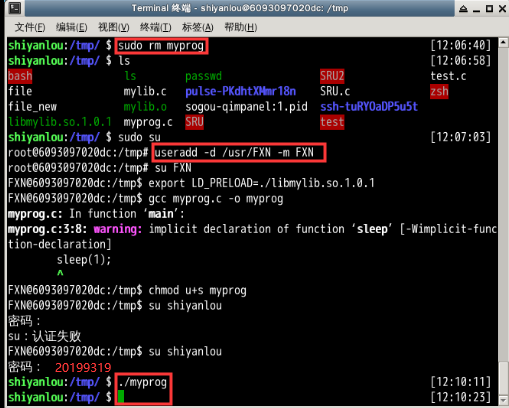

(4)在一个普通用户下把myprog编译成一个Set-UID 普通用户的程序在另一个普通用户下运行。在这种情况下,不会重载sleep函数。(注意:需要先使用命令 rm myprog 把之前编译生成的 myprog 文件删掉)

由以上四种情况可见:只有用户自己创建的程序自己去运行,才会使用LD_PRELOAD环境变量,重载sleep函数,否则的话忽略LD_PRELOAD环境变量,不会重载sleep函数。

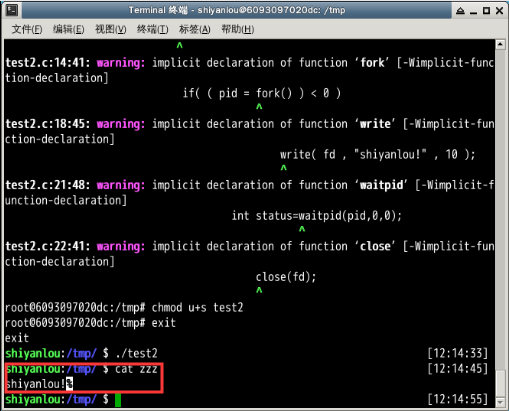

7、消除和清理特权

为了更加安全,Set-UID程序通常会调用setuid()系统调用函数永久的清除它们的root权限。然而有些时候,这样做是远远不够的。在root用户下,在/tmp目录新建一个空文件zzz。在root用户下将下面代码命名为test2.c,放在/tmp目录下,编译这个程序,给这个程序设置root权限。在一个普通的用户下,运行这个程序。

#include <stdlib.h>

#include <stdio.h>

#include <sys/types.h>

#include <fcntl.h>

int main(){

int fd;

fd = open("/tmp/zzz",O_RDWR|O_APPEND);

sleep(1);

setuid(getuid());

pid_t pid ;

if( ( pid = fork() ) < 0 )

perror("fork error");

else if( pid == 0 ){

// child process

write( fd , "shiyanlou!" , 10 );

}

int status=waitpid(pid,0,0);

close(fd);

return 0;

}

结果如下:如图所示文件被修改了,原因在于设置uid前,zzz文件就已经被打开了。只要将语句setuid(getuid())移至调用open函数之前,就能避免这个问题。

20199319《Linux内核原理与分析》第十二周作业的更多相关文章

- 2018-2019-1 20189221 《Linux内核原理与分析》第八周作业

2018-2019-1 20189221 <Linux内核原理与分析>第八周作业 实验七 编译链接过程 gcc –e –o hello.cpp hello.c / gcc -x cpp-o ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第七周作业

2018-2019-1 20189221 <Linux内核原理与分析>第七周作业 实验六 分析Linux内核创建一个新进程的过程 代码分析 task_struct: struct task ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第六周作业

2018-2019-1 20189221 <Linux内核原理与分析>第六周作业 实验五 实验过程 将Fork函数移植到Linux的MenuOS fork()函数通过系统调用创建一个与原来 ...

- 2018-2019-1 20189221《Linux内核原理与分析》第五周作业

2018-2019-1 20189221<Linux内核原理与分析>第五周作业 实验四 实验过程 当用户态进程调用一个系统调用时,cpu切换到内核态并开始执行一个内核函数. 在Linux中 ...

- 2018-2019-1 20189221《Linux内核原理与分析》第三周作业

2018-2019-1 20189221<Linux内核原理与分析>第三周作业 实验二 完成一个简单的时间片轮转多道程序内核代码 实验过程 在实验楼中编译内核 编写mymain.c函数和m ...

- 2019-2020-1 20199329《Linux内核原理与分析》第十三周作业

<Linux内核原理与分析>第十三周作业 一.本周内容概述 通过重现缓冲区溢出攻击来理解漏洞 二.本周学习内容 1.实验简介 注意:实验中命令在 xfce 终端中输入,前面有 $ 的内容为 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第十一周作业

<Linux内核原理与分析>第十一周作业 一.本周内容概述: 学习linux安全防护方面的知识 完成实验楼上的<ShellShock 攻击实验> 二.本周学习内容: 1.学习& ...

- 2019-2020-1 20199329《Linux内核原理与分析》第八周作业

<Linux内核原理与分析>第八周作业 一.本周内容概述: 理解编译链接的过程和ELF可执行文件格式 编程练习动态链接库的两种使用方式 使用gdb跟踪分析一个execve系统调用内核处理函 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第七周作业

<Linux内核原理与分析>第七周作业 一.本周内容概述: 对Linux系统如何创建一个新进程进行追踪 分析Linux内核创建一个新进程的过程 二.本周学习内容: 1.学习进程的描述 操作 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第六周作业

<Linux内核原理与分析>第六周作业 一.本周内容概述: 学习系统调用的相关理论知识,并使用库函数API和C代码中嵌入汇编代码两种方式使用getpid()系统调用 学习系统调用syste ...

随机推荐

- CentOS7性能监控系统安装

想打造 New Relic 那样漂亮的实时监控系统我们只需要 InfluxDB/collectd/Grafana 这三个工具,这三个工具的关系是这样的: 采集数据(collectd)-> 存储数 ...

- 阶段3 3.SpringMVC·_07.SSM整合案例_07.ssm整合之编写MyBatis框架测试保存的方法

再写一个测试的方法,测试save保存的方法 需要提交事务才能保存到数据库

- 使用第三方UITableView+FDTemplateLayoutCell计算cell行高注意点

现在很方便的计算单元格的行高大部分都是使用的第三方框架UITableView+FDTemplateLayoutCell,不知道你在使用这个框架的时候有没有遇到和我一样的问题,比如: 在这样计算cell ...

- 并发编程之原子Atomic&Unsafe

1.原子更新基本类型类 用于通过原子的方式更新基本类型,Atomic包提供了以下三个类: AtomicBoolean:原子更新布尔类型. AtomicInteger:原子更新整型. AtomicL ...

- H5本地存储技术

H5 Web存储技术 前言 web存储技术在初期的时候被定义为HTML5的一部分作为其API.后来被独立出来作为一份独立的标准. web存储标准包含localStorage对象和sessionStor ...

- 微信路由navigateTo

// pages/index/index.js Page({ /** * 页面的初始数据 */ data: { res:2 }, search: function(e) { var that = th ...

- 华为HCNA乱学Round 5:华为交换机基础

- 前端 api 请求缓存方案

参考链接:https://blog.csdn.net/zhuoganliwanjin/article/details/89598753#commentBox

- sublime text 修改侧边栏字体大小

ctrl+shift_p 安装PackageResourceViewer,通过**PackageResourceViewer **这个插件来实现. 打开这个插件,选择Open Resource 输入T ...

- String的非空判断:str!=""的为空判断出错问题

if(str!=null && str!= ""){}这是错误的判断 String str1 = ""; String str2 = new S ...