4 多表代替密码之Hill 密码 2实现

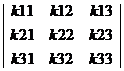

该解密方法的KEY 不是一个数或者一段字符串,而是一个矩阵, 比如有个3*3的KEY:

那么如果我们要加密一个长度为N的字符串, 那么把N除以3,分成M个3个字母组成的小段, 对每个小段尽心加密:

1. 将明文分成M个小段:{{p1,p2,p3},{p4,p5,p6}...{..pN}}

2. 对每个小段尽心加密: c1 = (k11*p1 + k21*p2 + k31*p3)

c2= (k12*p1 + k22*p2 + k32*p3)

c3= (k13*p1 + k23*p2 + k33*p3), 也就是:

密文C:[c1,c2,c3] = [p1,p2,p3] * KEY mod 26,

这样就可以得出Hill加密的算法是:

C = P*Kmod26;

那么对应的解密算法就是:

P = C * K-1mod26.

下面是JAVA 实现:

package com.owner.replace.multi; import Jama.Matrix;

import com.owner.util.matrix.MatrixUtil; import java.text.NumberFormat; /**

* Created by wellmax on 2015/10/19.

*/

public class Hill {

private final static Matrix KEY = new Matrix(new double[][]{{17,17,5},{21,18,21},{2,2,19}});

private final static MatrixUtil MU = new MatrixUtil(KEY);

private final static Matrix N_KEY = MU.inverse();

private static int charToInt(char c){

return (int)c - 97;

} public String encrypt(String input){

char[] chars = input.toCharArray();

int[] numbers = new int[chars.length];

for (int i = 0 ; i < chars.length ; i++){

numbers[i] = charToInt(chars[i]);

}

int[] encrypts = MU.rowMultiplyMatrix(numbers,MU.getMatrix());

for(int i = 0 ; i < encrypts.length ; i++){

chars[i] = (char)(encrypts[i]+97);

}

return new String(chars);

}

public String decrypt(String input){

char[] chars = input.toCharArray();

int[] numbers = new int[chars.length];

for (int i = 0 ; i < chars.length ; i++){

numbers[i] = charToInt(chars[i]);

}

int[] decrypts = MU.rowMultiplyMatrix(numbers,N_KEY);

for(int i = 0 ; i < decrypts.length ; i++){

chars[i] = (char)(decrypts[i]+97);

}

return new String(chars);

} public static void main(String[] args){

Hill hill = new Hill();

String encrypt = hill.encrypt("paymoremoney");

System.out.println(encrypt);

String decrypt = hill.decrypt(encrypt);

System.out.println(decrypt);

}

}

对于3*3的KEY, 决定一个明文字母最后加密结果的因素:

1. 附近的2个字母;

2. KEY某一列的值

那么对于单个字母在密文中出现的频率来说是完全没有规律的, 同样的对于3*3的KEY, 双字母对出现的频率也是不定的。那么随着KEY维度的不断增大, 安全性就不断提高,因为不能通过字母或者字母对出现的频率来分析KEY的值。这对其他之前的加密来说无疑是质的提高。

但是这种加密仍是较易破解的, 典型的一个方法如下:

1. 不是所有的矩阵都有这种算法的逆矩阵, 这样KEY的取值范围就缩小了。

2. 可以通过验证步奏1中猜测的KEY是否正确, 我们通过猜测的KEY破解的密文可以用来判断KEY的正确性。

通过这两步就能较易的破解出KEY。

-Wellmaxwang

4 多表代替密码之Hill 密码 2实现的更多相关文章

- 4 多表代替密码之Hill 密码_1 矩阵工具类

在说明Hill加密之前要先复习线性代数的知识,主要是关于矩阵的一些运算和概念. 一.矩阵的逆: 定义方阵M的逆矩阵应该满足M*M^-1==I,其中I是单位矩阵,比如: 但是这个地方是对英文字母进行加密 ...

- javascript实现playfair和hill密码算法

时至期末,补习信息安全概论作业.恰巧遇古典密码学算法中的playfair算法和hill算法,用javascript语言实现起来是在有趣,边查百度边编码,顺便好好补习一下javascript基础. pl ...

- Hill密码解密过程(Java)

Hill密码是一种传统的密码体系.加密原理:选择一个二阶可逆整数矩阵A称为密码的加密矩阵,也就是这个加密体系的密钥.加密过程: 明文字母依次逐对分组,例如加密矩阵为二阶矩阵,明文就两个字母一组,如果最 ...

- 信息安全-2:python之hill密码算法[原创]

转发注明出处:http://www.cnblogs.com/0zcl/p/6106513.html 前言: hill密码算法我打算简要介绍就好,加密矩阵我用教材上的3*3矩阵,只做了加密,解密没有做, ...

- Hill密码

希尔密码(Hill Password)是运用基本矩阵论原理的替换密码,由Lester S. Hill在1929年发明.每个字母当作26进制数字:A=, B=, C=... 一串字母当成n维向量,跟一个 ...

- Oracle创建表空间、用户名、密码步骤教程

第一步,以最高级别 SYSDBA 身份登录数据库 cmd 进入命令行 登录方式一: C:\Documents and Settings\Administrator>sqlplus sys/sys ...

- ubuntu系统下mysql重置密码和修改密码操作

一.忘记密码后想重置密码 在介绍修改密码之前,先介绍一个文件/etc/mysql/debian.cnf.其主要内容如下图: 里面有一个debian-sys-maint用户,这个用户只有Debian或U ...

- ssm中通过ajax或jquer的validate验证原密码与修改密码的正确性

一.ajax 1. <script type="text/javascript"> //验证原密码1.ajax,正则 var ok1=false,ok2=false,o ...

- C#--用户密码处理------混淆密码加密

近期刚好做新框架的用户数据安全这块 密码的保护措施:混淆加密--------------------------------拙见----------贴上代码--请指教 1:生成混淆数据,---存入数据 ...

随机推荐

- js中function函数

function:是具备某个功能的方法,方法本身没有意义,只有执行方法才有价值. function: 1 创建一个函数: 2 执行这个方法: 例: 创建 function 方法名(){ 存放某个功能的 ...

- python——Django(ORM连表操作)

千呼万唤始出来~~~当当当,终于系统讲了django的ORM操作啦!!!这里记录的是django操作数据库表一对多.多对多的表创建及操作.对于操作,我们只记录连表相关的内容,介绍增加数据和查找数据,因 ...

- 摸索Tableau

将本年度第几周转变为对应范围内的某日期 201607 → 2016-02-18 DATEADD('day',7*(int(RIGHT([WEEK_ID],2))-1),DATEPARSE(" ...

- 【译】Learn ES2015——箭头函数

原文:https://babeljs.io/learn-es2015/ 理解也许有偏差,欢迎指正 箭头函数 不同于函数,箭头函数和包裹它的代码拥有同一个this.如果一个箭头函数在一个function ...

- Orchard入门:如何创建一个完整Module

这是一个Orchard-Modules的入门教程.在这个教程里,我们将开发两个功能页面分别用于数据录入与数据展示. 完成上述简单功能开发,我们一共需要6个步骤.分别为: 创建Module 创建Mode ...

- ExtJs 进度条(轮询)

客户端代码: Ext.onReady(function () { Ext.get('mb').on('click', function () { Ext.Ajax.request({ url: roo ...

- winform 实现pdf浏览

1.开发工具:VS2013 2.开发环境:win 10 64位 3.添加控件: 打开VS,点击工具箱--常规--右键--“选择项”---“Com组件”,选择Adobe PDF Reader控件(在这之 ...

- js变量及其作用域

Javascript和Java.C这些语言不同,它是一种无类型.弱检测的语言.它对变量的定义并不需要声明变量类型,我们只要通过赋值的形式,可以将各种类型的数据赋值给同一个变量 一.js变量的类型及 ...

- JAVA动手动脑

1.运行 TestInherits.java 示例,观察输出,注意总结父类与子类之间构造方法的调用关系修改Parent构造方法的代码,显式调用GrandParent的另一个构造函数,注意这句调用代码是 ...

- 【PCB】【AD使用】Altium Designer 的entry sheet ,offsheet和port作用

Altium Designer之多图纸设计 1.图纸结构 图纸包括两种结构关系: 一种是层次式图纸,该连接关系是纵向的,也就是某一层次的图纸只能和相邻的上级或下级有关系: 另一种是扁平式图纸,该连接关 ...