攻防世界 reverse Mysterious

Mysterious BUUCTF-2019

int __stdcall sub_401090(HWND hWnd, int a2, int a3, int a4)

{

char v5; // [esp+50h] [ebp-310h]

CHAR Text[4]; // [esp+154h] [ebp-20Ch]

char v7; // [esp+159h] [ebp-207h]

__int16 v8; // [esp+255h] [ebp-10Bh]

char v9; // [esp+257h] [ebp-109h]

int v10_108; // [esp+258h] [ebp-108h]

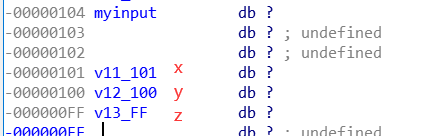

CHAR myinput; // [esp+25Ch] [ebp-104h]

char v11_101; // [esp+25Fh] [ebp-101h]

char v12_100; // [esp+260h] [ebp-100h]

char v13_FF; // [esp+261h] [ebp-FFh] memset(&myinput, 0, 0x104u);

v10_108 = 0;

if ( a2 == 16 )

{

DestroyWindow(hWnd);

PostQuitMessage(0);

}

else if ( a2 == 273 )

{

if ( a3 == 1000 )

{

GetDlgItemTextA(hWnd, 1002, &myinput, 260);

strlen(&myinput);

if ( strlen(&myinput) > 6 ) // 输入小于7位

ExitProcess(0);

v10_108 = atoi(&myinput) + 1; // int atoi(const char *nptr);是把字符串转换成整型数的一个函数。扫描nptr,如果遇到‘0-9’之外的字符便停止。

// v10=转换的数字+1

if ( v10_108 == 123 && v11_101 == 'x' && v13_FF == 'z' && v12_100 == 'y' )// 输入atoi转整形得到结果+1等于123,则输入开始的数字部分为122

// 输入的后3位为xyz

{

strcpy(Text, "flag"); // 下面开始拼接flag

memset(&v7, 0, 0xFCu);

v8 = 0;

v9 = 0;

_itoa(v10_108, &v5, 10);

strcat(Text, "{");

strcat(Text, &v5);

strcat(Text, "_");

strcat(Text, "Buff3r_0v3rf|0w");

strcat(Text, "}");

MessageBoxA(0, Text, "well done", 0);

}

SetTimer(hWnd, 1u, 0x3E8u, TimerFunc);

}

if ( a3 == 1001 )

KillTimer(hWnd, 1u);

}

return 0;

}

flag{123_Buff3r_0v3rf|0w}

攻防世界 reverse Mysterious的更多相关文章

- 攻防世界 reverse 进阶 10 Reverse Box

攻防世界中此题信息未给全,题目来源为[TWCTF-2016:Reverse] Reverse Box 网上有很多wp是使用gdb脚本,这里找到一个本地还原关键算法,然后再爆破的 https://www ...

- 攻防世界 reverse evil

这是2017 ddctf的一道逆向题, 挑战:<恶意软件分析> 赛题背景: 员工小A收到了一封邮件,带一个文档附件,小A随手打开了附件.随后IT部门发现小A的电脑发出了异常网络访问请求,进 ...

- 攻防世界 reverse tt3441810

tt3441810 tinyctf-2014 附件给了一堆数据,将十六进制数据部分提取出来, flag应该隐藏在里面,(这算啥子re,) 保留可显示字符,然后去除填充字符(找规律 0.0) 处理脚本: ...

- 攻防世界 reverse 进阶 APK-逆向2

APK-逆向2 Hack-you-2014 (看名以为是安卓逆向呢0.0,搞错了吧) 程序是.net写的,直接祭出神器dnSpy 1 using System; 2 using System.Diag ...

- 攻防世界 reverse Windows_Reverse2

Windows_Reverse2 2019_DDCTF 查壳: 寻找oep-->dump-->iat修复 便可成功脱壳 int __cdecl main(int argc, con ...

- 攻防世界 reverse BabyXor

BabyXor 2019_UNCTF 查壳 脱壳 dump 脱壳后 IDA静态分析 int main_0() { void *v0; // eax int v1; // ST5C_4 char ...

- 攻防世界 reverse parallel-comparator-200

parallel-comparator-200 school-ctf-winter-2015 https://github.com/ctfs/write-ups-2015/tree/master/sc ...

- 攻防世界 reverse 进阶 8-The_Maya_Society Hack.lu-2017

8.The_Maya_Society Hack.lu-2017 在linux下将时间调整为2012-12-21,运行即可得到flag. 下面进行分析 1 signed __int64 __fastca ...

- 攻防世界 reverse easy_Maze

easy_Maze 从题目可得知是简单的迷宫问题 int __cdecl main(int argc, const char **argv, const char **envp) { __int64 ...

随机推荐

- 快速搞懂.NET 5/.NET Core应用程序的发布部署

.NET Framework时代,.NET 应用程序大多直接部署运行在Windows服务器上,当然也可以通过Mono部署运行在Linux上.无论部署exe,还是IIS站点.或是Windows Serv ...

- flex & align-content & justify-items

flex & align-content & justify-items align-content 多行 align-items 的对其方式 https://developer.mo ...

- GraphQL API In Action

GraphQL API In Action GraphQL API express $ yarn add express express-graphql graphql # OR $ npm i -S ...

- linux move file / folder bash command

linux move file / folder bash command mv $ which mv $ man mv # mv [-f] source target/ target folder ...

- websockets & auto close & bug & solution

websockets & auto close & bug & solution WS 连接总是被关闭 ??? refs https://wdd.js.org/websocke ...

- vue components registration & vue error & Unknown custom element

vue components registration & vue error & Unknown custom element vue.esm.js:629 [Vue warn]: ...

- privacy policy 隐私政策

privacy policy 隐私政策 privacy agreement css layout & ssr page flex & center & fonts demo h ...

- 千万不要错过VAST,NGK算力的下一个财富机会!

我们把目光投向NGK市场,近来,NGK接连新币,推出了SPC后,又有VAST.在目前市场上债券收益率已经趋近于零的情况下,世界上的大多数央行都在试图让本国货币贬值,所以在此时寻找其他保值资产是合理的. ...

- Java开发的得力助手---Guava

导语 guava是google出品的java类库,被google广泛用于内部项目,该类库经过google大牛们的千锤百炼,以优雅的设计在java世界流行.版本迭代至今,很多思想甚至被JDK标准库借鉴, ...

- 将日志发送到log日志文件中

log.debug("toUser:"+toUser+",subject:"+subject+",content:"+content);