路由器配置——基于链路的OSPF的MD5口令认证

一、实验目的:掌握基于链路的OSPFMD5口令认证

二、拓扑图:

三、具体步骤配置:

(1)R1路由器的配置

Router>enable

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname R1

R1(config)#interface s0/0/0

R1(config-if)#ip address 192.168.1.1 255.255.255.0

R1(config-if)#clock rate 64000

R1(config-if)#no shutdown

%LINK-5-CHANGED: Interface Serial0/0/0, changed state to down

R1(config-if)#exit

R1(config)#interface l0

R1(config-if)#ip address 1.1.1.1 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#exit

R1(config)#router ospf 1

R1(config-router)#router-id 1.1.1.1

R1(config-router)#network 192.168.1.0 0.0.0.255 area 0

R1(config-router)#network 1.1.1.0 0.0.0.255 area 0

R1(config-router)#interface s0/0/0

R1(config-if)#ip ospf authentication message-digest

R1(config-if)#ip ospf message-digest-key 1 md5 123

R1(config-if)#end

(2)R2路由器的配置

Router>enable

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname R2

R2(config)#interface s0/0/0

R2(config-if)#ip address 192.168.1.2 255.255.255.0

R2(config-if)#clock rate 64000

This command applies only to DCE interfaces

R2(config-if)#no shutdown

R2(config-if)#exit

R2(config)#interface l0

R2(config-if)#ip address 2.2.2.2 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#exit

R2(config)#router ospf 1

R2(config-router)#router-id 2.2.2.2

R2(config-router)#network 192.168.1.0 0.0.0.255 area 0

R2(config-router)#network 2.2.2.0 0.0.0.255 area 0

R2(config-router)#interface s0/0/0

R2(config-if)#ip ospf authentication message-digest

R2(config-if)#ip ospf message-digest-key 1 md5 123

R2(config-if)#end

四、验证要求:

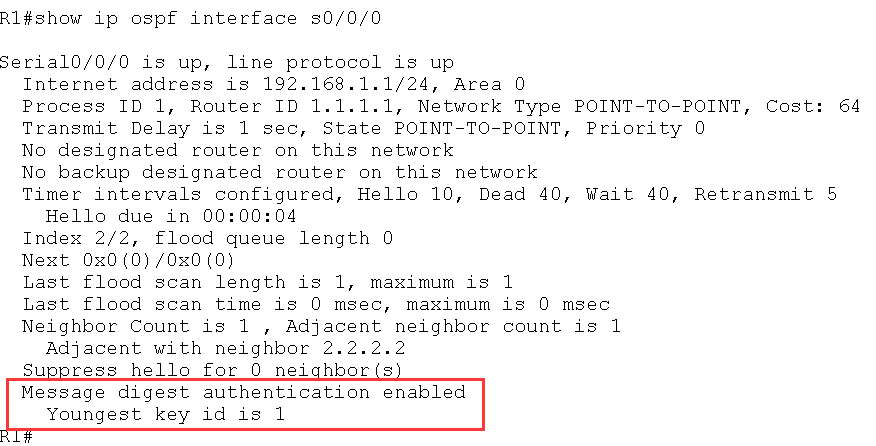

(1)检查端口是否启用了MD5 认证,密钥为多少

红色标记处表示该端口启用了MD5 认证,而且密钥ID 为1。

(2)如果R1 的s0/0/0 启动MD5 认证,而R2s0/0/0 启动简单口令认证,则R2 上出现

下面的信息:

*Feb 10 11:08:13.075: OSPF: Rcv pkt from 192.168.12.1, Serial0/0/0 : Mismatch

Authentication type. Input packet specified type 2, we use type 1

(3)如果R1 和R2 的s0/0/0 都启动MD5 认证,但是R2 的接口下没有配置key ID 和密

码,则R2 上出现下面的信息:

*Feb 10 11:31:13.078: OSPF: Rcv pkt from 192.168.12.1, Serial0/0/0 : Mismatch

Authentication Key - No message digest key 1 on interface

路由器配置——基于链路的OSPF的MD5口令认证的更多相关文章

- 路由器配置——基于链路的OSPF简单口令认证

一.实验目的:掌握基于链路的OSPF简单口令认证 二.拓扑图: 三.具体步骤配置: (1)R1路由器配置 Router>enable Router#configure terminal Ente ...

- 路由器配置——基于区域的OSPF,MD5认证

一.实验目的:掌握OSPF基于区域的MD5认证 二.拓扑图: 三.具体步骤配置 (1)R1路由器配置 Router>enable Router#configure terminal Enter ...

- 路由器配置——基于区域的OSPF简单认证

一.实验目的:掌握区域的OSPF简单认证 二.拓扑图: 三.具体步骤配置: (1)R1路由器配置 Router>enable Router#configure terminal Enter co ...

- 基于链路的OSPF简单口令认证

实验要求:掌握基于链路的OSPF简单口令认证 拓扑如下: 配置如下: R1enable configure terminal interface s0/0/0ip address 192.168.1. ...

- 基于区域的OSPF的MD5认证

实验要求:掌握OSPF基于区域的MD5认证 拓扑如下: 配置如下: R1enable configure terminal interface s0/0/0ip address 192.168.1.1 ...

- 路由器配置——广播多路访问链路上的OSPF

一.实验目的:作广播形式的OSPF,了解DR与BDR之间的链路关系 二.拓扑图: 三.具体步骤配置 (1)R1路由器配置 enableconfigure terminalhostname R1inte ...

- 路由器配置——OSPF协议(2)

一.实验目的:使用OSPF协议达到全网互通的效果 二.拓扑图 三.具体步骤配置 (1)R1路由器配置 Router>enableRouter#configure terminalEnter co ...

- 路由器配置——OSPF协议(1)

一.实验目的:用OSPF协议使全网互通 二.拓扑图 三.具体步骤配置 (1)R1路由器配置 Router>enableRouter#configure terminalEnter configu ...

- 路由器配置——路由重分布2(OSPF)

一.实验目的:使用路由重分布达到全网互通的效果 二.拓扑图: 三.具体步骤配置: 1.先给各台主机配置ip地址及网关,以PC1为例: 2.路由器配置: (1)R1路由器配置 Router>ena ...

随机推荐

- List 集合 使用 remove 踩得坑

不要在 foreach 循环里进行元素的 remove/add 操作.remove 元素请使用 Iterator方式,如果并发操作,需要对 Iterator 对象加锁. 正确例子: Iterato ...

- (三)ActiveMQ之发布- 订阅消息模式实现

一.概念 发布者/订阅者模型支持向一个特定的消息主题发布消息.0或多个订阅者可能对接收来自特定消息主题的消息感兴趣.在这种模型下,发布者和订阅者彼此不知道对方.这种模式好比是匿名公告板.这种模式被概括 ...

- 使用隔离级别read committed隐式解决并发冲突

1.使用rc的弊端:出现不可重复读 Oracle不可重复读 Oracle丢失修改 Oracle幻读 任何数据库的update insert delete都加排它锁 sql server的selec ...

- 在论坛中出现的比较难的sql问题:4(row_number函数+子查询 分组连续编号问题)

原文:在论坛中出现的比较难的sql问题:4(row_number函数+子查询 分组连续编号问题) 所以,觉得有必要记录下来,这样以后再次碰到这类问题,也能从中获取解答的思路. 求一查询语句 http: ...

- c#基础知识梳理(三)

上期回顾 - https://www.cnblogs.com/liu-jinxin/p/10824638.html 一.方法 一个方法是把一些相关的语句组织在一起,用来执行一个任务的语句块.每一个 C ...

- ppt调整三级标题的位置

---恢复内容开始--- 标题格式:一级标题 中文数字加.例如 一. 二级标题 中文数字加: 例如二: 三级标题 小写数字加. 例如3. 使用方法: 打开PPT 按alt+f11,打开 ...

- mysql8中查询语句表别名不能使用 “of”

今天在迁移一个项目的时候,发现有一个sql报错,但是语句跟迁移之前完全一样,所以想来应该是 mysql 版本差异导致的. 迁移之前版本:5.6.28(腾讯云) 迁移之后版本:8.0.16(阿里云) 新 ...

- row_number() over()函数基本用法

简单的说row_number()从1开始,为每一条分组记录返回一个数字,这里的ROW_NUMBER() OVER (ORDER BY xlh DESC) 是先把xlh列降序,再为降序以后的没条xlh记 ...

- JVM内存结构划分

JVM内存结构划分 JVM内存结构划分 数据区域划分 程序计数器 虚拟机栈 本地方法栈 堆 方法区 运行时常量池 StringTable 直接内存 创建新对象说明 对象的创建 对象的内存布局 对象头 ...

- Linux下安装php报错:libxml2 not found. Please check your libxml2 installation

ubuntu/debian: apt-get install libxml2-dev centos/redhat: yum install libxml2-devel