[反汇编练习] 160个CrackMe之035

[反汇编练习] 160个CrackMe之035.

本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注册机的东西。

其中,文章中按照如下逻辑编排(解决如下问题):

1、使用什么环境和工具

2、程序分析

3、思路分析和破解流程

4、注册机的探索

----------------------------------

提醒各位看客: 如果文章中的逻辑看不明白,那你一定是没有亲手操刀!OD中的跳转提示很强大,只要你跟踪了,不用怎么看代码就理解了!

----------------------------------

1、工具和环境:

WinXP SP3 + 52Pojie六周年纪念版OD + PEID + 汇编金手指。

160个CrackMe的打包文件。

下载地址: http://pan.baidu.com/s/1xUWOY 密码: jbnq

注:

1、Win7系统对于模块和程序开启了随机初始地址的功能,会给分析带来很大的负担,所以不建议使用Win7进行分析。

2、以上工具都是在52PoJie论坛下的原版程序,NOD32不报毒,个人承诺绝对不会进行任何和木马病毒相关内容。

2、程序分析:

想要破解一个程序,必须先了解这个程序。所以,在破解过程中,对最初程序的分析很重要,他可以帮助我们理解作者的目的和意图,特别是对于注册码的处理细节,从而方便我们反向跟踪和推导。

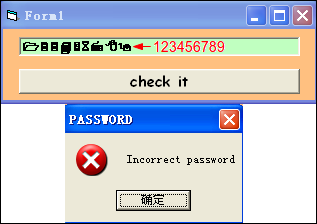

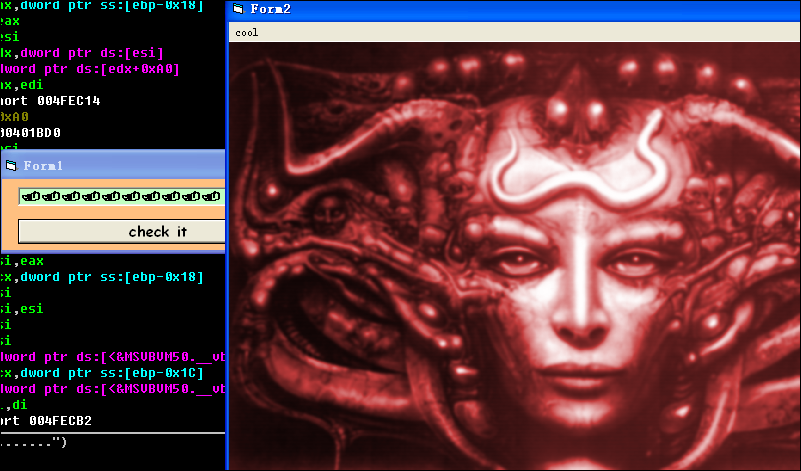

和上一节一样,打开CHM,选择第35个cupofcoffe.1.exe,保存下来。运行程序,程序界面如下:

有信息框提示! 文本框不知道为什么显示的这样? 不知是原本就这样还是我没有它的字体!

PEID:Microsoft Visual Basic 5.0 / 6.0

3、思路分析和破解流程

1、打开OD,将exe拖到OD窗口中,等程序暂停后,直接点击运行按钮(F9),不用理会。

2、随意输入伪码:123456789。点击Check it按钮,弹出信息框,不要关闭,回到OD。

…(哎呀,不是这样的,写这一段写习惯了!!囧)

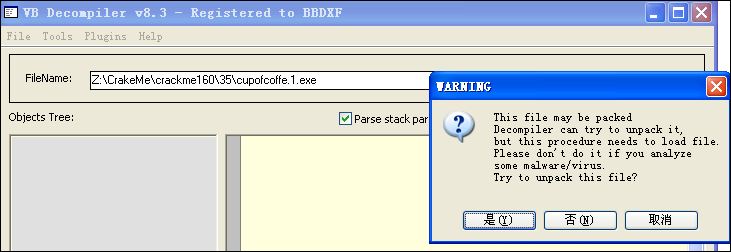

OD 打开提示数据有压缩,然后大量的不可识别命令,考虑是不是用了P-CODE,使用VB反编译工具看看:

VB Decompiler Pro 提示压缩,尝试解压,然后发现一堆中文乱码。

(此处有埋伏!其实出现中文乱码是使用了VB_Decompilter_Pro_8.2 版本导致的,后来找到的9.2(论坛地址:http://www.52pojie.cn/thread-274209-1-1.html)版本就可以正常使用了!)

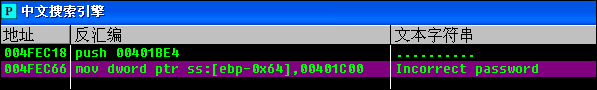

好吧,没办法,OD提示压缩是否继续分析,选择是,然后运行exe,右键->中文搜索引擎->智能搜索。

选择Incorrect password 右键->Follow,附近代码如下:

004FEC0E . FF15 D4105000 call dword ptr ds:[<&MSVBVM50.__vbaHresu>; msvbvm50.__vbaHresultCheckObj

004FEC14 > 8B4D E8 mov ecx,dword ptr ss:[ebp-0x18]

004FEC17 . 51 push ecx

004FEC18 . 68 E41B4000 push 00401BE4 ; ..........

004FEC1D . FF15 F8105000 call dword ptr ds:[<&MSVBVM50.__vbaStrCm>; msvbvm50.__vbaStrCmp

004FEC23 . 8BF0 mov esi,eax

004FEC25 . 8D4D E8 lea ecx,dword ptr ss:[ebp-0x18]

004FEC28 . F7DE neg esi

004FEC2A . 1BF6 sbb esi,esi

004FEC2C . F7DE neg esi

004FEC2E . F7DE neg esi

004FEC30 . FF15 4C115000 call dword ptr ds:[<&MSVBVM50.__vbaFreeS>; msvbvm50.__vbaFreeStr

004FEC36 . 8D4D E4 lea ecx,dword ptr ss:[ebp-0x1C]

004FEC39 . FF15 50115000 call dword ptr ds:[<&MSVBVM50.__vbaFreeO>; msvbvm50.__vbaFreeObj

004FEC3F . 66:3BF7 cmp si,di

004FEC42 . 74 6E je short 004FECB2

004FEC44 . B9 04000280 mov ecx,0x80020004

004FEC49 . B8 0A000000 mov eax,0xA

004FEC4E . 894D AC mov dword ptr ss:[ebp-0x54],ecx

004FEC51 . 894D BC mov dword ptr ss:[ebp-0x44],ecx

004FEC54 . 894D CC mov dword ptr ss:[ebp-0x34],ecx

004FEC57 . 8D55 94 lea edx,dword ptr ss:[ebp-0x6C]

004FEC5A . 8D4D D4 lea ecx,dword ptr ss:[ebp-0x2C]

004FEC5D . 8945 A4 mov dword ptr ss:[ebp-0x5C],eax

004FEC60 . 8945 B4 mov dword ptr ss:[ebp-0x4C],eax

004FEC63 . 8945 C4 mov dword ptr ss:[ebp-0x3C],eax

004FEC66 . C745 9C 001C4>mov dword ptr ss:[ebp-0x64],00401C00 ; Incorrect password

004FEC6D . C745 94 08000>mov dword ptr ss:[ebp-0x6C],0x8

004FEC74 . FF15 38115000 call dword ptr ds:[<&MSVBVM50.__vbaVarDu>; msvbvm50.__vbaVarDup

004FEC7A . 8D55 A4 lea edx,dword ptr ss:[ebp-0x5C]

004FEC7D . 8D45 B4 lea eax,dword ptr ss:[ebp-0x4C]

004FEC80 . 52 push edx

004FEC81 . 8D4D C4 lea ecx,dword ptr ss:[ebp-0x3C]

004FEC84 . 50 push eax

004FEC85 . 51 push ecx

004FEC86 . 8D55 D4 lea edx,dword ptr ss:[ebp-0x2C]

004FEC89 . 6A 10 push 0x10

004FEC8B . 52 push edx

004FEC8C . FF15 E0105000 call dword ptr ds:[<&MSVBVM50.#595>] ; msvbvm50.rtcMsgBox

其中,有一个关键跳转:004FEC42 . 74 6E je short 004FECB2

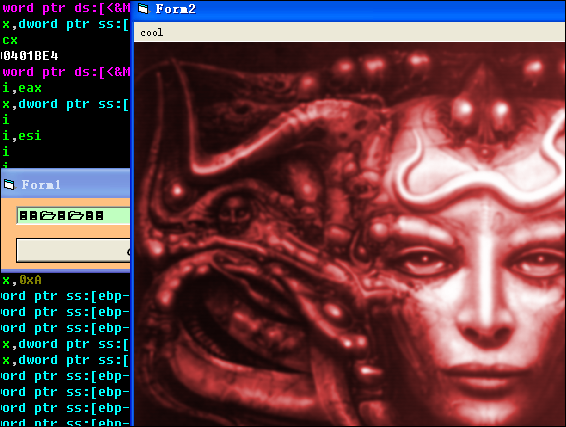

跳了之后就不知跑到哪里了,因为那个地址没有什么提示文本,但是我们可以试试,使用jmp 004FECB2,哈哈,成功了!

4、注册机的探索

在这个关键跳转之前,我们发现了一个明文的文本比较,如下:

004FEC17 . 51 push ecx

004FEC18 . 68 E41B4000 push 00401BE4 ; ..........

004FEC1D . FF15 F8105000 call dword ptr ds:[<&MSVBVM50.__vbaStrCm>; msvbvm50.__vbaStrCmp

这里将ecx与10个点进行比较,然后跳转,我们将爆破代码恢复,输入10个点,然后发现哈哈哈,成功了!

BY 笨笨D幸福

[反汇编练习] 160个CrackMe之035的更多相关文章

- [反汇编练习] 160个CrackMe之027

[反汇编练习] 160个CrackMe之027. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之026

[反汇编练习] 160个CrackMe之026. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之025

[反汇编练习] 160个CrackMe之025. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之024

[反汇编练习] 160个CrackMe之024. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之022

[反汇编练习] 160个CrackMe之022. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之021

[反汇编练习] 160个CrackMe之021. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之020

[反汇编练习] 160个CrackMe之020. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之019

[反汇编练习] 160个CrackMe之018. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之018

[反汇编练习] 160个CrackMe之018. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

随机推荐

- 《Scrum实战》第3次课【富有成效的每日站会】作业汇总

1组 崔儒: http://kecyru.blog.163.com/blog/static/2741661732017626101944123/ 2017-07-26 孟帅: http://www.c ...

- docker容器utf-8编码问题

locale -a export LANG=C.UTF-8 locale 在docker容器中python脚本汉字的会乱码 按照上面的方法暂时的设置下容器 编码可以解决脚本中文乱码问题

- Nginx从入门到放弃-第5章 Nginx架构篇

5-1 Nginx常见问题_架构篇介绍 5-2 Nginx常见问题_多个server中虚拟主机读取的优先级 5-3 Nginx常见问题_多个location匹配的优先级1 5-4 Nginx常见问题_ ...

- python随机数的产生

导入 random模块 >>> import random 1. random.random random.random()用于生成一个0到1的随机浮点数: 0 <= n ...

- 设计模式(二 & 三)工厂模式:3-抽象工厂模式

什么是抽象工厂? 抽象工厂模式,引入了“产品族”的概念. 何为产品族?还是以 设计模式(二)工厂模式:2-工厂方法模式 提到的 Operation 为例. 之前讨论的都是局限于 Operation 这 ...

- iOS学习笔记33-UICollectionView入门

一.UICollectionView介绍 UICollectionView和UICollectionViewController类是iOS6新引进的API,用于展示集合视图,布局更加灵活,可实现多列布 ...

- 【Luogu】P2536病毒检测(Trie上DP)

题目链接 这道题我写了个01DP,f[i][j]表示跑到Trie上第i个节点,匹配到字符串第j位行不行 然后重点在*号无限匹配怎么处理 经过一番脑洞我们可以发现*号无限匹配可以拆成两种情况: 1:匹配 ...

- ACM程序设计选修课——1040: Alex and Asd fight for two pieces of cake(YY+GCD)

1040: Alex and Asd fight for two pieces of cake Time Limit: 1 Sec Memory Limit: 128 MB Submit: 27 ...

- 给长标题加...css

.wrap{ white-space:nowrap;overflow:hidden;text-overflow: ellipsis; } <th class="wrap"&g ...

- 旅行问题(bzoj 2746)

Description yz是Z国的领导人,他规定每个地区的名字只能为26个小写拉丁字母的一个.由于地 区数有可能超过26个,便产生了一个问题,如何辨别名字相同的地区?于是yz规定,一个 地区的描述必 ...