20145240 GDB调试汇编堆栈过程分析

20145240 GDB调试汇编堆栈过程分析

测试代码

#include<stdio.h>

short addend1 = 1;

static int addend2 = 2;

const static long addend3 = 3;

static int g(int x)

{

return x + addend1;

}

static const int f(int x)

{

return g(x + addend2);

}

int main(void)

{

return f(8) + addend3;

}

分析过程

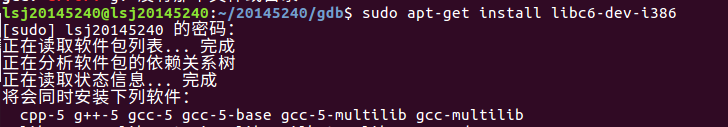

- 需要使用

sudo apt-get install libc6-dev-i386命令安装一个库之后就可以产生汇编代码了。

- 输入

gcc -g example.c -o example -m32指令在64位机器上产生32位汇编

- 然后使用

gdb example指令进入gdb调试器

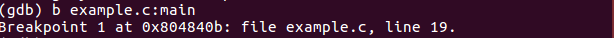

- 通过命令

b example.c:main在main函数设置一个断点

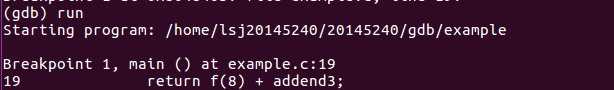

- run启动程序,发现断点已经设置好了,在19行

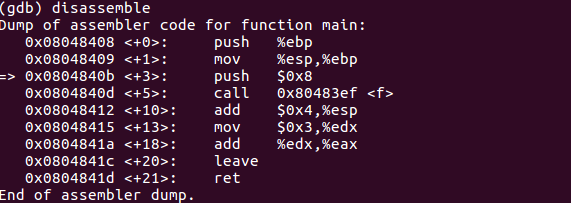

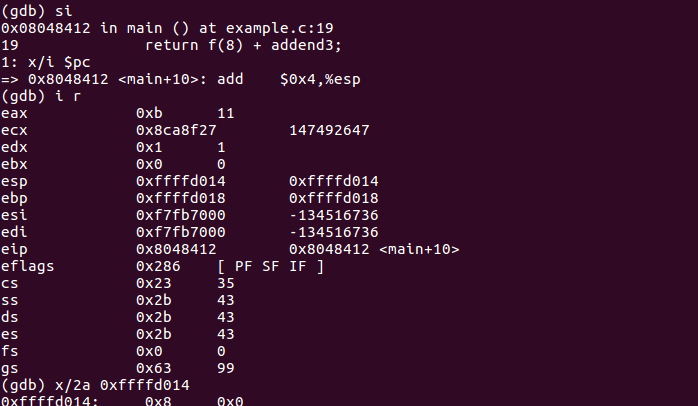

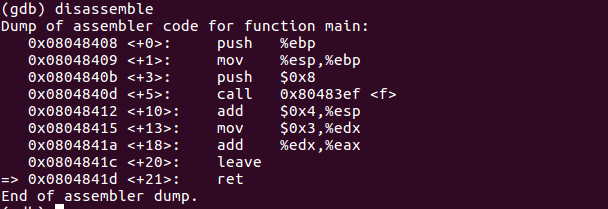

disassemble获取汇编代码,若命令不带参数,默认的反汇编范围是所选择帧的pc附近的函数

- 输入

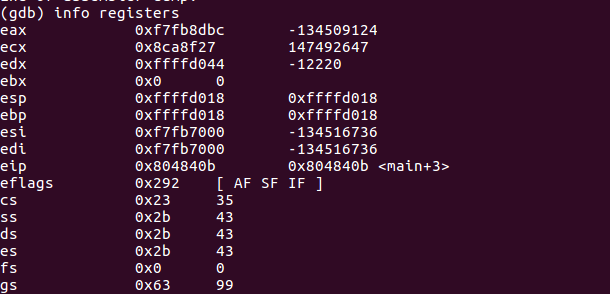

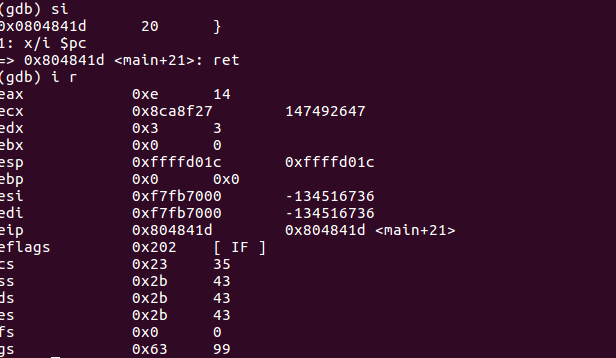

info registers列出使用的寄存器的值

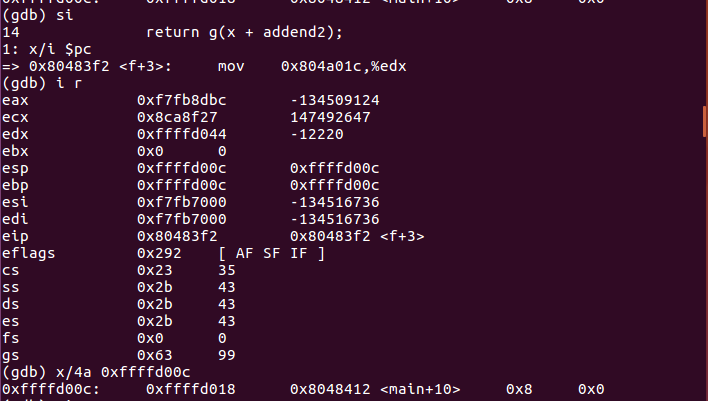

- 可见此时主函数的栈基址为0xffffd018,用

x 0xffffd018指令查看内存地址中的值,堆栈内容皆为0

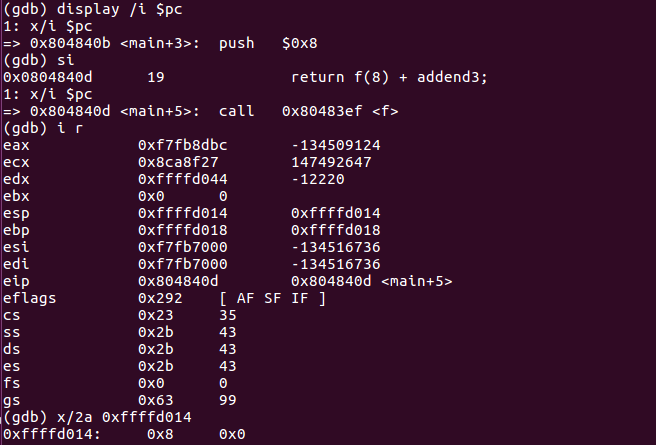

- 结合display命令和寄存器或pc内部变量,做如下设置:display /i $pc,这样在每次执行下一条汇编语句时,都会显示出当前执行的语句, $pc 代表当前汇编指令,/i 表示以十六进行显示。

使用以上三个指令,观察其变化

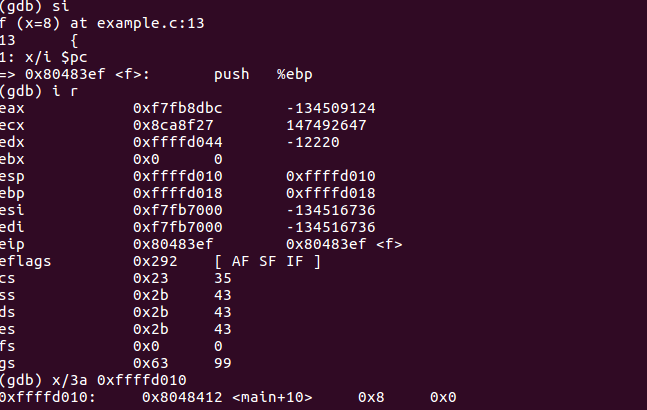

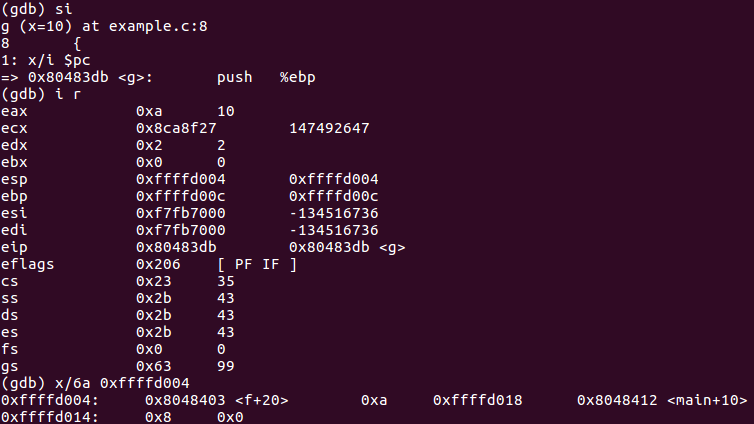

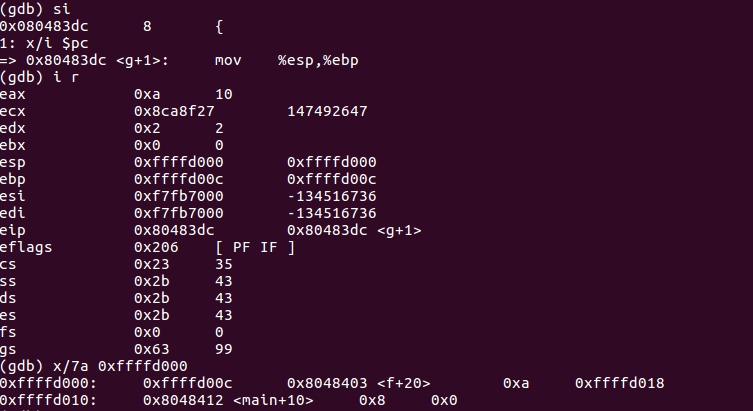

- call将下一条指令的所在地址(即当时程序计数器PC的内容)入栈

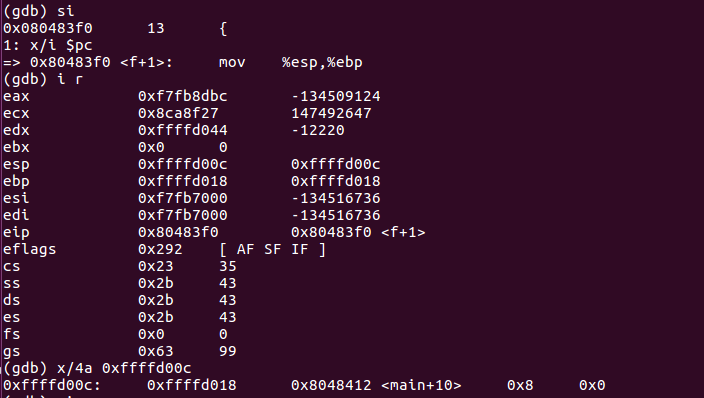

- 将上一个函数的基址入栈,将当前%esp作为新基址。

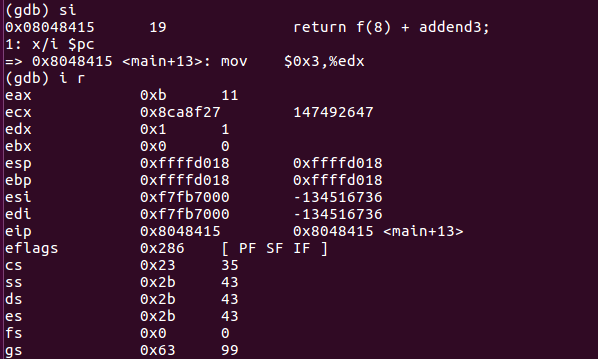

- 准备传参

- 计算在%eax中进行

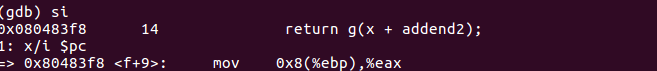

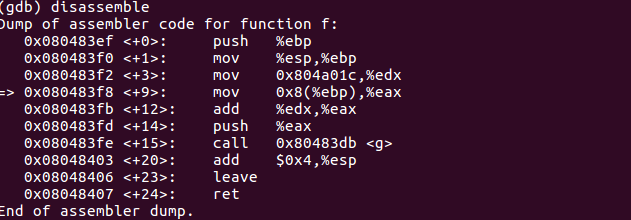

- 查看f函数的汇编代码

- 实参入栈

- call指令将下一条指令的地址入栈

- 计算short+in

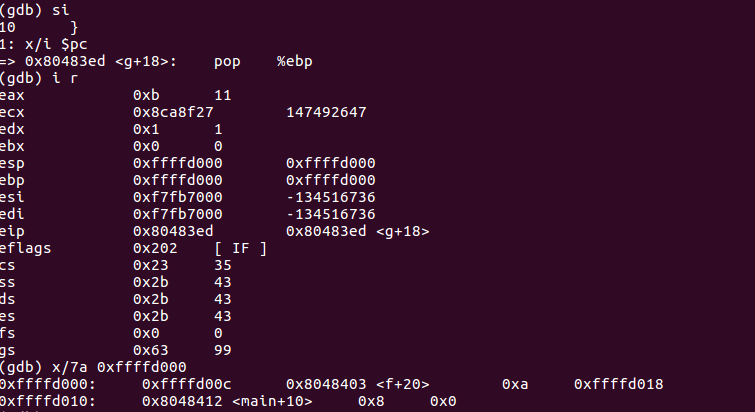

- pop %ebp指令将栈顶弹到%ebp中

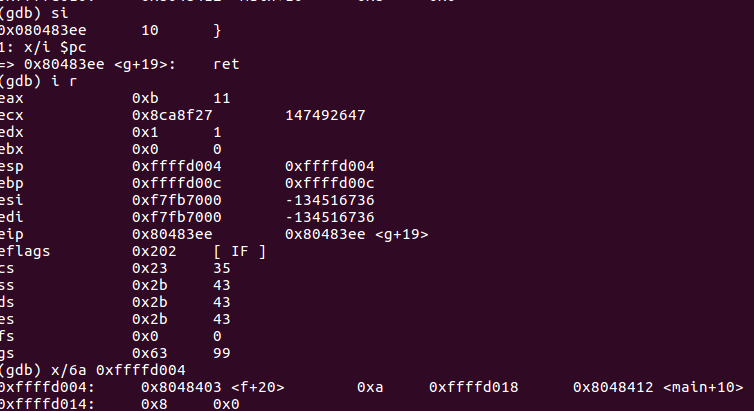

- ret指令将栈顶弹给%eip

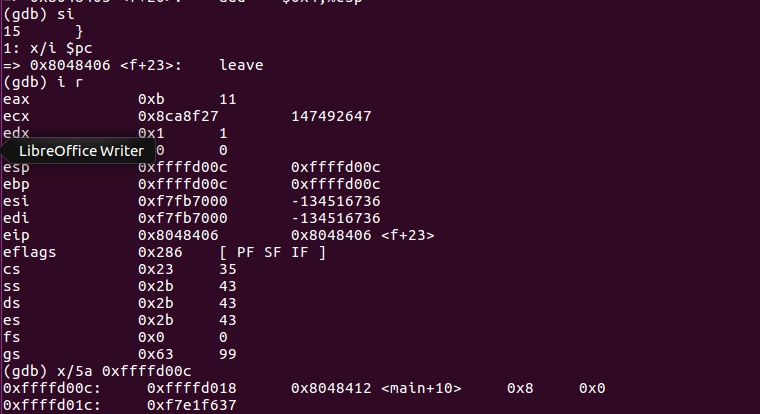

- 因为函数f修改了%esp,所以用leave指令恢复。leave指令先将%esp对其到%ebp,然后把栈顶弹给%ebp,释放当前子程序在堆栈中的局部变量,恢复被函数修改的%ebp和%esp

- 主函数汇编代码

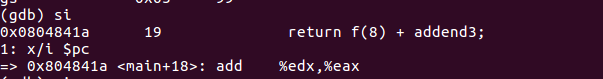

- 将%edx于%eax相加

- leave返回准备栈

- ret结束main函数

| 指令 | %esp | %ebp | 堆栈 |

|---|---|---|---|

| push $0x8 | 0xffffd018 | 0xffffd018 | 0x0 |

| call 0x80483ef | 0xffffd014 | 0xffffd018 | 0x8 0x0 |

| push %ebp | 0xffffd010 | 0xffffd018 | 0x8048412 0x8 0x0 |

| mov %esp,%ebp | 0xffffd00c | 0xffffd018 | 0xffffd018 0x8048412 0x8 0x0 |

| mov 0x804a01c,%edx | 0xffffd00c | 0xffffd00c | 0xffffd018 0x8048412 0x8 0x0 |

| call 0x80483db | 0xffffd008 | 0xffffd00c | 0xa 0xffffd018 0x8048412 0x8 0x0 |

| push %ebp | 0xffffd004 | 0xffffd00c | 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| mov %esp,%ebp | 0xffffd000 | 0xffffd00c | 0xffffd00c 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| movzwl 0x804a018,%eax | 0xffffd000 | 0xffffd000 | 0xffffd00c 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| ret | 0xffffd004 | 0xffffd00c | 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| leave | 0xffffd00c | 0xffffd00c | 0xffffd018 0x8048412 0x8 0x0 |

| ret | 0xffffd010 | 0xffffd018 | 0x8048412 0x8 0x0 |

| add $0x4,%esp | 0xffffd014 | 0xffffd018 | 0x8 0x0 |

| mov $0x3,%edx | 0xffffd018 | 0xffffd018 | 0x0 |

| ret | 0xffffd01c | 0x0 |

20145240 GDB调试汇编堆栈过程分析的更多相关文章

- GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 分析过程 这是我的C源文件:click here 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb ...

- 20145212——GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 测试代码 #include <stdio.h> short val = 1; int vv = 2; int g(int xxx) { return xxx + ...

- 20145223《信息安全系统设计基础》 GDB调试汇编堆栈过程分析

20145223<信息安全系统设计基础> GDB调试汇编堆栈过程分析 分析的c语言源码 生成汇编代码--命令:gcc -g example.c -o example -m32 进入gdb调 ...

- 赵文豪 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器: 使用gdb调 ...

- 20145337 GDB调试汇编堆栈过程分析

20145337 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145208 GDB调试汇编堆栈过程分析

20145208 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145218 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 虚拟机中分析过程 输入gcc - g example.c -o example -m32指令在64位机器上产生32位汇编,但出现以下错误: 这时需要使用sudo apt-g ...

- 20145236 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 首先需要输入sudo apt-get install libc6-dev-i386安装一个库才能产生汇编代码,然后输入gcc - g example.c -o exampl ...

- 20145312 GDB调试汇编堆栈过程分析

20145312 GDB调试汇编堆栈过程分析 参考资料 卢肖明同学的博客:<GDB调试汇编堆栈过程分析>: http://www.cnblogs.com/lxm20145215----/p ...

随机推荐

- wpf的MVVM框架

http://www.cnblogs.com/KnightsWarrior/archive/2010/11/01/1866641.html 框架名字的介绍在 文章的后面

- Cocos2d-x 3.0final 终结者系列教程08-画图节点Node中的锚点和坐标系

图片问答,(仅仅要回答正确,锚点和坐标系就学会了) 1.下图一共同拥有几个填充为淡黄色的实心矩形? 选择:A,2个 B, 4个 C,1个 D,16个 答案.B.4个 2.下图的4个实心矩形排列在几行 ...

- BZOJ 3362 Navigation Nightmare 带权并查集

题目大意:给定一些点之间的位置关系,求两个点之间的曼哈顿距离 此题土豪题.只是POJ也有一道相同的题,能够刷一下 别被题目坑到了,这题不强制在线.把询问离线处理就可以 然后就是带权并查集的问题了.. ...

- 修改MyEclipse内存

Window ---> preferrences-->installed JREs :点击JDK修改argument为:-Xms512m -Xmx1024m -XX:PermSize= ...

- Configuration注解类 Bean解析顺序

@PropertySource 加载properties @ComponentScan 扫描包 @Import 依赖的class @ImportResource 依赖的xml @Bean 创建bean ...

- Java中匿名内部类

匿名内部类也就是没有名字的内部类 正因为没有名字,所以匿名内部类只能使用一次,它通常用来简化代码编写 但使用匿名内部类还有个前提条件:必须继承一个父类或实现一个接口 实例1:不使用匿名内部类来实现抽象 ...

- Django - admin后台、auth权限

admin后台 一.创建一个管理员用户 (1).设置时区.语言(可选步骤) 打开settings.py,改成下面那样 LANGUAGE_CODE = 'zh-Hans' TIME_ZONE = 'As ...

- JAVA环境变量配置备忘

jdk1.6以上就不需要配置classpath了:系统会自动帮你配置好 选择“高级”选项卡,点击“环境变量”:在“系统变量”中,设置3项属性,JAVA_HOME,PATH,CLASSPATH(大小写无 ...

- phpstorm 9.0最新 注册码

phpstorm注册码: User Name:newasp 01.License Key: ===== LICENSE BEGIN ===== 14617-12042010 00001xrVkhnPu ...

- angular.js记录

http://www.runoob.com/angularjs/angularjs-tutorial.html 第一部分:快速上手1.1 angularJS四大核心特性1.2 自己动手搭建开发,调试, ...