HTTPS 基本流程3

前文说到了6 组key material, 12个hash 值,非常迷惑, 今天才搞明白, 原来所有这些内容就是 对称密钥的内容。

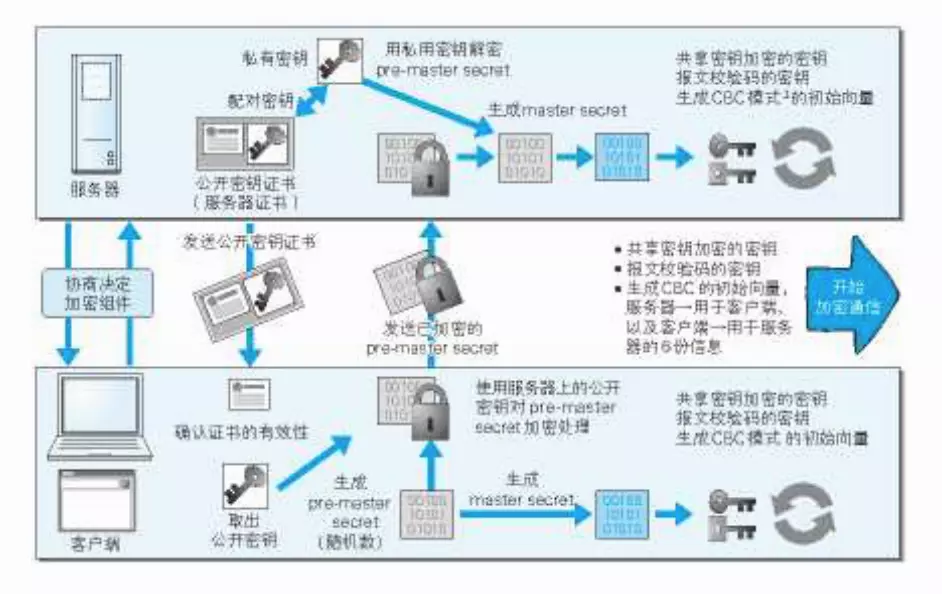

上面的图 虽然不是很清晰,但是, 其实也已经写明白了, 就是 右边的 CBC 模式的部分。对于 CBC模式的DES加密算法, 是需要这些内容的。

关于 身份认证, 其实不是 防止 篡改, 说的另外的一回事。 一般就是说,防止 middler man, 就是验证 服务端就是 我想要的那个。 通过 证书 验证, 可以完成 身份的认证。

当然, 其实我们也可以 对客户端 进行认证, 这也是 身份认证的一部分。

- 身份认证:第三方无法伪造服务端(客户端)身份

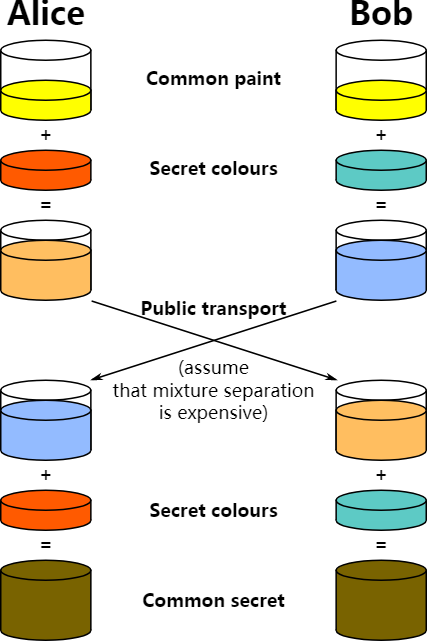

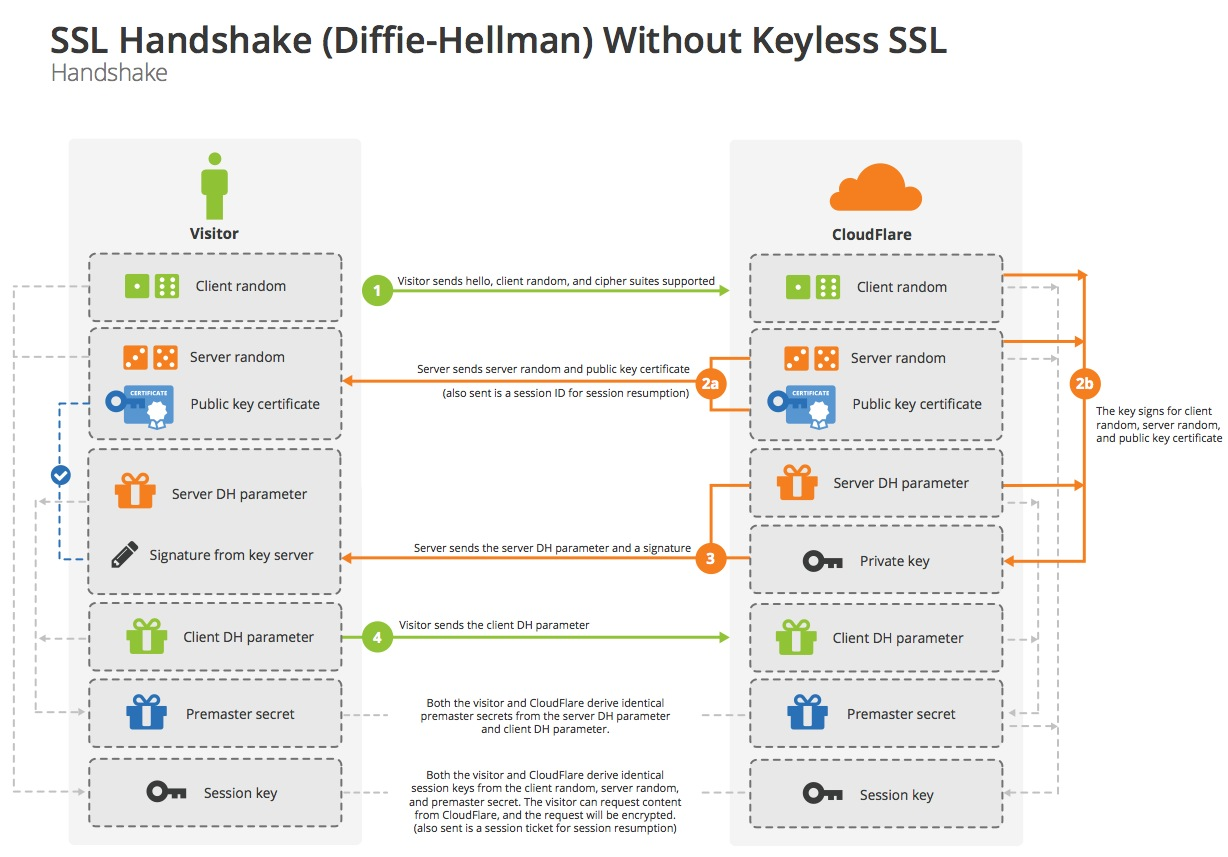

DH 算法的通信建立过程是这样的:

总之,如果协商过程使用 RSA 的话, 建立tls / ssl通道(正式传输 tls 上层数据之前)有7个 交互过程:

1 C->S:Client Hello

2 S->C:Server Hello

3 S->C:Certificate, Server Key Exchange, Server Hello Done

4 C->S:Client Key Change

5 C->S:Change Cipher Spec

6 C->S:Encryted Handshake Messagex`

7 S->C:Change Cipher Spec, Encryted Handshake Message

8 C->S/S->C:Application Data

简单的SSL握手连接过程(仅Server端交换证书给client):

1.C->S:client发送ClientHello,指定版本,随机数(RN),所有支持的密码套件(CipherSuites)

2.S->C:server回应ServerHello,指定版本,RN,选择CipherSuites,会话ID(Session ID)

3.S->C:server发送Certificate

4.S->C:Server发送ServerHelloDone

5.C->S:Client发送ClientKeyExchange,用于与server交换session key

6.C->S:Client发送ChangeCipherSpec,指示Server从现在开始发送的消息都是加密过的

7.C->S:Client发送Finishd,包含了前面所有握手消息的hash,可以让server验证握手过程是否被第三方篡改

8.S->C:Server发送ChangeCipherSpec,指示Client从现在开始发送的消息都是加密过的

9.S->C:Server发送Finishd,包含了前面所有握手消息的hash,可以让client验证握手过程是否被第三方篡改,并且证明自己是Certificate密钥的拥有者,即证明自己的身份

已经SSL握手完成,已经 建立tls / ssl通道了。

10 C->S/S->C:Application Data 开始正式数据交互

实际上呢, 2/3/4 几个步骤是可以合并的, 5/6/7 也是,8/9 也是。 所以抓包的时候可以看到 4次通信。

参考:

https://blog.csdn.net/tterminator/article/details/50675540 非常非常详细

https://blog.csdn.net/phunxm/article/details/72853376 非常非常详细

https://blog.csdn.net/a_tu_/article/details/77119532

http://www.cnblogs.com/svan/p/5090201.html

HTTPS 基本流程3的更多相关文章

- [信息安全] 3.HTTPS工作流程

[信息安全]系列博客:http://www.cnblogs.com/linianhui/category/985957.html 0. 简单回顾 在前面两篇博客中介绍了密码相关的一些基本工具,包括(对 ...

- HTTPS加密流程超详解(一)前期准备

0.前言 前一阵子想写一个HTTPS的嗅探工具,之前只是大致了解SSL/TLS协议的加密流程,真正上起手来一步一步分析发现还是有点复杂的,于是我参考了wireshark的源码以及各种RFC,弄清楚了S ...

- HTTPS 通讯流程

原文地址 https://blog.csdn.net/wangweilica6/article/details/50171457 一.简介 前一篇文章,我总结了下,如何部署https服务,开通ssl通 ...

- https 通信流程和Charles 抓包原理

1. https 通信流程 ①客户端的浏览器向服务器传送客户端SSL 协议的版本号,加密算法的种类,产生的随机数,以及其他服务器和客户端之间通讯所需要的各种信息.②服务器向客户端传送SSL 协议的版本 ...

- TCP连接、释放及HTTPS连接流程

一.建立连接是三次握手 为什么三次握手?前两次握手为了确认服务端能正常收到客户端的请求并愿意应答,后两次握手是为了确认客户端能正常收到服务端的请求并愿意应答.三次握手可以避免意外建立错误连接而导致浪费 ...

- HTTPS加密流程理解

HTTPS加密流程 由于HTTP的内容在网络上实际是明文传输,并且也没有身份验证之类的安全措施,所以容易遭到挟持与攻击 HTTPS是通过SSL(安全套接层)和TLS(安全传输协议)的组合使用,加密TC ...

- HTTPS工作流程

HTTPS工作流程 RSA算法 RSA的密钥分成两个部分: PublicKey 加密数据 验证签名 不能解密 任何人都可以获得 Private Key 数据签名(摘要算法) 解密 加密(不用此功能) ...

- https基础流程

背景: https基于SSL,目的是保护http通信的过程,防止中间人篡改信息,或假冒服务端的问题. 要解决的问题: 1. 客户端如何证明是与正确的服务端进行通信 2. 客户端如何确认收到服务端的 ...

- HTTPS加密流程超详解(二)

2.进入正题 上篇文章介绍了如何简单搭建一个环境帮助我们分析,今天我们就进入正题,开始在这个环境下分析. 我们使用IE浏览器访问Web服务器根目录的test.txt文件并抓包,可以抓到如下6个包(前面 ...

- https加密流程

引用其它博主博客,在这里谢谢这位博主,原博客地址:https://blog.csdn.net/xincai/article/details/51954468 1,下面,用一幅图展示一下https建立 ...

随机推荐

- git 入门教程

git 入门教程之协同开发 前面我们已经介绍过远程仓库的相关概念,不过那时并没有深入探讨,只是讲解了如何创建远程仓库以及推送最新工作成果到远程仓库,实际上远程仓库对于团队协同开发很重要,不仅仅是团队协 ...

- python 多进程的两种创建方式

Python中使用线程有两种方式:函数或者用类来包装线程对象. 第一种---------函数 菜鸟教程的我没看懂,说说我自己懂的----看视频理解的 import time import thread ...

- c# excel xls保存

public HSSFWorkbook Excel_Export(DataTable query,string title,int[] rowweight,string[] rowtitle) { H ...

- Ubuntu网络不通解决办法

如下问题: 尝试和Host主机互ping也不通, Ubuntu: vmware 桥接模式 IP:192.168.1.202/24 gateway:192.168.1.1 Host主机:网络正常 IP: ...

- 二维数组 \n是换行 三目运算符 if语句示例

今天学习了二维数组 // 1.定义数组array并赋值 // var arr1=[1,2,3,4,5,]; // alert(arr1[2]); 数组的长度就是值的多少 获取数值的长高度=最大下标+1 ...

- python numpy模块使用笔记(更新)

np.arange(int a) 生成一个一维array,元素个数是a个,元素是0到a-1 注意arange不能直接生成多维array np.arange(int a).reshape(int b,i ...

- etectMultiScale(gray, 1.2,3,CV_HAAR_SCALE_IMAGE,Size(30, 30))

# 函数原型detectMultiScale(gray, 1.2,3,CV_HAAR_SCALE_IMAGE,Size(30, 30)) # gray需要识别的图片 # 1.03:表示每次图像尺寸减小 ...

- c++——大端序,小端序的排列问题

#include<iostream> using namespace std; union TestModel { int i; char ch; }; int main() { unio ...

- 2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描

2018-2019-2 20165308网络对抗技术 Exp6:信息收集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册 ...

- gcc 常用指令

gcc hello.c 直接编译默认输出 a.out可执行文件 gcc hello.c -o hello 生成名字为hello的可执行文件 gcc hello.c -o hello -Wa ...