# 2017-2018-1 20155336《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155336《信息安全技术》实验二——Windows口令破解

实验原理

口令破解方法

- 口令破解主要有两种方法:字典破解和暴力破解。

- 字典破解是指通过破解者对管理员的了解,猜测其可能使用某些信息作为密码,例如其姓名、生日、电话号码等,同时结合对密码长度的猜测,利用工具来生成密码破解字典。如果相关信息设置准确,字典破解的成功率很高,并且其速度快,因此字典破解是密码破解的首选。

- 暴力破解是指对密码可能使用的字符和长度进行设定后(例如限定为所有英文字母和所有数字,长度不超过8),对所有可能的密码组合逐个实验。随着可能字符和可能长度的增加,存在的密码组合数量也会变得非常庞大,因此暴力破解往往需要花费很长的时间,尤其是在密码长度大于10,并且包含各种字符(英文字母、数字和标点符号)的情况下。

口令破解方式

- 口令破解主要有两种方式:离线破解和在线破解

- 离线破解攻击者得到目标主机存放密码的文件后,就可以脱离目标主机,在其他计算机上通过口令破解程序穷举各种可能的口令,如果计算出的新密码与密码文件存放的密码相同,则口令已被破解。

- 通过在线破解攻击者可以使用一个程序连接到目标主机,不断地尝试各种口令试图登录目标主机。目标主机系统中某些低等级的账号的口令往往容易被尝试成功,然后,攻击者使用其账号进入系统获取密码存放文件(Windows系统是SAM文件,Linux系统是passwd等文件),再使用离线破解方法破解高权限的口令(管理员口令等)。

试验环境

- 系统环境:Windows

- 实验工具:

- LC5

- SuperDic

实验内容

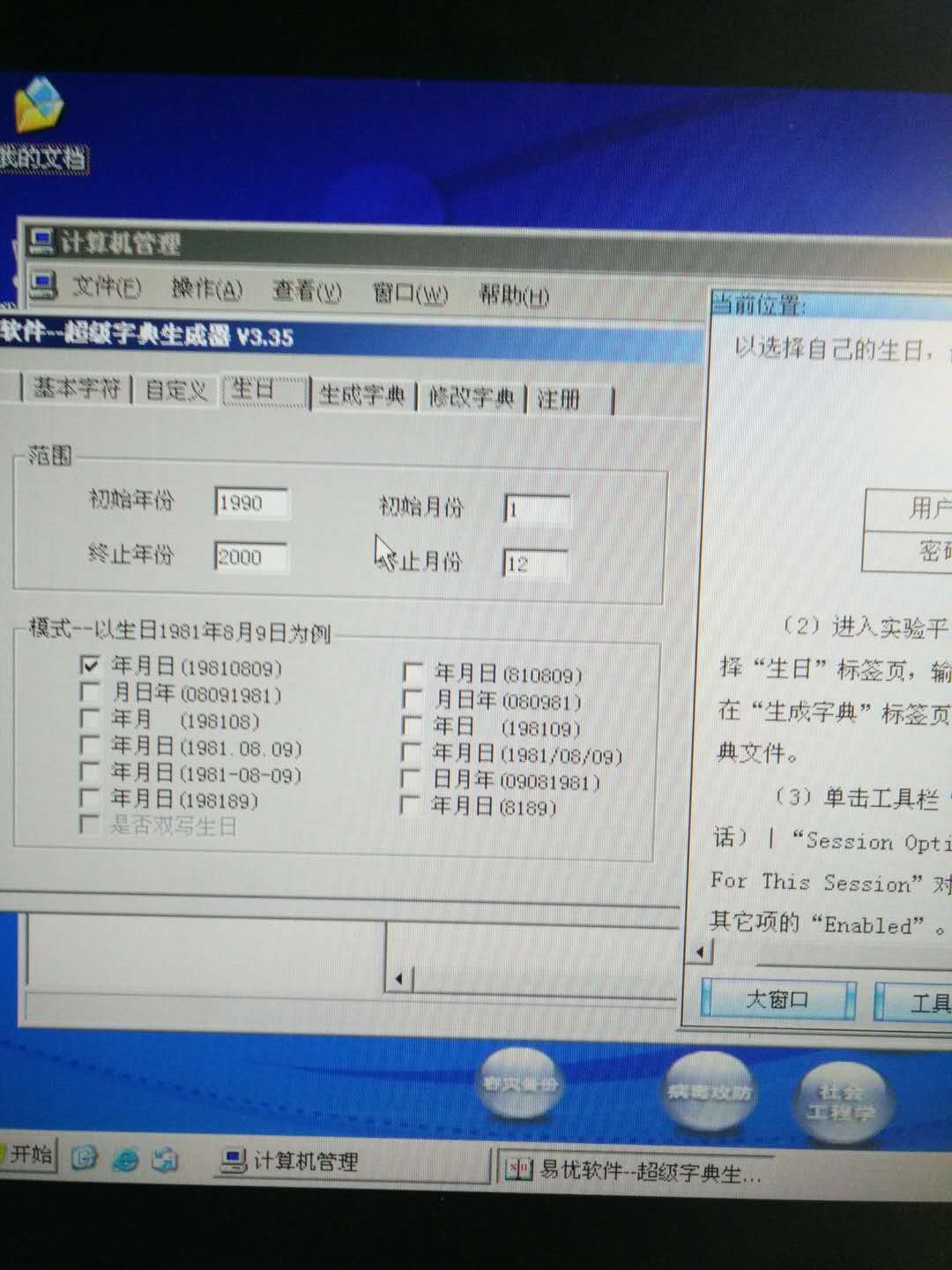

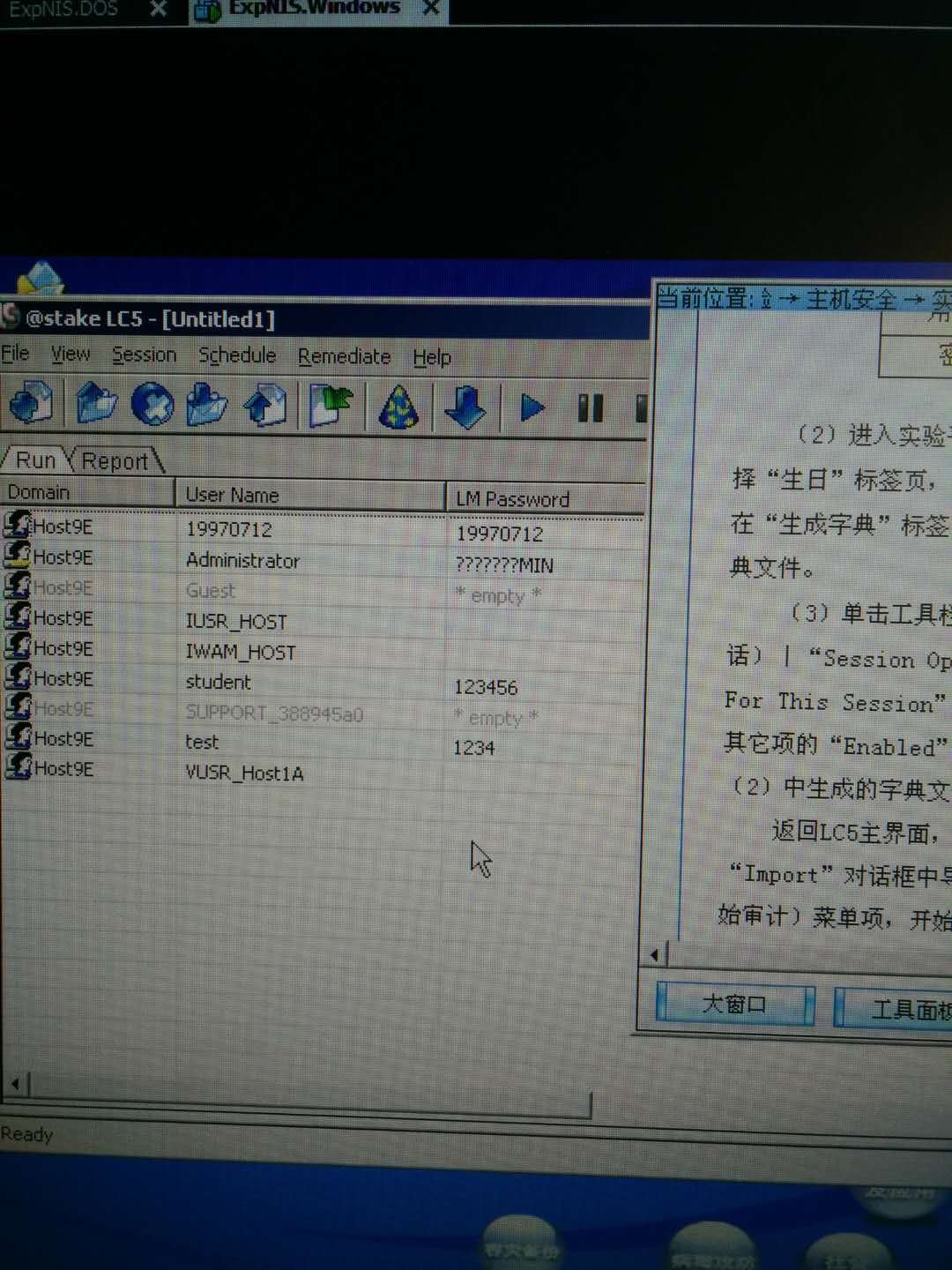

1、字典破解

- 创建用户(密码用自己的生日)

- 利用字典生成器,输入包含密码的生日信息,生成字典文件

dic.。选择新用户口令数。 - 启动LC5,选择字典破解,在字典列表中导入字典文件。

导入本地用户,然后破解。

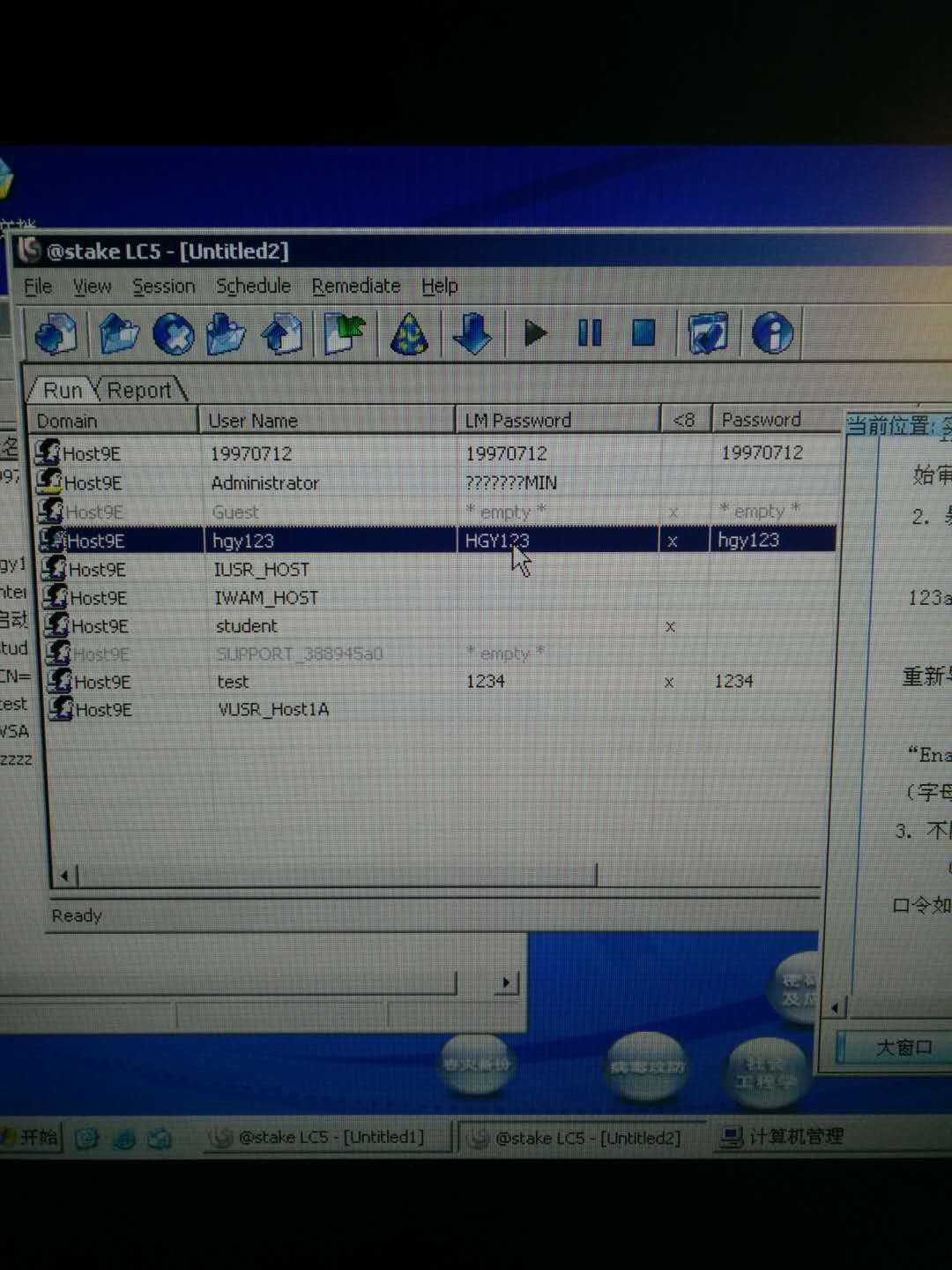

2、暴力破解

- 创建新用户(口令:英文字母+数字)

- 新建会话导入本地用户列表

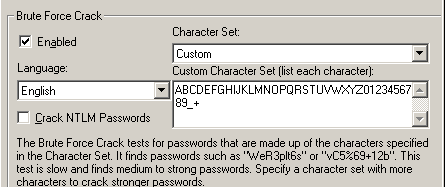

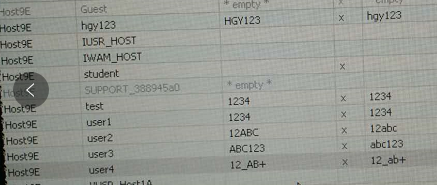

选择暴力破解“Brute Force Crack”,在字符集中先择字母表+数字,开始暴力破解,破解情况如下图所示:

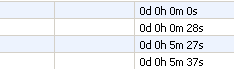

3、不同密码强度的破解时间比较

- 创建4个用户,用不同强度的口令,全部运用暴力破解,比较破解所需时间

设置时需加上口令中使用到的特殊符号

思考题

- 分析口令破解软件L0phtCrack(简写为LC)的工作原理。

- 详见实验原理

- Windows 7的口令保护文件名称及存储位置是什么?

- 在电脑的

C:\windows\system32\config\名称就是config!

- 在电脑的

- Windows保护系统帐户口令的算法有LM和NTLM,这两种算法有什么区别?

- LM:LAN Manager哈希是Windows操作系统最早使用的密码哈希算法之一.LM存储的密码有一些明显的不足。首先是,加密工作是基于数据加密标准(DES)的,DES最初来源于IBM在二十世纪七十年代的一个项目,该项目最终被NIST进行了改进,并获得了NSA的支持,于1981年作为一项ANSI标准发布.简单来说,这些都属于其他加密标准,但由于现代计算机的强大性能,很快也被破解。因此从本质上将,就算您使用不同的大小写字符,并使用长密码,一旦密码被保存成LM哈希,所有的努力都将付诸东流,在暴力破解面前,LM哈希将不堪一击。

- NTLM:NT LAN Manager (NTLM)是由微软开发,用于取代LM的身份验证协议。最终通过改进,从Windows NT 4开始,NTLMv2被用作全新的身份验证方法。NTLMv2哈希(下文简称为NT哈希)的创建在操作系统实际参与的工作上更加简单,并需要使用MD4哈希算法,通过一系列数学计算创建哈希。MD4算法需要使用三次,这样才能产生NT哈希。MD4通常比DES更加健壮,因为可以接受更长的密码,可允许同时使用大写和小写的字母,并且并不需要将密码拆分为更小,更易于破解的片段。对于使用NTLMv2创建的哈希,可能最大的不足在于Windows无法使用一种名为Salting的技术。Salting这种技术可以用于生成随机数,并将该随机数用于计算密码的哈希。这意味着完全相同的密码可能会具有完全不同的哈希值,这才是最理想的情况。在这种情况下,用户就可以创建所谓的Rainbow Table。Rainbow table并不是指五颜六色的咖啡桌,实际上是一种表格,其中包含了由某一数量的字符所能组成的每一种可能密码的每一个哈希值。通过使用Rainbow table,我们就可以从目标计算机提取密码的哈希值,并在表中进行检索。一旦在表中找到相同的内容,就等于知道了密码。正如您所想的,就算由很少字符组成的Rainbow table,整个表也会非常庞大。这意味着此类表的创建、存储,以及检索都是很麻烦的工作。

- 为了保护口令安全,设置口令应该遵循什么样的原则?

- 不可让账号与密码相同

- 便于自己记忆

- 不要太简单的密码

- 总之用户密码应包含英文字母的大小写、数字、可打印字符,甚至是非打印字符。建议将这些符号排列组合使用,以期达到最好的保密效果。 用户密码不要太规则,不要使用用户姓名、生日、电话号码以及常用单词作为密码。

- Windows系统在什么地方可设置帐户密码策略?帐户密码策略包括哪些内容?

- 虚拟机

- 通讯软件

- 私密文件

- IC卡

- 在密码破解中,常到彩虹表(Rainbow Table),彩虹表是什么?

- 彩虹表就是一张采用各种加密算法生成的明文和密文的对照表。

- 你认为口令破解的技术将如何发展?

- a.快速化:随着硬件的发展与软件算法的优化,运算速度提高,密码破解的时间将大 大减少。

- b.智能化:破解软件将根据破解对象的不同、使用者的偏好等大数据的分析结果自动 选择最优的字典文件,同时减少无根据的暴力破解运算,从而大大提高成功率与破解速度。

感悟

- 实验提高了我的实践能力,加强了我遇到问题解决问题的能力。在实验中,通过与同一小组的同学讨论,解决了实验中遇到的难题,并加深了对知识的理解。

# 2017-2018-1 20155336《信息安全技术》实验二——Windows口令破解的更多相关文章

- 20155327 信息安全技术 实验二 Windows口令破解

课程:信息安全概论 班级:1553 姓名:了李百乾 学号:20155327 成绩: 指导教师: 李冬冬 实验日期及时间: 2017年10月11日 15:30-18:00 必修/选修:必修 实验序号:0 ...

- 20155325 信息安全技术 实验二 Windows口令破解

内容一览 实验结果 遇到的问题 思考题 详细步骤与解析(为了使存做笔记资料而做) 实验结果 字典破解 暴力破解 -不同密码强度的破解时间比较 用户名 密码 破解方式 破解时间 TEST (年月日) 字 ...

- 2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155308<信息安全技术>实验二--Windows口令破解 实验原理 口令破解主要有两种方法:字典破解和暴力破解. 字典破解是指通过破解者对管理员的了解,猜测 ...

- 2017-2018-1 20155330《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155330<信息安全技术>实验二--Windows口令破解 姓名:朱玥 学号:20155330 班级:201553 日期:2017.10.24 实验环境 系统 ...

- 2017-2018-1 20155219《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155320<信息安全技术>实验二--Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验 ...

- 2017-2018-1 20155312《信息安全技术》实验二——Windows口令破解实验报告

2017-2018-1 20155312<信息安全技术>实验二--Windows口令破解实验报告 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破 ...

- 2017-2018-1 201552326《信息安全技术》实验二——Windows口令破解

2017-2018-1 201552326<信息安全技术>实验二--Windows口令破解 姓名:刘美岑 学号:20155326 班级:1553班 日期:10.24 一.实验环境 操作系统 ...

- 《信息安全技术》实验二 Windows口令破解

<信息安全技术>实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验环境 实验机Windows Server ...

- 2017-2018-1 《信息安全技术》实验二——Windows口令破解

2017-2018-1 <信息安全技术>实验二--Windows口令破解 所用工具 系统:能勾起我回忆的Windows 2003 工具:LC5.SuperDic Windows口令破解 口 ...

随机推荐

- DIY简单功能的torrentkitty种子爬虫

过完年回公司比较无聊,一不小心看到微博里美尤莉娅的图片,惊为天人,有图为证!!! 百度之原来这货以前叫小泉彩,貌似动了几个小手术换了个马甲重新出道了.你拍AV你家里知道么?.于是乎下了几个种子看了下, ...

- Java虚拟机14:类加载器

类与类加载器 虚拟机设计团队把类加载阶段张的"通过一个类的全限定名来获取此类的二进制字节流"这个动作放到Java虚拟机外部去实现,以便让应用程序自己决定如何去获取所需要的类.实现这 ...

- Docker扩展.md

逻辑卷 Volume 数据卷是一个可供一个或多个容器使用的特殊目录,它绕过 UFS,可以提供很多有用的特性: 数据卷可以在容器之间共享和重用 对数据卷的修改会立马生效 对数据卷的更新,不会影响镜像 数 ...

- 面向对象的JavaScript --- 多态

面向对象的JavaScript --- 多态 多态 "多态"一词源于希腊文 polymorphism,拆开来看是poly(复数)+ morph(形态)+ism,从字面上我们可以理解 ...

- 【redis运维】redis自己主动安装脚本(仅仅安装redis)

Redis自己主动安装部署 本文总共分为4个部分: redis自己主动安装脚本文件夹结构说明: redis自己主动安装脚本内容: redis的操作系统服 ...

- ZooKeeper学习之路 (八)ZooKeeper原理解析

ZooKeeper中的各种角色 ZooKeeper与客户端 每个Server在工作过程中有三种状态: LOOKING:当前Server不知道leader是谁,正在搜寻 LEADING:当前Server ...

- WEB安全 asp+access注入

asp+access注入 数据库 (access数据库没有数据库名) 表名 字段(列名) 记录(行,内容) 注入常用函数: top n 表示查询结果的第n个记录 len() 函数返回文本字段中值的长度 ...

- nRF5 SDK for Mesh(四) 源码编译

官方文档教程编译源码: http://infocenter.nordicsemi.com/index.jsp?topic=%2Fcom.nordic.infocenter.sdk%2Fdita%2Fs ...

- 自定义view(结合刻度盘学习)

先上效果图 一.View的测量(刻度盘的大小测量) 在现实生活中,我们如果要去画一个图形,那么便要知道它的大小和位置.所以android绘图时需要我们对view进行测量.android为我们提供了on ...

- 线程队列-queue

使用队列的目的: 解耦,使程序之间实现松耦合:提高处理效率 FIFO = 先进先出,first in first out LIFO = 后入先出,last in first out 生产者消费 ...