openvas漏洞扫描

openvas配置步骤

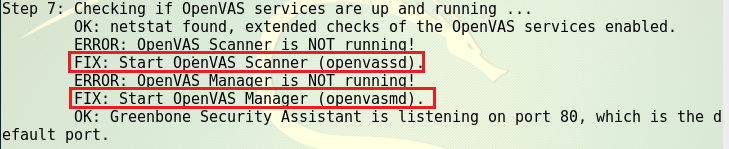

1、-因为老师给的kali中自带的openvas,所以我们可以直接执行命令:openvas-check-setup来查看下他的安装状态:

如下图所示:在步骤7中出现错误,其中图片框住的部分是提示如何修改的,显示需要开启

openvassd和openvasmd所以直接输入命令:

openvassd

openvasmd

2、修改完毕后,再次执行命令:openvas-check-setup,直到出现下面的提示,证明安装成功:

3、添加admin账号。使用命令openvasmd --user=admin --new-password=admin,如下图所示:

4、输入命令:openvas-start来开启openvas,不知道为什么我都不能成功开启,每次都是用

openvassd

openvasmd --migrate

openvasmd --rebuild

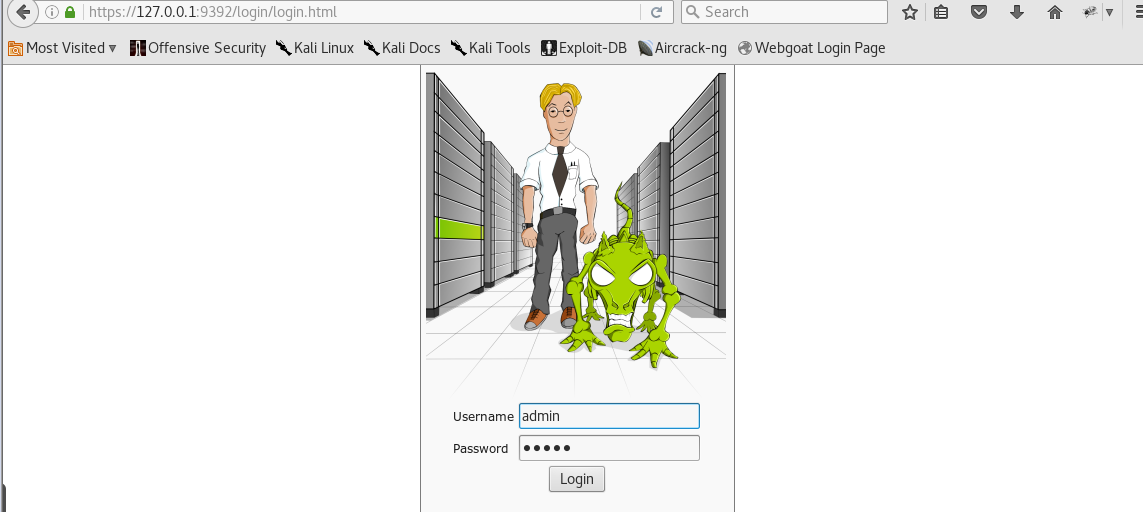

5、在kali中访问GSA网址:https://127.0.0.1:9392/,可以看到如下图所示登录界面,(用户名和密码就是步骤3中设置的)

5、如下图所示,是新建扫描目标按钮,新建目标后,status刚开始的状态是request:

6、我快速扫描了我的win7,下面是扫描结果:基本上漏洞比较少

7、点击进去以后查看详细信息,结果如下图所示:里面有总结的内容,以及列出来开放的tcp端口:

8、接着我又扫描了winxpsp3系统,果真,漏洞明显增多:

9、查看具体信息,如下:

实验中出现的问题:

由于刚开始不太懂openvas,没有章法的乱输命令,出现了一些问题。

问题一:

1、在打开https//127.0.0.1:9392/的时候出现如下图的提示:点击advanced,

3、第一步,点击中框的地方,将原先的对勾取消,第二步,点击第二个框,确认。

问题二:

1、新建new task时,开始扫描时出现如下图所示的错误:

2、经过各种检查,各种找答案,发现还是要卸载重新安装,以下卸载,重新安装的命令,

apt-get purge redis-sever(先删掉Redis)

apt-get purge openvas

apt-get install openvas

openvas-setup

3、结果又在openvas-setup中又出现了问题:Rebuilding NVT cache... failed,然后程序就不动了,手动ctrl+c,结束安装。执行下面的指令,之后会显示NVTA开启成功。版本不兼容的一些问题。

openvas-mkcert-client -n om -i

openvas-nvt-sync --wget

/etc/init.d/openvas-scanner stop

/etc/init.d/openvas-manager stop

openvassd

rm /var/lib/openvas/mgr/tasks.db

openvasmd --progress --rebuild -v

4、因为之前中断了安装过程,所以执行命令:openvas-check-setup检查哪里没有安装好。

openvas漏洞扫描的更多相关文章

- OpenVAS漏洞扫描基础教程之OpenVAS概述及安装及配置OpenVAS服务

OpenVAS漏洞扫描基础教程之OpenVAS概述及安装及配置OpenVAS服务 1. OpenVAS基础知识 OpenVAS(Open Vulnerability Assessment Sys ...

- OpenVAS漏洞扫描基础教程之创建用户

OpenVAS漏洞扫描基础教程之创建用户 OpenVAS管理服务 默认情况下,OpenVAS服务仅创建了一个名为admin的用户,而且是管理员用户(拥有最高的权限).如果想要其它客户端登陆的话,不可能 ...

- OpenVAS漏洞扫描基础教程之连接OpenVAS服务

OpenVAS漏洞扫描基础教程之连接OpenVAS服务 连接OpenVAS服务 当用户将OpenVAS工具安装并配置完后,用户即可使用不同的客户端连接该服务器.然后,对目标主机实施漏洞扫描.在本教程中 ...

- OpenVAS漏洞扫描基础教程之创建用户组与创建角色

OpenVAS漏洞扫描基础教程之创建用户组与创建角色 OpenVAS创建用户组 用户组就是指许多个用户的组合.在网络中,各个访问网络的用户的权限可能各不相同.所以,可以通过将具体相同权限的用户划为一组 ...

- 【译】使用OpenVAS 9进行漏洞扫描

本文译自Vulnerability Scanning with OpenVAS 9 part 1: Installation & Setup系列,本文将融合目前已经发表的四个部分. Part ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

- Exp6 信息搜集与漏洞扫描 20165110

Exp6 信息搜集与漏洞扫描 20165110 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描 ...

- 2018-2019-2 20165335 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具 ...

随机推荐

- python获取当前,昨天,明天时间

import datetime nowTime = datetime.datetime.now().strftime('%Y-%m-%d %H:%M:%S')#现在 pastTimeMinutes = ...

- 字符串转Int—parseInt源码实现。

public static int parseInt(String s, int radix) throws NumberFormatException{ /* * WARNING: This met ...

- css属性 background

background 在一个声明中设置所有的背景属性. background-attachment 设置背景图像是否固定或者随着页面的其余部分滚动. background-color 设置元素的背景颜 ...

- 向量体系结构(2)----SIMD指令集扩展和GPU

进行SIMD多媒体扩展的设计,源于一个很容易观察到的事实: 许多多媒体应用程序操作的数据类型比对32位处理器进行针对性优化的数据类型更窄一些. 图像三基色,都是8位.音频采样也都是8位和16位来表示. ...

- 学习笔记<1>技术体系结构

Android的系统架构采用了分层架构的思想,如上图所示.从上层到底层共包括四层,分别是 1.应用程序程序层 2.应用框架层 3.系统库和Android运行时 4.Linux内核. 每 ...

- 8.Thread的join方法

1.Thread类的join方法表示:当前线程执行结束再执行其它线程!在Thread类中有三个重载的方法分别是: public final synchronized void join(long mi ...

- 删除(unfork)github中某个库(repository)

1.头像->your profile 2.点击某个想要删除的库,出现界面: 3.点击setting,鼠标滚动页面至末尾,出现页面: 4.点击delete this repository: OK!

- python2.7之乱码问题

python 3之后当然不存在乱码问题了.python 2的乱码问题有时就有点头疼了.(代码均为在windows下测试) 示例:保存为test1.py 报错信息如下: 解决办法: 我将代码保存为tes ...

- Yii2 nginx配置伪静态

Yii2 配置 Nginx 伪静态 主要检查以下代码: location / { # Redirect everything that isn't a real file to index.php t ...

- C# WPF Halcon HDevEngine混合编程

1. WPF+Halcon 引用halcondotnet.dll和hdevenginedotnet.dll XAML中导入命名空间xmlns:halcon=”clr-namespace:HalconD ...