深入分析.NET应用程序SQL注入【危害】

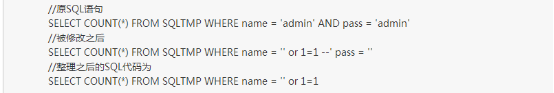

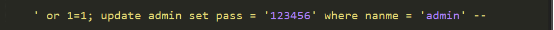

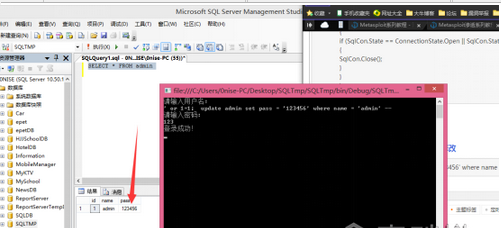

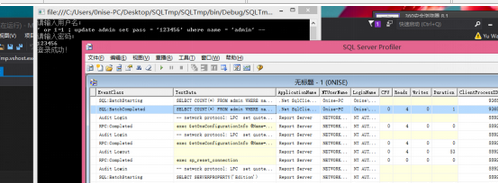

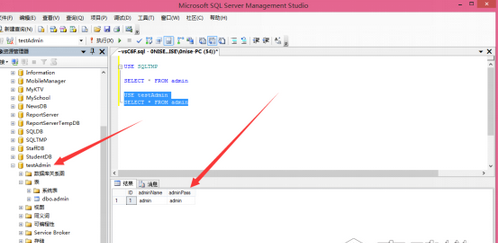

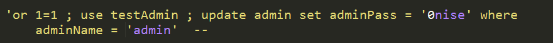

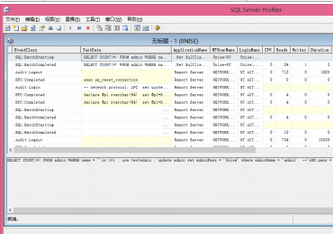

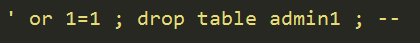

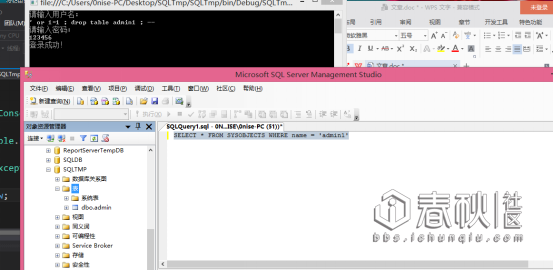

那么我们来想想既然我们可以修改掉我们SQL语句那么我们是不是可以在加一条SQL语句?

- using System;

- using System.Collections.Generic;

- using System.Linq;

- using System.Text;

- using System.Threading.Tasks;

- using System.Data;

- using System.Data.SqlClient;

- namespace SQLTmp

- {

- class Program

- {

- //数据库连接字符串

- public static String strCon = "Data Source=.;Initial Catalog=SQLTMP;Integrated Security=True";

- //创建数据库连接对象

- static SqlConnection SqlCon = new SqlConnection(strCon);

- static void Main(string[] args)

- {

- Console.WriteLine("请输入用户名:");

- String name = Console.ReadLine();

- Console.WriteLine("请输入密码:");

- String pass = Console.ReadLine();

- try

- {

- Program p = new Program();

- //打开数据库连接

- p.Open();

- string sql = "SELECT COUNT(*) FROM admin WHERE name = '" + name + "'AND pass = '" + pass + "'";

- SqlCommand sqlcom = new SqlCommand(sql, SqlCon);

- int i = (int)sqlcom.ExecuteScalar();

- if (i > )

- {

- Console.WriteLine("登录成功!");

- }

- else

- {

- Console.WriteLine("登录失败!");

- }

- Console.ReadLine();

- }

- catch (Exception)

- {

- throw;

- }

- finally

- {

- //关闭数据库连接

- pass.Clone();

- }

- }

- //打开数据库连接

- public void Open()

- {

- //关闭状态下打开数据库连接

- if (SqlCon.State == ConnectionState.Closed)

- {

- SqlCon.Open();

- }

- //中断情况下打开数据库连接

- if (SqlCon.State == ConnectionState.Broken)

- {

- //关闭

- SqlCon.Close();

- SqlCon.Open();

- }

- }

- //关闭数据库连接

- public void Close()

- {

- if (SqlCon.State == ConnectionState.Open || SqlCon.State == ConnectionState.Broken)

- {

- SqlCon.Close();

- }

- }

- }

- }

这是我们上一篇文章中的C#代码。

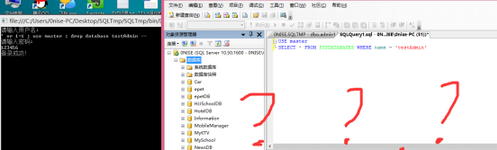

我们可以来看看一次执行多条SQL语句.

|

数据库

|

作用

|

|

Master

|

Master数据库记录SQL Server 系统的所有系统级别信息,包括如下三类:

l 所有的登录账户和系统配置设置

l 所有其他的数据库及数据库文件的设置

l SQL Server的初始化信息

|

|

Tempdb

|

Tempdb数据库保存所有的临时表和临时存储过程,以及临时生成的工作表

Tempdb数据库在SQL Server每次启动时都重新创建

|

|

Model

|

Model数据库可用于在系统上创建所有的数据库的模版,例如,使用SQL语句创建一个新的空白数据库,将使用默认中规定的默认值来创建

|

|

Msdb

|

Msdb数据库提供SQL Sever代理程序调度警报、作业以及记录操作时使用,另外有关数据库备份和还原,也会写在该数据库里面

|

|

Resource

|

Resource数据库是一个特殊的数据库,并且是一个只读的数据库,它包含了SQL Server中的所有的系统对象,这些对象物理上存在Resource数据库,但是在逻辑上,它们却出现在每个数据库的sys架构中,所以,Resource数据库是”隐藏”了的数据库,我们无法使用查看所有数据库的SQL命令等方法它

|

深入分析.NET应用程序SQL注入【危害】的更多相关文章

- SQL注入原理&分类&危害&防御

SQL是什么? 结构化查询语句 SQL注入是什么? 是一种将SQL 语句插入或添加到用户输入的参数中,这些参数传递到后台服务器,加以解析并执行 造成注入的原因/原理? 1.对用户输入的参数没有进行严格 ...

- WebGoat学习——SQL注入(SQL Injection)

SQL注入(SQL Injection) 所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令.攻击者通过web请求提交带有影响正 ...

- 20169221 2016——2017《网络攻防》SQL注入

准备知识 1.SQL语言 结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询.更新和管理关系 ...

- 20169205 2016-2017-2 实验四 SQL注入实验

20169205 2016-2017-2 实验四 SQL注入实验 实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框. ...

- 20169214 2016-2017-2 《网络攻防实践》第十一周实验 SQL注入

20169214 2016-2017-2 <网络攻防实践>SQL注入实验 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表 ...

- 二阶SQL注入理解与体会

一:SQL注入分类 SQL注入一般分为两类:一阶SQL注入(普通SQL注入),二阶SQL注入 二:二者进行比较 0x01:一阶SQL注入: 1:一阶SQL注入发生在一个HTTP请求和响应中,对系统的攻 ...

- 20169219 SQL注入实验报告

实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框.输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令. 在 ...

- sql注入原理及解决方案

sql注入原理 sql注入原理就是用户输入动态的构造了意外sql语句,造成了意外结果,是攻击者有机可乘 SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的 ...

- MySql(四)SQL注入

MySql(四)SQL注入 一.SQL注入简介 1.1 SQL注入流程 1.2 SQL注入的产生过程 1.2.1 构造动态字符串 转义字符处理不当 类型处理不当 查询语句组装不当 错误处理不当 多个提 ...

随机推荐

- OO_多线程电梯_单元总结

概述: 面向对象的第二单元是多线程电梯.第一次实现一部傻瓜电梯,每次只送一个人:第二次实现一部可稍带电梯:第三次实现三部可稍带电梯. 一.设计策略 1.第5.6次作业设计思路 第5.6次作业的架构相似 ...

- laravel的路由分组,中间件,命名空间,子域名,路由前缀

laravel的路由分组,就是把一些具有相同特征的路由进行分组,比如一些路由需要进行验证,一些路由有共同的前缀,一些路由有相同的控制器命名空间等. 这样把路由组合在一起,方便管理,维护性更好. Rou ...

- composer 安装thinkphp

//tp 项目文件夹名称 composer create-project topthink/think tp //图形验证码包 composer require topthink/think-capt ...

- exl表格找两个字符间的数据

例子找的是]XXX,中间的内容 =MID(B2,FIND("]",B2)+1,FIND(",",B2)-FIND("]",B2)-1) ...

- dubbo知识体系

Dubbo负载均衡 Random随机/ RoundRobin轮询/ LeastActive最少Dubbo缓存Dubbo集群容错 Dubbo回调 服务分组: group Dubbo异步调用 <du ...

- weex h5开发区别-实践初级篇

html标签 weex中没有标签的概念,html中标签对应于weex中的Components weex 无<span> .<p> ,用<text>替代.但是< ...

- python rsa 加密

rsa 非对称加密, 公钥加密, 私钥解密, 有公钥无法推导出私钥, 私钥保密 import rsa n = 1024 # n 越大生成公钥, 秘钥及加密解密所需时间就越长 key = rsa.new ...

- sql server版本、组件和管理工具

以下信息由何问起收集,希望有帮助. SQL Server 版本 定义 Enterprise 作为高级版本, SQL Server Enterprise 版提供了全面的高端数据中心功能,性能极为快捷.虚 ...

- EasyPR源码剖析(5):车牌定位之偏斜扭转

一.简介 通过颜色定位和Sobel算子定位可以计算出一个个的矩形区域,这些区域都是潜在车牌区域,但是在进行SVM判别是否是车牌之前,还需要进行一定的处理.主要是考虑到以下几个问题: 1.定位区域存在一 ...

- 对DOM,SAX,JDOM,DOM4J四种方法解析XML文件的分析

1.DOM 与平台无关的官方解析方式 DOM是一次性把xml文件加载到内存中,形成一个节点树 对内存有要求 2.SAX java提供的基于事件驱动的解析方式 每次遇到一个标签,会触发相应的事件方法 3 ...