dom xss->半自动化

前几天看了两篇文章,觉得很不错,写一笔,就当笔记记录。

第一篇文章:https://jinone.github.io/bugbounty-dom-xss/

作者写了自己通过自动化挖dom xss,差不多赚了3w刀左右。他分享了一些不错的漏洞案例。这里很感谢作者,无私分享思路出来,也给大家又了喝口汤的机会。

中国需要多一些这样的白帽子,推动安全测试水位。看这篇文章,给了我一些启发。在相当内卷的今天,选择适合自己的漏洞挖掘赛道很重要。就像不是人人都适合挖rce,一个道理。

第一篇文章的细节点:

访问:

https://example.com/xsspath'%22?xssparam%27%22=xssvalue%27%22#xsshash'%22

结论:

location.search 会对'"编码

location.hash 不会对'编码

location.pathnme 不会对'编码

location.href hash和pathname中的'不会被编码 包含search,hash和pathname { 这三个可以跳出单引号

location.href

location.hash

location.pathname

}

因为作者文章中提到有自动化挖掘。这里就调研了下市面上的工具,记录下:

通过查看作者写的文章,以及自己对dom xss的理解,简单写下半动化的粗略思路

dom xss半自动化简单思路:

{

n个source

n个sink

如果有某个source和某个sink同时存在

疑似dom xss,命中

}

只检索applocation/javascript和text/html

关于dom xss的探测,多疑似,那么误报率就会很高。

缺陷很明显,需要尽可能的收集javascript和javscipt库的source和sink,吃经验,吃规律,需要熟悉一定的规律。

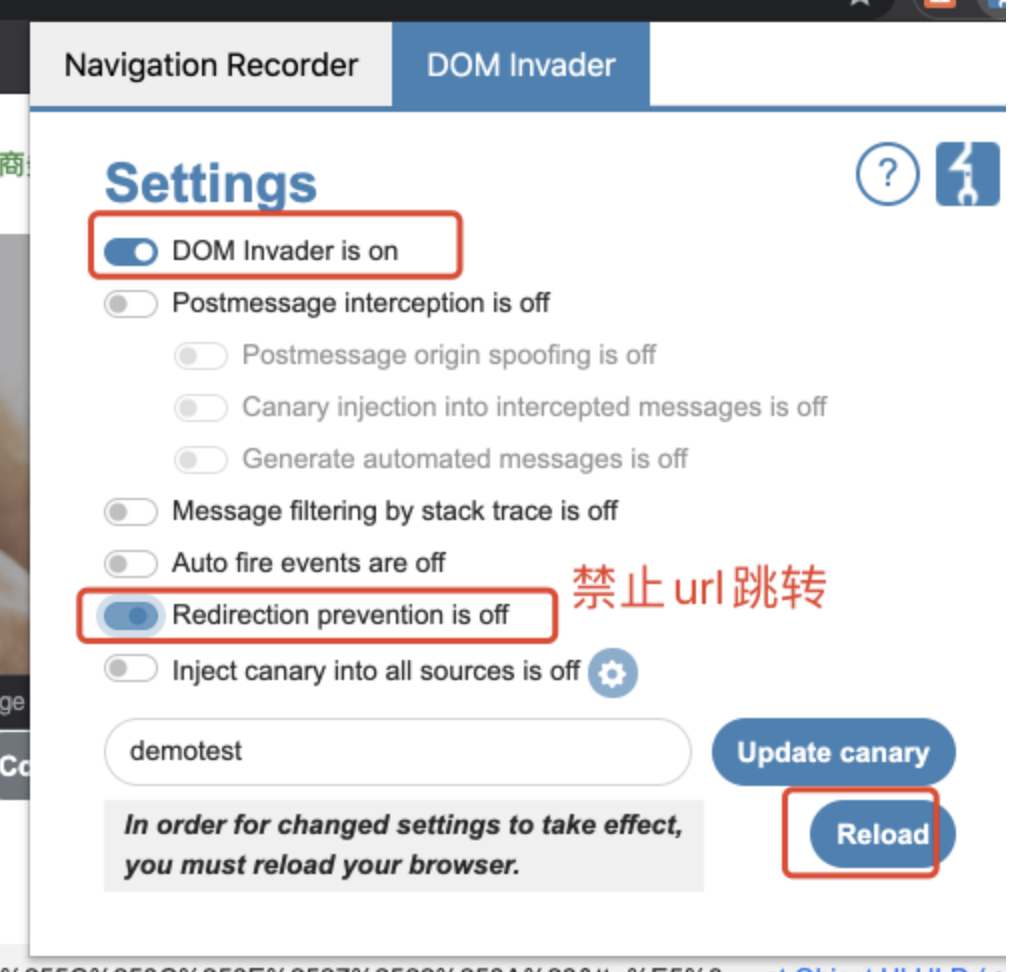

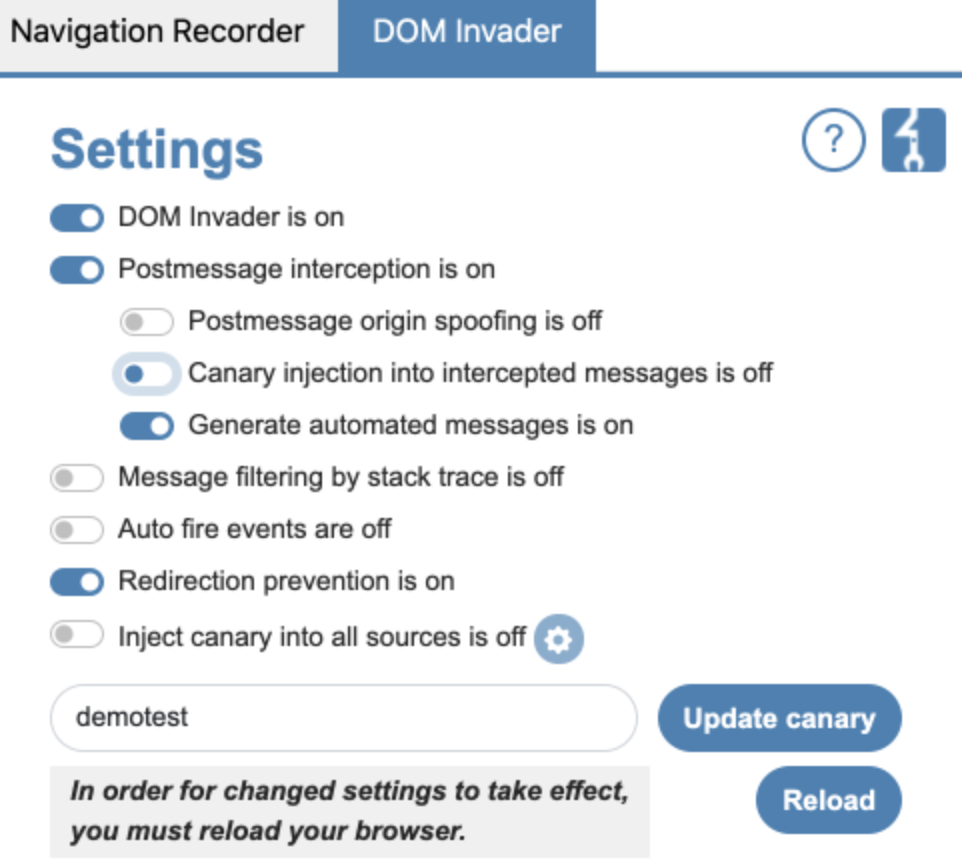

工具1:Dom Invader 可以用于检测dom xss和postMessage xss

检测postmessage+dom xss配置如下:

和写dom xss的作者聊过一些,这款工具,检测dom xss很不错

关于这个插件的学习教程:

https://www.youtube.com/watch?v=Wd2R47czzO0&t=156s

https://portswigger.net/blog/introducing-dom-

这里简单提一嘴,burpsuite很多插件,挖洞使用很方便,有空的话,我讲下burpsuite上一些很好的辅助挖洞神器。

这个工具我就一笔带过,他不是本文的重点,本文的重点是另一个工具:

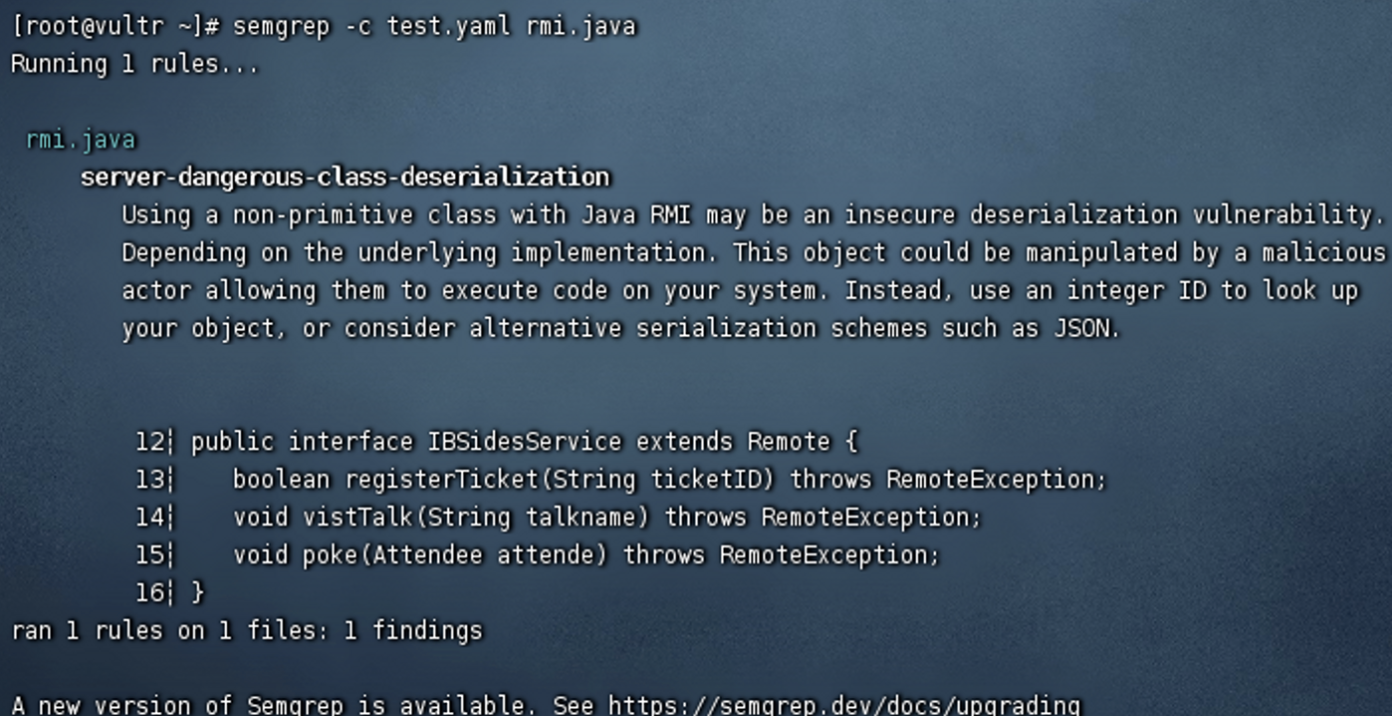

重点检测工具:semgrep

semgrep? what?

A fast, open-source, static analysis tool for profoundly improving software security and reliability.

一种快速、开源、静态分析工具,可显著提高软件的安全性和可靠性。

我认为它就是grep命令的升级版,更加的强大。

优势:

1.支持本地,命令行运行,很方便

2.支持在线网站上创建和导入/新增规则

3.支持批量检测,无需对代码进行编译

什么场景下使用他们?

1.大量的代码,进行安全缺陷审查

2.漏洞挖掘,web代码审计

3.支持纯文本代码识别和污点跟踪

4.src/众测 部分代码需要

5.发现某个漏洞特征,使用semgrep事半功倍

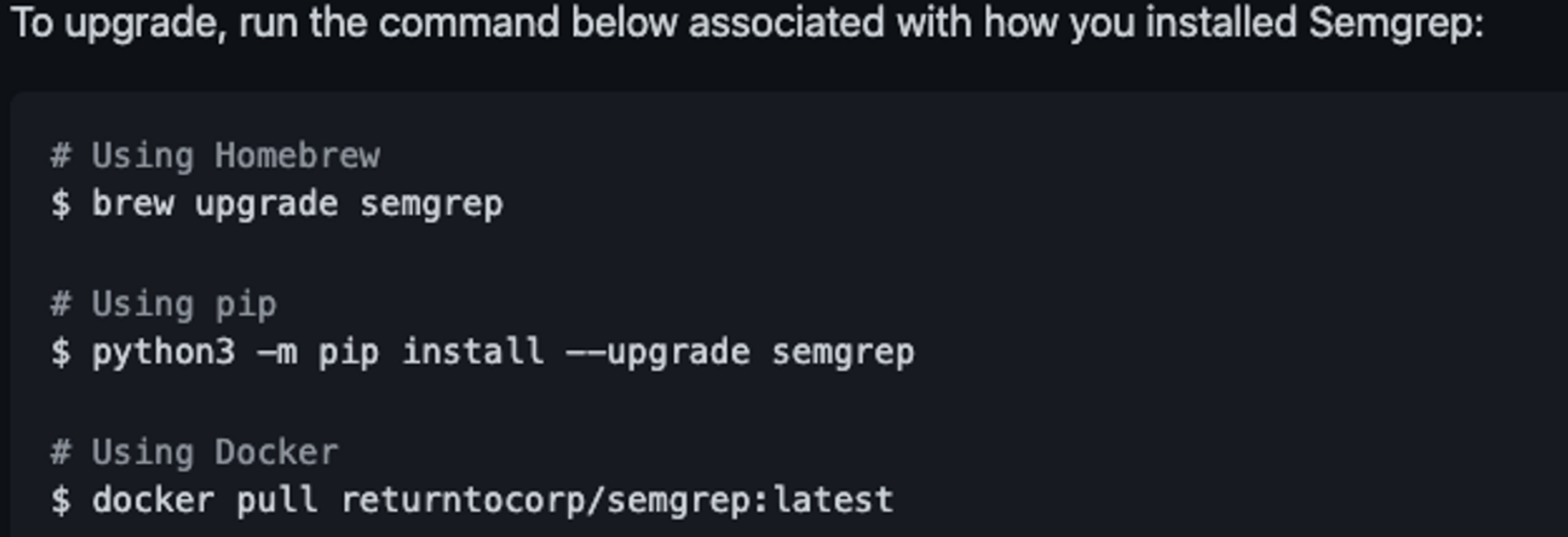

安装:

三种安装方式

# Using Homebrew

$ brew upgrade semgrep # Using pip

$ python3 -m pip install --upgrade semgrep # Using Docker

$ docker pull returntocorp/semgrep:latest

这里我使用的是第二种,pip安装。

referer: https://github.com/returntocorp/semgrep

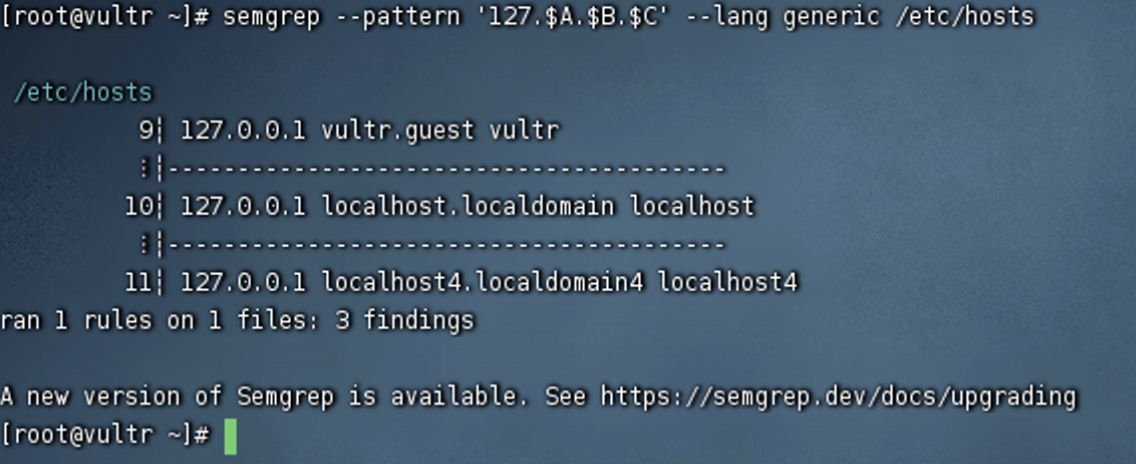

semgrep基础使用:

1.命令行cl使用

semgrep --pattern '127.$A.$B.$C' --lang generic /etc/hosts #lang 是指定某种类型

参考:https://semgrep.dev/docs/supported-languages/ 很详细

参考:https://semgrep.dev/docs/getting-started/

—pattern是一种匹配模式。但是更推荐的是导入yaml,对某段代码/某个项目进行运行漏洞规则文件:

漏洞yaml规则库大全 用于学习编写规则:

https://github.com/returntocorp/semgrep-rules

https://semgrep.dev/playground/new?editorMode=advanced

涉及到的语言众多

污点跟踪 这个适合漏洞挖掘,半自动化:

污点跟踪演示教程:https://semgrep.dev/docs/writing-rules/data-flow/taint-mode/

使用污点跟踪半动化检测dom xss:

rules:

- id: domxss-insertAdjacentHTML

languages:

- javascript

- typescript

message: Found dangerous HTML output

mode: taint

pattern-sources:

- pattern: document.location.href

- pattern: document.location

- pattern: window.location

- pattern: window.location.href

pattern-sinks:

- pattern: $X.insertAdjacentHTML(...)

- pattern: $X.innerHTML(...)

- pattern: $X.innerHTML = ...

severity: WARNING

不想聊规则细节,我说下这段yaml哪里来的。

参考:https://netsec.expert/posts/automating-dom-xss/

一定要看,这篇文章作者是谷歌的一位安全工程师,这是他写的规则。

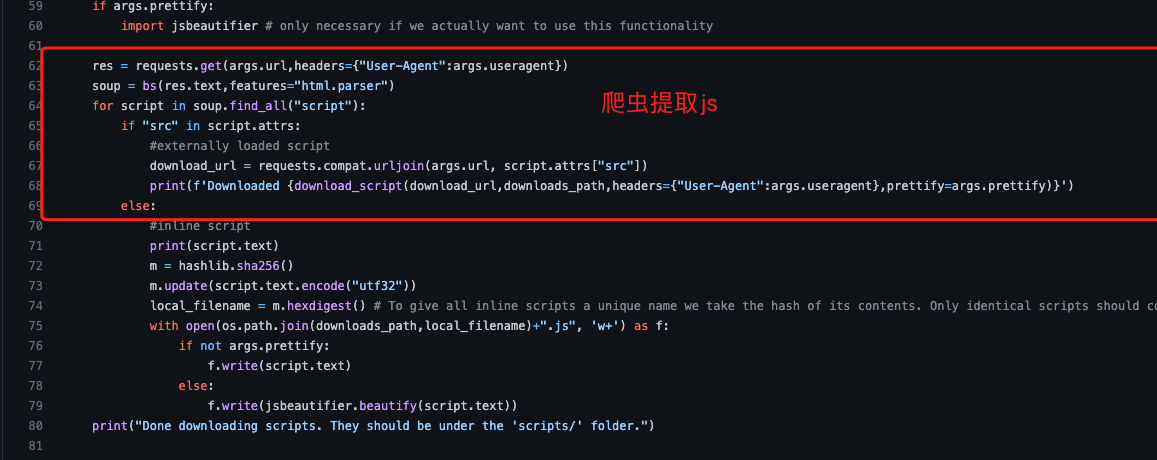

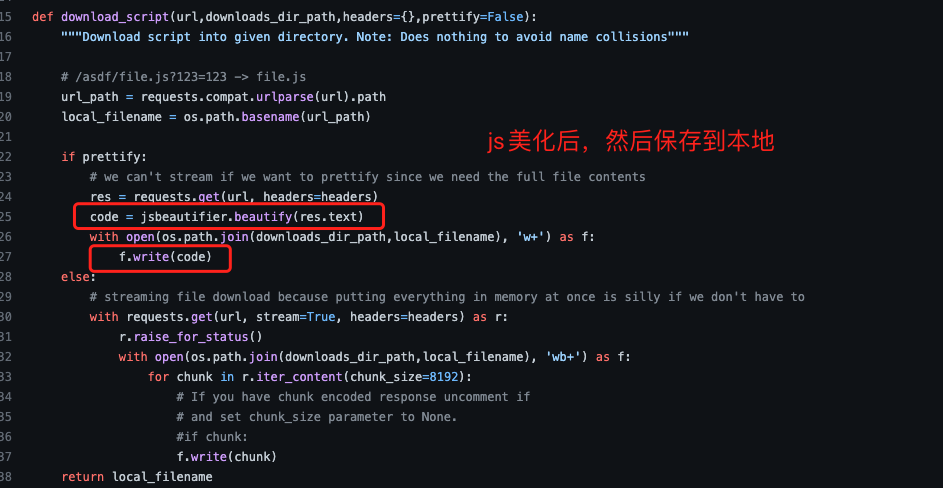

他还写了一个辅助工具,用于爬虫网站上的js:https://github.com/the-xentropy/dump-scripts/blob/main/dump-scripts.py

然后调用semgrep批量检测script目录里的js。

这个规则,会漏掉很多dom xss,这里简单调研了下,source和sink非常多,这里只总结了一些常见的,整合了前面的几位作者的思路和官方规则:

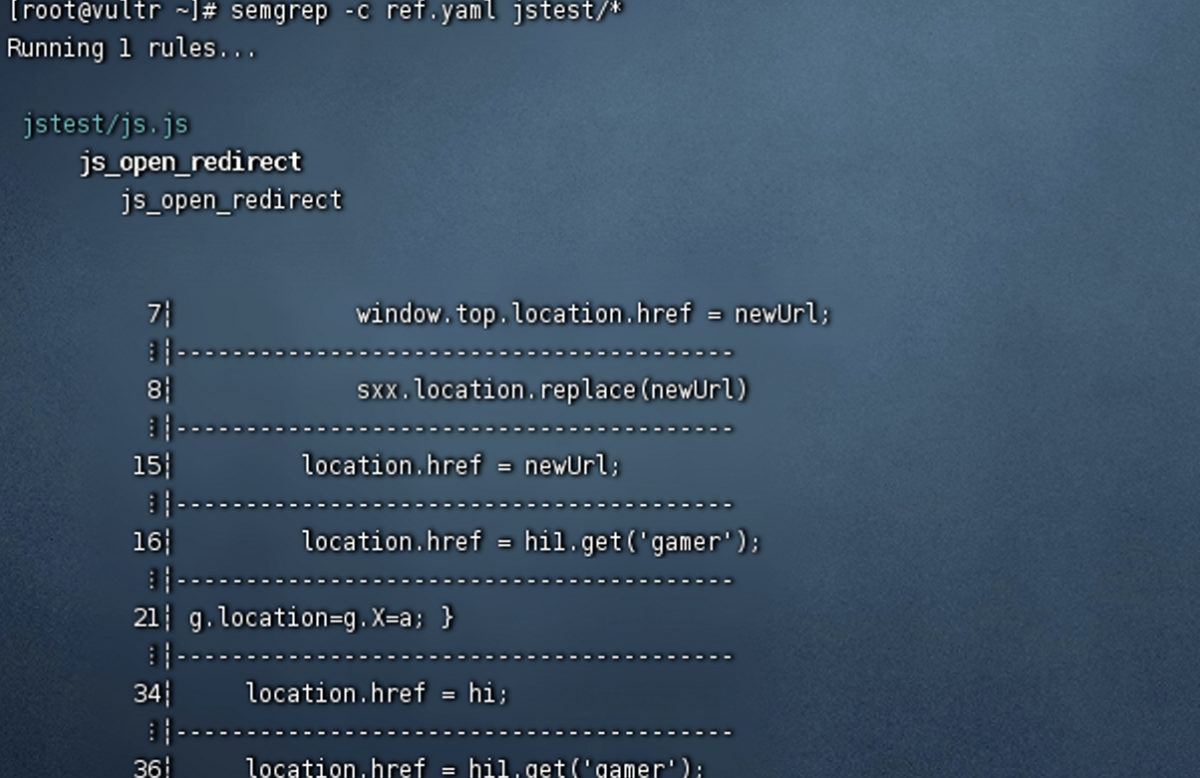

总结了下用于检测js open redirect_url和其他类型的dom xss规则:

rules:

- id: dom_xss

message: dom_xss

metadata:

cwe:

- "dom_xss"

owasp:

- A03:2021 - Injection

asvs:

section: V5 Validation, Sanitization and Encoding

control_id: 5.2.4 Dynamic Code Execution Features

control_url: https://github.com/OWASP/ASVS/blob/master/4.0/en/0x13-V5-Validation-Sanitization-Encoding.md#v52-sanitization-and-sandboxing

version: "4"

category: security

technology:

- browser

subcategory:

- audit

likelihood: LOW

impact: MEDIUM

confidence: LOW

references:

- https://owasp.org/Top10/A03_2021-Injection

license: Commons Clause License Condition v1.0[LGPL-2.1-only]

languages:

- javascript

- typescript

severity: WARNING

mode: taint

pattern-sources:

- patterns:

- pattern-inside: |

url.split('...')

- patterns:

- pattern-inside: |

getURLParameter('...')

- patterns:

- pattern-inside: |

$PROPS.get('...')

- patterns:

- pattern-inside: |

getUrlParameter('...')

- patterns:

- pattern-inside: |

GetQueryString('...')

- patterns:

- pattern-inside: |

$PROPS.get('...')

- patterns:

- pattern-inside: |

$PROPS.split("...")

- patterns:

- pattern-either:

- pattern-inside: >

$PROP = new URLSearchParams($WINDOW. ...

.location.search).get('...') ...

- pattern-inside: |

$PROP = new URLSearchParams(location.search).get('...')

...

- pattern-inside: >

$PROP = new URLSearchParams($WINDOW. ...

.location.hash.substring(1)).get('...') ...

- pattern-inside: >

$PROP = new

URLSearchParams(location.hash.substring(1)).get('...') ...

- pattern-inside: |

$PROP = window.location.search.substr(1).match(...) ...

- pattern: $PROP

- patterns:

- pattern-either:

- pattern-inside: |

$PROPS = new URLSearchParams($WINDOW. ... .location.search)

...

- pattern-inside: |

$PROPS = new URLSearchParams(location.search)

...

- pattern-inside: >

$PROPS = new URLSearchParams($WINDOW. ...

.location.hash.substring(1)) ...

- pattern-inside: |

$PROPS = new URLSearchParams(location.hash.substring(1))

...

- pattern: $PROPS.get('...')

- patterns:

- pattern-either:

- pattern-inside: |

$PROPS = new URL($WINDOW. ... .location.href)

...

- pattern-inside: |

$PROPS = new URL(location.href)

...

- pattern: $PROPS.searchParams.get('...')

- patterns:

- pattern-either:

- pattern-inside: >

$PROPS = new URL($WINDOW. ...

.location.href).searchParams.get('...') ...

- pattern-inside: |

$PROPS = new URL(location.href).searchParams.get('...')

...

- pattern: $PROPS pattern-sinks:

- patterns:

- pattern-either:

- pattern: $WINDOW. ... .location.href = $SINK

- pattern: $WINDOW. ... .location = $SINK

- pattern: location.href = $SINK

- pattern: $THIS. ... .location.href = $SINK

- pattern: $THIS. ... .location.replace($SINK)

- pattern: $WINDOW. ... .replace($SINK)

- pattern: $PROPS.replace($SINK)

- pattern: $X.insertAdjacentHTML($SINK)

- pattern: $X.innerHTML($SINK)

- pattern: $X.innerHTML = $SINK

- pattern: $X.innerHTML += $SINK

- pattern: $X.prepend($SINK)

- pattern: $X.prepend("..."+$SINK)

- pattern: $X.append($SINK)

- pattern: $X.append("..."+$SINK)

- pattern: $X.before($SINK)

- pattern: $X.before("..."+$SINK)

- pattern: $X.after($SINK)

- pattern: $X.after("..."+$SINK)

- pattern: $X.html($SINK)

- pattern: $X.html("..."+$SINK) - metavariable-pattern:

patterns:

- pattern-not: |

"..." + $VALUE

- pattern-not: |

`...${$VALUE}`

metavariable: $SINK

如何实战利用?

使用一个漏洞规则批量检测多个项目:

使用多个规则检测多个项目:

semgrep -c rules/ jstest/*

对于semgrep,我并不陌生。早在今年log4j2漏洞刚爆发的时候,我们团队内部就使用了semgrep编写log4j2规则去批量检测,效果很好。

工具很强大,写好匹配规则即可。语言都是次要的,主要是要多收集source和sink。剩下的就是套娃~~

dom xss->半自动化的更多相关文章

- 感悟 GNU C 以及将 Vim 打造成 C/C++ 的半自动化 IDE

C 语言在 Linux 系统中的重要性自然是无与伦比.不可替代,所以我写 Linux 江湖系列不可能不提 C 语言.C 语言是我的启蒙语言,感谢 C 语言带领我进入了程序世界.虽然现在不靠它吃饭,但是 ...

- jQuery DOM XSS漏洞

jQuery DOM XSS漏洞http://automationqa.com/forum.php?mod=viewthread&tid=2943&fromuid=21

- Android逆向之so的半自动化逆向

因为工作需要,转型干android逆向,有几个月了.不过对于so的逆向,任然停留在,难难难的阶段,虽然上次自己还是逆向了一个15k左右的小so文件,但是,那个基本是靠,一步一步跟代码,查看堆栈信息来自 ...

- k.tt 研究下生成的逻辑代码:从壹开始前后端分离 [.netCore 填坑 ] 三十二║ 四种方法快速实现项目的半自动化搭建

更新 1.更新小伙伴 @大龄Giser 提出好点子:试试VS的插件扩展:VSIX.ItemProject等,将T4模板给制作插件,这里先记下,有懂的小伙伴可以自己先试试,我会在以后更新. 2.感谢小伙 ...

- 浅谈mybatis如何半自动化解耦

在JAVA发展过程中,涌现出一系列的ORM框架,JPA,Hibernate,Mybatis和Spring jdbc,本系列,将来研究Mybatis. 通过研究mybatis源码,可将mybatis的大 ...

- 利用Visual Studio 2017的扩展开发(VSIX、ItemTemplate) 快速实现项目的半自动化搭建

目录 0.引言 1.什么是Visual Studio项目模板 2.IWizad接口 3.通过Visual Studio扩展开发实现领域驱动开发 3.1 使用VSIX+ProjectTemplate创建 ...

- 利用Python半自动化生成Nessus报告

0x01 前言 Nessus是一个功能强大而又易于使用的远程安全扫描器,Nessus对个人用户是免费的,只需要在官方网站上填邮箱,立马就能收到注册号了,对应商业用户是收费的.当然,个人用户是有16个I ...

- 缓存策略 半自动化就是mybaitis只支持数据库查出的数据映射到pojo类上,而实体到数据库的映射需要自己编写sql语句实现,相较于hibernate这种完全自动化的框架我更喜欢mybatis

springboot入门(三)-- springboot集成mybatis及mybatis generator工具使用 - FoolFox - CSDN博客 https://blog.csdn.net ...

- XSS漏洞自动化攻击工具XSSer

XSS漏洞自动化攻击工具XSSer XSS是Web应用常见的漏洞.利用该漏洞,安全人员在网站注入恶意脚本,控制用户浏览器,并发起其他渗透操作.XSSer是Kali Linux提供的一款自动化XSS ...

- Sharepoint 2013企业内容管理学习笔记(一) 半自动化内容管理

大家好,今天我来与大家分享一个关于sharepoint2013文档管理方面的一个知识,我相信也许早就有人了解并熟知这项技术了,呵呵,众所周知,sharepoint 有一个很亮的功能,什么?没错,就是文 ...

随机推荐

- Object.keys的‘诡异’特性,你值得收藏!

先从'诡异'的问题入手 例1: 纯Number类型的属性 const obj = { 1: 1, 6: 6, 3: 3, 2: 2 } console.log('keys', Object.keys( ...

- ProxySQL(9):ProxySQL的查询缓存功能

文章转载自: https://www.cnblogs.com/f-ck-need-u/p/9314459.html ProxySQL支持查询缓存的功能,可以将后端返回的结果集缓存在自己的内存中,在某查 ...

- MySQL8 二进制日志

启用二进制日志 # cat /etc/my.cnf [mysqld] server_id=100 log_bin=/var/log/mysql/binlogs/server1 # mkdir -p / ...

- 4.第三篇 PKI基础概念、cfssl工具介绍及kubernetes中证书

文章转载自:https://mp.weixin.qq.com/s?__biz=MzI1MDgwNzQ1MQ==&mid=2247483787&idx=1&sn=08dd3404 ...

- Elasticsearch: analyzer

在今天的文章中,我们来进一步了解analyzer. analyzer执行将输入字符流分解为token的过程,它一般发生在两个场合: 在indexing的时候,也即在建立索引的时候 在searching ...

- 使用k8s部署springcloud解决三大问题

1.正式环境使用的话启动时需要指定使用正式的配置文件,这个要咋处理? 解决办法 文章地址:https://www.cnblogs.com/sanduzxcvbnm/p/13262411.html 分析 ...

- MongoDB 副本集故障情况描述

副本集有两种类型三种角色 两种类型: 主节点( Primary)类型:数据操作的主要连接点,可读写. 次要(辅助.从)节点( Secondaries)类型:数据冗余备份节点,可以读或选举. 三种角色: ...

- SonarQube 之 gitlab-plugin 配合 gitlab-ci 完成每次 commit 代码检测

转载自:https://cloud.tencent.com/developer/article/1010601 1.背景介绍 我们知道使用 SonarQube 可以在日常开发中检测代码质量,除了使用 ...

- 阿里云服务器部署Web环境

一.配置阿里云服务器 进入阿里云官方网站(https://www.aliyun.com/). 初次使用的话使用支付宝快速注册账户,并进行个人实名认证. 点击试用中心. 选择第二个,云服务器2核4G. ...

- Jhipster自动生成实体类等文件

官网:https://www.jhipster.tech/cn/ 准备工作 安装node(npm) 准备jdl文件 安装Jhipster:npm install -g generator-jhipst ...