fail2ban 防暴力破解总结

公司服务器安全问题一直是个令人头疼的问题,许多运维的小伙伴一直在用脚本来监控服务器登录状态,然而脚本编写比较麻烦,今天就给大家推荐一款小而精致的防暴力破解工具 fail2ban ,他可以监控系统日志,如有人无限尝试 登录 SSH,FTP,SMTP,Nginx,等服务,就可以用表达式过滤分析,具有攻击行为的ip,并自动屏蔽这个IP,还可以发送邮件给系统管理员!

它的原理也比较简单,就是通过调用iptables等安全策略来达到放暴力破解的目的!

下面开始测试

环境:centos7 ,IP 192.168.109.121

一) 安装fail2ban

yum -y install epel-release #epel库里就有fail2ban 直接安装epel库就可以使用

yum -y install fail2ban #安装fail2ban

二) 配置fail2ban

贴上官方文档:http://www.fail2ban.org/wiki/index.php/MANUAL_0_8#Definitions

grep -v "^#" /etc/fail2ban/jail.conf [DEFAULT] ignoreip = 127.0.0.1/8 ignorecommand = bantime = 600 #屏蔽时间,-1是永久屏蔽 findtime = 600 #设置限定时间内超过 最大尝试次数 限制次数即被封锁 maxretry = 3 #最大尝试次数 backend = auto #日志修改后检测机制 usedns = warn #ssh链接加速 logencoding = auto enabled = false

[ssh-iptables] ## 分类设置(基于 SSHD 服务的防护) enabled = true ## 是否开启防护,false 为关闭 filter = sshd ## 过滤规则 filter 名称,对应 filter.d 目录下的 sshd.conf action = iptables[name=SSH, port=ssh, protocol=tcp] ## 动作参数

sendmail-whois[name=SSH, dest=you@example.com, sender=fail2ban@example.com, sendername="Fail2Ban"] ## 邮件通知参数

## 收件人地址 ## 发件人地址

logpath = /var/log/secure ## 检测系统登陆日志文件 maxretry = 3 ## 最大尝试次数

三) 查看iptables等状态

四) 用客户端测试一下

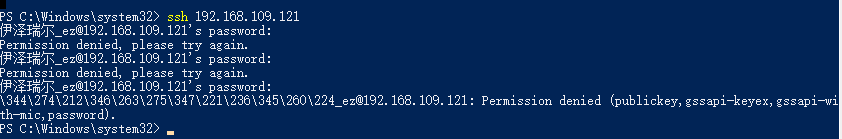

用 Powershell试试错误登录三次的后果

果然。。。。。错误3次后就登不上了

看看日志

等待600秒看看能登上么

可以登录了

关注公众号获取更多内容

fail2ban 防暴力破解总结的更多相关文章

- Centos6.4 安装fail2ban防暴力破解

Centos6.4 安装fail2ban防暴力破解 一. 安装 curl -O https://codeload.github.com/fail2ban/fail2ban/tar.gz/0.9.0 m ...

- CentOS 7 Fail2ban防暴力破解

1.安装 yum install epel-release -y yum install fail2ban fail2ban-systemd -y 2.配置 //新建配置 vim /etc/fail2 ...

- fail2ban的使用以及防暴力破解与邮件预警

fail2ban可以监视你的系统日志,然后匹配日志的错误信息(正则式匹配)执行相应的屏蔽动作(一般情况下是防火墙),而且可以发送e-mail通知系统管理员! fail2ban运行机制:简单来说其功能就 ...

- centos7防暴力破解五种方法

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功.暴力破解的基本步骤可以分为以下几步: 1. 找到对应的linux服务器 Ip地址 2.扫描端口 ...

- openssh安装、设置指定端口号、免密码登录、变量传递、防暴力破解

首先确保机器挂在好光盘镜像,然后查看软件包信息 [root@xuegod63 ~]# df -hFilesystem Size Used Avail Use% Mounted on/dev ...

- WordPress防暴力破解:安全插件和用.htpasswd保护WordPress控制面板

正在用Wordpress的博主们一定知道最近全球兴起的一波黑客锁定Wordpress暴力破解控制面板密码的风波了,据CloudFlare执行长Matthew Prince所说,所谓的暴力密码攻击是输入 ...

- [典型漏洞分享]YS的防暴力破解设计存在缺陷

YS使用的防暴力破解机制存在缺陷,该缺陷可被用于暴力破解其它用户密码[高] 问题描述: YS在用户登录页面设置了验证码机制,当用户输入密码错误次数达到3次时,再次登录需要验证码以防止攻击者进行暴力破解 ...

- Odoo14 防暴力破解登录密码

1 # Odoo14 防暴力破解登录密码 2 # 主要工具:redis 3 # 实现思路:限制每个用户24小时内登录失败次数.连续超过5次失败后,需要等待一定时间后才能再次尝试登录 4 # 配置:在你 ...

- [CentOS7] 常用工具 之 防暴力破解工具 Fail2ban

防止暴力破解密码: Fail2ban ==> 用于自动ban掉ip 先用yum search fail2ban看看是否yum源含有fail2ban这个package,若没有的话请yum inst ...

随机推荐

- Windows 10 Framework 3.5 _x64 离线安装包 最新安装版

原文:http://www.jb51.net/softs/325481.html Windows 10 Framework 3.5 离线安装包,适用于 Win10 和 Server 2016 离线安装 ...

- moveTaskToback退后台的用法及作用

1 方法:public boolean moveTaskToBack(boolean nonRoot) activity里有这个方法,参数说明如下: nonRoot=false→ 仅当activity ...

- 解决linux下fflush(stdin)无效

void clean_stdin(void) { int c; do { c = getchar(); } while (c != '\n' && c != EOF); }

- LoadRunner对移动互联网后端服务器压力测试

一.LoadRunner简介 LoadRunner,是惠普公司研发的一款预测系统行为和性能的负载测试工具.通过以模拟上千万用户实施并发负载及实时性能监测的方式来确认和查找问题,LoadRunner能够 ...

- 三层构架 和 MVC 是什么?

作者:肖继潮链接:https://www.zhihu.com/question/24291079/answer/27339010著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 企 ...

- 检查 NaN 数据值 (C/C++/Python 实现)

NaN 是 Not a Number 的缩写.它是一个数值类型值,通常在浮点计算中,表示未定义或无法表示的值.而且,不能直接使用相等运算符 (==) 检查 NaN.由于在程序中,nan == nan ...

- INFA Transformation组件

RouterRouter和Filter很相似,Router可以用一或多个Filter来取代,不同的是用Router来生成多个组时输入数据只需处理一次,所以效率更高:Router 由一个输入组,一到多个 ...

- java "Too small initial heap" 错误

Tomcat内存配置 JAVA_OPTS="-server -Duser.timezone=GMT+08-Xms1024m -Xmx1024m -XX:PermSize=1024m -Xmn ...

- 重写UIImageView的image属性

重写UIImageView的image属性 效果: 当你重写了UIImageView的image属性后你就会对UIImageView怎么显示图片了如指掌了:) 源码: UIImageView.h + ...

- Python super执行基类的构造方法

有一个需求是这样的,先有一个Machine的类,有通用的name.position.date属性,然后又出现了一个Server的类继承Machine类,但是Server类多出一个ipaddr的属性,所 ...