web渗透---第一天

了解黑客

黑客:

黑客是一个中文词语,皆源自英文hacker,随着灰鸽子的出现,

灰鸽子成为了很多假借黑客名义控制他人电脑的黑客技术,于是

出现了“骇客”与黑客”分家。

黑客:Hacker

骇客:Cracker

Hacker一词,最初曾指热心于计算机技术、水平高超的电脑专家,尤其是程序设计人员,

逐渐区分为白帽、灰帽、黑帽等,其中黑帽( black hat)实际就是 cracker。

在媒体报道中,黑客一词常指那些软件骇客( software cracker)中国称之为而与黑客(黑帽子)相对的则是白帽子。

白帽子、黑帽子

白帽子:守护着网络安全,为之做出贡献。

黑帽子:

不断破坏着网络安全,并打乱安全秩序达到自己的目的,从中获利国内大部分白帽是在各大厂商漏洞响应应急平台活动(提交厂商的漏洞,

例如:TSRC、36oSRC现实中大多是公司的安全技术人员。

黑帽子,大多是无业人员,在地下黑色产业链活动

什么是渗透测试?

渗透测试,是为了证明网络防御按照预期计划正常运行而提供的一种机制。不妨假设,你的公司定期更新安全策略和程序,

时时给系统打补丁,并采用了漏洞扫描器等工具,以确保所有补丁都已打上。如果你早已做到了这些,为什么还要请外方进行审查或渗透测试呢?

因为,渗透测试能够独立地检查你的网络策略,换句话说,就是给你的系统安了一双眼睛。而且,进行这类测试的,都是寻找网络系统安全漏洞的专业人士。 渗透与渗透测试的区别: 1.字面区别:

测试

2.含义:

渗透测试:仅仅是做这样的一个渗透测试,可控非破坏性的测试。

渗透:不仅仅是测试,可以达到自己的手段,甚至去破坏。

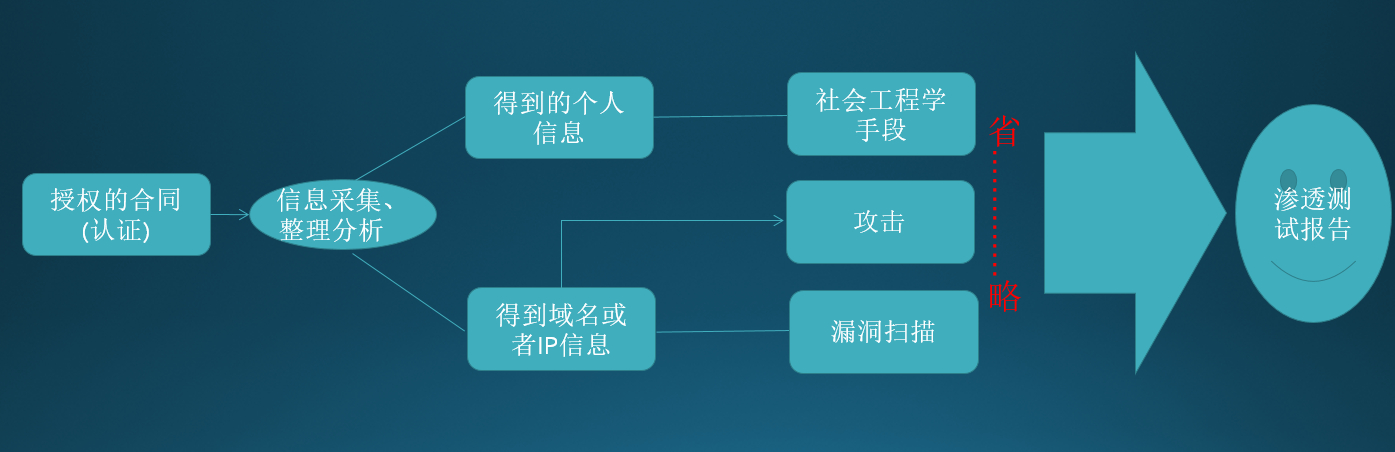

渗透测试流程:

常见术语讲解

肉鸡:被植入木马的电脑或者是服务器等联网设备

软件木马:远控软件的被控端(exe文件)

脚本木马:脚本语言编写的被控端(asp、php…)

拿Webshell(有人也会说是:拿shell):拿到网站的最高权限

服务器:提供计算机服务的设备。

物理服务器:实体的

虚拟服务器:常见的,远程连接的

后门:一栋房子有一扇大门跟一个洞。房子=服务器(个人电脑)、大门=正常权限、洞=后门

IP:代表计算机的一个网络地址(例子:你在北京,这就是你的地址)

端口:设备与外界通讯交流的出口。(一栋大楼里面有几个房间,房间有几个门 大楼=IP,房间的门=端口)

入侵:利用服务器方面漏洞的技术

提权:提升权限(拿到了Webshell->通过Webshell提到服务器的权限,从脚本到服务器)

压力测试(Ddos、CC攻击):利用流量资源攻击服务器。

web渗透---第一天的更多相关文章

- 【渗透课程】第一篇-Web渗透需要接触的语言

---恢复内容开始--- 上一篇我们讲过了,Web渗透的基本原理,在原理中我们也提到了Web应用程序(脚本语言),本章就谈到了Web渗透要涉及的语言. 涉及语言: 1.html:是前段语言的其中一个, ...

- Kali Linux 秘籍/Web渗透秘籍/无线渗透入门

Kali Linux 秘籍 原书:Kali Linux Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 Github Git@OSC 目录: 第一章 安装和启动Kali ...

- Kali Linux Web 渗透测试视频教程— 第十三课-密码破解

Kali Linux Web 渗透测试— 第十三课-密码破解 文/玄魂 目录 Kali Linux Web 渗透测试— 第十三课-密码破解............................... ...

- 【web渗透技术】渗透攻防Web篇-SQL注入攻击初级

[web渗透技术]渗透攻防Web篇-SQL注入攻击初级 前言不管用什么语言编写的Web应用,它们都用一个共同点,具有交互性并且多数是数据库驱动.在网络中,数据库驱动的Web应用随处可见,由此而存在的S ...

- 2017-2018-2 20155303『网络对抗技术』Final:Web渗透获取WebShell权限

2017-2018-2 『网络对抗技术』Final:Web渗透获取WebShell权限 --------CONTENTS-------- 一.Webshell原理 1.什么是WebShell 2.We ...

- 首次成功的web渗透

web渗透 今天给大家讲一个最近做的一件令我振奋的一件事情 渗透培训刚刚结束的第二天 我在公网上挖到了我人生中的第一个站 总体来说个人真的很振奋人心 这个网站还没有进行更改但我已经通知了他们 ...

- Kali Linux Web渗透测试手册(第二版) - 1.0 - 渗透测试环境搭建

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装VirtualBox 创建一个Kali Linux虚拟机 更新和升级Kali Linux ...

- Kali Linux Web渗透测试手册(第二版) - 1.1 - Firefox浏览器下安装一些常用的插件

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: l 在Windows和Linux上安装VirtualBox l 创建一个Kali Linux虚拟机 l 更新和升级Ka ...

- web学习第一章

web学习第一章 我是大概9月10日开始走上IT之路的,一开始学习了小段时间的自动化办公软件, 昨天我开始学习客户端网页编程,我了解什么是WEB,一些比较老古董的计算模式和发展历史,印象最让我深刻 ...

随机推荐

- MethodInterceptor-方法拦截器

MethodInterceptor 方法拦截器,也就是aop拦截方法 1.使用示例 public interface MethodInterceptor extends Interceptor { O ...

- Git密码修改后,Jenkins job如何批量更新密码?

很多时候,由于一些原因,更新了Git账号密码:但是,Jenkins构建时,需要通过这个账号去拉取代码:这个时候咋办? 很多同学会说,直接一个个项目更新就OK. 那么,如果是几百个项目.甚至几千个项目呢 ...

- 并发编程-concurrent指南-阻塞队列-数组阻塞队列ArrayBlockingQueue

ArrayBlockingQueue类是实现了BlockingQueue. ArrayBlockingQueue是一个有界的阻塞队列,其内部实现是将对象放在一个数组中. 放入元素方法: (1) add ...

- POJ 2887:Big String(分块)

http://poj.org/problem?id=2887 题意:给出一个字符串,还有n个询问,第一种询问是给出一个位置p和字符c,要在位置p的前面插入c(如果p超过字符串长度,自动插在最后),第二 ...

- spring的context:exclude-filter 与 context:include-filter

1 在主容器中(applicationContext.xml),将Controller的注解打消掉 <context:component-scan base-package="com& ...

- 1. UML软件设计模型图整理

UML建模 程序设计ER图 UML建模(一)---UserCase用例图 UML建模(二)--流程图 (程序框图) UML建模(三)--部署图 UML建模(四)--类图 UML用例图.流程图 (五)

- JS代码实现复制功能

本人没什么基础看了好久百度,不知道为什么在百度上问一个js实现copy功能会多出那么多代码出来,感觉废话一堆效果还没能达到需要复制 的效果. 然而在我看来,js复制代码 无非就那么几句罢了.原生cop ...

- you-get视频下载

项目主页 https://github.com/soimort/you-get 使用you-get库一些简单命令下载视频音乐 you-get是一个基于python3的下载器,没有客户端或者可视化工具, ...

- R030---手把手教程:你有一条RPA发送的工资条待查收

一.缘起 前2天写了<R029---简述:用UiPath实现RPA(工作流程自动化)(基础知识篇)>,本篇作为补充. 实战出真知,以做代学,下面以一个HR的真实场景举例实践,用UiPat ...

- 注入攻击-XSS攻击-CSRF攻击

1.注入攻击 注入攻击包括系统命令注入,SQL注入,NoSQL注入,ORM注入等 1.1攻击原理 在编写SQL语句时,如果直接将用户传入的数据作为参数使用字符串拼接的方式插入到SQL查询中,那么攻击者 ...