2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范

2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范

1 基础问题回答和实验内容

1.1基础问题回答

- (1)通常在什么场景下容易受到DNS spoof攻击。

- 连在相同网段内,有想要搞事情的人。

- 连接公共wif(很容易藏着坏蛋)

- (2)在日常生活工作中如何防范以上两攻击方法。

- 不要贪图一时节省流量而连接公共wifi,尤其是尽量不要在连接公共wifi的情况下使用一些需要输入用户名、密码的app或者网站。

1.2 实验内容

简单应用SET工具建立冒名网站

ettercap DNS spoof

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

请勿使用外部网站做实验

2 实验步骤

2.1 简单应用SET工具建立冒名网站

- 输入

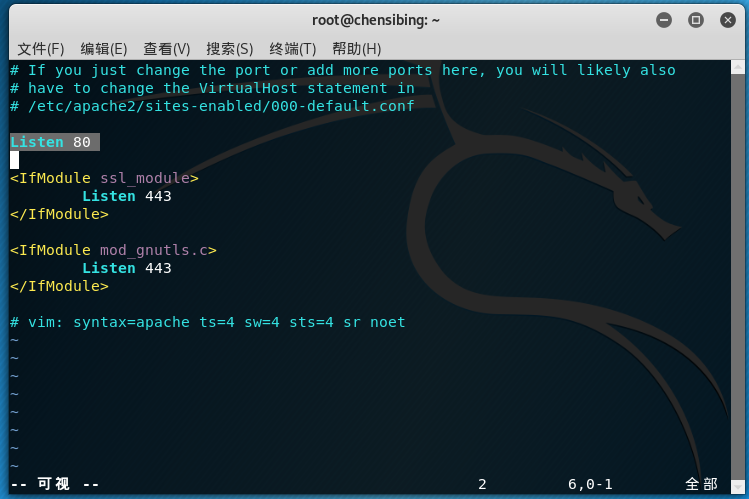

netstat -tupln |grep 80查看80端口是否被使用,如果被使用的话,则使用kill + PID杀死进程 - 输入

sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,将端口改为http对应的80号端口

- 输入

apachectl start开启Apache服务 - 输入

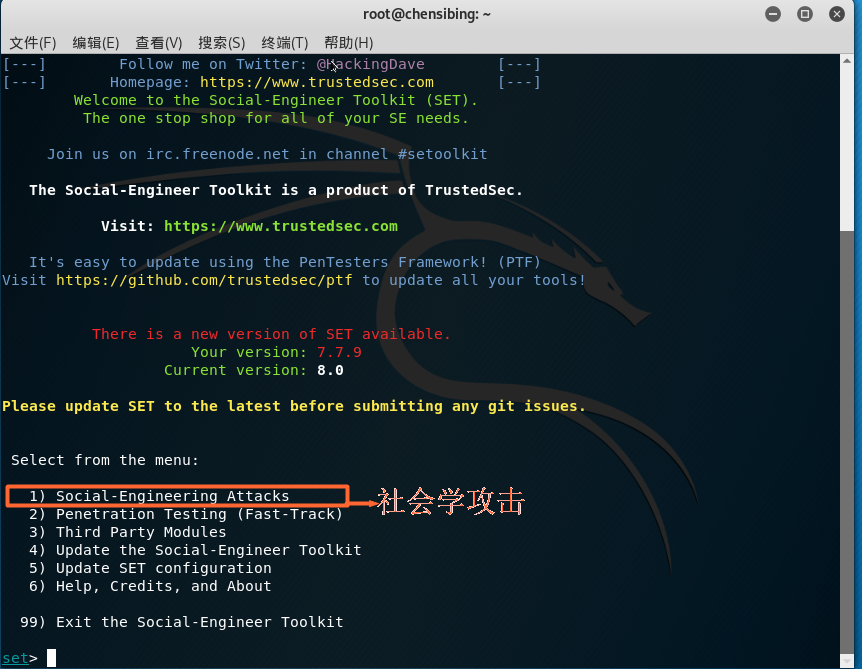

setoolkit打开SET工具 - 输入

1选择 Social-Engineering Attacks(社会工程学攻击)

- 输入

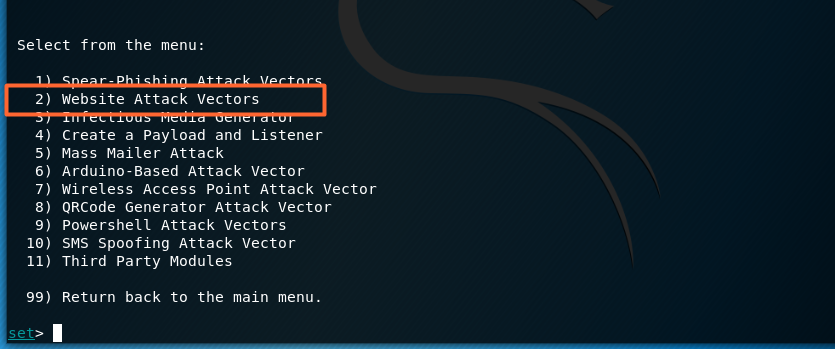

2选择 Website Attack Vectors(钓鱼网站攻击向量)

- 输入

3Credential Harvester Attack Method(登录密码截取攻击)

- 输入

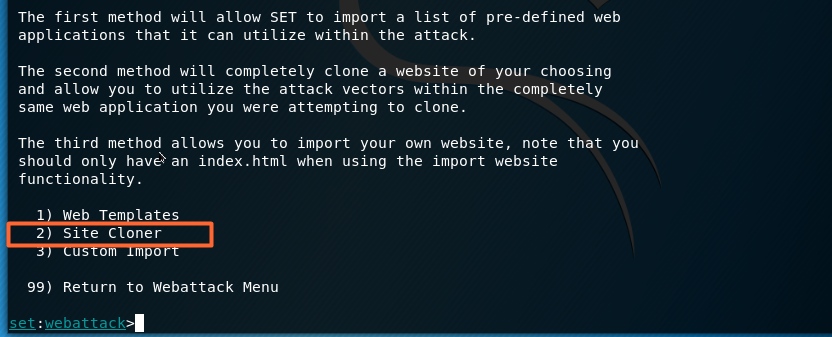

2Site Cloner(进行克隆网站)

- 输入

192.168.1.216(攻击者IP) - 输入

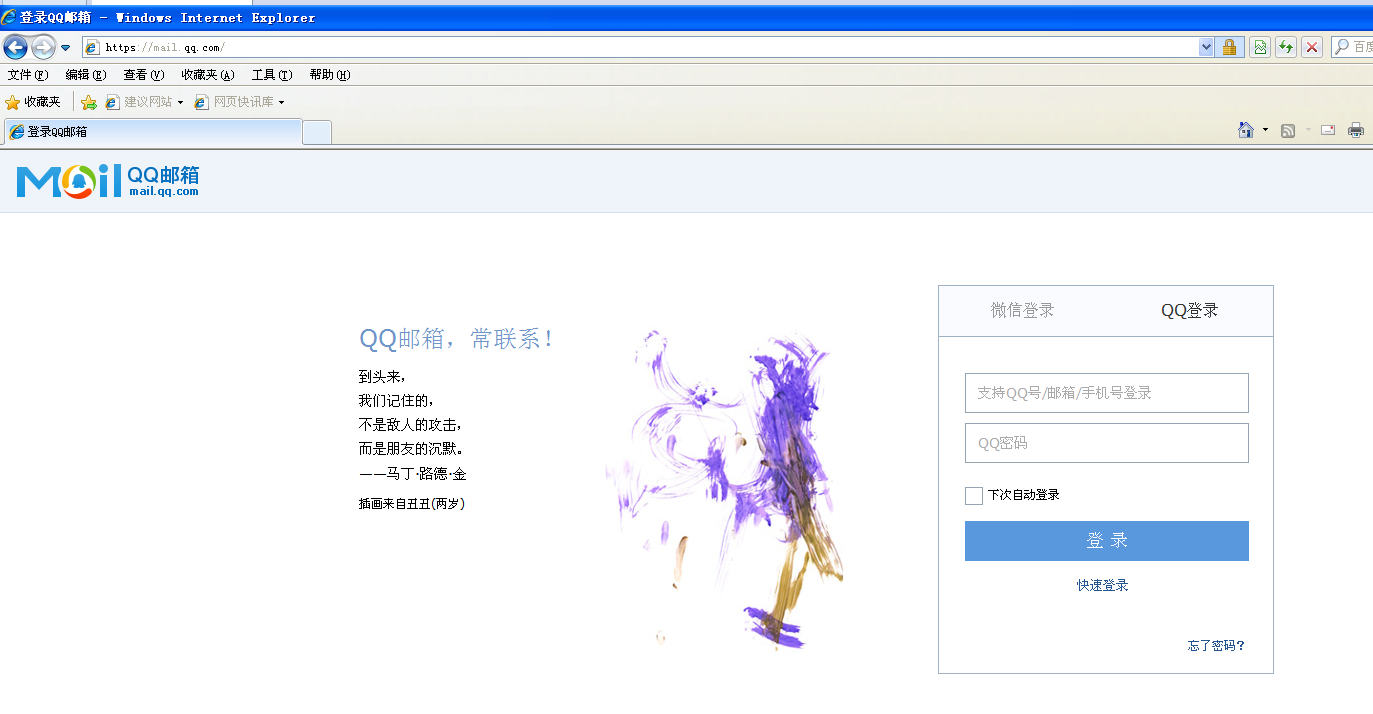

mail.qq.com(被克隆的url) - 为了迷惑,用网址缩短短网站把

http:192.168.1.216进行网址缩短,在靶机winXP中访问缩短后网址http://suo.im/55eObz可以看到访问到克隆网站,

2.2 ettercap DNS spoof

- 输入

ifconfig eth0 promisc将kali改为混杂模式 - 输入

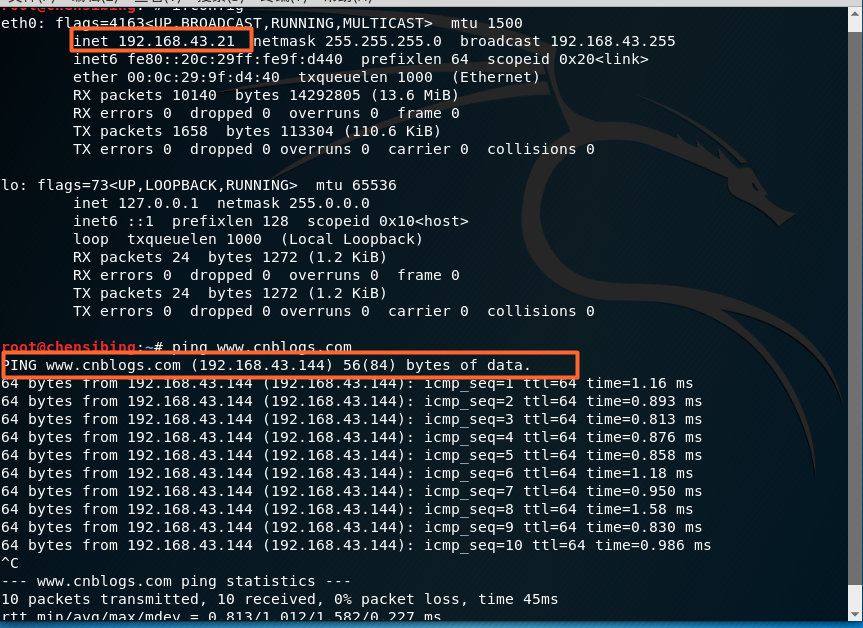

vi /etc/ettercap/etter.dns对DNS缓存表进行修改- IP要换成攻击者的主机IP

192.168.43.144

- IP要换成攻击者的主机IP

- 输入

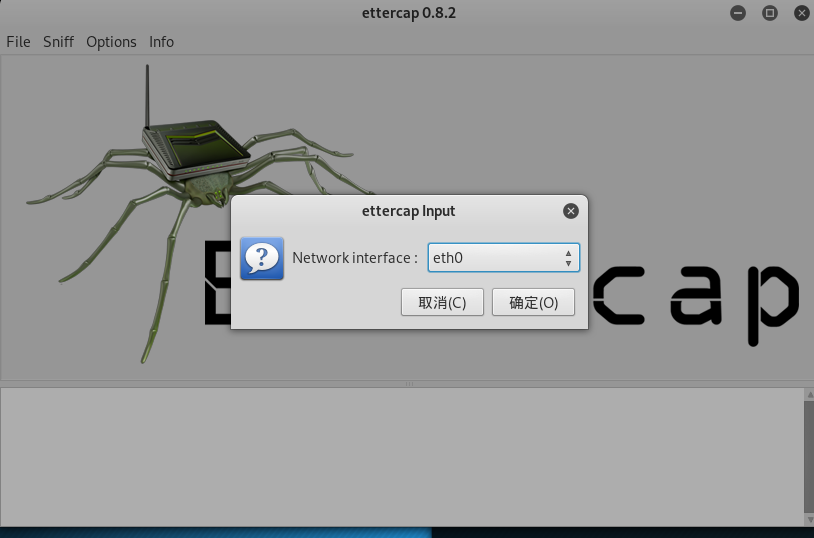

ettercap -G开启ettercap,选择 Sniff -> unified sniffing ,在弹出的界面中选择 eth0 -> ok,监听eth0网卡

- 选择 Hosts -> Scan for hosts 扫描子网

- 选择 Hosts -> Hosts list查看存活主机

注:我的kali无法搜索出来其他主机的IP,所以我又搞了一台kali再次扫描的时候,就可以扫描出来了。嘻嘻。

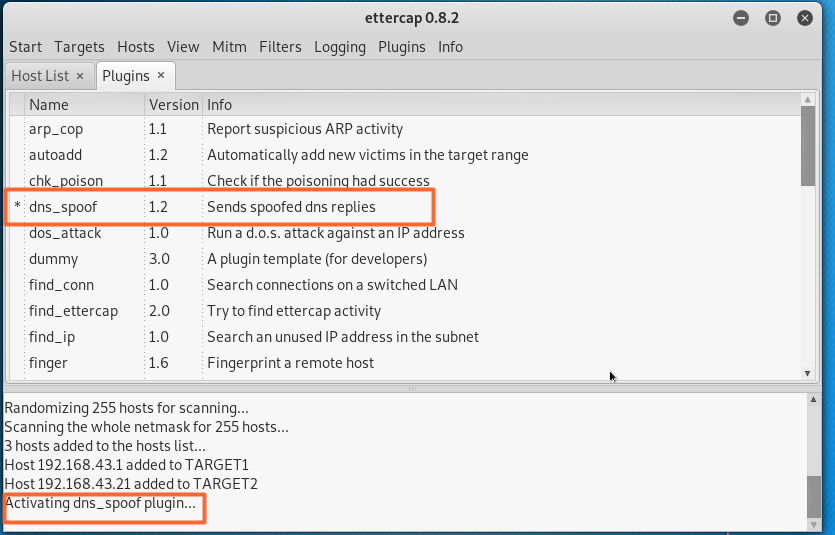

- 将攻击者的IP

192.168.43.1(kali的网关)添加到target1,靶机IP192.168.43.21(另一台kali的IP)添加到target2

- 选择 Plugins -> Manage the plugins -> dns_spoof (DNS欺骗的插件)->双击

- 选择 start -> Start sniffing 开始嗅探

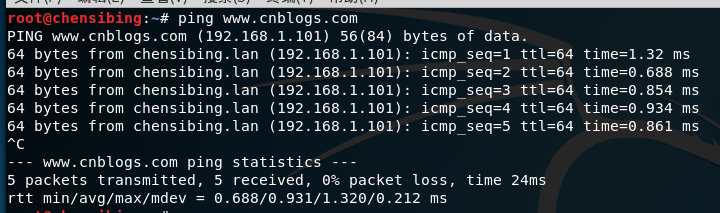

- 在靶机kali中输入

ping www.cnblogs.com返回的数据中显示的是kali的IP

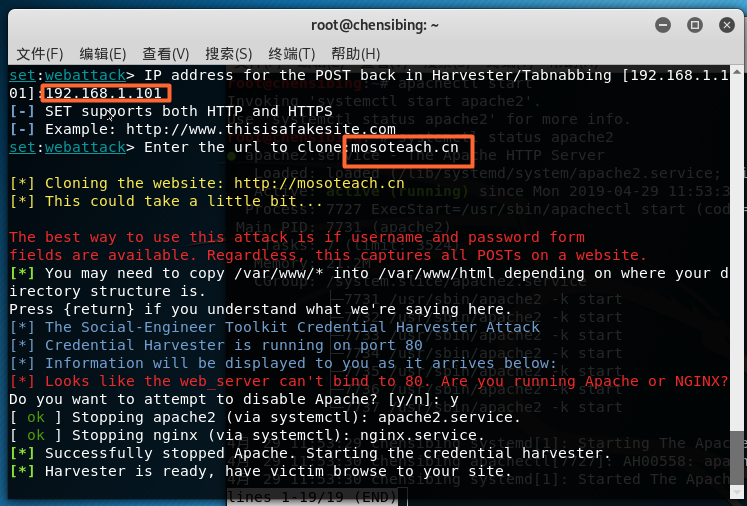

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 建立冒名网站的步骤同2.1的相同,在IP设置时输入

192.168.1.101,克隆的网站输入mosoteach.cn(蓝墨云)完成第一步。

- 设置DNS spoof的步骤同2.2的相同。

- 在靶机kali中输入

ping www.cnblogs.com返回的数据中显示的是攻击者kali的IP,访问www.cnblogs.com时跳转到之前克隆的蓝墨云网站界面。

实验总结与体会

本次实验真的是很有趣,同时也让我明白原来被骗是如此容易,以后尽量不要使用公共的wifi,毕竟也不知道连着相同wifi里有没有想搞事情的坏人。然后偷偷吐槽一下我的电脑,永远有着谜一般的问题,让我在实验中感受一点成功的快乐和无限处理bug的痛苦。

2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- 教你写gulp plugin

前端开发近两年工程化大幅飙升.随着Nodejs大放异彩,静态文件处理不再需要其他语言辅助.主要的两大工具即为基于文件的grunt,基于流的gulp.简单来说,如果需要的只是文件处理,gulp绝对首选. ...

- yii---对数组进行分页

很多时候,我们会对多个数据进行分页处理,例如我最近开发的一个功能,系统消息,系统消息的来源是多个表,而且多个表之间的数据没有任何关联,这个时候,需要对多个表进行查询,查询返回的数据进行分页,而且采用的 ...

- spark脚本日志输出级别设置

import org.apache.log4j.{ Level, Logger } Logger.getLogger("org").setLevel(Level.WARN) Log ...

- python3+socket搭建简易服务器

踩了一上午的坑之后,终于对网络编程有了一点大致的.基本的了解.真的是0基础,之前对socket网络编程一点都不知道.(感觉自己与时代脱轨....) 首先我想对这些美妙的专业术语进行一番搜索: 服务器: ...

- java后台设计简单的json数据接口,设置可跨域访问,前端ajax获取json数据

在开发的过程中,有时候我们需要设计一个数据接口.有时候呢,数据接口和Web服务器又不在一起,所以就有跨域访问的问题. 第一步:简单的设计一个数据接口. 数据接口,听起来高大上,其实呢就是一个简单的Se ...

- 为什么用VUE,而不用Jquery了?

在没有任何前端框架之前,我们写代码,只能用原生的JS,进行数据的处理,DOM的操作,譬如对一个id 为txtName 的文本框进行赋值,我们是这样的 document.getElementById(' ...

- Ubuntu 16.04 ORB_SLAM2+ROS+usb_cam+AR

Ubuntu 16.04 ORB_SLAM2+ROS+usb_cam+AR 参考博文:http://blog.csdn.net/u79501/article/details/68942174 http ...

- CCCC L2-008. 最长对称子串

https://www.patest.cn/contests/gplt/L2-008 题解:想法是扫一遍string,将每一个s[i]作为对称轴,写一个判定函数:不断向两边延伸直到不是回文串为止. ...

- mysql获取下一篇和上一篇文章的ID

mysql获取上一篇和下一篇文章的ID只要在当前页面读取上一个和下一个的ID就可以了.假设当前ID为10:搜索上一个的ID:select id from table where id<10 ...

- 统计词语频率保存到xls

import json import jieba.analyse as anl import xlwt # 获取待统计的文本内容 # 打开文件 f = open('zhilian.json', 'r' ...