20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击?

- 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的;

- 连公共场合的免费WiFi也容易受到攻击,尤其是那种不需要输入密码直接就可以连接的更加可疑。

- 在日常生活工作中如何防范以上两攻击方法?

- 可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击;

- 直接使用IP登录网站,这种是最安全的,但是实际操作起来太麻烦,没有人会去记一个网站的IP地址;

- 对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

实践内容

实验环境

- 攻击机:

Kali - 靶机:

windows XP SP3(English)

目录

实践过程记录

URL攻击实验前准备

首先保证kali主机和winxp靶机可以ping通

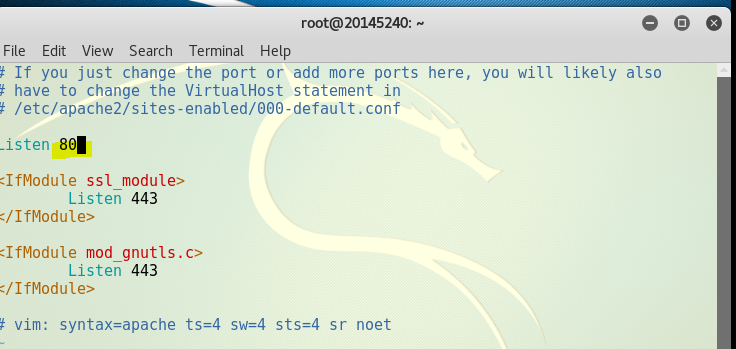

apache的监听端口为80,为了使得apache开启后,靶机通过ip地址可以直接访问到网页,我们需要在终端中输入命令:netstat -tupln |grep 80,查看80端口是否被占用,并关闭占用的进程

- 输入命令

sudo vi /etc/apache2/ports.conf将apache的配置文件中的监听端口修改为80

应用SET工具建立冒名网站

输入命令

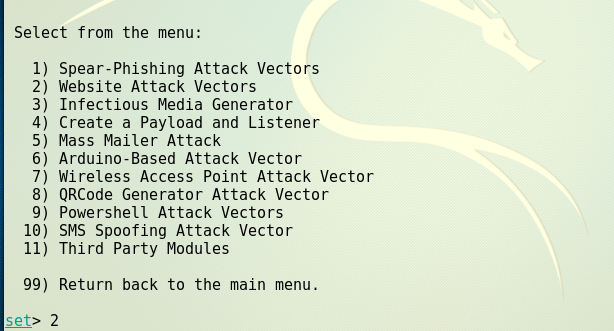

apachectl start打开apache2,新开一个终端窗口输入:setoolkit,进入选项,因为我们要看的是制作网站,所以选1社会工程学攻击

- 依然选择网页攻击

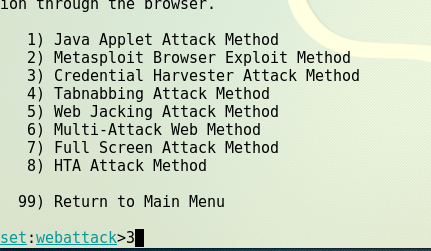

- 继续选择3,钓鱼网站攻击

-继续选择1

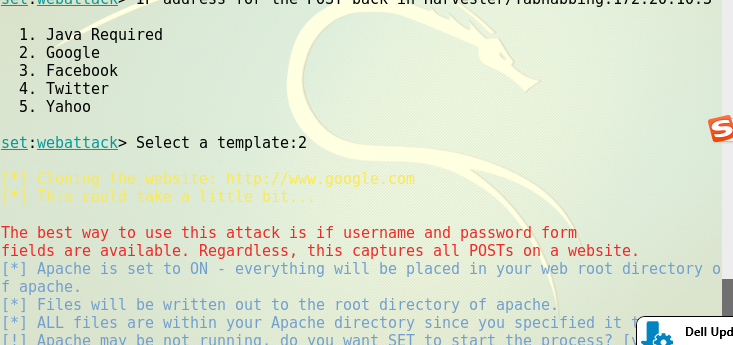

- 这里是设置POST返回地址,写kali虚拟机的192.168.11.130,选择google

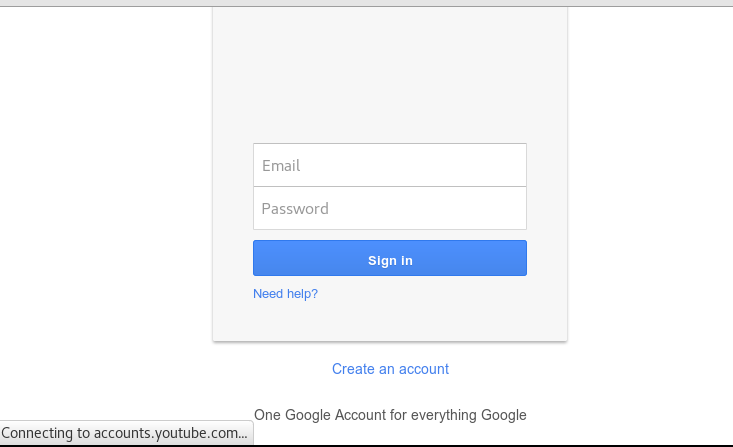

- 我们可以直接访问192.168.11.130,输入用户名和密码后,可以看见转跳到了一个post.php

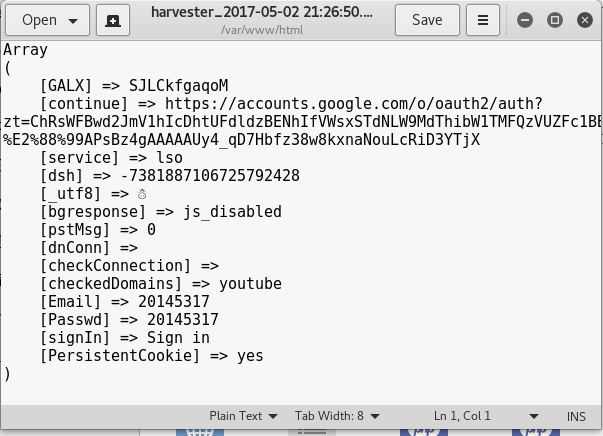

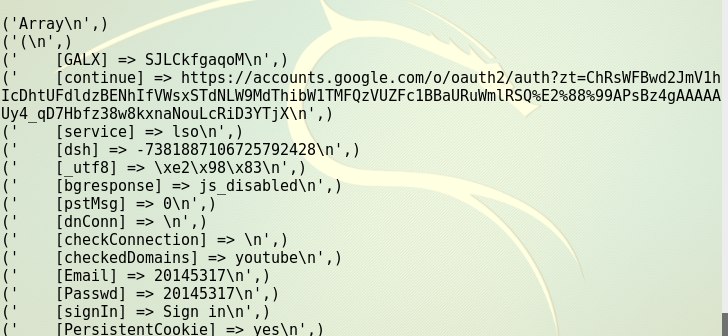

- 这个就是用于接受POST数据同时将页面转跳到正规页面的东西,之后我们访问硬盘的/var/www/目录,下面就是我们的钓鱼网站的内容,可以看到登录的用户名和密码

- 命令行中也会显示

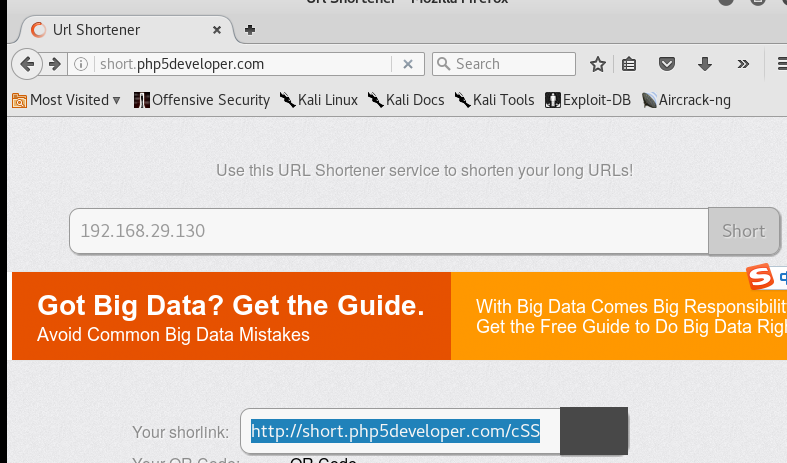

- 将得到伪装地址在靶机的浏览器中打开

- 过几秒,跳转到google登录界面

dns欺骗攻击

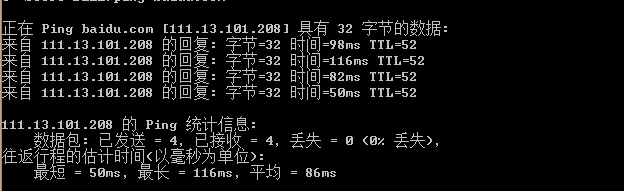

- ping百度,查看百度的IP地址

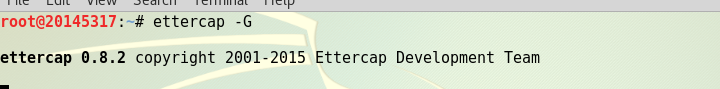

- kali中输入ettercap -G开启ettercap,点击工具栏中的Sniff——>unified sniffing,在弹出的界面中选择ok

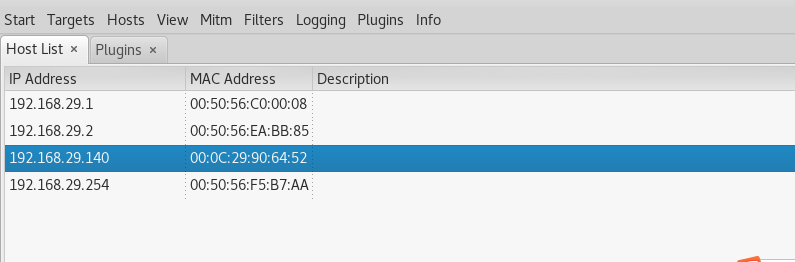

- 在工具栏中的host下点击扫描子网,并查看存活主机,点击host list 分别加入Target 1,Target 2,选择添加一个dns欺骗的插件,点击右上角的start开始sniffing,再ping一次,可以发现可以直接连接到kali

- 打开kali的apache的,登录百度,发现毫无结果、、

20145317彭垚《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145317彭垚 《Java程序设计》第五次实验报告

20145317彭垚实验五 Java网络编程及安全 北京电子科技学院(BESTI)实验报告 课程:Java程序设计 班级:1453 指导教师:娄嘉鹏 实验日期:2016.05.06 18:30-21: ...

- 20145317彭垚《网络对抗》Exp9 Web安全基础实践

20145317彭垚<网络对抗>Exp9 Web安全基础实践 基础问题回答 SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询 ...

- 20145317彭垚《网络对抗》Exp6 信息搜集与漏洞扫描

20145317彭垚<网络对抗>Exp6 信息搜集与漏洞扫描 问题回答 1.哪些组织负责DNS,IP的管理? DNS域名服务器:绝大多数在欧洲和北美洲,中国仅拥有镜像服务器. 全球一共有5 ...

- 20145317彭垚《网络对抗》Exp2 后门原理与实践

20145317彭垚<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 在网上下载软件的时候,后门很有可能被捆绑在下载的软件当中: 例举你 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

随机推荐

- SQL Fundamentals || Single-Row Functions || 字符函数 character functions

SQL Fundamentals || Oracle SQL语言 SQL Fundamentals: Using Single-Row Functions to Customize Output使 ...

- easyui-combotree个人实例

<%@ page language="java" contentType="text/html; charset=UTF-8" pageEncoding= ...

- Hadoop Single Node Setup(hadoop本地模式和伪分布式模式安装-官方文档翻译 2.7.3)

Purpose(目标) This document describes how to set up and configure a single-node Hadoop installation so ...

- MySQL异步复制

准备:主备库版本一致,正常安装软件. 1.主库上设置一个复制使用的账户: mysql> grant replication slave on *.* to 'rep1'@'192.168.100 ...

- Docker基本命令与使用 —— Docker镜像与仓库(二)

一.查看和删除镜像 1.Docker Image 镜像 容器的基石 层叠的只读文件系统 联合加载(union mount) (存储位置 /var/lib/docker) docker info 2.列 ...

- CAP 一致性协议及应用解析

https://mp.weixin.qq.com/s/26x8O1bRzurl84e3nM6TTA CAP 一致性协议及应用解析 原创: 有赞技术 有赞coder 1周前 文 | 云开 on 用户中心 ...

- PL/SQL自定义函数

从SQL表达式中调用函数的限制 为了从SQL表达式中调用函数,一个用户定义函数必须: 是存储函数 只接受IN函数 只接收有受的SQL数据类型,而不接受PL/SQL数据类型 返回数据类型为有效的SQL数 ...

- win7系统注册表的权限修改

重装win7系统后,安装软件时提示注册表项拒绝访问 解决方法: 输入“Gpedit.msc”后回车,打开“组策略”.然后,依次展开“用户配置→管理模板→系统”,双击右侧窗口中的“阻止访问注册表编辑工具 ...

- vscode主题配色

https://www.cnblogs.com/garvenc/p/vscode_customize_color_theme.html

- json数据处理:读取文件中的json字符串,转为python字典

方法1: 读取文件中的json字符串, 再用json.loads转为python字典 import json str_file = './960x540/config.json' with open( ...