2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

Exp6 信息搜集与漏洞扫描

一、实践原理

1. 间接收集

- 概念:不接触目标

- 无物理连接

- 不访问目标

- 方法:使用第三方信息源如

- whois(查询域名信息)

- zoomeye(查询主机信息)

- 站长之家(查询网站注册信息)

- 等等

2. 直接收集

- 概念:建立物理连接或逻辑连接获取信息

- 方法:

- 主机扫描

- 端口扫描

- 版本发现

- 漏洞扫描

3. 社会工程学

- 概念:类似于被动信息收集,主要是针对人为错误,信息以打印输出、电话交谈、电子邮件等形式泄露

- 方法:

- 目标知识学习

- 伪装

- 心理学

- 通信

二、间接收集

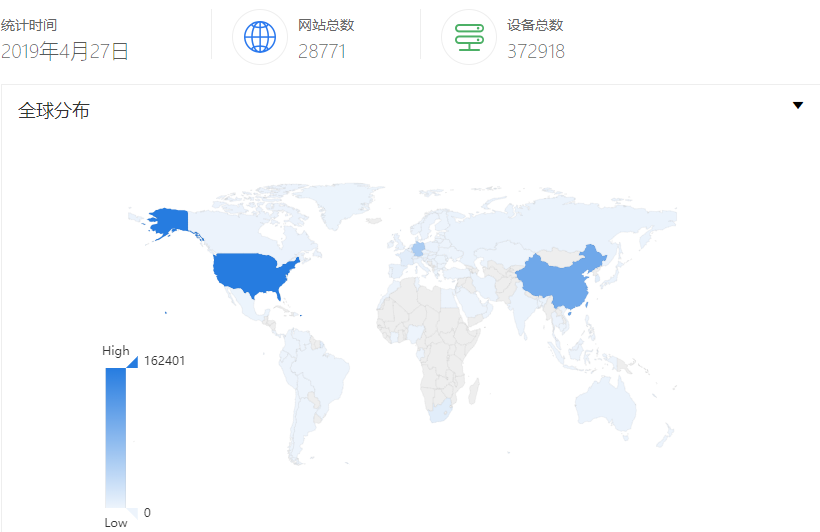

1. Zoomeye

示例域名

(百度二级域名):baidu.com

服务器分布情况:

提供服务:

相关漏洞:

2. FOFA

查询结果:

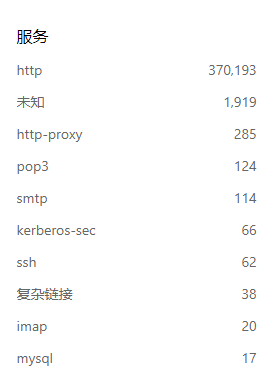

3. GHDB

在搜索引擎中输入下面代码

site:cn filetype:xls 身份证号

结果如下:

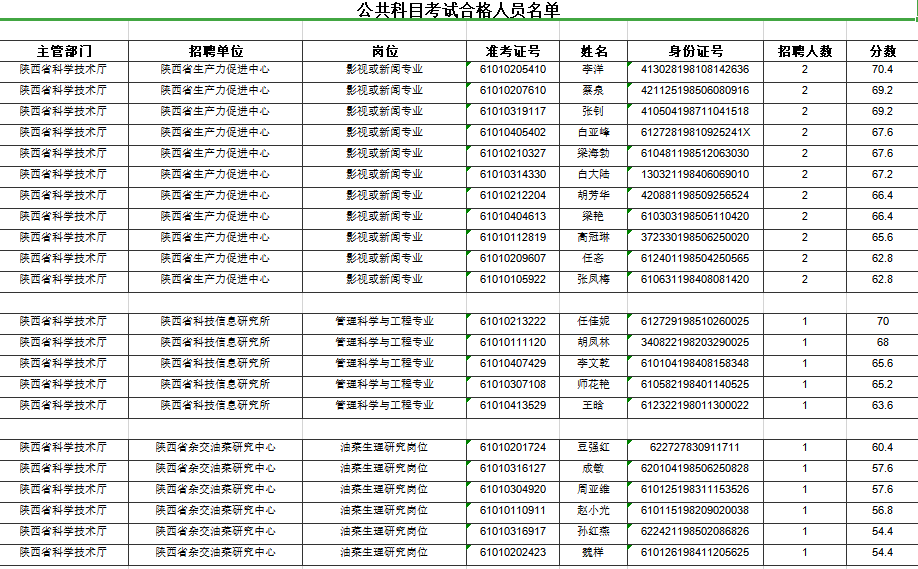

4. whois

查询baidu.com

其他用法请键入:whois -h查看帮助

结果如下:

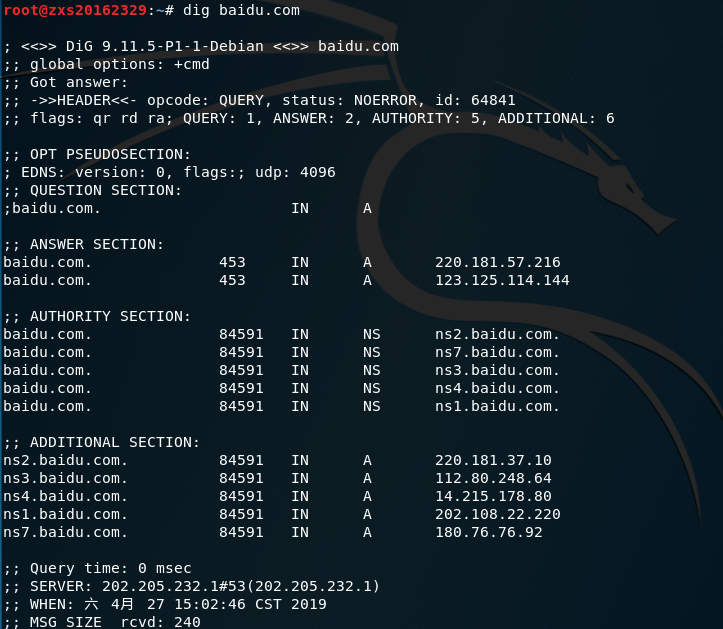

5. dig

输入命令dig baidu.com域名解析情况

扩展用法请参照dig -h

查询结果如下:

三、直接收集

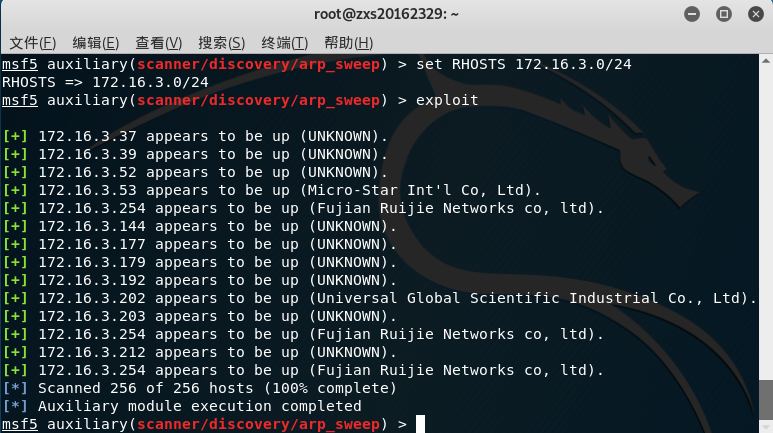

1. arp_sweep模块

该模块用于在某个网段中发现主机

使用方法:

- 打开控制台:msfconsole

- 使用辅助模块:use auxiliary/scanner/discovery/arp_sweep

- 查看参数:options

- 设置扫描IP段:172.16.3.0/24 #该设置代表扫描网络号为172.16.3的所有主机

- exploit

结果如下:

图中可以看到,存在一些服务器和未知主机

具有同类型功能的模块还有udp_sweep

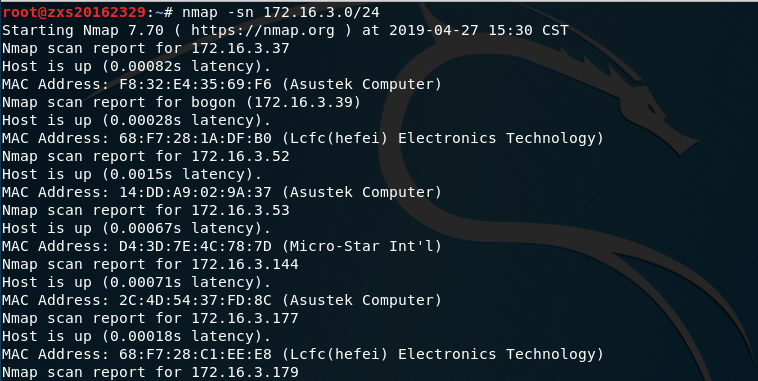

2. Nmap命令

Nmap命令集成了,主机发现,端口扫描,版本检测等功能。

主要参数如下:

-sS:TCP SYN扫描,可以穿透防火墙;

-sA:TCP ACK扫描。有时候由于防火墙会导致返回过滤/未过滤端口;

-sP:发送ICMP echo探测;

-sT:TCP connect扫描,最准确,但是很容易被IDS检测到;

-sF/-sX/-sN:扫描特殊的标志位以避开设备或软件的监测;

-O:启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息;

-sV:获取开放服务的版本信息;

-sn 参数做主机发现,结果如下:

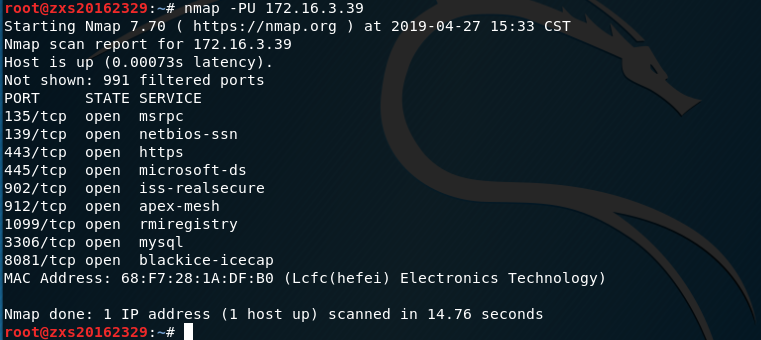

从以上发现主机中选取

IP为172.16.3.39的主机使用

-PU (大写)参数做端口扫描,结果如下:

再对其使用

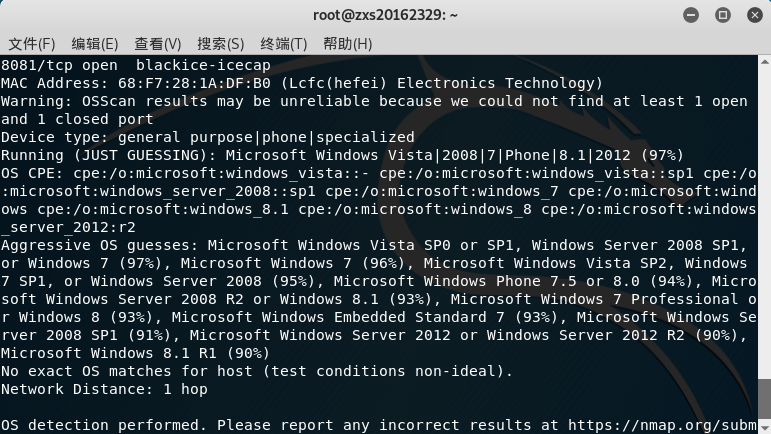

-O 参数做操作系统版本检测,如下:

根据显示结果发现,只是一些猜测,并不能确定主机的操作系统版本。

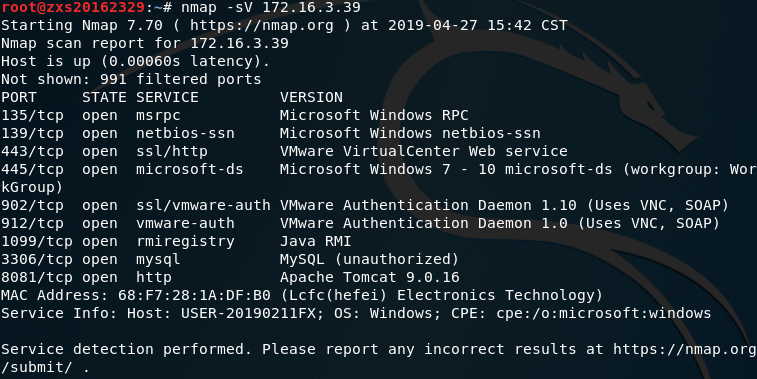

接着使用-sV参数查看目标主机详细服务信息,结果如下:

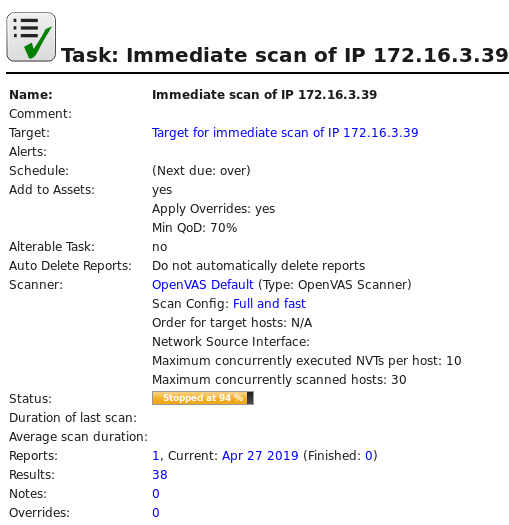

3. OpenVAS漏洞扫描

首先安装OpenVAS软件

输入命令

apt-get install openvas

openvas-setup

然后会安装很多依赖文件,时间会比较久,完成后结果如下:

然后会自动弹出一个浏览器页面,使用命令行中显示的用户名和密码登录。

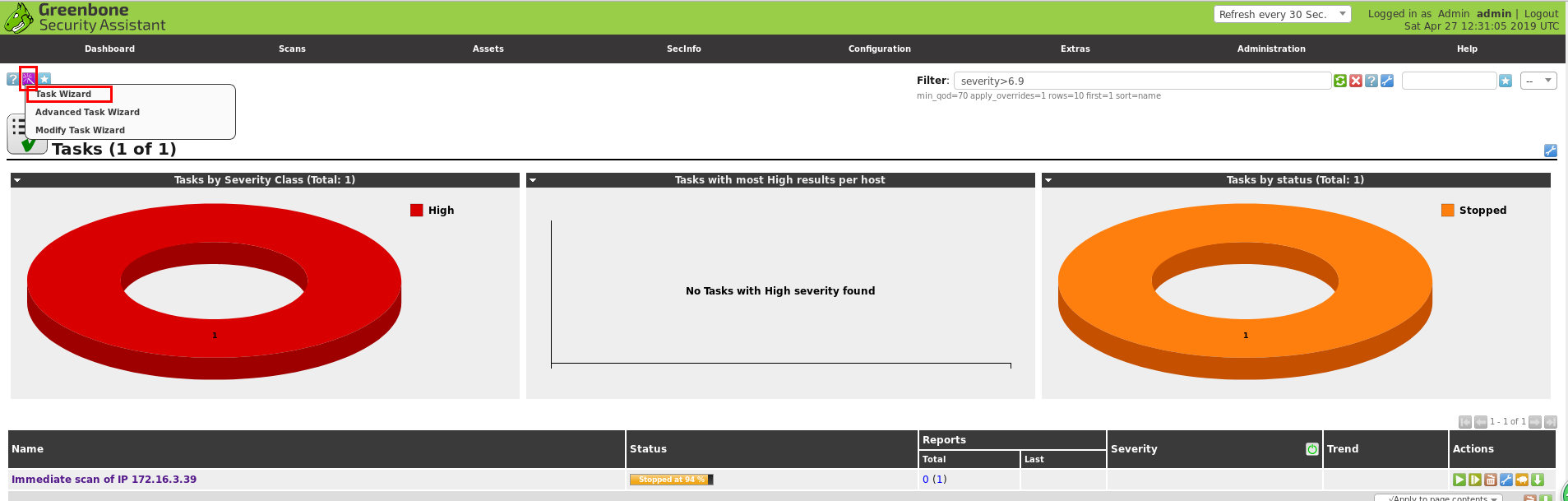

将鼠标移动到scans选项卡,点击下拉列表中的Tasks选项,进入以下界面,点击左上角的小图标如图

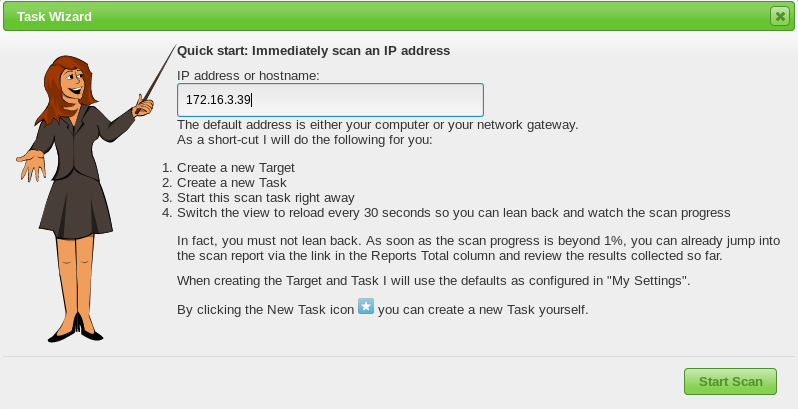

选择Task Wizard选项,会弹出如下界面:

然后输入预扫描主机IP,点击确定后开始扫描,结果如下:

四、基础问题回答

1. 那些组织负责DNS、IP的管理

- 地址支持组织(ASO)负责IP地址系统的管理

- 域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理

- 协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配

- 域名注册在世界上分为5个分部来分别负责:

- ARIN主要负责北美地区业务

- RIPE主要负责欧洲地区业务

- APNIC主要负责亚太地区业务

- LACNIC主要负责拉丁美洲美洲业务

- AfriNIC负责非洲地区业务

2. 什么是3R信息

- Registrant-->注册人信息

- Registrar-->注册商信息

- Registry-->注册单位信息

3. 评价下扫描结果的准确性

通过使用工具进行的各类扫描,结果都是可信且实际存在的。

五、总结与体会

本次实验切实的从只知道对方的一个域名开始,通过间接方法获取其3R信息以及所属机群的情况,根据反馈信息得到相应IP或其它相关域名,然后使用主动收集的方法,对所在IP段进行主机发现,端口扫描,软件识别,版本扫描以及漏洞扫描等一系列操作,为后期渗透工作做准备。通过本次实验,我了解到,做渗透工作或是渗透防御工作,不仅需要高超的计算机技术,还需要大量的知识,还要掌握一定社会工程学的方法,这些都是我还需要进一步学习的。

2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20165225 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165225 Exp6 信息搜集与漏洞扫描 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.O ...

- 2018-2019-2 20165336 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165336 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.原理与实践说明 1.实践内容 本实践的目标是掌握信息搜集的最基础技能.具体有: 各种搜索技巧的 ...

随机推荐

- go 【第二篇】包、变量、函数

包 初试 每个 Go 程序都是由包组成的. 程序运行的入口是包 `main`. 这个程序使用并导入了包 "fmt" 和 `"math/rand"`. 按照惯例, ...

- EXCEL上传POI

Java SpringMVC POI上传excel并读取文件内容 2017年11月27日 15:26:56 强人锁男. 阅读数:15329 用的SSM框架,所需要的jar包如图所示:,链接地址:j ...

- kali中的webshell工具--webacoo

webacoo webshell其实就是放置在服务器上的一段代码 kali中生成webshell的工具 WeBaCoo(Web Backdoor Cookie) 特点及使用方法 类终端的shell 编 ...

- redis 分布式锁流程图

- 微信中音乐播放在ios不能自动播放解决

在微信中,ios手机下面音乐被自动禁掉无法自动播放,我们可以执行触发body上的元素,自动进行播放. //音乐 var x = document.getElementById("myAudi ...

- mysql登录报错“Access denied for user 'root'@'localhost' (using password: YES”)的处理方法

环境 CentosOS 6.5 ,已安装mysql 情景 root密码忘记,使用普通用户无法登录 解决 问题一 无法使用mysql命令 参考文章:https://www.cnblogs.com/com ...

- 前端笔记知识点整合之JavaScript(二)关于运算符&初识条件判断语句

运算符 数学运算符的正统,number和number的数学运算,结果是number.出于面试的考虑,有一些奇奇怪怪的数学运算: 数学运算中:只有纯字符串.布尔值.null能够进行隐式转换. //隐 ...

- java程序性能分析之thread dump和heap dump

一.dump基本概念 在故障定位(尤其是out of memory)和性能分析的时候,经常会用到一些文件来帮助我们排除代码问题.这些文件记录了JVM运行期间的内存占用.线程执行等情况,这就是我们常说的 ...

- 手动安装sublime text3 文本编辑器是控制台

1 本来想安装一个体积小.功能又强大的文本编辑器,百度了一圈sublime text3 的口碑不错,然后就安装试试吧, 下了以后安装成功后,看到介绍sublime text3功能强大是因为他可以安装多 ...

- SpringJUnit4ClassRunner (单元测试)

1.在Maven的pom.xml中加入 <dependency> <groupId>junit</groupId> <artifactId>junit& ...