SSL 3.0 POODLE攻击信息泄露漏洞_CVE-2014-3566

0x01 SSL3.0简介

我们知道最开始HTTP协议传输数据的时候,数据是不加密的,不安全的,网景公司针对此,推出了SSL(secure socket layer)安全套接层。SSL3.0时,IETF对其标准化,将其更名为TLS1.0(transport layer security),安全传输层协议。

简单介绍这么多,详细了解SSL可以参考以下几个链接,写的很详细。

https://blog.csdn.net/enweitech/article/details/81781405

0x02 SSL 3.0 POODLE攻击漏洞原理

影响时间:2014年10月

POODLE---英翻为贵宾犬,故此漏洞又被称为贵宾犬漏洞,Padding Oracle On Downgranded Legacy Encryption。

https://blog.csdn.net/zhaihaifei/article/details/47277975

此漏洞可以被攻击者用来窃取采用了SSLv3加密通信过程中的内容。目前调查情况,该漏洞来自于SSLv3本身使用的算法RC4的缺陷,不是实现问题,该漏洞无法修复,只能将SSLv3当作不安全协议禁用,强制使用TLS。

Windows从Windows XP开始,在操作系统层面提供了SSL和TLS支持。使用Windows本身安全服务的软件可以支持TLS,对于浏览器,运行在Windows XP或者更新系统上所有主流浏览器均支持TLS协议。

Mac OS X系统经测试至少从10.6(Snow Leopard)版本开始,Safari支持TLS协议。

iOS系统至少从5.0版本开始支持TLS 1.2协议,即iPhone 4S以及更新版本的iPhone均支持TLS协议。

Android系统也在系统层面上支持TLS协议,并从第一个版本开始就支持TLS,在开发手册中也警告了使用SSL协议的危险性。

从这些基本情况分析,禁用SSLv3对于主流系统和浏览器通过HTTPS访问客户网站的方式影响不大,但是如果有客户端强制通过SSLv3而没有实现TLS方式的加密传输,将可能有较大的影响,具体影响需要看客户对HTTPS的使用场景。

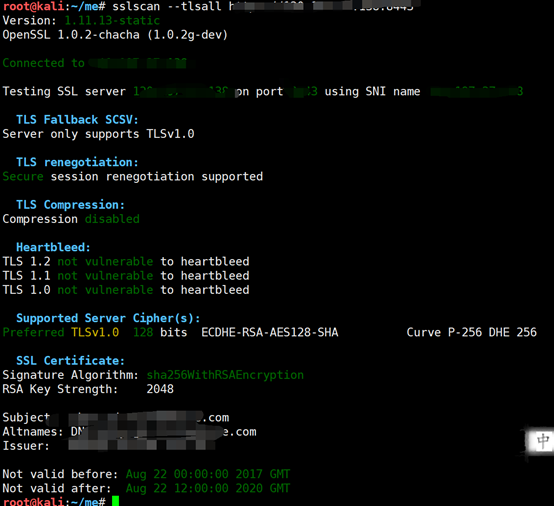

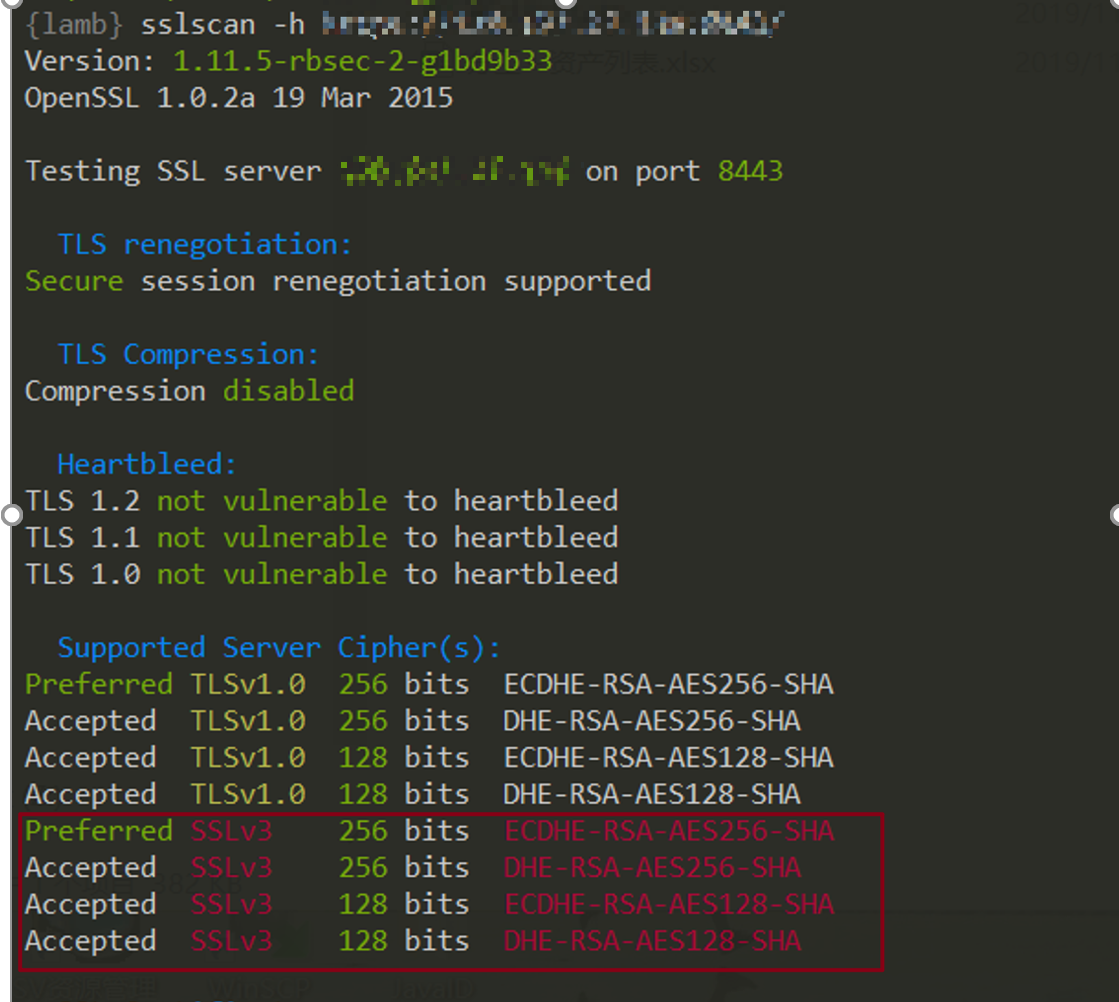

0x03 验证方式

这里是直接使用kali中的sslscan工具。

sslscan –tlsall url

0x04 和heartbleed的区别

爆发时间是2014年4月,比poodle漏洞要早出现。

心脏滴血漏洞是在实现TLS和DTLS心跳处理逻辑中,存在的编码缺陷。

OpenSSL的心跳处理逻辑没有检测心跳包中的长度字段是否和后续的数据字段相符合。

攻击者可以利用这一点,构造异常的数据包,来获取心跳数据所在的内存区域的后续数据。

这些数据中可能包含了证书私钥,用户名,用户密码,用户邮箱等敏感信息。该漏洞允许攻击者从内存中读取多达64KB的数据。

OpenSSL是一个支持SSL认证的开源软件库包。

参考链接:

https://www.jianshu.com/p/ccadb1d67c88

https://www.freebuf.com/news/53959.html

https://github.com/mpgn/poodle-PoC

https://blog.csdn.net/yaofeiNO1/article/details/54428021

https://blog.csdn.net/salonzhou/article/details/41748387

SSL 3.0 POODLE攻击信息泄露漏洞_CVE-2014-3566的更多相关文章

- Nginx升级加固SSL/TLS协议信息泄露漏洞(CVE-2016-2183)

Nginx升级加固SSL/TLS协议信息泄露漏洞(CVE-2016-2183) 漏洞说明 // 基于Nginx的https网站被扫描出SSL/TLS协议信息泄露漏洞(CVE-2016-2183),该漏 ...

- 【漏洞二】Apache HTTP Server "httpOnly" Cookie信息泄露漏洞

[漏洞] Apache HTTP Server "httpOnly" Cookie信息泄露漏洞 [原因] 服务器问题 Apache HTTP Server在对状态代码400的默认错 ...

- Linux Kernel ‘mp_get_count()’函数本地信息泄露漏洞

漏洞名称: Linux Kernel ‘mp_get_count()’函数本地信息泄露漏洞 CNNVD编号: CNNVD-201311-054 发布时间: 2013-11-06 更新时间: 2013- ...

- Linux Kernel ‘/bcm/Bcmchar.c’本地信息泄露漏洞

漏洞名称: Linux Kernel ‘/bcm/Bcmchar.c’本地信息泄露漏洞 CNNVD编号: CNNVD-201311-053 发布时间: 2013-11-06 更新时间: 2013-11 ...

- PuTTY 信息泄露漏洞

漏洞名称: PuTTY 信息泄露漏洞 CNNVD编号: CNNVD-201308-380 发布时间: 2013-08-27 更新时间: 2013-08-27 危害等级: 低危 漏洞类型: 信息泄露 ...

- MS10-070 ASP.NET Padding Oracle信息泄露漏洞项目测试

MS10-070 ASP.NET Padding Oracle信息泄露漏洞1 漏洞描述:ASP.NET由于加密填充验证过程中处理错误不当,导致存在一个信息披露漏洞.成功利用此漏洞的攻击 ...

- D-Link DIR-645 信息泄露漏洞

D-Link DIR-645 getcfg.php 文件由于过滤不严格导致信息泄露漏洞. $SERVICE_COUNT = cut_count($_POST["SERVICES"] ...

- WordPress Backdoor未授权访问漏洞和信息泄露漏洞

漏洞名称: WordPress Backdoor未授权访问漏洞和信息泄露漏洞 CNNVD编号: CNNVD-201312-497 发布时间: 2013-12-27 更新时间: 2013-12-27 危 ...

- Linux kernel 内存泄露本地信息泄露漏洞

漏洞名称: Linux kernel 内存泄露本地信息泄露漏洞 CNNVD编号: CNNVD-201311-467 发布时间: 2013-12-06 更新时间: 2013-12-06 危害等级: ...

随机推荐

- 基本的访问控制列表ACL配置

摘要: 访问控制列表ACL (Access Control L ist)是由permit或 deny语句组成的一系列有顺序的规则集合,这些规则根据数据包的源地址.目的地址.源端口.目的端口等信息 来 ...

- JDK的sql设计不合理导致的驱动类初始化死锁问题

问题描述 当我们一个系统既需要mysql驱动,也需要oracle驱动的时候,在并发加载初始化这些驱动类的过程中产生死锁的可能性非常大,下面是一个模拟的例子,对于Thread2的实现其实是jdk里jav ...

- adb的基本安装和介绍(一)

一,什么是adb? adb全称为Android Debug Bridge,就是起到调试桥的作用.顾名思义,adb就是android sdk 的一个工具 借助adb工具,我们可以管理设备或手机模拟器的状 ...

- CDN 内容分发

1,传统架构访问服务器资源: www.aiyuesheng.com/page/logo.png 这是部署在服务器上的一张图片,因为服务器部署在上海,所以在上海或周边的人访问要稍微快一点,但是,若是云南 ...

- RocketMQ调研

一.发展历程 早期淘宝内部有两套消息中间件系统:Notify和Napoli. 先有的Notify(至今12历史),后来因有序场景需求,且恰好当时Kafka开源(2011年),所以参照Kafka的设计理 ...

- B【SDOI2008】Sandy的卡片

时间限制 : 5000 MS 空间限制 : 128000 KB 问题描述 Sandy和Sue的热衷于收集干脆面中的卡片.然而,Sue收集卡片是因为卡片上漂亮的人物形象,而Sandy则是为了积攒卡片 ...

- debian10切换国内源

Debian 10.3 下载地址: http://mirrors.163.com/debian-cd/10.3.0-live/amd64/iso-hybrid/debian-live-10.3.0-a ...

- xmind转为markdown

先将xmind导出为.opml 将opml导入Typora (需要安装pandoc)

- 为什么要用内插字符串代替string.format

知道为什么要用内插字符串,只有踩过坑的人才能明白,如果你曾今使用string.format超5个以上占位符,那其中的痛苦我想你肯定是能够共鸣的. 一:痛苦经历 先上一段曾今写过的一段代码,大家来体会一 ...

- 【memcache】Memcached

一.Memcached 简介 1. 官网:http://www.memcached.org 2. Memcached是一个自由开源的,高性能,分布式内存对象缓存系统. 二.作用: 1. 将数据存入内存 ...