使用HAproxy如何实现web站点的动静分离

HAProxy提供高可用性、负载均衡以及基于TCP和HTTP应用的代理,支持虚拟主机,它是免费、快速并且可靠的一种解决方案。

HAProxy特别

适用于那些负载特大的web站点,这些站点通常又需要会话保持或七层处理。HAProxy运行在当前的硬件上,完全可以支持数以万计的并发连接。并且它的

运行模式使得它可以很简单安全的整合进您当前的架构中,同时可以保护你的web服务器不被暴露到网络上。

HAProxy实现了一种事件驱动,单一进程模型,此模型支持非常大的并发连接数。多进程或多线程模型受内存限制、系统调度器限制以及无处不在的锁限

制,很少能处理数千并发连接。事件驱动模型因为在有更好的资源和时间管理的用户端(User-Space)

实现所有这些任务,所以没有这些问题。此模型的弊端是,在多核系统上,这些程序通常扩展性较差。这就是为什么他们必须进行优化以

使每个CPU时间片(Cycle)做更多的工作。

--摘自百度百科

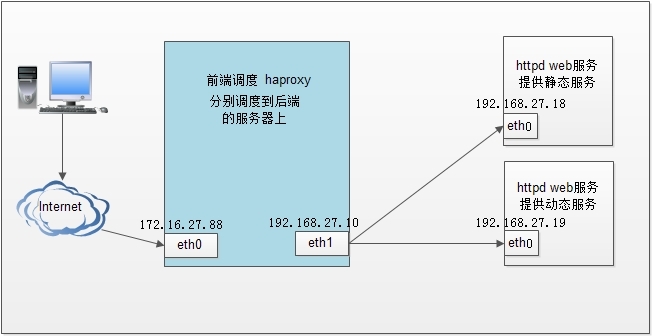

实现过程图:

第一步:安装httpd、php以及haproxy,这里我们直接用yum来安装即可,这里我们使用三台虚拟机来做测试,前端一台haproxy做调度,后端两台httpd服务器提供web服务,在做动静分离时时前端haproxy来判断动态和静态内容分别调度到哪台服务器上;

[root@node0 ~]# yum -y install httpd php haproxy

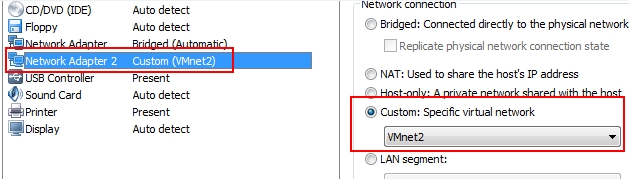

第二步:安装好之后给这三台虚拟配置好相关的网络设备以及提供相关的测试页面等,在eth1这张网卡上选择相同的一个通信通道,node0这台虚拟机上haproxy的主机,node1和node2是不同的两台后端提供web服务器的虚拟主机;

[root@node0 ~]# ifconfig eth1 192.168.27.10/ up # 给eth1配置ip地址

[root@node0 ~]# ifconfig

eth0 Link encap:Ethernet HWaddr :0C::B2:AD:BA

inet addr:172.16.27.88 Bcast:172.16.255.255 Mask:255.255.0.0

inet6 addr: fe80::20c:29ff:feb2:adba/ Scope:Link

UP BROADCAST RUNNING MULTICAST MTU: Metric:

RX packets: errors: dropped: overruns: frame:

TX packets: errors: dropped: overruns: carrier:

collisions: txqueuelen:

RX bytes: (665.5 MiB) TX bytes: (71.0 MiB) eth1 Link encap:Ethernet HWaddr :0C::B2:AD:C4

inet addr:192.168.27.10 Bcast:192.168.27.255 Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:feb2:adc4/ Scope:Link

UP BROADCAST RUNNING MULTICAST MTU: Metric:

RX packets: errors: dropped: overruns: frame:

TX packets: errors: dropped: overruns: carrier:

collisions: txqueuelen:

RX bytes: (0.0 b) TX bytes: (468.0 b)

[root@node0 ~]#

[root@node1 ~]# ifconfig eth0 192.168.27.18/ up在node1和node2上设置好相关配置,选择虚拟机上的VMnet2与haproxy上的eth1的同一通信通道,再配置IP地址和默认网关接口,而后再提供不同的页面以便测试用;

[root@node1 ~]# route add defaulte gw 192.168.27.18 # 网关指向haproxy主机的eth1地址

[root@node1 ~]# ping 192.168.27.10 # ping一下haproxy的节点看是否ping通

[root@node1 ~]# vim /var/www/html/index.html

<h1>node1.tanxw.com</h1>

[root@node1 ~]# service httpd start # 配置好之后就把web服务启动起来,再访问测试一下,测试的连接改为桥接方式

[root@node2 ~]# ifconfig eth0 192.168.27.19/ up

[root@node2 ~]# route add defaulte gw 192.168.27.18 # 网关指向haproxy主机的eth1地址

[root@node2 ~]# ping 192.168.27.10 # ping一下haproxy的节点看是否ping通

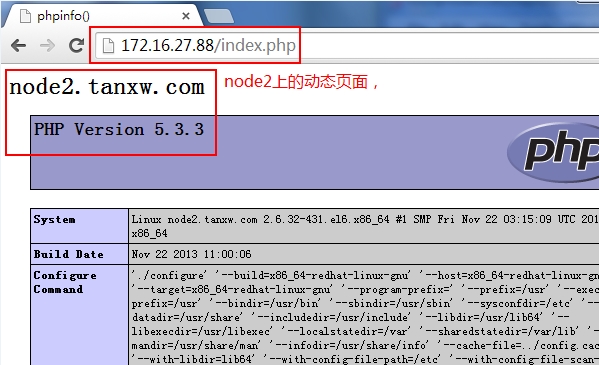

[root@node2 ~]# vim /var/www/html/index.php

<h1>node2.tanxw.com</h1>

<?php

phpinfo();

?>

[root@node2 ~]# service httpd start # 配置好之后就把web服务启动起来,再访问测试一下,测试的连接改为桥接方式

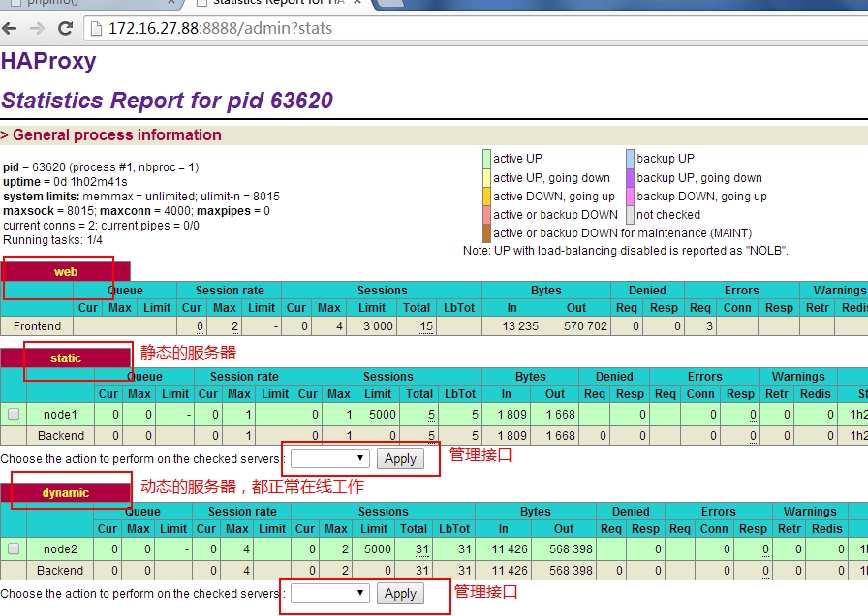

############## 以上的使用默认配置就可以了 ####################### frontend web *: # *表示haproxy监听所有地址,监听的端口为80

# 定义访问控制,表示以url以.css .js .html .php结尾的分别调度到哪台服务器上访问

acl url_static path_end -i .css .js .html

acl url_dynamic path_end -i .php # usr_backend表示使用backend服务,if表示如果满足url_static这个条件就调度到这台服务器上

use_backend static if url_static

default_backend dynamic backend static # 定义调用后端的静态页面的服务器上

server node1 192.168.27.18: check inter rise fall maxconn

backend dynamic # 定义调用后端的动态页面的服务器上

server node2 192.168.27.19: check inter rise fall maxconn

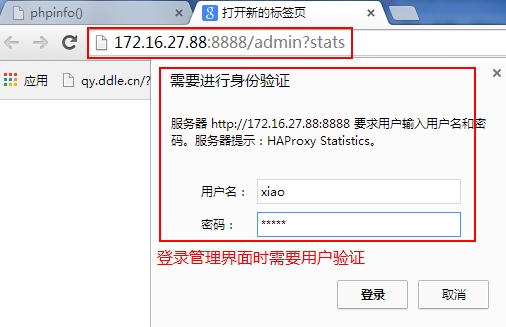

listen statspage # 定义监控管理接口的界面

bind *: # 定义访问页面端口

stats enable # 启用管理界面

stats hide-version # 隐藏版本

stats uri /admin?stats # 访问路径

stats auth xiao:linux # 访问时需要验证登录

stats admin if TRUE # 如果登录成功就可以管理在线服务器

第三步:配置haproxy的相关配置信息;

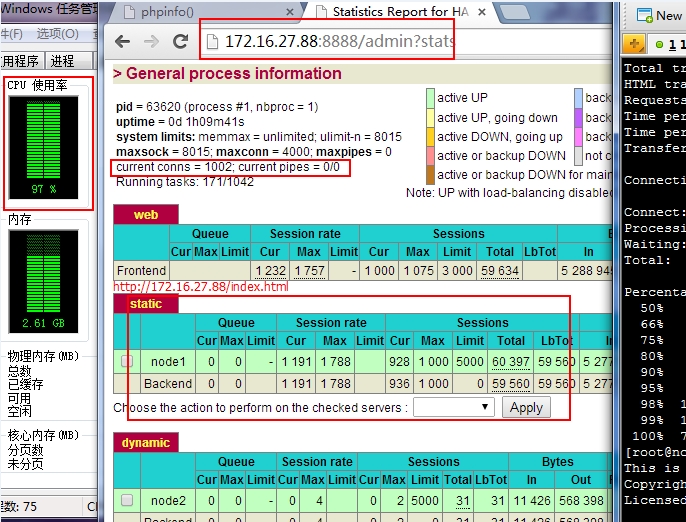

第四步:登录到我们配置好的管理界面:

第五步:配置好相关的配置之后就可以测试一下了,

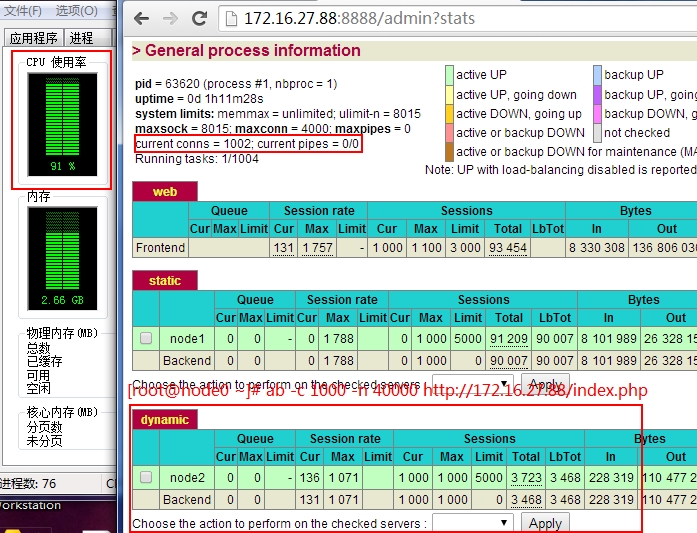

最后我们再分别对这两个页面的请求做一下压力测试看看:

总结:

HAProxy是一款比较轻量级的负载均衡服务器,特别适用于那些负载特大的web站点,这些站点通常又需要会话保持或七层处理。HAProxy运行在 当前的硬件上,完全可以支持数以万计的并发连接。并且它的运行模式使得它可以很简单安全的整合进您当前的架构中,同时可以保护你的web服务器不被暴露到 网络上。

使用HAproxy如何实现web站点的动静分离的更多相关文章

- CentOS 6.5环境下使用HAProxy+apache实现web服务的动静分离

HAProxy提供高可用性.负载均衡以及基于TCP和HTTP应用的代理,支持虚拟主机,它是免费.快速并且可靠的一种解决方案.HAProxy特别适用于那些负载特大的web站点,这些站点通常又需要会话保持 ...

- HAProxy(三):Keeplived+HAProxy搭建高可用负载均衡动静分离架构基础配置示例

一.安装环境 1.软件版本 HAProxy:1.5.18 Keepalived:1.3.5 Nginx:1.12.2 PHP:7.2 系统版本:CentOS 7.4 2.IP分配与架构图 3.安装软件 ...

- HAproxy企业应用,TCP/HTTP动静分离

HAProxy的是一个免费的.开源的的tcp/http反向代理工具.负载均衡器,是一个企业非常快速和可靠的安全的解决方案,提供高可用性.高并发性,负载均衡和代理对TCP和基于HTTP的应用程序.它特别 ...

- HAProxy+apache实现web服务动静分离

HAProxy提供高可用性.负载均衡以及基于TCP和HTTP应用的代理,支持虚拟主机,它是免费.快速并且可靠的一种解决方案. HAProxy提供高可用性.负载均衡以及基于TCP和HTTP应用的代理,支 ...

- Haproxy实现web的页面的动静分离

一.Haproxy概述: 概述:Haproxy是一个开源的高性能的反向代理或者说是负载均衡服务软件之一,由C语言编写而成,支持会话保持.七层处理.健康检查.故障修复后自动加载.动静分离.HAProxy ...

- 构建日均千万PV Web站点1

如何构建日均千万PV Web站点 (一) 其实大多数互联网网站起初的网站架构都是(Linux+Apache+MySQL+PHP). 不过随着时代的发展,科技的进步.互联网进入寻常百姓家的生活.所谓的用 ...

- 如何构建日均千万PV Web站点 (一)

其实大多数互联网网站起初的网站架构都是(Linux+Apache+MySQL+PHP). 不过随着时代的发展,科技的进步.互联网进入寻常百姓家的生活.所谓的用户的需求,铸就了一个个互联网大牛: htt ...

- keepalived高可用haproxy负载均衡varnish缓存wordpress的动静分离(第一次配置成功)

haproxy和nginx都可以作为七层和四层反代服务器对外提供服务,此文通过haproxy和keealived配置varnish搭建wordpress的动静分离站点 一.实验环境 五台虚拟机: ha ...

- Haproxy 基础详解及动静分离配置

haproxy 介绍 1 工作在ISO 七层 根据http协议(或者工作在ISO四层 根据tcp协议) 提供web服务的负载均衡调度器 负载均衡调度器分类 工作在四层: # lvs 工作在七层: # ...

随机推荐

- pom.xml一个简单配置

<project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/20 ...

- ThinkPHP中的四种路由形式

1.普通形式路由(get形式路由) 路由形式:http://网址/入库文件?m=分组&c=控制器&c=控制器&a=方法名&参数=参数 例子:http://localho ...

- HDU 2874 Connections between cities(LCA(离线、在线)求树上距离+森林)

题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=2874 题目大意:给出n个点,m条边,q个询问,每次询问(u,v)的最短距离,若(u,v)不连通即不在同 ...

- Centos之命令搜索命令whereis与which

Centos之命令搜索命令whereis与which whereis 命令名 #搜索命令所在路径及帮助文档所在位置 选项: -b :只查找可执行文件位置 -m:只查找帮助文件 [root@localh ...

- 10月15日 | 云栖大会“淘宝移动技术实践&开放论坛”来了!

参会报名链接:http://baichuan.taobao.com/marketing/yunqi#?baichuan_channel=cnblogs 顺应移动互联网消费升级趋势, 淘宝作为移动领域的 ...

- 2588: Count on a tree

敢问和zwt的树有何区别..改了读入直接交..四百个人A,三百多个PE..于是果断贡献几发PE.. http://ideone.com/9XCg3D

- Wpf使用Winform控件后Wpf元素被Winform控件遮盖问题的解决

有人会说不建议Wpf中使用Winform控件,有人会说建议使用Winform控件在Wpf下的替代方案,然而在实际工作中由于项目的特殊需求,考虑到时间.成本等因素,往往难免会碰到在WPF中使用Winfr ...

- bzoj 1295 1295: [SCOI2009]最长距离

思路:对于每个点出发bfs做一次dp, dp[ i ][ j ][ k ] 表示从枚举的该点能不能经过k个障碍物到达(i , j). #include<bits/stdc++.h> #de ...

- PHP开发命名规范

命名规范 ThinkPHP5遵循PSR-2命名规范和PSR-4自动加载规范,并且注意如下规范: 目录和文件 目录使用小写+下划线: 类库.函数文件统一以.php为后缀: 类的文件名均以命名空间定义,并 ...

- 使用chrales抓包IOS的https(pc+手机)

1.安装SSL证书到手机 点击 Help -> SSL Proxying -> Install Charles Root Certificate on a Mobile Device 2. ...