10.Linux防火墙iptables之SNAT与DNAT

Linux防火墙iptables之SNAT与DNAT

目录

- Linux防火墙iptables之SNAT与DNAT

- 发布局域网内部的OpenSSH服务器, 外网主机需使用250端口进行连接

- tcpdump—Linux抓包

SNAT策略及应用

SNAT策略概述

SNAT策略典型应用环境

- 局域网主机共享单个公网ip地址接入internet

SNAT策略原理

- 源地址转换,source Network Addresss Translation

- 修改数据包的源地址

SNAT工作原理

- 数据包从内网发送到公网时,SNAT会把数据包的源ip由私网ip转换成公网ip,当相应的数据包从公网发送到内网时,会把数据包的目的ip由公网转换为私网ip。

SNAT转换前提条件

- 局域网各主机以真确设置ip地址、子网掩码、默认网关地址。

- linux网关开启ip路由转发

临时打开

echo 1 >/proc/sys/net/ipv4/ip_forward

或

sysctl -w net.ipv4.ip forward=1

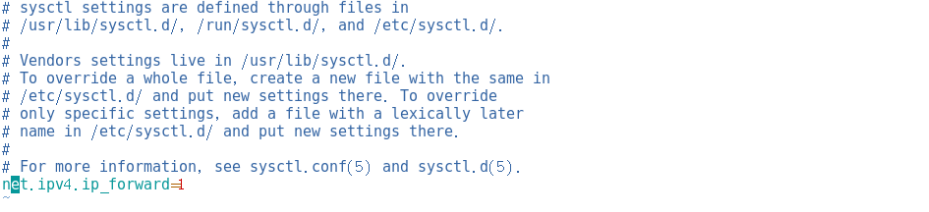

永久打开

vim /etc/ sysctl. conf #编辑配置文件

net. ipv4.ip_ forward = 1 #将此行写入配置文件

sysctl -P #读取修改后的配置

NAT转换1:固定的公网IP地址

#配置SNAT策略,实现snat功能,将所有192.168.100.0这个网段的ip的源ip改为10.0.0.1

iptables -t nat -A POSTROUTING -s 192.168.239.0/24 -o ens36 -j SNAT --to 12.0.0.1

修改源地址 可换成单独IP 出站外网网卡 外网IP

或

iptables -t nat -A POSTROUTING -s 192.168.239.0/24 -o ens36 -j SNAT --to-source 12.0.0.1-12.0.0.10

内网IP 出站外网网卡 外网I

SNAT转换2:非固定的公网IP地址(共享动态IP地址)

iptables -t nat -A POSTROUTING -s 192.168.100.0/24 -o ens33 -j MASQUERADE

测试SNAT

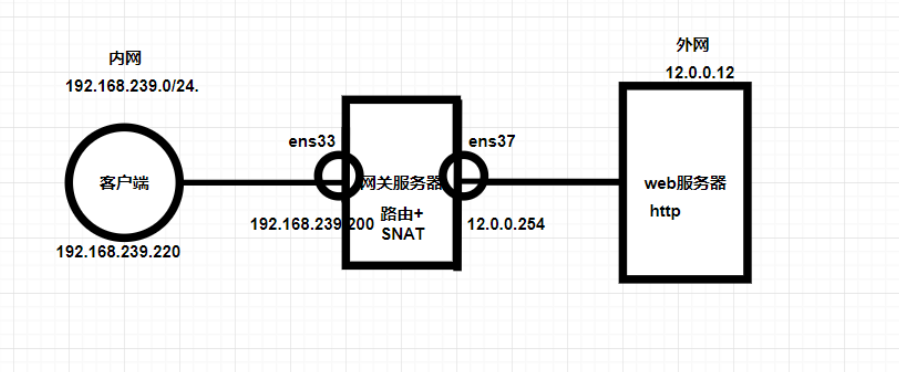

实验拓扑图

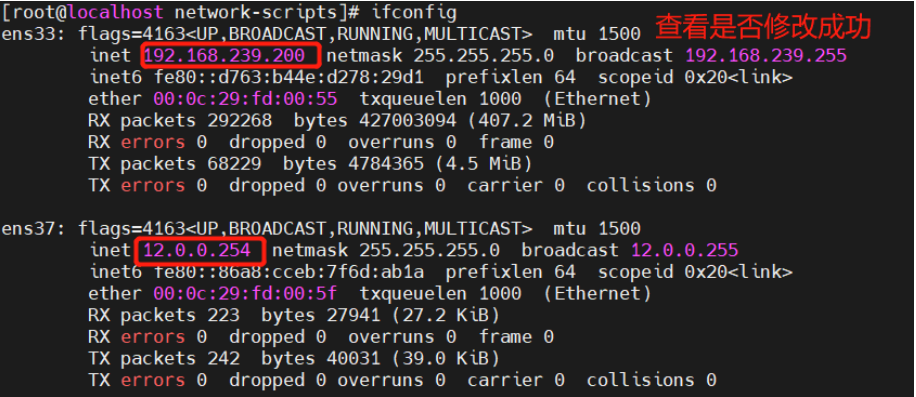

配置网关服务器(192.168.239.200/12.0.0.254)的相关配置

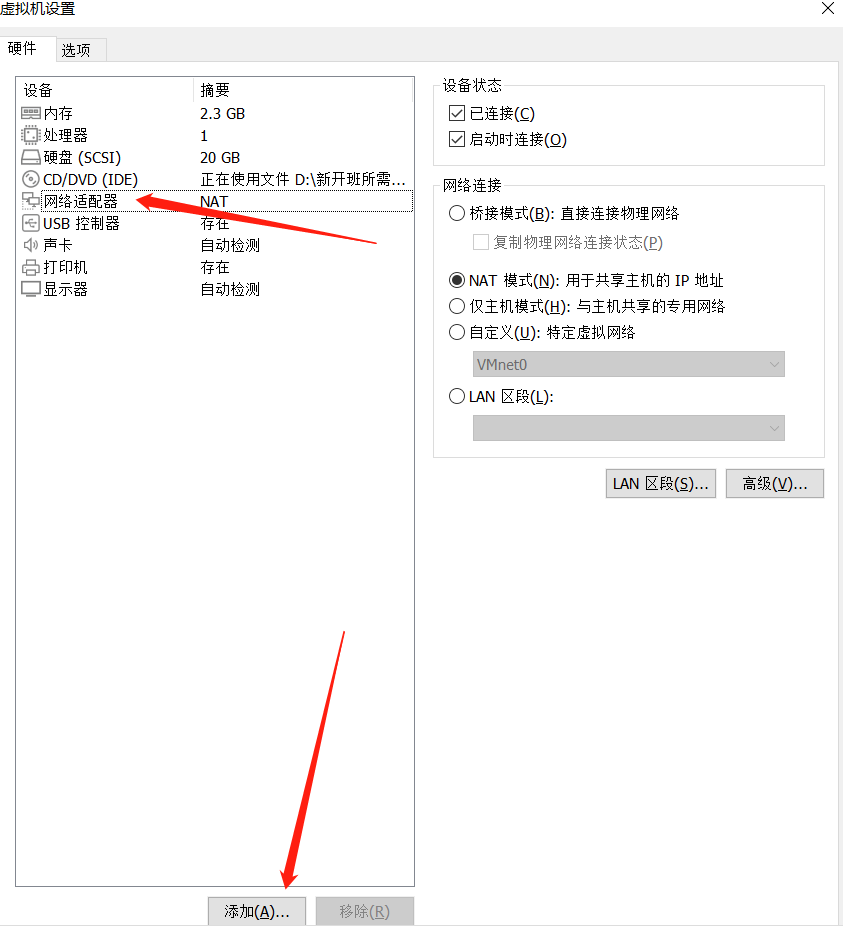

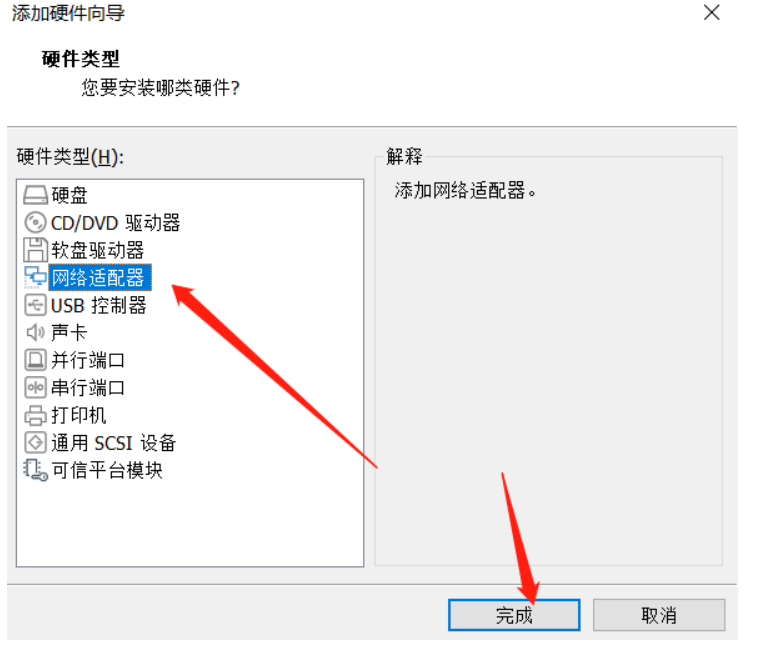

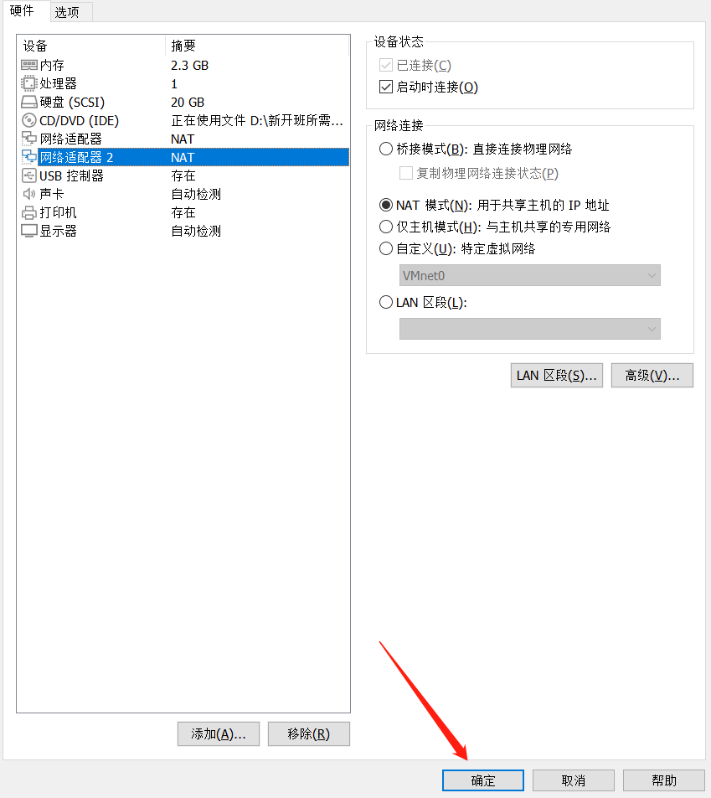

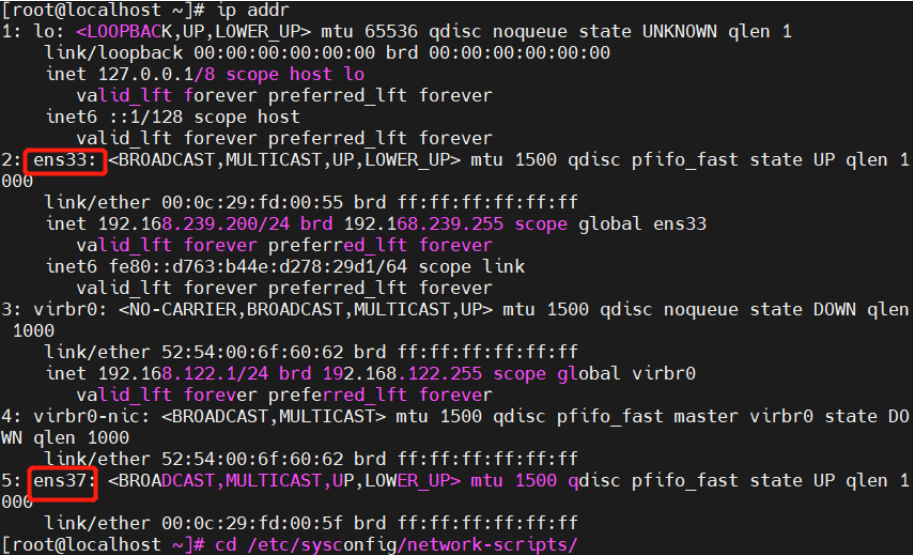

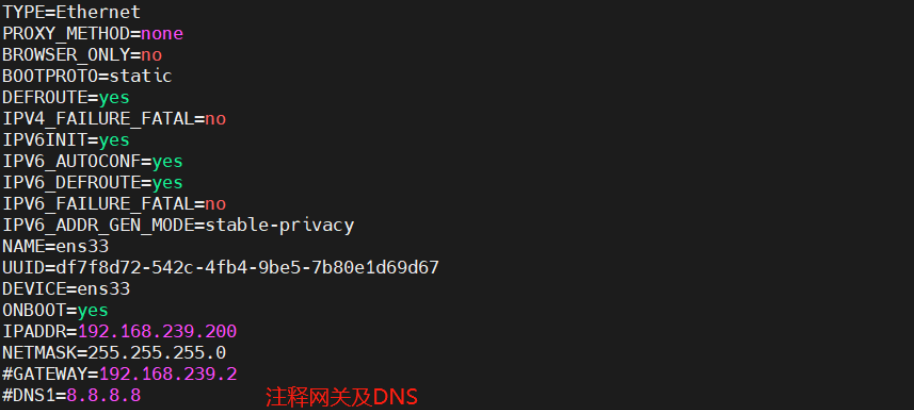

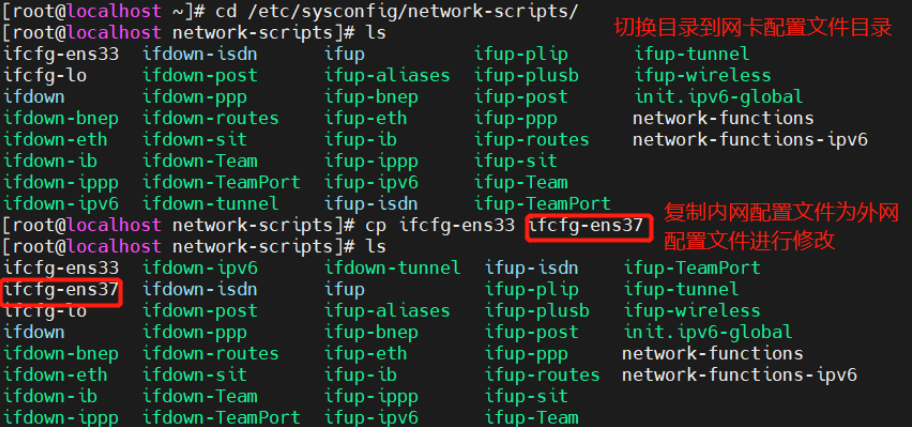

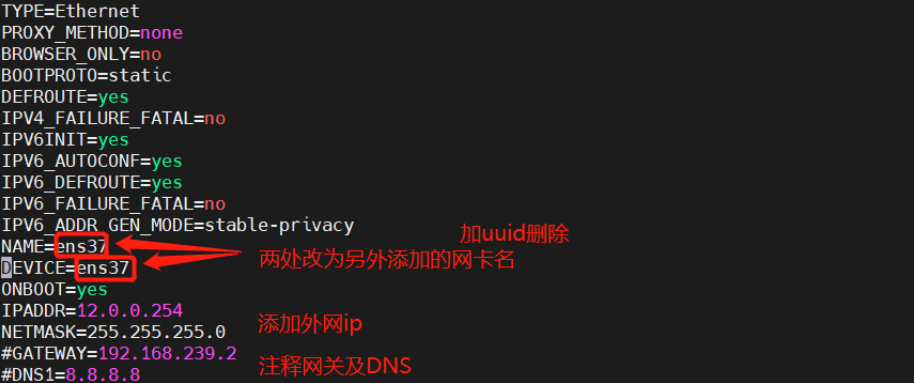

1.配置双网卡ens33作为内网ipens37作为外网网关路由器

[root@localhost network-scripts]# vim ifcfg-ens33 #编辑内网配置文件

[root@localhost network-scripts]# vim ifcfg-ens37 #编辑外网网卡配置文件

[root@localhost ~]# systemctl restart network #重启网卡服务

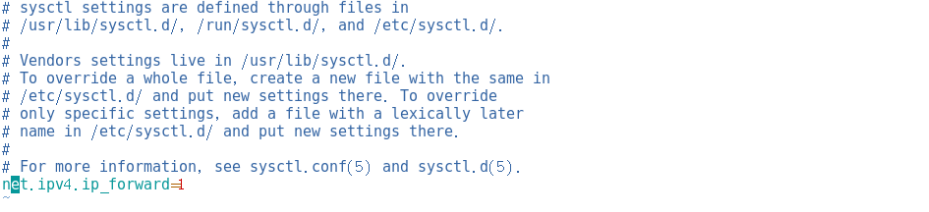

开启路由转发功能

[root@localhost ~]# vim /etc/sysctl.conf #编辑配置文件

[root@localhost ~]# sysctl -p #读取修改后的配置文件

net.ipv4.ip_forward = 1

[root@localhost ~]# systemctl stop firewalld.service #关闭防火墙

[root@localhost ~]# setenforce 0 #临时关闭

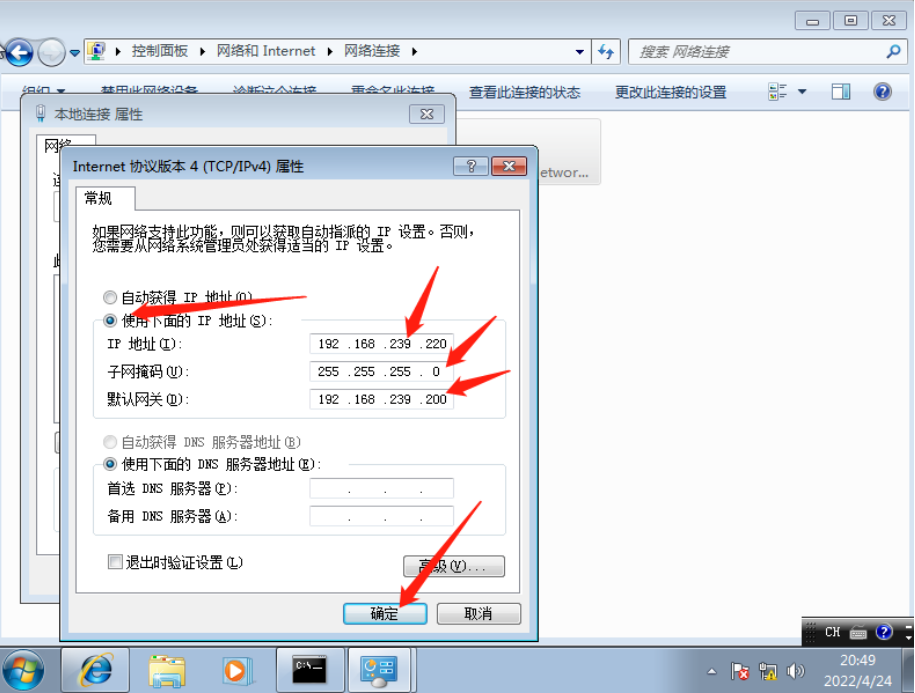

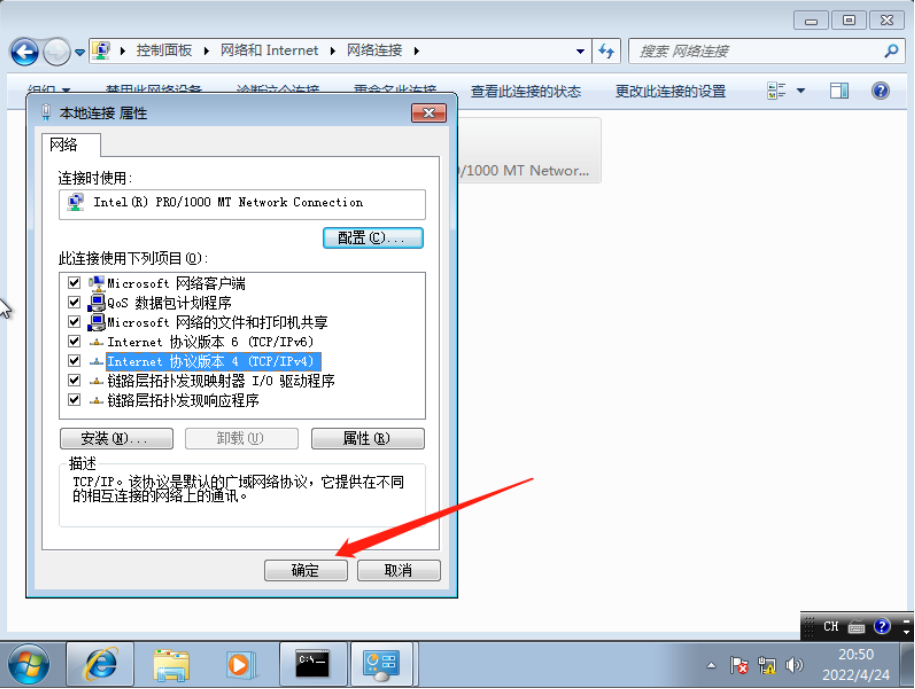

2.配置内网客户机(192.168.239.200)相关配置

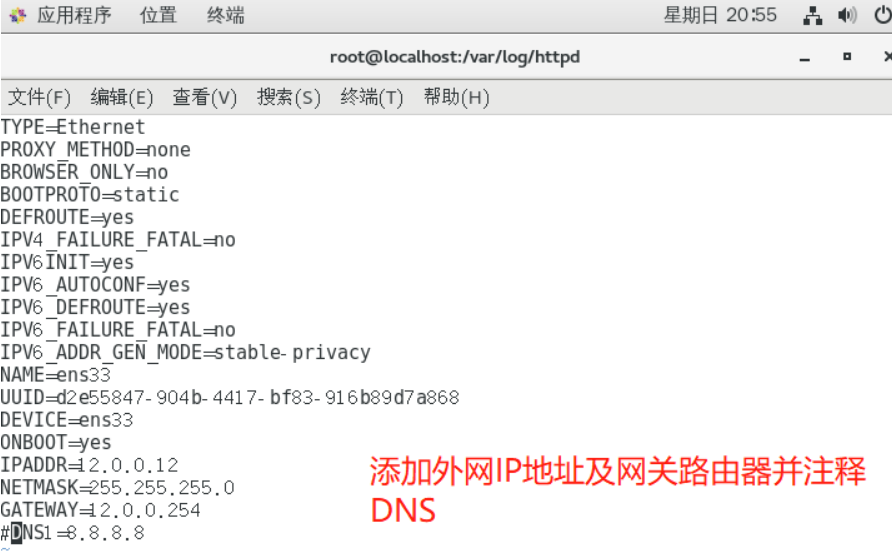

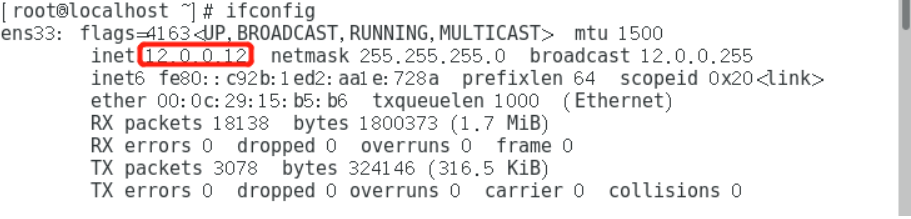

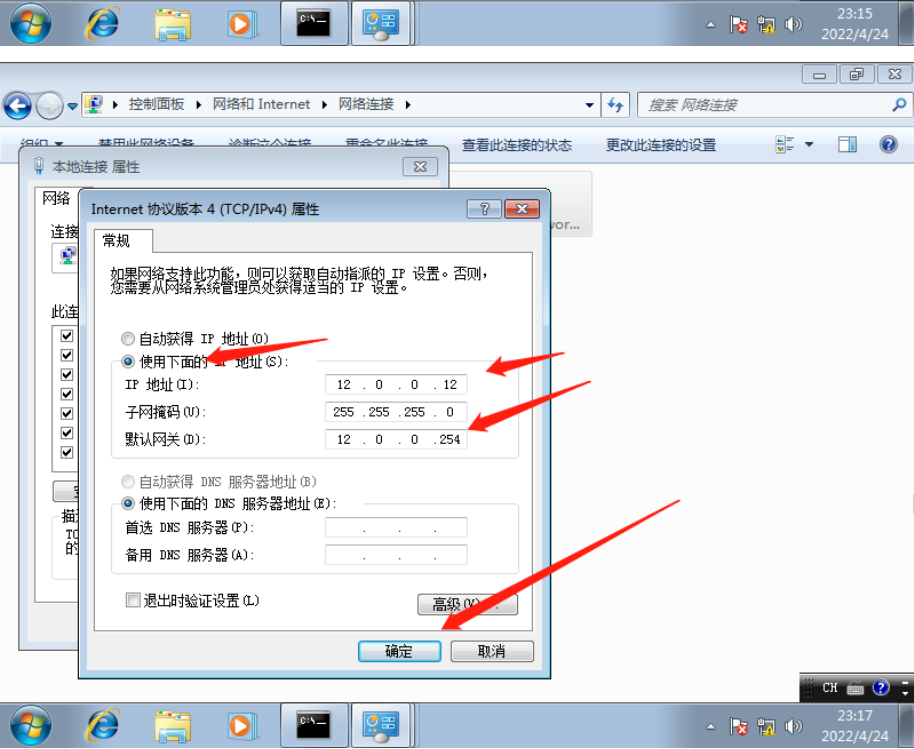

3.配置外网服务器(12.0.0.100)的相关配置

[root@localhost ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens33 #编辑外网配置文件

3.1搭建本地yum仓库

[root@localhost ~]# mount /dev/sr0 /mnt

mount: /dev/sr0 写保护,将以只读方式挂载

[root@localhost ~]# cd /etc/yum.repos.d

[root@localhost yum.repos.d]# ls

CentOS-Base.repo CentOS-Debuginfo.repo CentOS-Media.repo CentOS-Vault.repo

CentOS-CR.repo CentOS-fasttrack.repo CentOS-Sources.repo

[root@localhost yum.repos.d]# mkdir 123.txt

[root@localhost yum.repos.d]# mv *.repo 123.txt/

[root@localhost yum.repos.d]# vim file.repo

[root@localhost yum.repos.d]# yum clean all && yum makecache #清除缓存建立源数据

[root@localhost yum.repos.d]# yum install httpd -y #安装http网页服务

[root@localhost yum.repos.d]# systemctl restart httpd #开启服务

[root@localhost yum.repos.d]# netstat -natp |grep httpd #查看服务是否开启

tcp6 0 0 :::80 :::* LISTEN 7420/httpd

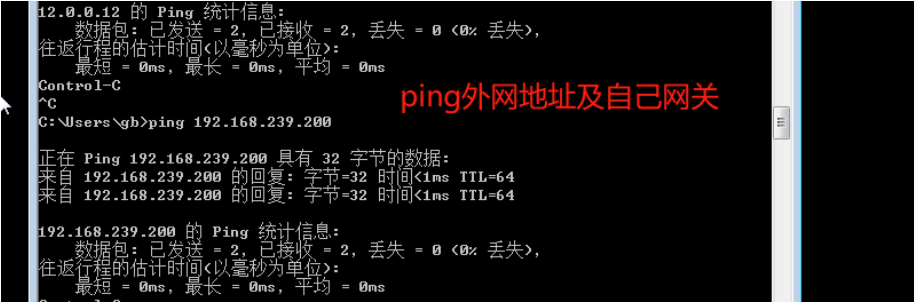

4.内网客户机ping外网服务器及自己主机

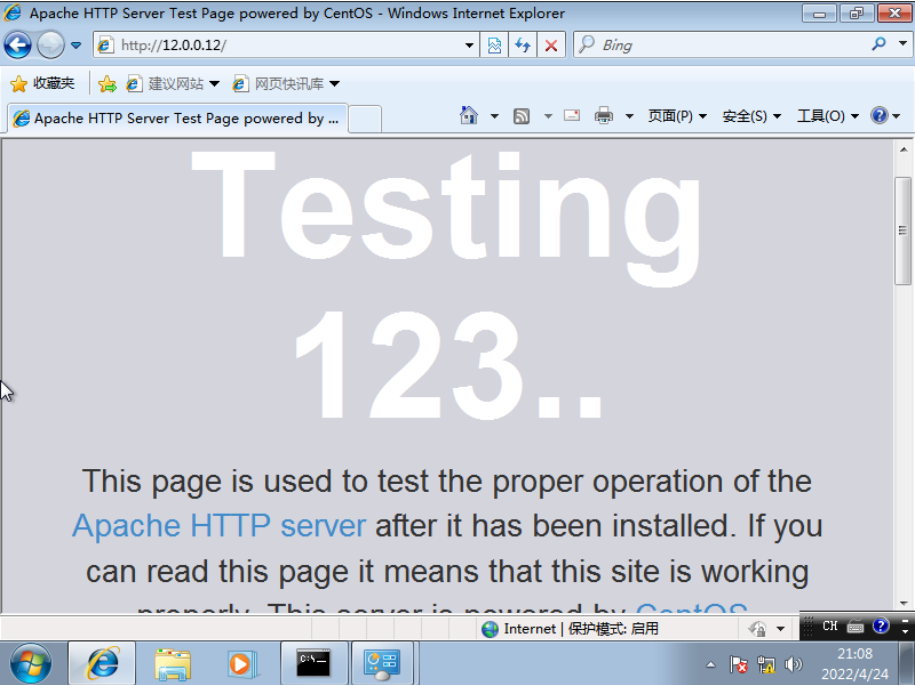

5.此时使用内网客户机浏览器输入http://12.0.0.12既可以看到外网的http服务页面

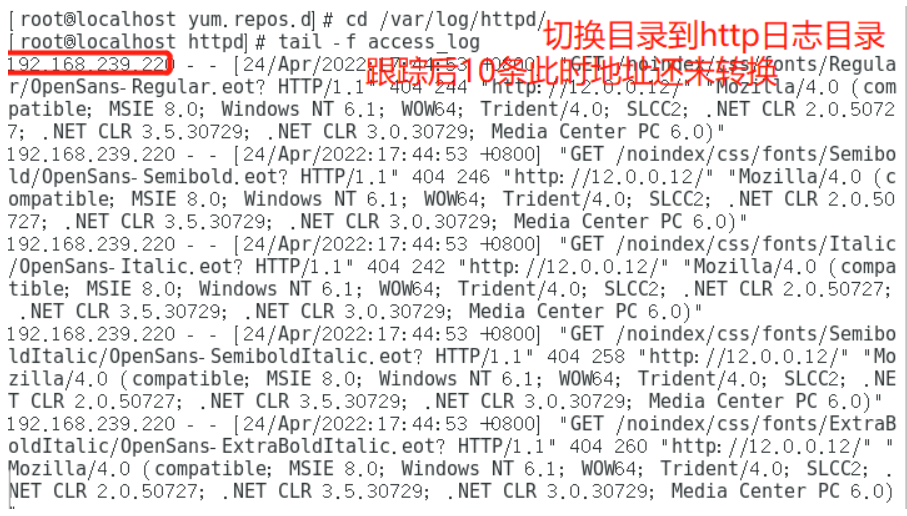

6.外网服务器查看跟踪http访问日志

7.网关服务器开启SNAT

[root@localhost ~]# vim /etc/sysctl.conf #编辑配置文件

[root@localhost ~]# sysctl -p #读取修改后的配置文件

net.ipv4.ip_forward = 1

8.配置网关服务器的iptables规则

搭建本地yum残酷并安装安装iptables防火墙和iptables-services管理程序

yum install iptables iptables-services -y#安装iptables防火墙和iptables-services管理程序

systemctl start iptables.service

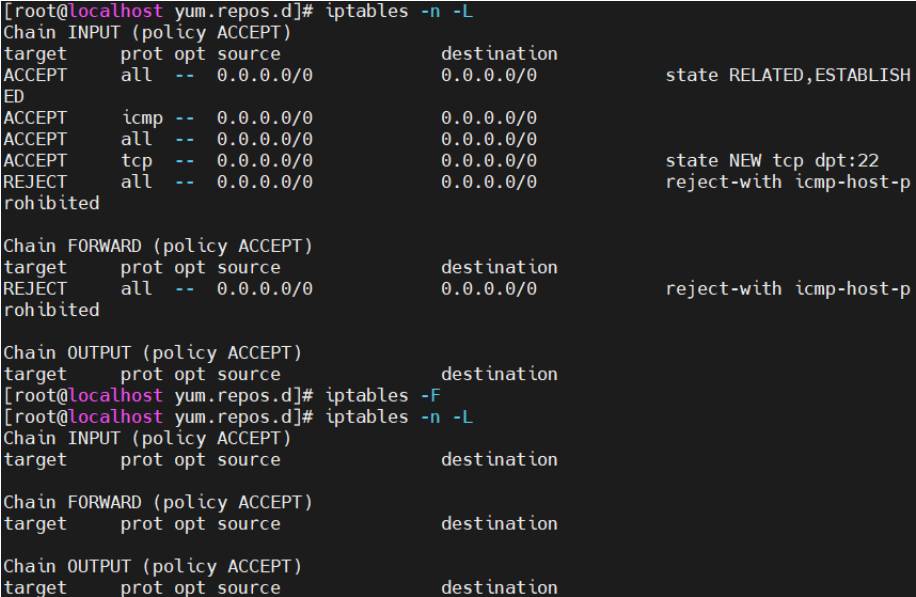

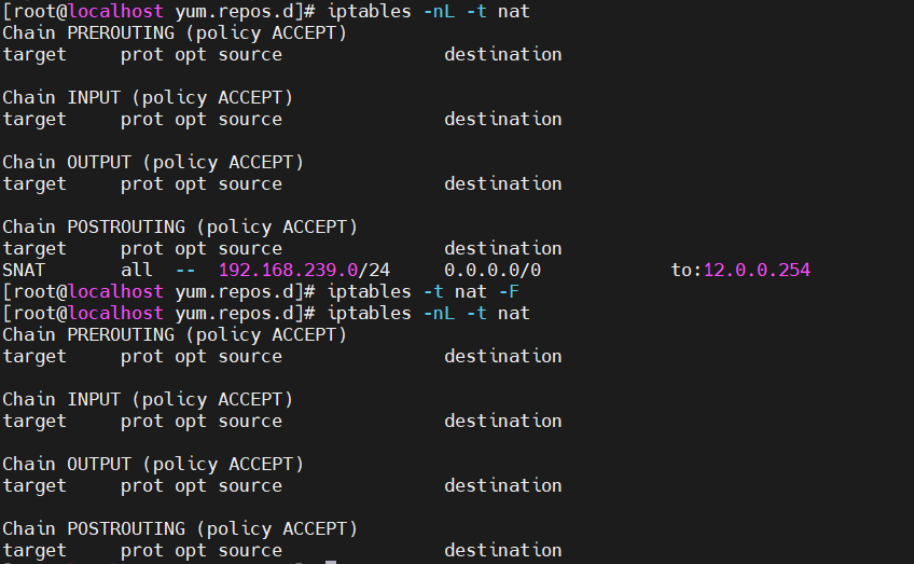

9.查看网关服务器的iptables规则并清除

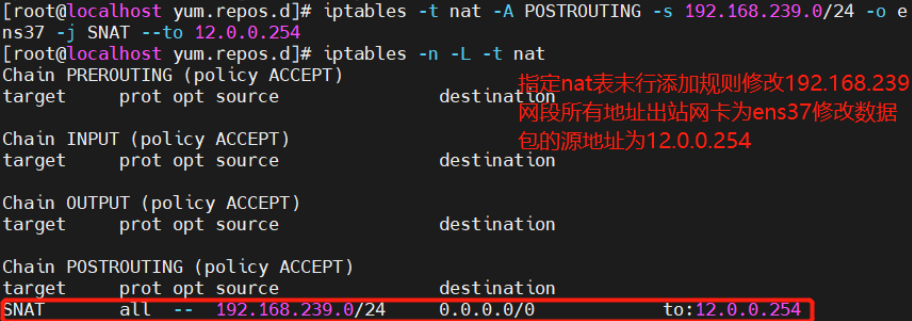

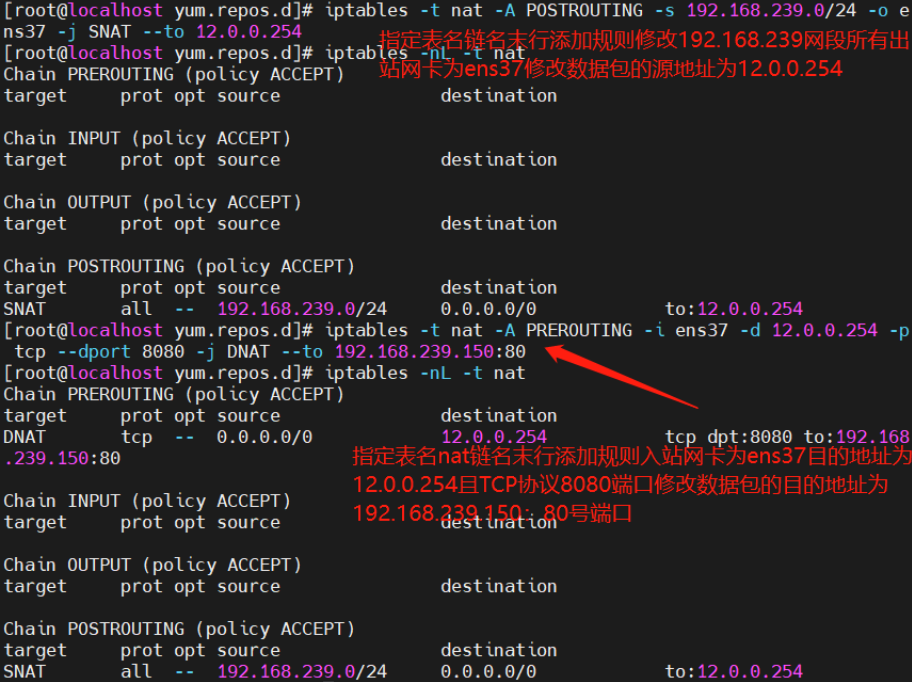

10.添加 SNAT转换∶固定的公网IP地址

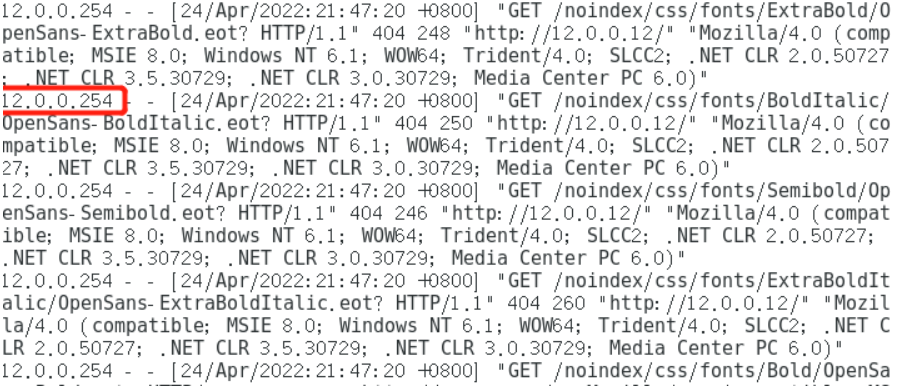

11.客户端重新访问外网服务器,再查看外网的http访问日志

实现了地址转换

小知识扩展

- 一个IP地址做SNAT转换,一般可以让内网100到200台主机实现上网。

- 专业的事情要让专业的设备去干,让专业的硬件防火墙或专业的路由器干会更好

DHAT原理及应用

DNAT应用环境

- 在Internet中发布位于局域网内的服务器

DNAT原理

- 修改数据包的目的地址

DNAT转换前提条件

- 局域网的服务器能够访问Internet

- 网关的外网地址有正确的DNS解析记录

- Linux网关开启IP路由转发

vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

sysct1 -p

DNAT转换1∶ 发布内网的Web服务

把从ens33进来的要访问web服务的数据包目的地址转换为192.168.239.150

iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.12 -p tcp--dport 80 -j DNAT --to 192.168.239.150

或

iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.12 -p tcp--dport 80-j DNAT --to-destination 192.168.239.150

入站|外网网卡 | 外网ip 内网服务器ip

DNAT转换2∶ 发布时修改目标端口

2.5DNAT转换2∶ 发布时修改目标端口

发布局域网内部的OpenSSH服务器, 外网主机需使用250端口进行连接

#发布局域网内部的OpenSSH服务器, 外网主机需使用250端口进行连接

iptables-t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 250 -j DNAT --to 192.168.239.150:22

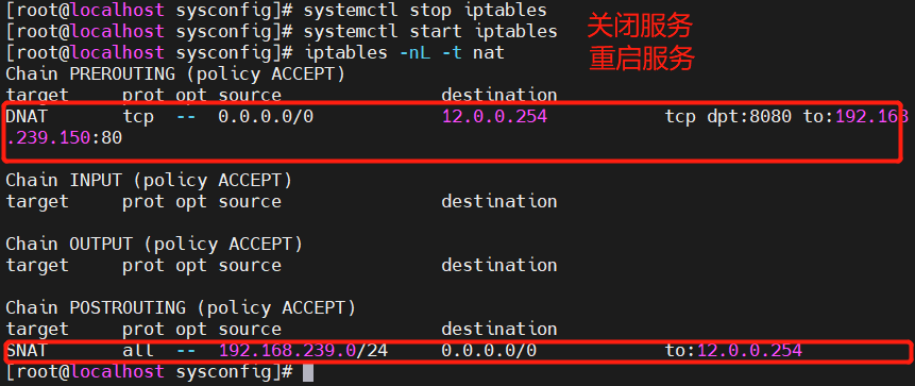

测试DNAT

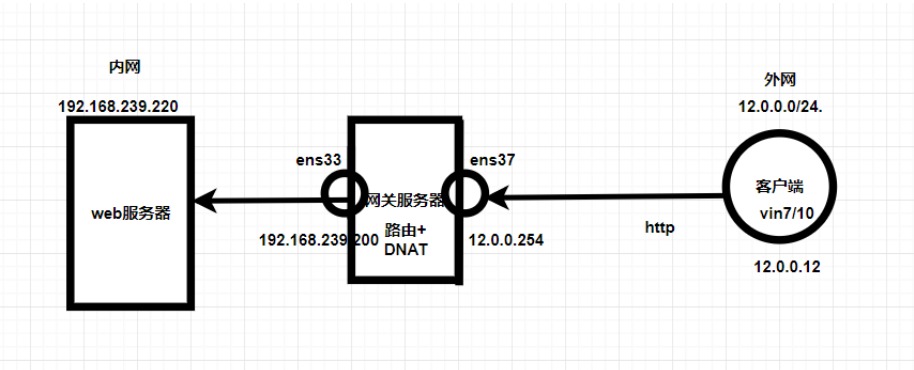

实验拓扑图

在上面的SNAT实验进行修改

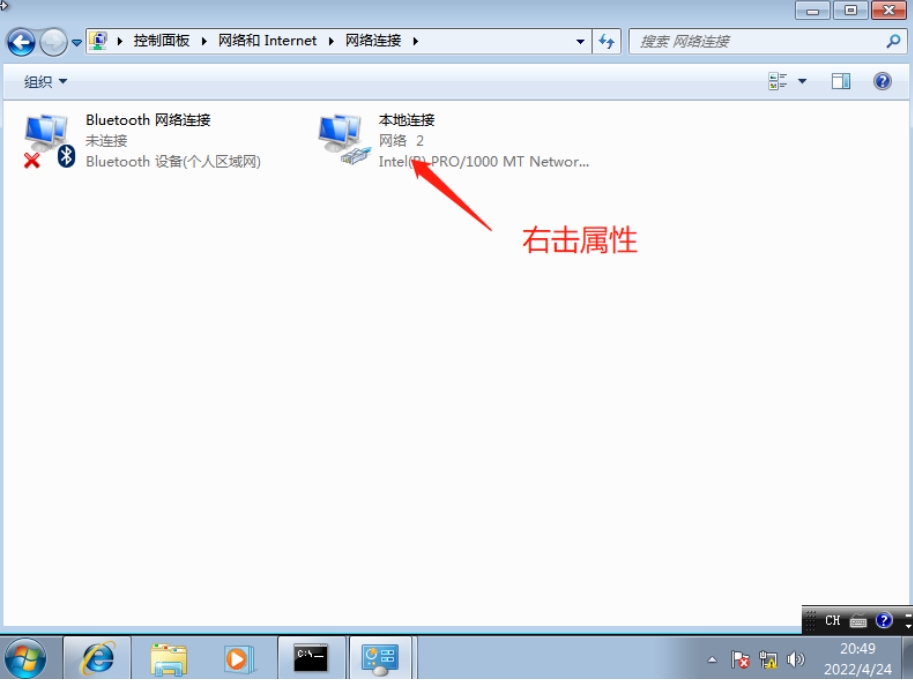

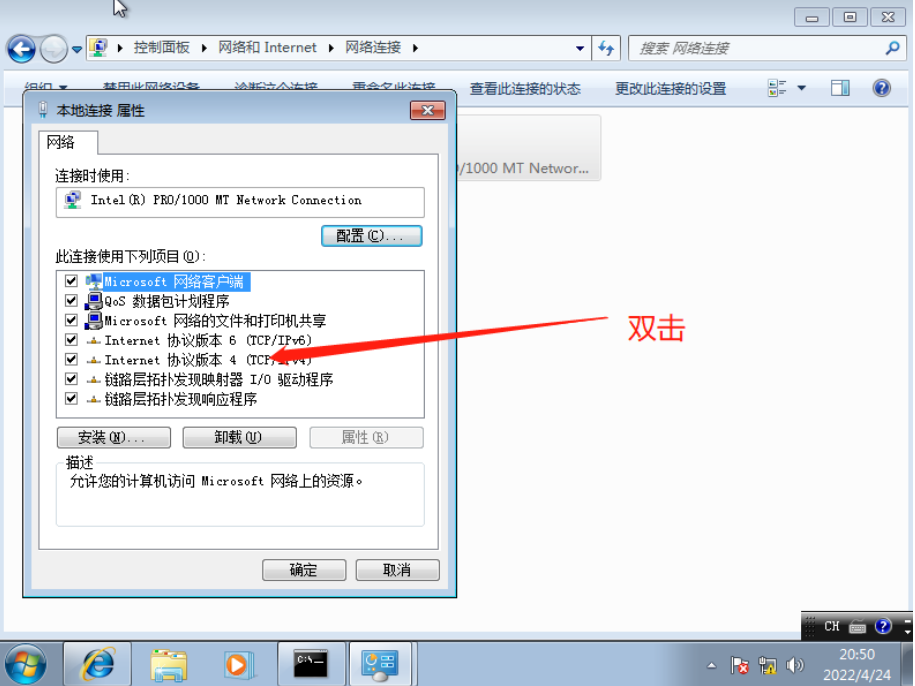

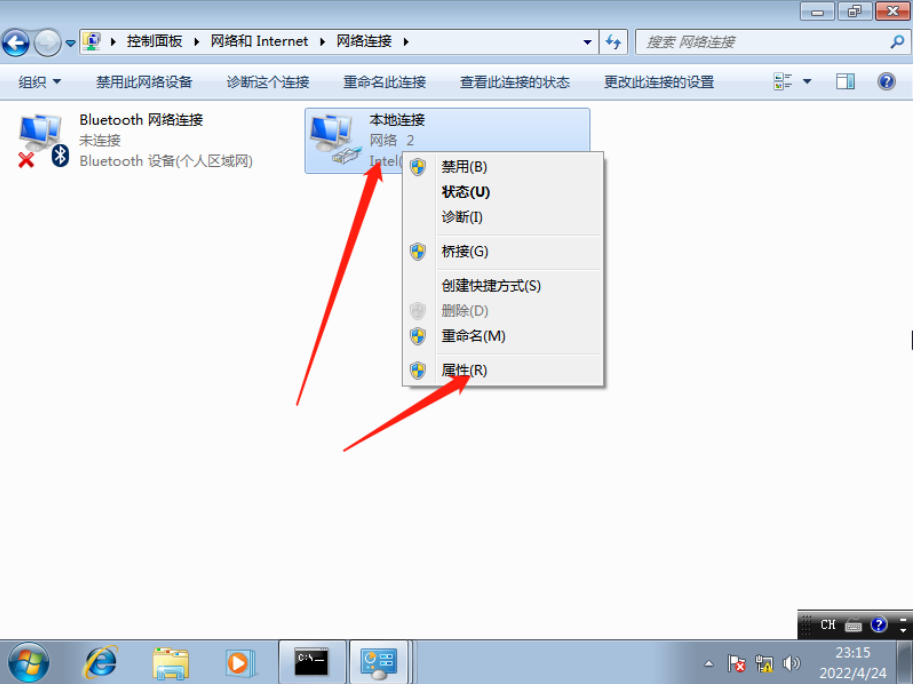

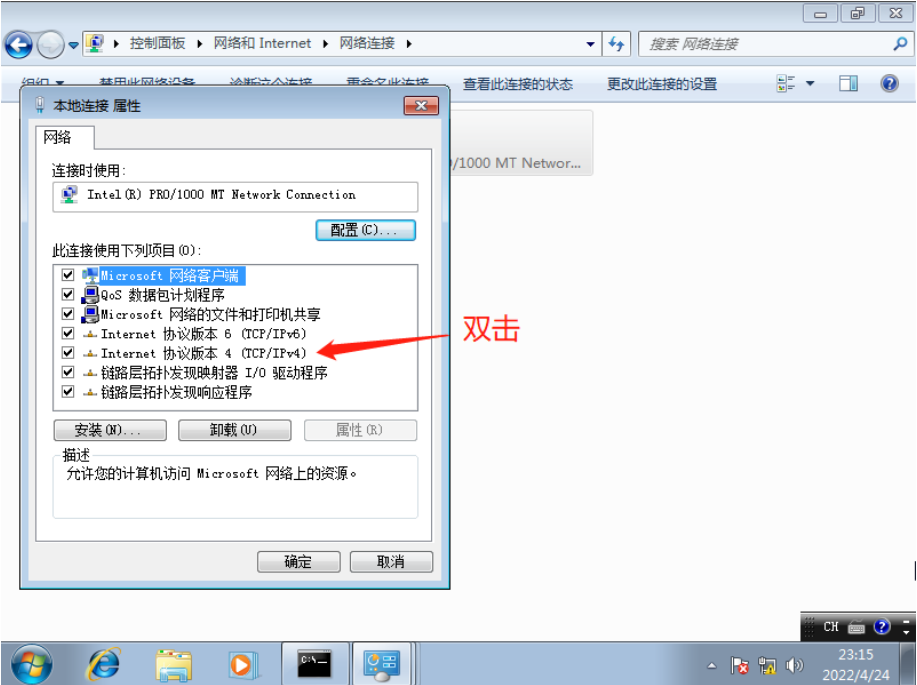

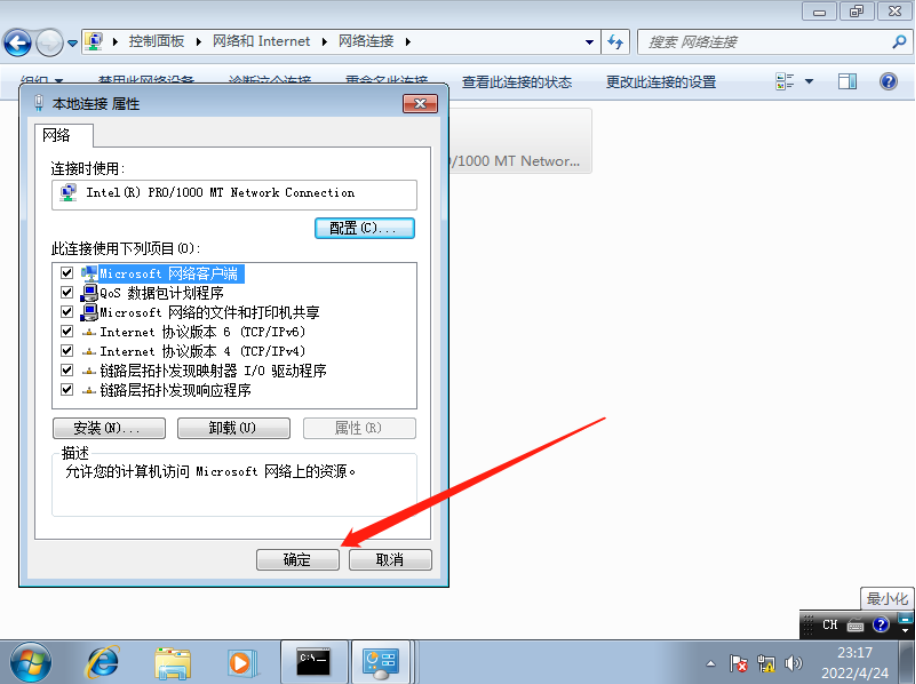

1.将原有的vin7内网改为外网

2.将之前的外网服务器改为内网客户机

[root@localhost httpd]# vim /etc/sysconfig/network-scripts/ifcfg-ens33 #修改网卡配置文件

[root@localhost httpd]# systemctl restart network

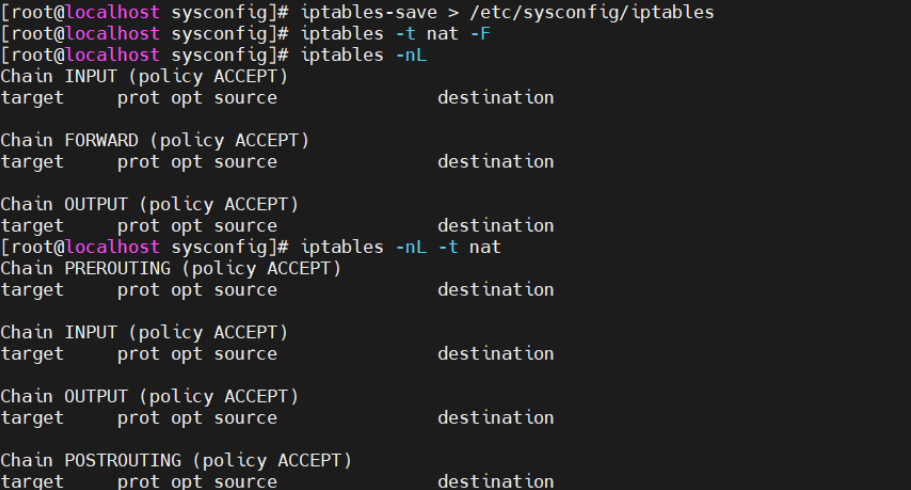

查看网关服务器的iptables规则并清除

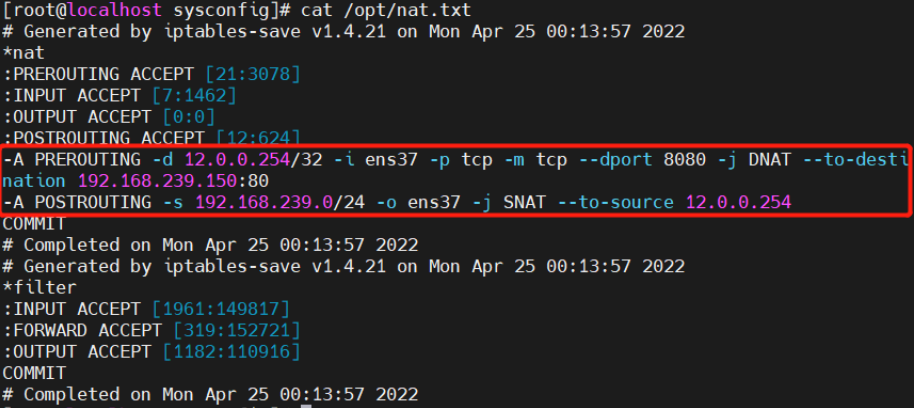

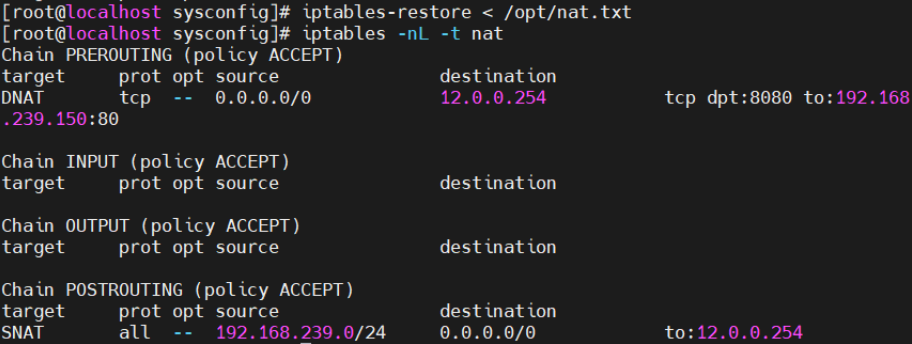

在网关服务器添加iptables规则

内网服务器重启http服务器

[root@localhost httpd]# systemctl restart httpd

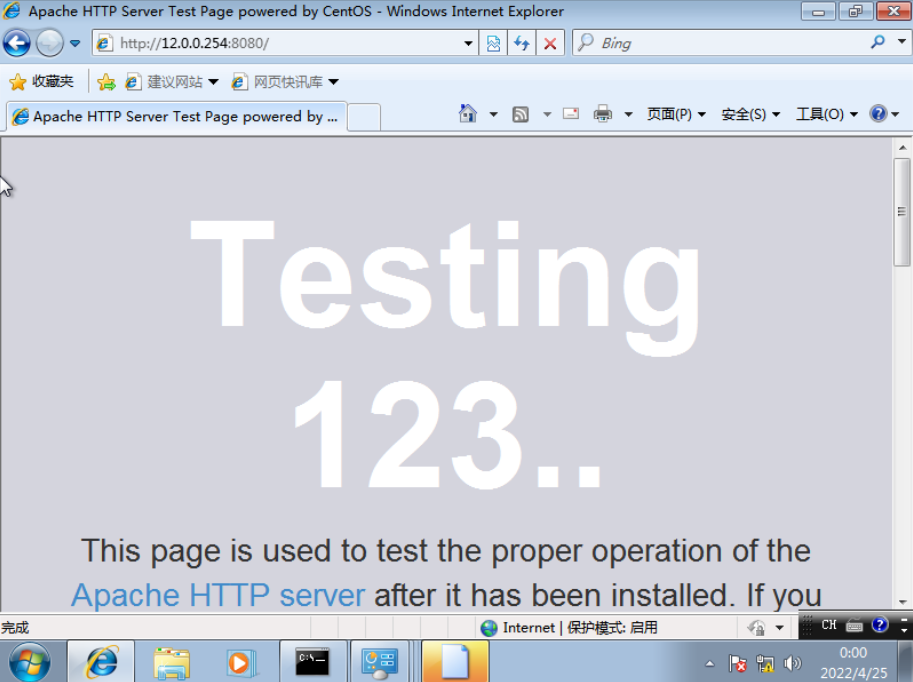

测试外网客户机是否可以访问内网服务器http服务

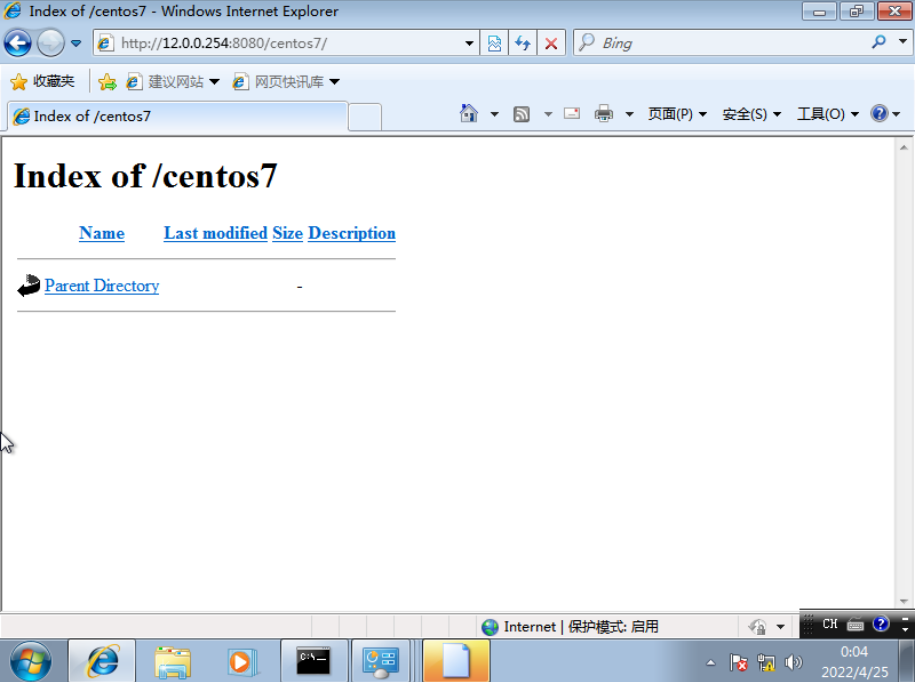

在内网服务器http服务站点目录新建目录再次测试是否可以访问

[root@localhost httpd]# cd /var/www/html/

[root@localhost html]# mkdir centos7

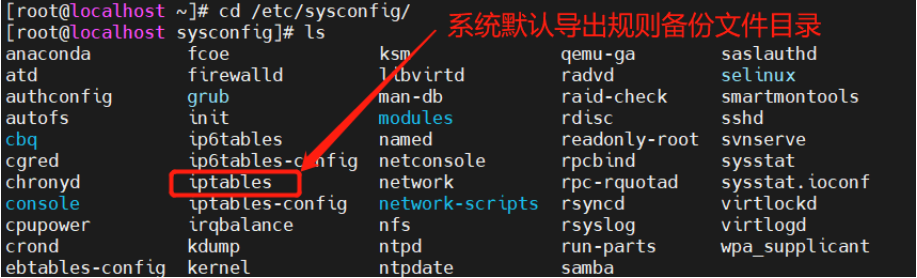

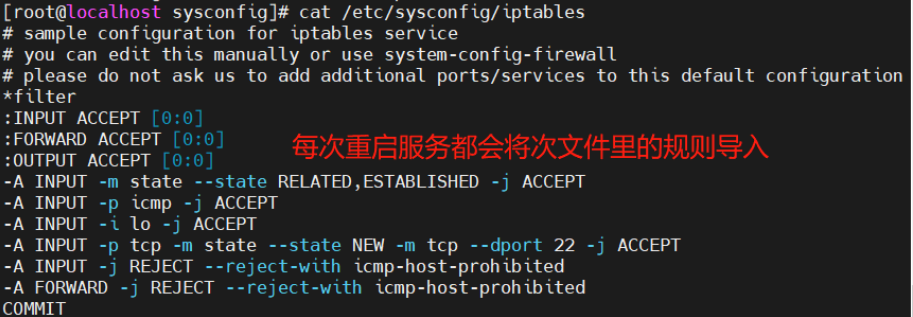

规则的导出、导入

自定义导出备份规则

导入备份文件内的规则

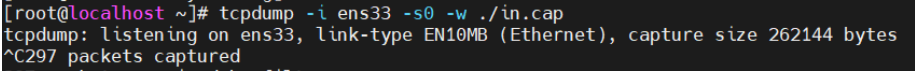

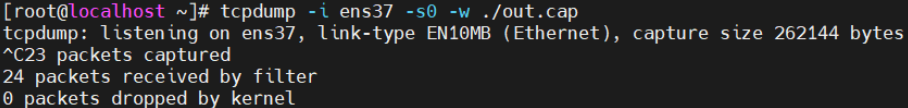

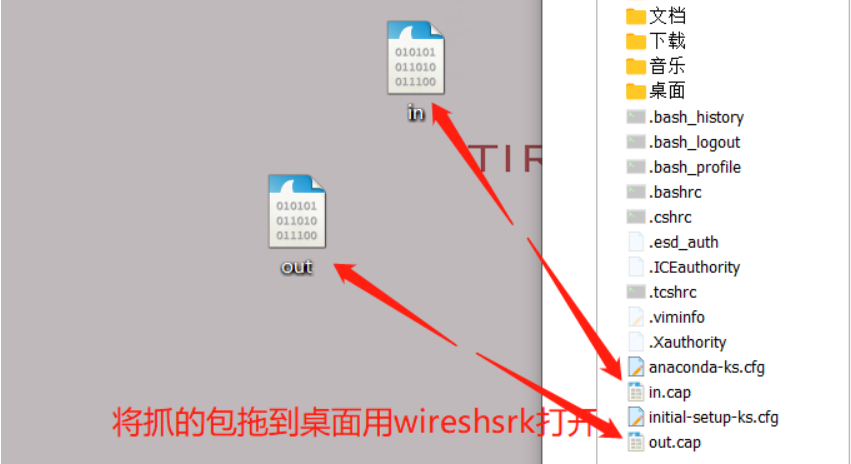

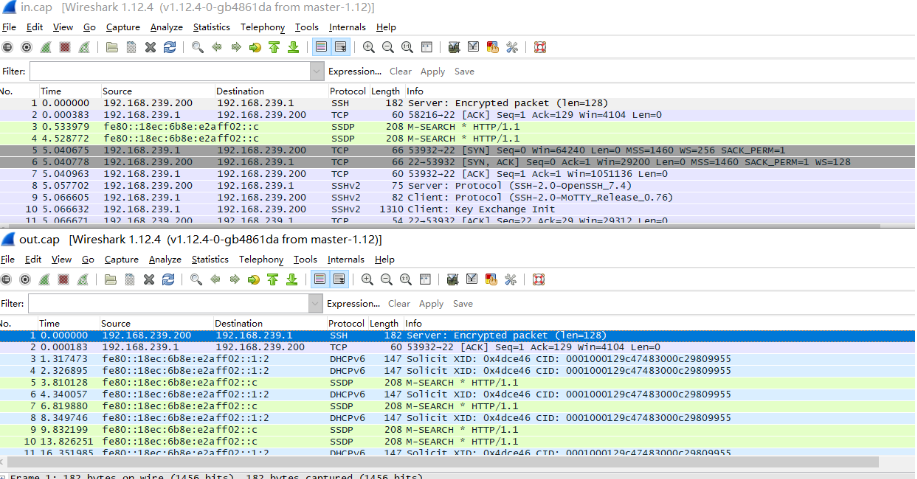

tcpdump—Linux抓包

tcpdump tcp-i ens33 -t -s 0 -c 100 and dst port ! 22 and src net 192.168.1.0/24 -w ./target.cap

(1)tcp∶ ip icmp arp rarp 和 tcp、udp、icmp这些选项等都要放到第一个参数的位置,用来过滤数据报的类型

(2)-i ens33 ∶只抓经过接口ens33的包

(3)-t ∶不显示时间戳

(4)-s 0 ∶ 抓取数据包时默认抓取长度为68字节。加上-s 0 后可以抓到完整的数据包

(5)-c 100 ∶只抓取100个数据包

(6)dst port ! 22 ∶不抓取目标端口是22的数据包

(7)src net 192.168.1.0/24 ∶数据包的源网络地址为192.168.1.0/24。Net:网段,host:主机

(8)-w ./target.cap ∶ 保存成cap文件,方便用ethereal (即wireshark)分析

示例:

10.Linux防火墙iptables之SNAT与DNAT的更多相关文章

- Linux防火墙iptables学习

http://blog.chinaunix.net/uid-9950859-id-98277.html 要在网上传输的数据会被分成许多小的数据包,我们一旦接通了网络,会有很多数据包进入,离开,或者经过 ...

- Linux防火墙iptables学习笔记(三)iptables命令详解和举例[转载]

Linux防火墙iptables学习笔记(三)iptables命令详解和举例 2008-10-16 23:45:46 转载 网上看到这个配置讲解得还比较易懂,就转过来了,大家一起看下,希望对您工作能 ...

- Linux防火墙(Iptables)的开启与关闭

Linux防火墙(iptables)的开启与关闭 Linux中的防火墙主要是对iptables的设置和管理. 1. Linux防火墙(Iptables)重启系统生效 开启: chkconfig ipt ...

- linux 防火墙iptables简明教程

前几天微魔部落再次遭受到个别别有用心的攻击者的攻击,顺便给自己充个电,复习了一下linux下常见的防火墙iptables的一些内容,但是无奈网上的很多教程都较为繁琐,本着简明化学习的目的,微魔为大家剔 ...

- Linux防火墙iptables简明教程

前几天微魔部落再次遭受到个别别有用心的攻击者的攻击,顺便给自己充个电,复习了一下linux下常见的防火墙iptables的一些内容,但是无奈网上的很多教程都较为繁琐,本着简明化学习的目的,微魔为大家剔 ...

- linux 防火墙 iptables实例讲解

端口为例): 显示现有规则: iptables –L -n 清空现有规则表: iptables -F 黑名单:先允许所有数据包通过,后逐条添加黑名单规则. iptables –A INPUT–p tc ...

- Linux防火墙iptables基础详解

原文来自于:https://www.linuxidc.com/Linux/2017-01/140073.htm(引用自) 一:前言 防火墙,其实说白了讲,就是用于实现Linux下访问控制的功能的,它分 ...

- Linux防火墙--iptables学习

iptables是Linux系统提供的一个强大的防火墙工具,可以实现包过滤.包重定向.NAT转换等功能.iptables是免费的,iptables是一个工具,实际的功能是通过netfilter模块来实 ...

- Iptables 下 SNAT、DNAT和MASQUERADE三者之间的区别

Iptables 中可以灵活的做各种网络地址转换(NAT,Network Address Translation) 网络地址转换(NAT)主要有两种:SNAT 和 DNAT,但是也有一种特例 MASQ ...

随机推荐

- mybatisPlus crud操作注意事项

1.调用IService里的update方法,如果是自定义根据除主键外其它字段更新的时候,如果给主键id设置其它值不会更新主键id,如果未设置主键id值或者设置为null,同样不会更新主键id. 2. ...

- nodejs的tream(流)解析与模拟文件读写流源码实现

什么是流? 可读流于可写流 双工流于转换流 背压机制与文件流模拟实现 一.什么是流? 关于流的概念早在1964年就有记录被提出了,简单的说"流"就是控制数据传输过程的程序,比如在那 ...

- nodejs使用jquery风格环境安装

BEGIN; 1.npm install jQuery 注意:是jQuery,不是jquery! 2.npm install jsdom 注意:直接执行会安装错误,必须先指定安装版本! 解决:修改pa ...

- Vulnhub-Tomato靶机实战

前言 靶机下载地址:https://www.vulnhub.com/entry/tomato-1,557/ KALI地址:192.168.94.108 靶机地址:192.168.94.30 一.信息收 ...

- linux fedora35 配置jdk,安装mysql,安装tomcat

配置jdk18很简单,下载jdk,只需要.tar.gz结尾的文件就行,https://download.oracle.com/java/18/latest/jdk-18_linux-x64_bin.t ...

- netty系列之:netty对marshalling的支持

目录 简介 netty中的marshalling provider Marshalling编码器 Marshalling编码的另外一种实现 总结 简介 在之前的文章中我们讲过了,jboss marsh ...

- CIAGAN: Conditional Identity Anonymization Generative Adversarial Networks阅读笔记

CIAGAN: Conditional Identity Anonymization Generative Adversarial Networks 2020 CVPR 2005.09544.pdf ...

- 手把手教你使用Git管理你的软件代码

什么是分布式版本控制系统?Git有哪些常用命令?什么是仓库?Git的操作区域包括哪些?Git有哪些常用对象(object)?git rebase和git merge的区别是什么?git reset,g ...

- 安装Supervisor到CentOS(YUM)

Supervisor是一个Linux下进程管理工具. Supervisor是用Python开发的一套通用的进程管理程序,能将一个普通的命令行进程变为守护进程,并监控进程状态,异常退出时能自动重启,可以 ...

- 微信小程序开发 记录

采坑了 微信小程序--TabBar不出现的一种原因 学习微信小程序中,遇到底部的TabBar不出现的问题.经过多番尝试,终于解决问题.在此记录问题产生的原因和对策.下面先描述错误现象,接着指出错误原因 ...