IdentityServer4系列 | 授权码模式

一、前言

在上一篇关于简化模式中,通过客户端以浏览器的形式请求IdentityServer服务获取访问令牌,从而请求获取受保护的资源,但由于token携带在url中,安全性方面不能保证。因此,我们可以考虑通过其他方式来解决这个问题。

我们通过Oauth2.0的授权码模式了解,这种模式不同于简化模式,在于授权码模式不直接返回token,而是先返回一个授权码,然后再根据这个授权码去请求token。这显得更为安全。

所以在这一篇中,我们将通过多种授权模式中的授权码模式进行说明,主要针对介绍IdentityServer保护API的资源,授权码访问API资源。

二、初识

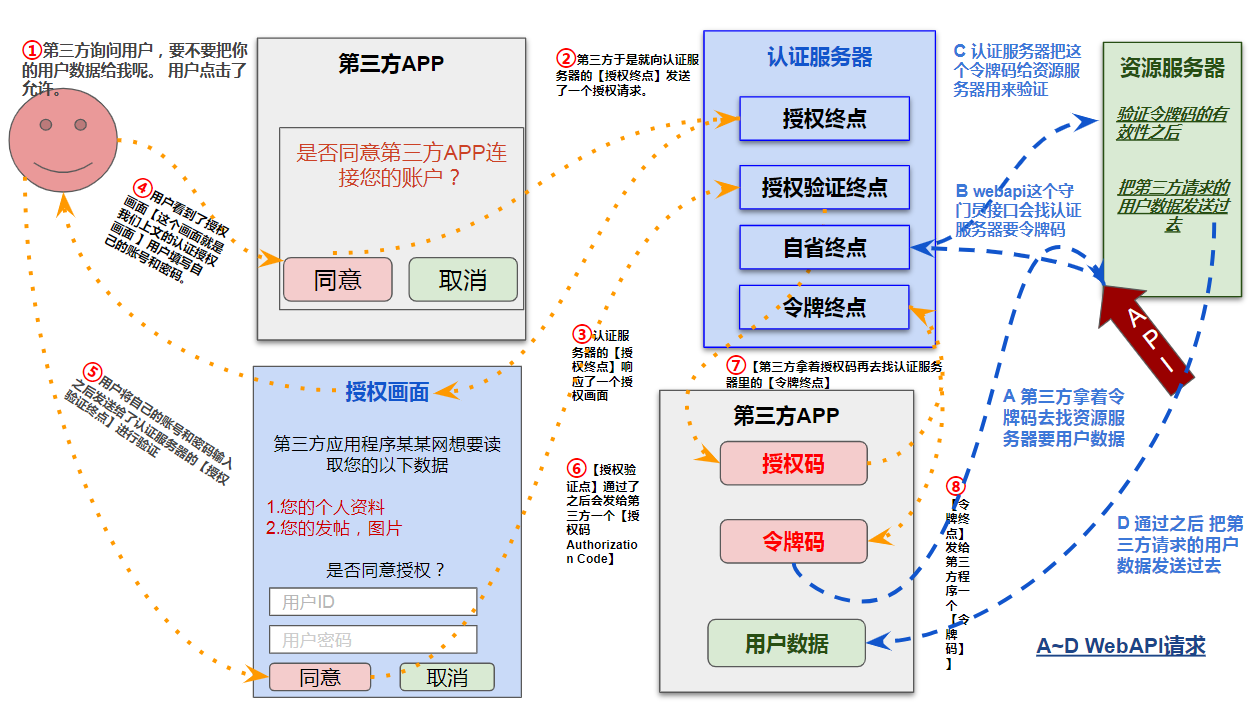

(图片来源网络)

指的是第三方应用先申请一个授权码,然后再用该码获取令牌,实现与资源服务器的通信。

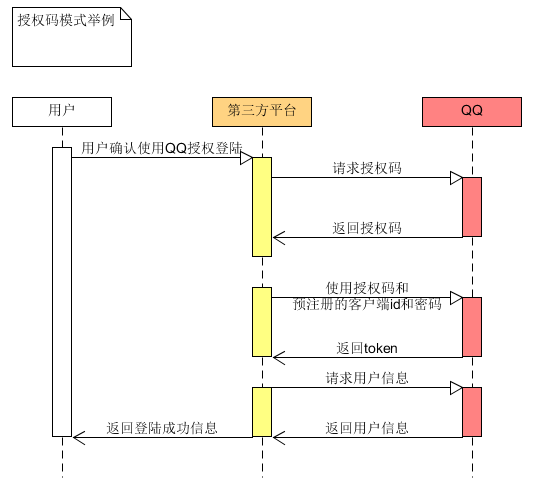

看一个常见的QQ登陆第三方网站的流程如下图所示:

2.1 适用范围

授权码模式(authorization code)是功能最完整、流程最严密的授权模式。

授权码模式适用于有后端的应用,因为客户端根据授权码去请求token时是需要把客户端密码转进来的,为了避免客户端密码被暴露,所以请求token这个过程需要放在后台。

2.2 授权流程:

+----------+| Resource || Owner || |+----------+^|(B)+----|-----+ Client Identifier +---------------+| -+----(A)-- & Redirection URI ---->| || User- | | Authorization || Agent -+----(B)-- User authenticates --->| Server || | | || -+----(C)-- Authorization Code ---<| |+-|----|---+ +---------------+| | ^ v(A) (C) | || | | |^ v | |+---------+ | || |>---(D)-- Authorization Code ---------' || Client | & Redirection URI || | || |<---(E)----- Access Token -------------------'+---------+ (w/ Optional Refresh Token)

授权码授权流程描述

(A)用户访问第三方应用,第三方应用将用户导向认证服务器;

(B)用户选择是否给予第三方应用授权;

(C)假设用户给予授权,认证服务器将用户导向第三方应用事先指定的重定向URI,同时带上一个授权码;

(D)第三方应用收到授权码,带上上一步时的重定向URI,向认证服务器申请访问令牌。这一步是在第三方应用的后台的服务器上完成的,对用户不可见;

(E)认证服务器核对了授权码和重定向URI,确认无误后,向第三方应用发送访问令牌(Access Token)和更新令牌(Refresh token);

(F)访问令牌过期后,刷新访问令牌;

2.2.1 过程详解

访问令牌请求

(1)用户访问第三方应用,第三方应用将用户导向认证服务器

(用户的操作:用户访问https://client.example.com/cb跳转到登录地址,选择授权服务器方式登录)

在授权开始之前,它首先生成state参数(随机字符串)。client端将需要存储这个(cookie,会话或其他方式),以便在下一步中使用。

GET /authorize?response_type=code&client_id=s6BhdRkqt3&state=xyz&redirect_uri=https%3A%2F%2Fclient%2Eexample%2Ecom%2Fcb HTTP/1.1HTTP/1.1 Host: server.example.com

生成的授权URL如上所述(如上),请求这个地址后重定向访问授权服务器,其中 response_type参数为code,表示授权类型,返回code授权码。

| 参数 | 是否必须 | 含义 |

|---|---|---|

| response_type | 必需 | 表示授权类型,此处的值固定为"code" |

| client_id | 必需 | 客户端ID |

| redirect_uri | 可选 | 表示重定向的URI |

| scope | 可选 | 表示授权范围。 |

| state | 可选 | 表示随机字符串,可指定任意值,认证服务器会返回这个值 |

(2)假设用户给予授权,认证服务器将用户导向第三方应用事先指定的重定向URI,同时带上一个授权码

HTTP/1.1 302 FoundLocation: https://client.example.com/cb?code=SplxlOBeZQQYbYS6WxSbIA&state=xyz

| 参数 | 含义 |

|---|---|

| code | 表示授权码,必选项。该码的有效期应该很短,通常设为10分钟,客户端只能使用该码一次,否则会被授权服务器拒绝。该码与客户端ID和重定向URI,是一一对应关系。 |

| state | 如果客户端的请求中包含这个参数,认证服务器的回应也必须一模一样包含这个参数。 |

(3)第三方应用收到授权码,带上上一步时的重定向URI,向认证服务器申请访问令牌。这一步是在第三方应用的后台的服务器上完成的,对用户不可见。

POST /token HTTP/1.1Host: server.example.comAuthorization: Bearer czZCaGRSa3F0MzpnWDFmQmF0M2JWContent-Type: application/x-www-form-urlencodedgrant_type=authorization_code&code=SplxlOBeZQQYbYS6WxSbIA&redirect_uri=https%3A%2F%2Fclient%2Eexample%2Ecom%2Fcb

| 参数 | 含义 |

|---|---|

| grant_type | 表示使用的授权模式,必选项,此处的值固定为"authorization_code"。 |

| code | 表示上一步获得的授权码,必选项。 |

| redirect_uri | 表示重定向URI,必选项,且必须与步骤1中的该参数值保持一致。 |

| client_id | 表示客户端ID,必选项。 |

(4)认证服务器核对了授权码和重定向URI,确认无误后,向第三方应用发送访问令牌(Access Token)和更新令牌(Refresh token)

HTTP/1.1 200 OKContent-Type: application/json;charset=UTF-8Cache-Control: no-storePragma: no-cache{"access_token":"2YotnFZFEjr1zCsicMWpAA","token_type":"Bearer","expires_in":3600,"refresh_token":"tGzv3JOkF0XG5Qx2TlKWIA","example_parameter":"example_value"}

| 参数 | 含义 |

|---|---|

| access_token | 表示访问令牌,必选项。 |

| token_type | 表示令牌类型,该值大小写不敏感,必选项,可以是Bearer类型或mac类型。 |

| expires_in | 表示过期时间,单位为秒。如果省略该参数,必须其他方式设置过期时间。 |

| refresh_token | 表示更新令牌,用来获取下一次的访问令牌,可选项。 |

| scope | 表示权限范围,如果与客户端申请的范围一致,此项可省略。 |

(5) 访问令牌过期后,刷新访问令牌

POST /token HTTP/1.1Host: server.example.comAuthorization: Basic czZCaGRSa3F0MzpnWDFmQmF0M2JWContent-Type: application/x-www-form-urlencodedgrant_type=refresh_token&refresh_token=tGzv3JOkF0XG5Qx2TlKWIA

| 参数 | 含义 |

|---|---|

| granttype | 表示使用的授权模式,此处的值固定为"refreshtoken",必选项。 |

| refresh_token | 表示早前收到的更新令牌,必选项。 |

| scope | 表示申请的授权范围,不可以超出上一次申请的范围,如果省略该参数,则表示与上一次一致。 |

三、实践

在示例实践中,我们将创建一个授权访问服务,定义一个MVC客户端,MVC客户端通过IdentityServer上请求访问令牌,并使用它来访问API。

3.1 搭建 Authorization Server 服务

搭建认证授权服务

3.1.1 安装Nuget包

IdentityServer4程序包

3.1.2 配置内容

建立配置内容文件Config.cs

public static class Config{public static IEnumerable<IdentityResource> IdentityResources =>new IdentityResource[]{new IdentityResources.OpenId(),new IdentityResources.Profile(),};public static IEnumerable<ApiScope> ApiScopes =>new ApiScope[]{new ApiScope("code_scope1")};public static IEnumerable<ApiResource> ApiResources =>new ApiResource[]{new ApiResource("api1","api1"){Scopes={ "code_scope1" },UserClaims={JwtClaimTypes.Role}, //添加Cliam 角色类型ApiSecrets={new Secret("apipwd".Sha256())}}};public static IEnumerable<Client> Clients =>new Client[]{new Client{ClientId = "code_client",ClientName = "code Auth",AllowedGrantTypes = GrantTypes.Code,RedirectUris ={"http://localhost:5002/signin-oidc", //跳转登录到的客户端的地址},// RedirectUris = {"http://localhost:5002/auth.html" }, //跳转登出到的客户端的地址PostLogoutRedirectUris ={"http://localhost:5002/signout-callback-oidc",},ClientSecrets = { new Secret("511536EF-F270-4058-80CA-1C89C192F69A".Sha256()) },AllowedScopes = {IdentityServerConstants.StandardScopes.OpenId,IdentityServerConstants.StandardScopes.Profile,"code_scope1"},//允许将token通过浏览器传递AllowAccessTokensViaBrowser=true,// 是否需要同意授权 (默认是false)RequireConsent=true}};}

RedirectUris: 登录成功回调处理的客户端地址,处理回调返回的数据,可以有多个。

PostLogoutRedirectUris:跳转登出到的客户端的地址。这两个都是配置的客户端的地址,且是identityserver4组件里面封装好的地址,作用分别是登录,注销的回调

因为是授权码授权的方式,所以我们通过代码的方式来创建几个测试用户。

新建测试用户文件TestUsers.cs

public class TestUsers{public static List<TestUser> Users{get{var address = new{street_address = "One Hacker Way",locality = "Heidelberg",postal_code = 69118,country = "Germany"};return new List<TestUser>{new TestUser{SubjectId = "1",Username = "i3yuan",Password = "123456",Claims ={new Claim(JwtClaimTypes.Name, "i3yuan Smith"),new Claim(JwtClaimTypes.GivenName, "i3yuan"),new Claim(JwtClaimTypes.FamilyName, "Smith"),new Claim(JwtClaimTypes.Email, "i3yuan@email.com"),new Claim(JwtClaimTypes.EmailVerified, "true", ClaimValueTypes.Boolean),new Claim(JwtClaimTypes.WebSite, "http://i3yuan.top"),new Claim(JwtClaimTypes.Address, JsonSerializer.Serialize(address), IdentityServerConstants.ClaimValueTypes.Json)}}};}}}

返回一个TestUser的集合。

通过以上添加好配置和测试用户后,我们需要将用户注册到IdentityServer4服务中,接下来继续介绍。

3.1.3 注册服务

在startup.cs中ConfigureServices方法添加如下代码:

public void ConfigureServices(IServiceCollection services){var builder = services.AddIdentityServer().AddTestUsers(TestUsers.Users); //添加测试用户// in-memory, code configbuilder.AddInMemoryIdentityResources(Config.IdentityResources);builder.AddInMemoryApiScopes(Config.ApiScopes);builder.AddInMemoryApiResources(Config.ApiResources);builder.AddInMemoryClients(Config.Clients);// not recommended for production - you need to store your key material somewhere securebuilder.AddDeveloperSigningCredential();services.ConfigureNonBreakingSameSiteCookies();}

3.1.4 配置管道

在startup.cs中Configure方法添加如下代码:

public void Configure(IApplicationBuilder app, IWebHostEnvironment env){if (env.IsDevelopment()){app.UseDeveloperExceptionPage();}app.UseStaticFiles();app.UseRouting();app.UseCookiePolicy();app.UseAuthentication();app.UseAuthorization();app.UseIdentityServer();app.UseEndpoints(endpoints =>{endpoints.MapDefaultControllerRoute();});}

以上内容是快速搭建简易IdentityServer项目服务的方式。

这搭建 Authorization Server 服务跟上一篇简化模式有何不同之处呢?

- 在Config中配置客户端(client)中定义了一个

AllowedGrantTypes的属性,这个属性决定了Client可以被哪种模式被访问,GrantTypes.Code为授权码模式。所以在本文中我们需要添加一个Client用于支持授权码模式(Authorization Code)。

3.2 搭建API资源

实现对API资源进行保护

3.2.1 快速搭建一个API项目

3.2.2 安装Nuget包

IdentityServer4.AccessTokenValidation 包

3.2.3 注册服务

在startup.cs中ConfigureServices方法添加如下代码:

public void ConfigureServices(IServiceCollection services){services.AddControllersWithViews();services.AddAuthentication(JwtBearerDefaults.AuthenticationScheme)services.AddAuthentication("Bearer").AddIdentityServerAuthentication(options =>{options.Authority = "http://localhost:5001";options.RequireHttpsMetadata = false;options.ApiName = "api1";options.ApiSecret = "apipwd"; //对应ApiResources中的密钥});}

AddAuthentication把Bearer配置成默认模式,将身份认证服务添加到DI中。

AddIdentityServerAuthentication把IdentityServer的access token添加到DI中,供身份认证服务使用。

3.2.4 配置管道

在startup.cs中Configure方法添加如下代码:

public void Configure(IApplicationBuilder app, IWebHostEnvironment env){if (env.IsDevelopment()){app.UseDeveloperExceptionPage();}app.UseRouting();app.UseAuthentication();app.UseAuthorization();app.UseEndpoints(endpoints =>{endpoints.MapDefaultControllerRoute();});}

UseAuthentication将身份验证中间件添加到管道中;

UseAuthorization 将启动授权中间件添加到管道中,以便在每次调用主机时执行身份验证授权功能。

3.2.5 添加API资源接口

[Route("api/[Controller]")][ApiController]public class IdentityController:ControllerBase{[HttpGet("getUserClaims")][Authorize]public IActionResult GetUserClaims(){return new JsonResult(from c in User.Claims select new { c.Type, c.Value });}}

在IdentityController 控制器中添加 [Authorize] , 在进行请求资源的时候,需进行认证授权通过后,才能进行访问。

3.3 搭建MVC 客户端

实现对客户端认证授权访问资源

3.3.1 快速搭建一个MVC项目

3.3.2 安装Nuget包

IdentityServer4.AccessTokenValidation 包

3.3.3 注册服务

要将对 OpenID Connect 身份认证的支持添加到MVC应用程序中。

在startup.cs中ConfigureServices方法添加如下代码:

public void ConfigureServices(IServiceCollection services){services.AddControllersWithViews();services.AddAuthorization();services.AddAuthentication(options =>{options.DefaultScheme = "Cookies";options.DefaultChallengeScheme = "oidc";}).AddCookie("Cookies") //使用Cookie作为验证用户的首选方式.AddOpenIdConnect("oidc", options =>{options.Authority = "http://localhost:5001"; //授权服务器地址options.RequireHttpsMetadata = false; //暂时不用httpsoptions.ClientId = "code_client";options.ClientSecret = "511536EF-F270-4058-80CA-1C89C192F69A";options.ResponseType = "code"; //代表Authorization Codeoptions.Scope.Add("code_scope1"); //添加授权资源options.SaveTokens = true; //表示把获取的Token存到Cookie中options.GetClaimsFromUserInfoEndpoint = true;});services.ConfigureNonBreakingSameSiteCookies();}

AddAuthentication注入添加认证授权,当需要用户登录时,使用cookie来本地登录用户(通过“Cookies”作为DefaultScheme),并将DefaultChallengeScheme设置为“oidc”,使用

AddCookie添加可以处理 cookie 的处理程序。在

AddOpenIdConnect用于配置执行OpenID Connect协议的处理程序和相关参数。Authority表明之前搭建的 IdentityServer 授权服务地址。然后我们通过ClientId、ClientSecret,识别这个客户端。SaveTokens用于保存从IdentityServer获取的token至cookie,ture标识ASP.NETCore将会自动存储身份认证session的access和refresh token。

3.3.4 配置管道

然后要确保认证服务执行对每个请求的验证,加入UseAuthentication和UseAuthorization到Configure中,在startup.cs中Configure方法添加如下代码:

public void Configure(IApplicationBuilder app, IWebHostEnvironment env){if (env.IsDevelopment()){app.UseDeveloperExceptionPage();}else{app.UseExceptionHandler("/Home/Error");}app.UseStaticFiles();app.UseRouting();app.UseCookiePolicy();app.UseAuthentication();app.UseAuthorization();app.UseEndpoints(endpoints =>{endpoints.MapControllerRoute(name: "default",pattern: "{controller=Home}/{action=Index}/{id?}");});}

UseAuthentication将身份验证中间件添加到管道中;

UseAuthorization 将启动授权中间件添加到管道中,以便在每次调用主机时执行身份验证授权功能。

3.3.5 添加授权

在HomeController控制器并添加[Authorize]特性到其中一个方法。在进行请求的时候,需进行认证授权通过后,才能进行访问。

[Authorize]public IActionResult Privacy(){ViewData["Message"] = "Secure page.";return View();}

还要修改主视图以显示用户的Claim以及cookie属性。

@using Microsoft.AspNetCore.Authentication<h2>Claims</h2><dl>@foreach (var claim in User.Claims){<dt>@claim.Type</dt><dd>@claim.Value</dd>}</dl><h2>Properties</h2><dl>@foreach (var prop in (await Context.AuthenticateAsync()).Properties.Items){<dt>@prop.Key</dt><dd>@prop.Value</dd>}</dl>

访问 Privacy 页面,跳转到认证服务地址,进行账号密码登录,Logout 用于用户的注销操作。

3.3.6 添加资源访问

在HomeController控制器添加对API资源访问的接口方法。在进行请求的时候,访问API受保护资源。

/// <summary>/// 测试请求API资源(api1)/// </summary>/// <returns></returns>public async Task<IActionResult> getApi(){var client = new HttpClient();var accessToken = await HttpContext.GetTokenAsync(OpenIdConnectParameterNames.AccessToken);if (string.IsNullOrEmpty(accessToken)){return Json(new { msg = "accesstoken 获取失败" });}client.DefaultRequestHeaders.Authorization = new AuthenticationHeaderValue("Bearer", accessToken);var httpResponse = await client.GetAsync("http://localhost:5003/api/identity/GetUserClaims");var result = await httpResponse.Content.ReadAsStringAsync();if (!httpResponse.IsSuccessStatusCode){return Json(new { msg = "请求 api1 失败。", error = result });}return Json(new{msg = "成功",data = JsonConvert.DeserializeObject(result)});}

测试这里通过获取accessToken之后,设置client请求头的认证,访问API资源受保护的地址,获取资源。

3.4 效果

3.4.1 动图

3.4.2 过程

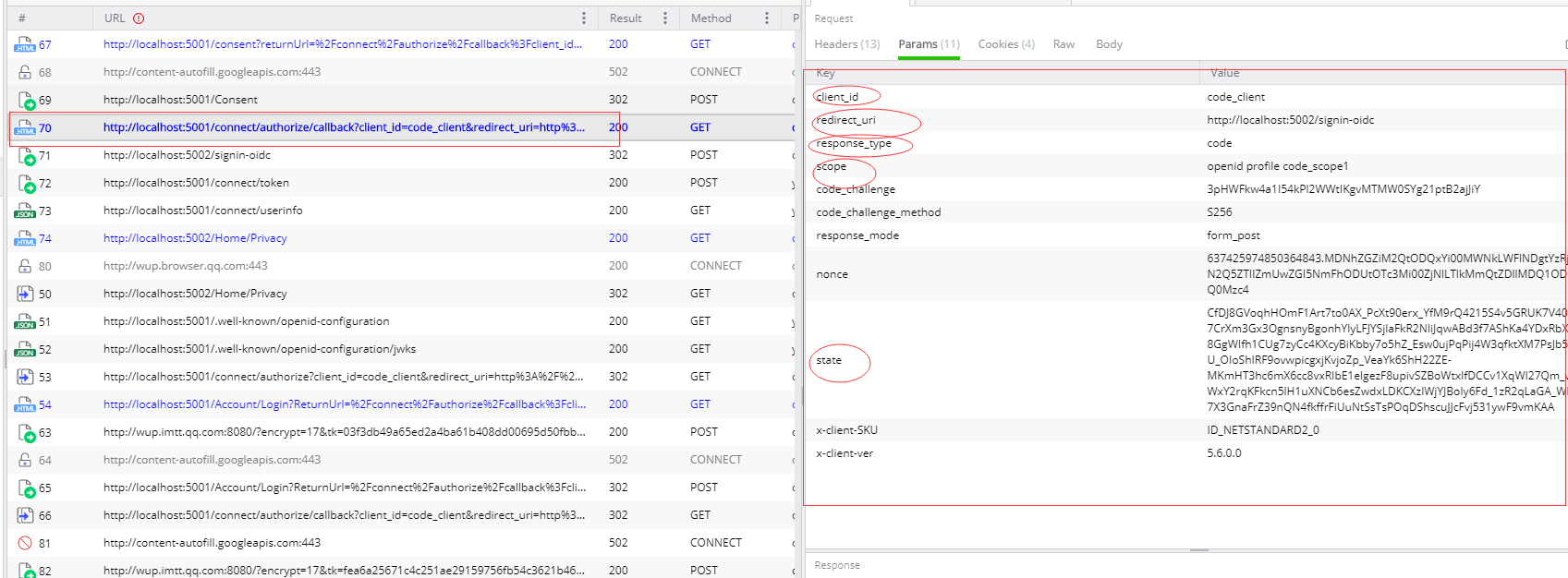

在用户访问MVC程序时候,将用户导向认证服务器,

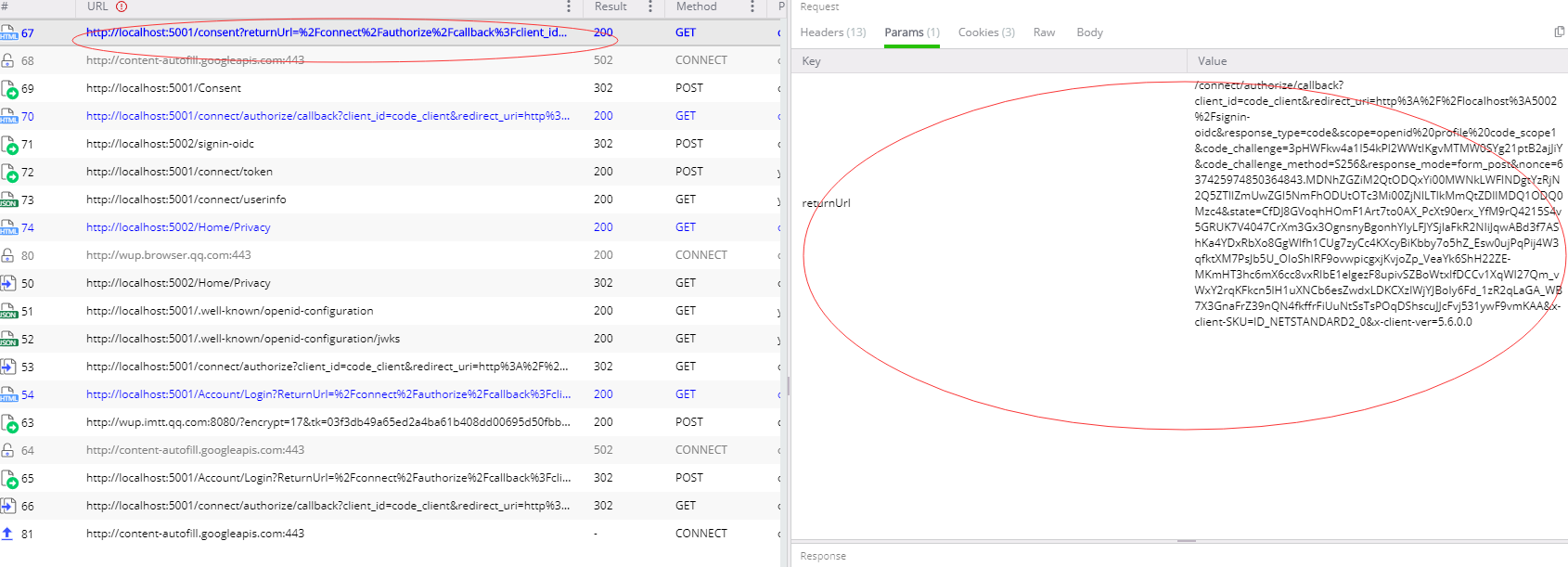

在客户端向授权服务器Authorization Endpoint进行验证的时候,我们可以发现,向授权服务器发送的请求附带的那些参数就是我们之前说到的数据(clientid,redirect_url,type等)

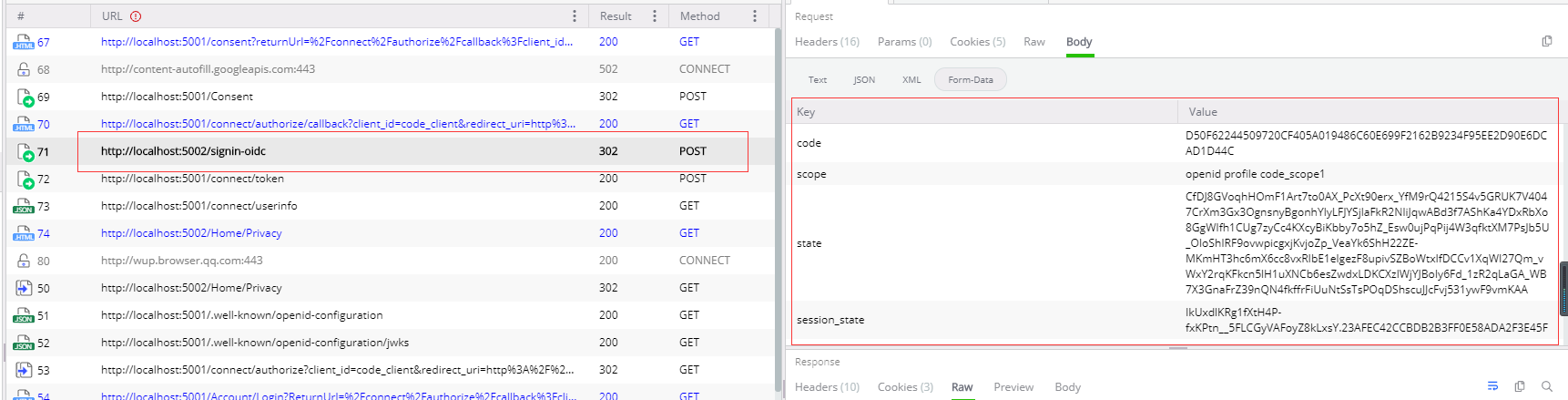

继续往下看,发现在用户给予授权完成登录之后,可以看到在登录后,授权服务器向重定向URL地址同时带上一个授权码数据带给MVC程序。

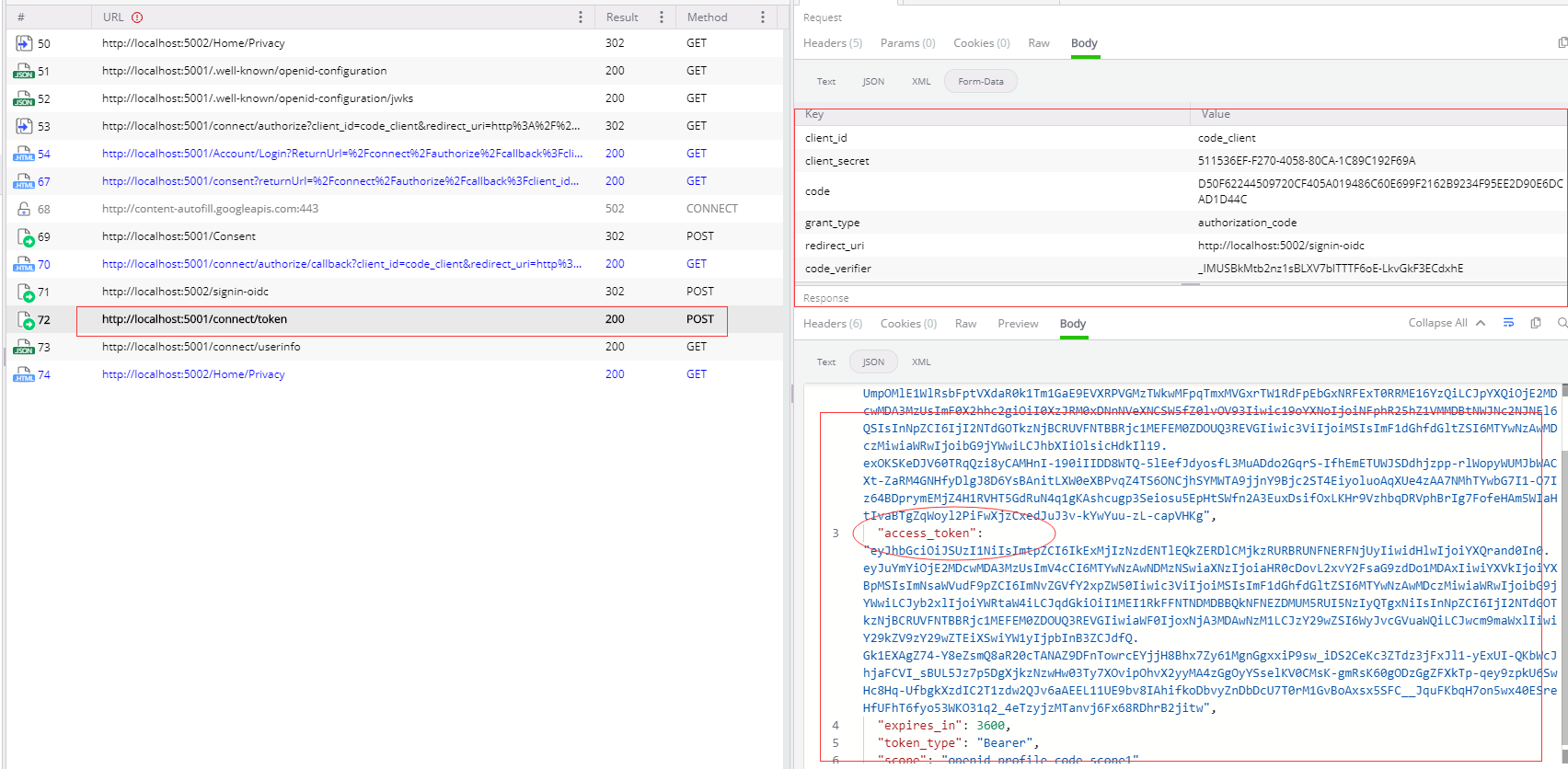

随后MVC向授权客户端的Token终结点发送请求,从下图可以看到这次请求包含了client_id,client_secret,code,grant_type和redirect_uri,向授权服务器申请访问令牌token, 并且在响应中可以看到授权服务器核对了授权码和重定向地址URI,确认无误后,向第三方应用发送访问令牌(Access Token)和更新令牌(Refresh token)

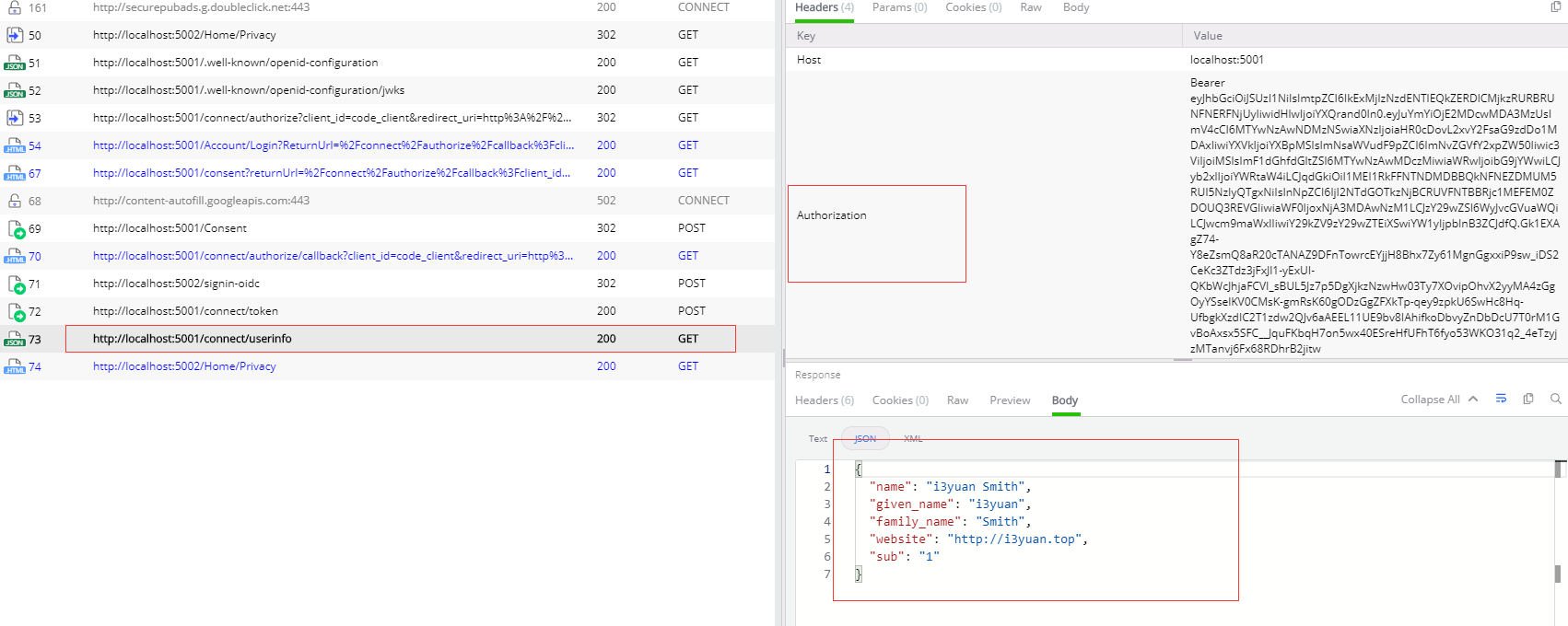

完成获取令牌后,访问受保护资源的时候,带上令牌请求访问,可以成功响应获取用户信息资源。

四、总结

- 本篇主要阐述以授权码授权,编写一个MVC客户端,并通过客户端以浏览器的形式请求IdentityServer上请求获取访问令牌,从而访问受保护的API资源。

- 授权码模式解决了简化模式由于token携带在url中,安全性方面不能保证问题,而通过授权码的模式不直接返回token,而是先返回一个授权码,然后再根据这个授权码去请求token,这个请求token这个过程需要放在后台,这种方式也更为安全。适用于有后端的应用。

- 在后续会对这方面进行介绍继续说明,数据库持久化问题,以及如何应用在API资源服务器中和配置在客户端中,会进一步说明。

- 如果有不对的或不理解的地方,希望大家可以多多指正,提出问题,一起讨论,不断学习,共同进步。

- 项目地址

五、附加

IdentityServer4系列 | 授权码模式的更多相关文章

- IdentityServer4 (3) 授权码模式(Authorization Code)

写在前面 1.源码(.Net Core 2.2) git地址:https://github.com/yizhaoxian/CoreIdentityServer4Demo.git 2.相关章节 2.1. ...

- IdentityServer4系列[6]授权码模式

授权码模式是一种混合模式,是目前功能最完整.流程最严密的授权模式.它主要分为两大步骤:认证和授权.其流程为: 用户访问客户端,客户端将用户导向Identity Server. 用户填写凭证信息向客户端 ...

- IdentityServer4实现OAuth2.0四种模式之授权码模式

接上一篇:IdentityServer4实现OAuth2.0四种模式之隐藏模式 授权码模式隐藏码模式最大不同是授权码模式不直接返回token,而是先返回一个授权码,然后再根据这个授权码去请求token ...

- 基于OWIN WebAPI 使用OAUTH2授权服务【授权码模式(Authorization Code)】

之前已经简单实现了OAUTH2的授权码模式(Authorization Code),但是基于JAVA的,今天花了点时间调试了OWIN的实现,基本就把基于OWIN的OAUHT2的四种模式实现完了.官方推 ...

- asp.net权限认证:OWIN实现OAuth 2.0 之授权码模式(Authorization Code)

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- 微信授权就是这个原理,Spring Cloud OAuth2 授权码模式

上一篇文章Spring Cloud OAuth2 实现单点登录介绍了使用 password 模式进行身份认证和单点登录.本篇介绍 Spring Cloud OAuth2 的另外一种授权模式-授权码模式 ...

- Oauth2.0认证---授权码模式

目录: 1.功能描述 2.客户端的授权模式 3.授权模式认证流程 4.代码实现 1.功能描述 OAuth在"客户端"与"服务提供商"之间,设置了一个授权层(au ...

- OAuth 2.0之授权码模式

转载自:http://www.ruanyifeng.com/blog/2014/05/oauth_2_0.html OAuth 2.0授权码模式 授权码模式(authorization code)是功 ...

- 学习Spring Security OAuth认证(一)-授权码模式

一.环境 spring boot+spring security+idea+maven+mybatis 主要是spring security 二.依赖 <dependency> <g ...

随机推荐

- Ordering Cows

题意描述 好像找不到链接(找到了请联系作者谢谢),所以题目描述会十分详细: Problem 1: Ordering Cows [Bruce Merry, South African Computer ...

- 由python工作区导致的python代码能运行,但是PyCharm画红线的问题

原文:https://www.zhihu.com/question/63028700 PyCharm在遇到模块找不到时,会使用红色波浪线提醒开发者. Python有一个工作区的概念,在默认情况下,当你 ...

- JAVA每日一题20201109

一.标识符的规则? 1.严格区分大小写,不能使用关键字,保留字,不能重复 2.数字不能开头 二.标识符的命名规范 包名:XXXYYYZZZ 类名,接口名:XxYyZz 变量名,方法名:xxxYyyZz ...

- leetcode147median-of-two-sorted-arrays

题目描述 有两个大小分别为m和n的有序数组A和B.请找出这两个数组的中位数.你需要给出时间复杂度在O(log (m+n))以内的算法. There are two sorted arrays A an ...

- 新疆地形数据下载:30米、12.5米、5米DEM地形数据

新疆是我国陆地面积最大的省级行政区,总面积达166万平方公里.新疆的地形也十分的复杂,新疆的地形呈山脉与盆地相间排列,盆地被高山环抱,,俗称"三山夹两盆".三山指阿尔泰山.昆仑山. ...

- 【JVM第六篇--对象】对象的实例化、内存布局和访问定位

写在前面的话:本文是在观看尚硅谷JVM教程后,整理的学习笔记.其观看地址如下:尚硅谷2020最新版宋红康JVM教程 一.对象的实例化 在平常写代码的过程中,我们用class关键字定义的类只是一个类的模 ...

- 小谢第58问:nuxt搭建企业官网

最近公司要重构公司官网,jq+bootstrap 改为了vue,刚开始我以为用vue不是挺好的嘛,后来才发现,有于vue单页面的特性,不利于搜索引擎的抓取,因此在seo方面需要另外想办法,于是乎,就找 ...

- Android自定控件基础(一)——几何图形绘制

虽然本人有几年开发经验,但是自定义控件这一块儿,研究的很少,惭愧--用到的时候就是百度查找,复制粘贴.工时紧,总是想的快点完工就好.(都是借口啦,想学总会有时间哒) 作为一个Android开发 要说自 ...

- wireguard使用

1.编译与安装 sudo apt-get install libmnl-dev libelf-dev linux-headers-$(uname -r) build-essential pkg-con ...

- SpringBoot WebSocket 消息交互

1. Websocket原理 Websocket协议本质上是一个基于TCP的独立协议,能够在浏览器和服务器之间建立双向连接,以基于消息的机制,赋予浏览器和服务器间实时通信能力. WebSocket资源 ...