网络安全协议之IPsec

声明

本文仅发表在博客园,作者LightningStar。

简介[1]

IPSec(Internet 协议安全)是一个工业标准网络安全协议,工作在OSI模型的第三层,即网络层,为IP网络通信提供透明的安全服务,可使TCP/IP通信免遭窃听和篡改,可以有效抵御网络攻击,同时保持易用性。IPSec是一种端到端的安全模式,通信数据由发送方加密,接收方解密,网络中其他的节点和主机无需支持IPSec。

IPSec工作网络层,使其在单独使用时适于保护基于TCP或UDP的协议(如安全套接子层(SSL)就不能保护UDP层的通信流)。这就意味着,与传输层或更高层的协议相比,IPsec协议必须处理可靠性和分片的问题,这同时也增加了它的复杂性和处理开销。相对而言,SSL/TLS依靠更高层的TCP(OSI的第四层)来管理可靠性和分片。[2]

IPSec两个基本目标:

- 保护IP数据包的安全性

- 为抵御网络攻击,提供透明的安全服务

IPSec提供了两种安全机制:

- 认证

认证机制使得IP通信的数据接收方能够确认数据发送方的身份,检测数据在传输过程中是否经过了篡改。 - 加密

通过对数据加密保证数据的机密性,防止数据被窃听。

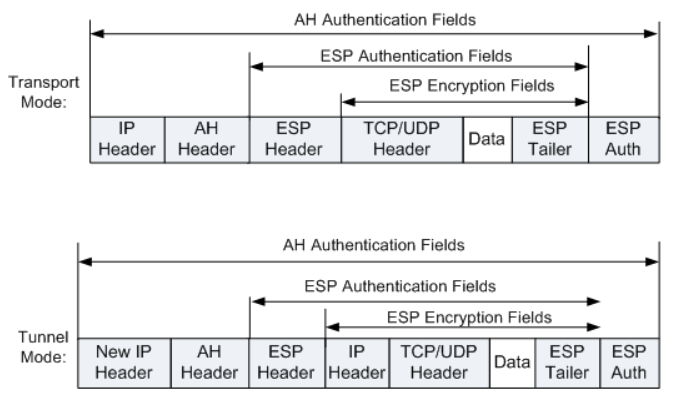

后文中介绍的AH协议定义了认证的应用方法,提供数据源认证和完整性保障;ESP协议定义了加密的应用方法,提供数据源加密和可选认证的应用方法,提供了可靠性保障。在实际进行IP通信时,可以根据需要同时使用两种或者选择使用其中的一种。

协议组

IPSec不是一个单独的协议,它包括:

- 网络认证协议(AH, Authentication Header)

认证头,为IP数据报提供无连接数据完整性、消息认证以及防重放攻击保护 - 封装安全载荷(ESP, Encapsulating Security Payload)

提供机密性、数据源认证、无连接完整性、放重放和有限的传输流(traffic-flow)机密性 - 网络密钥交换(IKE, Internet Key Exchange)

为AH、ESP操作所需的安全关联(Security Association, SA)提供算法、数据包和密钥参数 - 以及一些用于网络认证和加密的算法。

报文格式

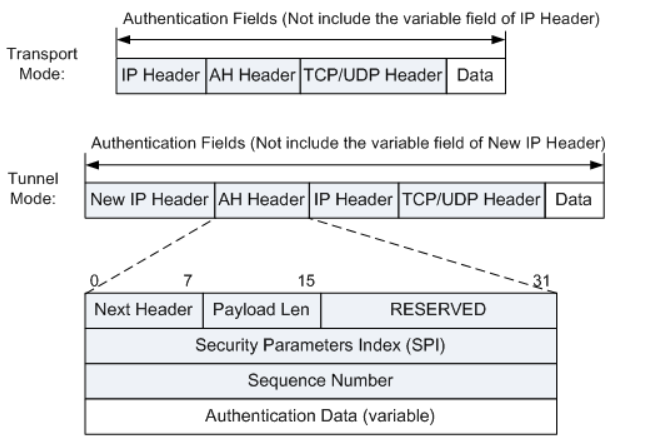

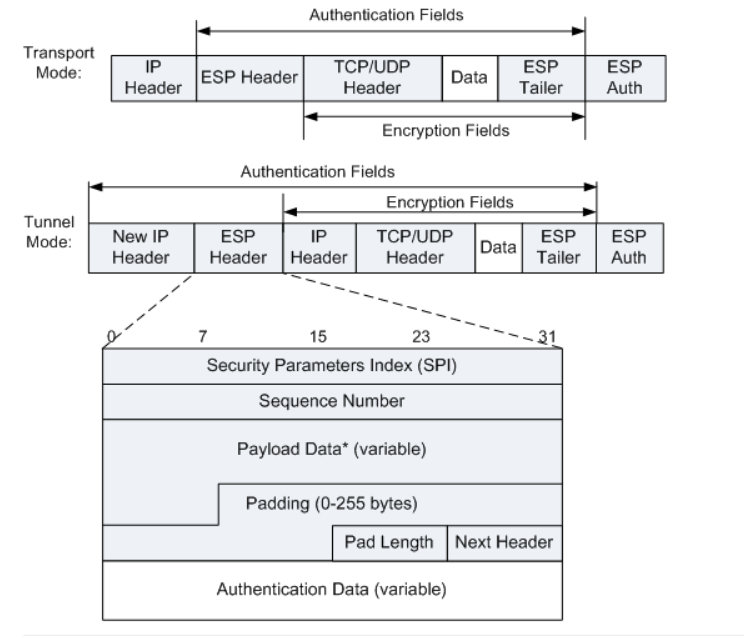

IPSec协议有两种封装模式:[3]

传输模式(Transport Mode)

AH或ESP被插入到IP头之后,但在所有传输层协议之前,或所有其他IPSec协议之前。用于两台主机之间的通讯,或者是一台主机和一个安全网关之间的通讯。在传输模式下,对报文进行加密和解密的两台设备本身必须是报文的原始发送者和最终接收者。隧道模式(Tunnel Mode)

AH或ESP被插入到IP头之前,并另外生成一个新的IP头放到AH或ESP之前。通常,在两个安全网关(路由器)之间的数据流量,绝大部分都不是安全网关本身的通讯量,因此在安全网关之间一般不使用传输模式,而总是使用隧道模式。在一个安全网关被加密的报文,只有另一个安全网关能够解密。因此必须对IP报文进行隧道封装,即增加一个新的IP头,进行隧道封装后的IP报文被发送到另一个安全网关,才能够被解密。

| 协议类型 | 报文格式,图源[3:1] |

|---|---|

| AH协议 |  |

| ESP协议 |  |

| AH和ESP协议 |  |

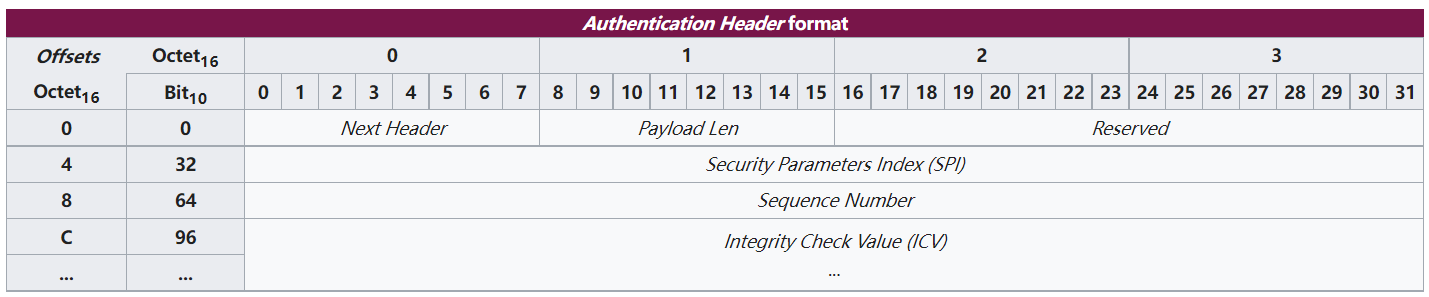

认证头 AH[4]

认证头(Authentication Header,AH)被用来保证被传输分组的完整性和可靠性。此外,它还保护不受重放攻击。

图源文献[4:1]。

- 下一个头 next header:标识被传送数据所属的协议。

- 载荷长度:AH的长度,单位为32bit。

- 保留:为将来的应用保留(目前都置为0)。

- 安全参数索引:与IP地址一同用来标识SA。

- 序列号

单调严格增加的序列号(对于发送的每个数据包递增1)以防止重放攻击。启用重放检测时,序列号永远不会重复使用,因为必须在尝试将序列号递增到其最大值之外重新识别新的SA。 - Integrity Check Value 认证数据

该字段可能会被padding,以适应IPV6中的8字节对齐或者IPV4中的4字节对齐。

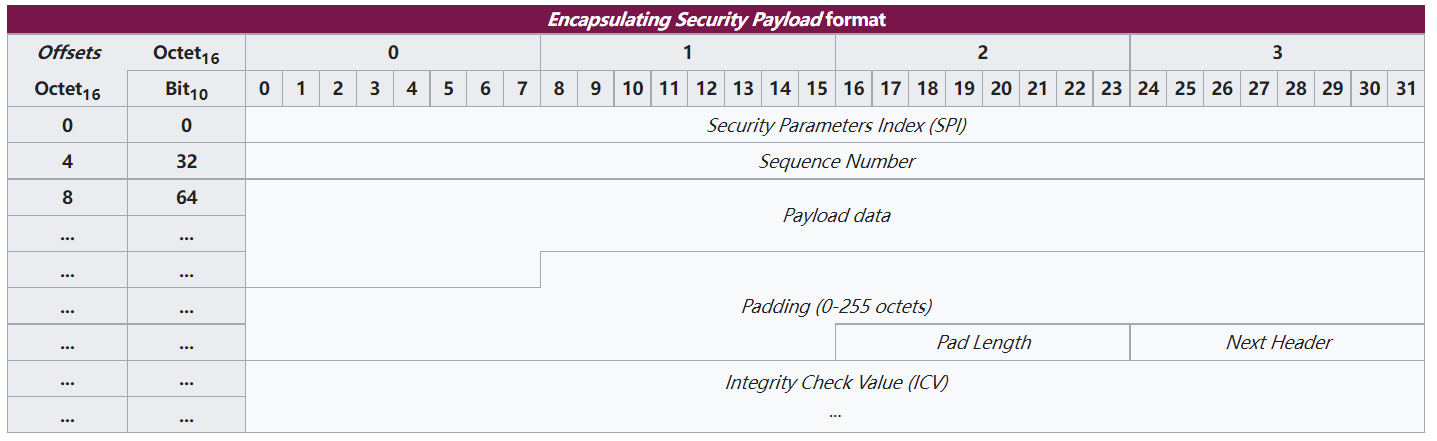

封装安全载荷 ESP[4:2]

封装安全载荷(Encapsulating Security Payload,ESP)协议对分组提供了源可靠性、完整性和保密性的支持。与AH头不同的是,IP分组头部不被包括在内。

图源文献[4:3]。

- 安全参数索引

用于标识具有相同IP地址和相同安全协议的不同SA。由SA的创建者定义。 - 序列号

单调递增的数值,用来防止重放攻击。 - 载荷数据(variable)

如果没使用ESP的加密功能,则载荷数据域的内容是“下一个头”所指示的数据;如果使用了ESP的加密功能,则使用加密载荷数据和ESP尾部数据所得的密文作为payload data.

The protected contents of the original IP packet, including any data used to protect the contents (e.g. an Initialisation Vector for the cryptographic algorithm). The type of content that was protected is indicated by the Next Header field. - 填充

某些块加密算法用此将数据填充至块的长度。 - 填充长度

以位为单位的填充数据的长度。 - 下一个头

标识载荷中封装的数据所属的协议。Type of the next header. The value is taken from the list of IP protocol numbers. - 认证数据

又叫做完整性校验值(ICV)。包含了认证当前包所必须的数据。

网络密钥交换 Internet Key Exchange(IKE)[5]

IKE是在IPSec协议组中用于创建Security Association(SA)[6]的协议。IKE首先要进行身份认证,然后再进行Diffie-Hellman密钥交换(Diffie-Hellman key exchange[7]),建立起共享秘密(shared secret)[8],并通过共享秘密派生密钥。

通道建立过程[9]

IPsec通道建立过程分为两部分:

IKE阶段1

这一阶段,会建立ISAKMP(Internet Security Association and Key Management Protocol)会话。在这个阶段,二者会协商加密方法、认证方法以及其他的一些安全参数。这些安全参数的集合就是SA(Security Association)。IKE阶段2

在这一阶段,用户就可以使用AH或者ESP协议来传输数据。这一阶段根据传输模式可以分为两种:Transport Mode和Tunnel Mode。现在又回到了文章最开始的报文格式的内容。

拓展阅读

参考文献

石瑞生. 大数据安全与隐私保护[M]. 北京邮电大学出版社, 2019. ︎

网络安全协议之IPsec的更多相关文章

- IP层网络安全协议(IPSec)技术原理图解——转载图片

- IPSec协议框架

文章目录 1. IPSec简介 1.1 起源 1.2 定义 1.3 受益 2. IPSec原理描述 2.1 IPSec协议框架 2.1.1 安全联盟 2.1.2 安全协议 报文头结构 2.1.3 封装 ...

- IPSec协议

IPSec协议:IPsec将IP数据包的内容先加密再传输,即便中途被截获,由于缺乏解密数据包所必要的密钥,攻击者也无法获取里面的内容. 传输模式和隧道模式:IPsec对数据进行加密的方式有两种:传输模 ...

- ipsec协议(转)

from:http://lulu1101.blog.51cto.com/4455468/816875 ipsec协议 2012-03-25 23:40:28 标签:休闲 ipsec协议 职场 IPSe ...

- 通信技术以及5G和AI保障电网安全与网络安全

摘 要:电网安全是电力的基础,随着智能电网的快速发展,越来越多的ICT信息通信技术被应用到电力网络.本文分析了历史上一些重大电网安全与网络安全事故,介绍了电网安全与网络安全.通信技术与电网安全的关系以 ...

- 浅析Internet上使用的安全协议

Internet上使用的安全协议 网络安全是分层实现的,从应用层安全到数据链路层安全. 一.运输层安全协议:安全套接字SSL 1.1.简介 SSL 是安全套接层 (Secure Socket Laye ...

- 第四十九个知识点:描述在IPsec和TLS后的基本想法

第四十九个知识点:描述在IPsec和TLS后的基本想法 网络安全协议(Internet Protocol Security,IPsec)和安全传输层协议(Transport Layer Securit ...

- 【转】SSL协议、SET协议、HTTPS简介

一.SSL协议简介 SSL是Secure Socket Layer的缩写,中文名为安全套接层协议层.使用该协议后,您提交的所有数据会首先加密后,再提交到网易邮箱,从而可以有效防止黑客盗取您的用户名.密 ...

- 深入理解OAuth2.0协议

1. 引言 如果你开车去酒店赴宴,你经常会苦于找不到停车位而耽误很多时间.是否有好办法可以避免这个问题呢?有的,听说有一些豪车的车主就不担心这个问题.豪车一般配备两种钥匙:主钥匙和泊车钥匙.当你到酒店 ...

随机推荐

- springcloud组件之注册中心eureka学习

eureka的高可用 微服务架构中最核心的部分是服务治理,服务治理最基础的组件是注册中心.随着微服务架构的发展,出现了很多微服务架构的解决方案,其中包括我们熟知的Dubbo和Spring Cloud. ...

- Mac里存储空间不足,该怎么删垃圾数据?

说明:在mac设备运行一段时间后,电脑空间很小了,对于开发者来说,清清Xcode缓存,腾出几十G的空间还是有可能的.在升级Xcode适配新系统.新手机也是得给电脑减减压. 一.Xcode缓存文件(co ...

- Linux下iptables学习笔记

Linux下iptables学习笔记 在Centos7版本之后,防火墙应用已经由从前的iptables转变为firewall这款应用了.但是,当今绝大多数的Linux版本(特别是企业中)还是使用的6. ...

- 提高微信小程序的应用速度

一.是什么 小程序启动会常常遇到如下图场景: 这是因为,小程序首次启动前,微信会在小程序启动前为小程序准备好通用的运行环境,如运行中的线程和一些基础库的初始化 然后才开始进入启动状态,展示一个固定的启 ...

- 如何获取ISO8601定义的Work Week

工作中遇到一个需求,需要在打印标签的时候打印生产当天的工作周.工作周按照ISO-8601定义的标准计算.找到两种方案. Excel函数 C#代码 Excel函数 非常简单,调用一个Excel自带函数就 ...

- JVM:Java中的引用

JVM:Java中的引用 本笔记是根据bilibili上 尚硅谷 的课程 Java大厂面试题第二季 而做的笔记 在原来的时候,我们谈到一个类的实例化 Person p = new Person() 在 ...

- [软工顶级理解组] Beta阶段团队贡献分评分

贡献分评分依据 下述表格适用于前端.后端.爬虫开发者的评分,在此基础上进行增减. 类别 程度 加减分 准时性 提前完成 +0 按时完成 +0 延后完成,迟交时间一天内或未延误进度 -2 延后完成,迟交 ...

- OO第三单元JML总结

目录 目录一.JML语言的理论基础二.应用工具链三.部署SMT Solver四.部署JMLUnitNG/JMLUnit五.三次作业分析第一次作业第二次作业第三次作业六.总结与心得体会 一.JML语言的 ...

- STM32单片机的学习方法(方法大体适用所有开发版入门)

1,一款实用的开发板. 这个是实验的基础,有时候软件仿真通过了,在板上并不一定能跑起来,而且有个开发板在手,什么东西都可以直观的看到,效果不是仿真能比的.但开发板不宜多,多了的话连自己都不知道该学哪个 ...

- hdu 2795 Billboard(单点更新,区间查询)

题意: h*w的白板. 有n个广告牌,每个广告牌是1*wi.必须放置在白板的upmost中的leftmost. 输出n个广告牌放置在第几行.如果放不下,输出-1. 数据规格: h, w, and n ...