kali下安装beef并联合Metasploit

安装beef

在kali中安装beef比较容易,一条命令就可以安装了,打开终端,输入apt-get install beef-xss ,安装前可以先更新一下软件apt-get update

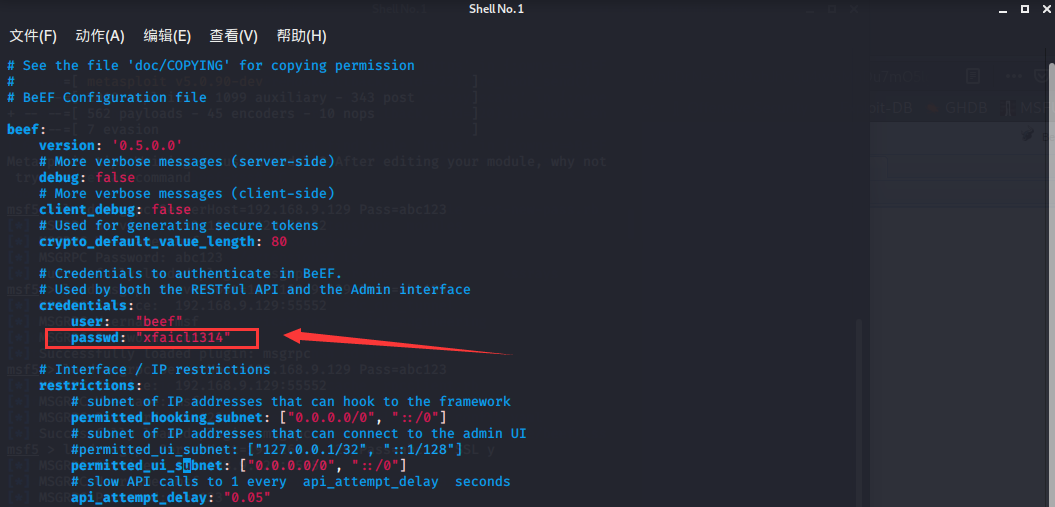

修改beef密码

beef默认密码太弱,是无法直接登陆的,需要先修改一下密码,进入到相关路径cd /usr/share/beef-xss/进入config.yaml文件中修改密码,命令vi config.yaml

启动beef

直接使用下面命令就可以。

systemctl start beef-xss.service #开启beef

systemctl stop beef-xss.service #关闭beef

systemctl restart beef-xss.service #重启beef

联合Metasploit

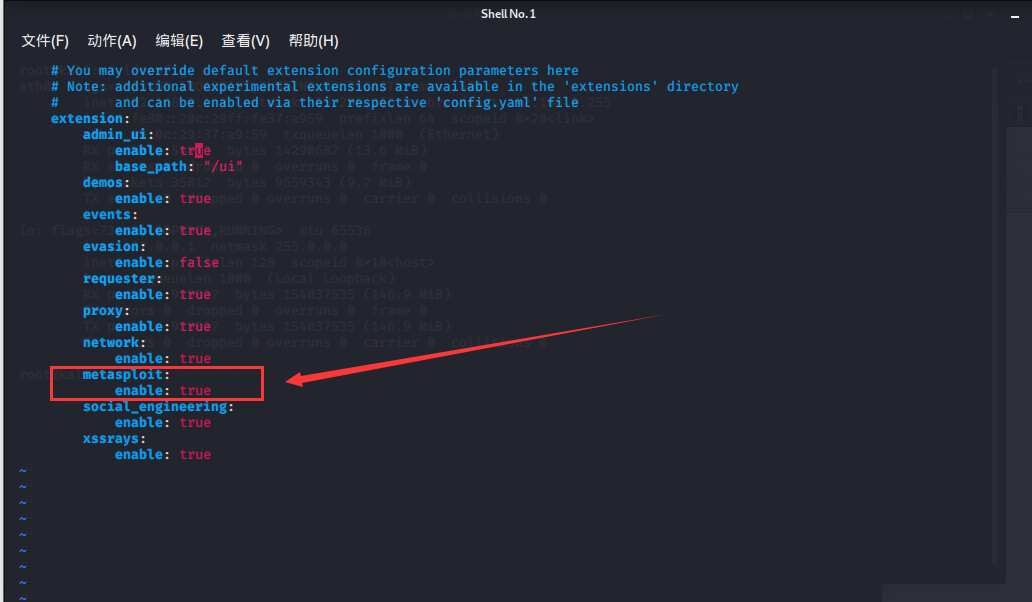

修改配置信息

进入到之前的config.yaml文件中,将host值改为自己本机的IP,将Metasploit对应的值改为true(之前是false)

如果不知道机器的IP,再打开一个终端输入ifconfig

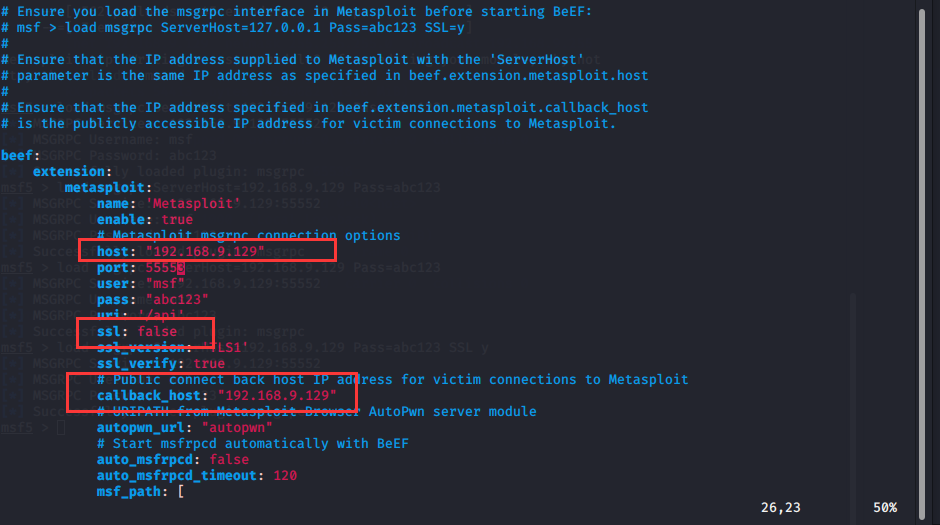

下面进入到 cd /usr/share/beef-xss/extensions/metasploit路径下,修改config.yaml文件。

一、host改为本机IP

二、ssl改为false

三、callback_host改为本机IP

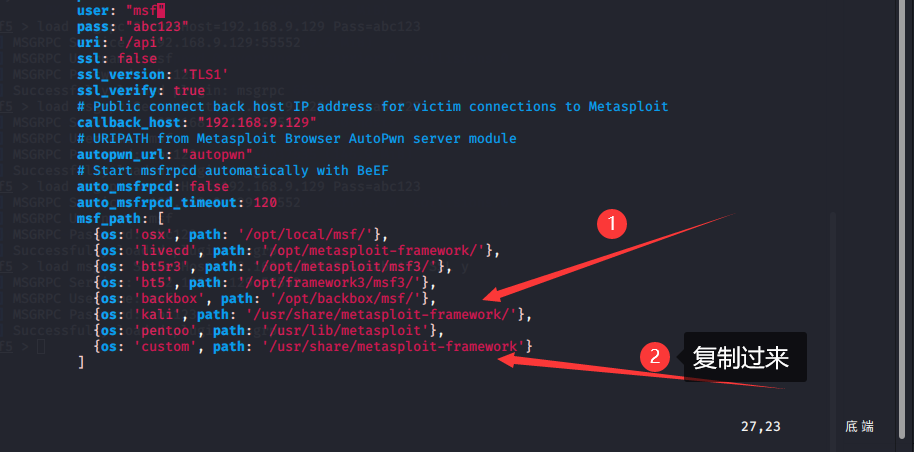

四、msf_path中最后一行添加上kali的路径

启动Metasploit

首先启动,需要启动postgresql数据库服务。

service postgresql restart

msfconsole

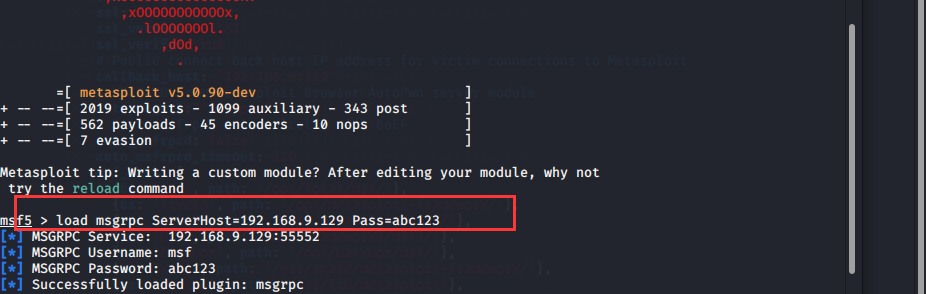

需要加载msgrpc,命令如下

load msgrpc ServerHost=192.168.9.129 Pass=abc123

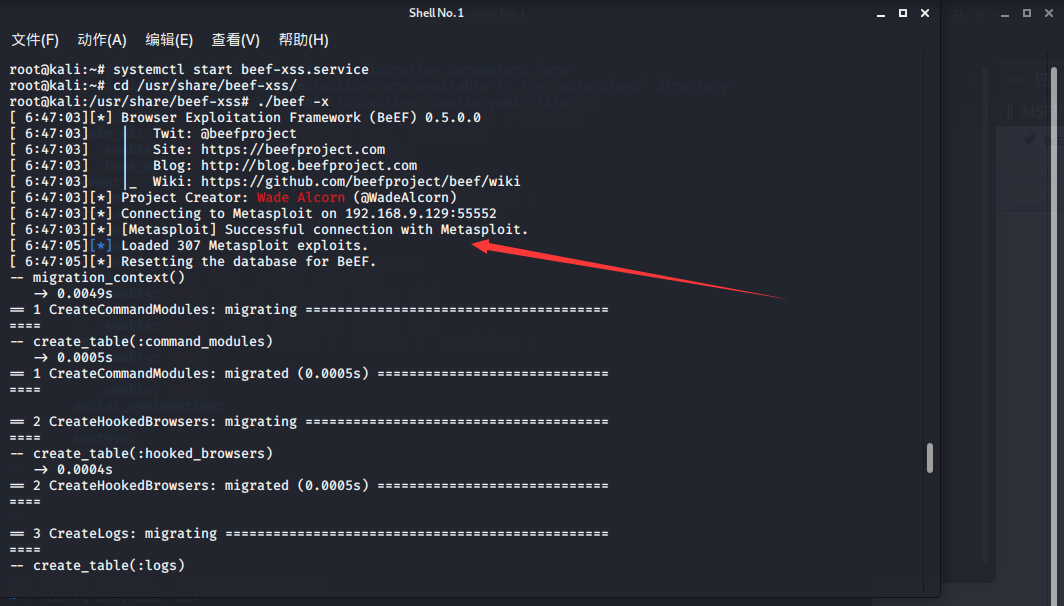

之后回到beef目录,输入./beef -x发现和metasploit连接成功

beef默认测试页面是

http://xx.xx.xx.xx:3000/demos/butcher/index.html

beef默认管理界面是

http://xx.xx.xx.xx:3000/ui/panel

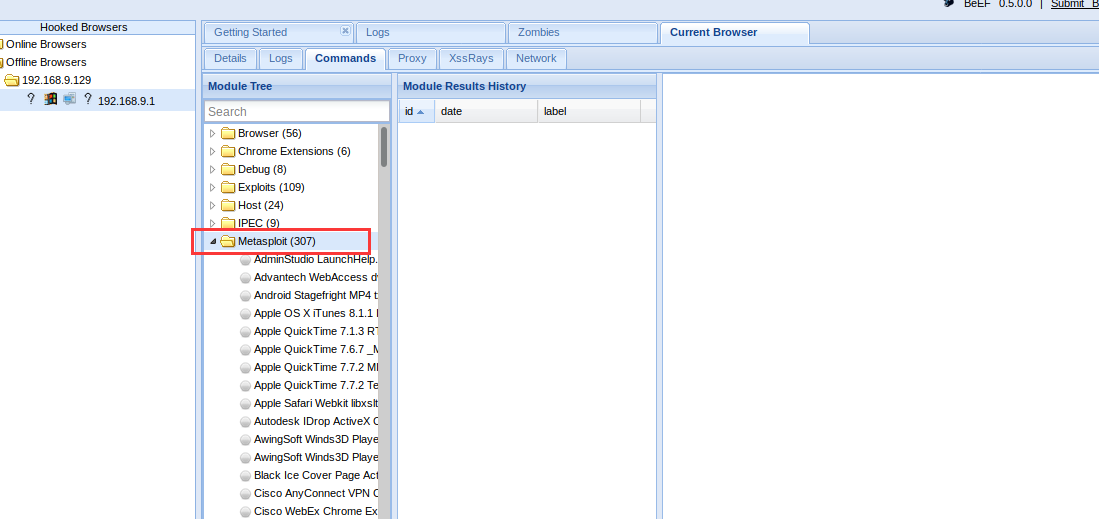

登陆发现,联合成功!

kali下安装beef并联合Metasploit的更多相关文章

- Kali下安装Java环境

<-----教你在Kali下安装Java环境-----> 1. 下载1.8u121的JAVA JDK 下载地址:http://java.sun.com/javase/downloads/i ...

- 永恒之蓝msf下 ms17_010 (64位kali下安装wine32)

本次用到的环境: kali(2016.2)32位系统.ip地址:192.168.1.104 目标靶机为:win7sp1x64系统(关闭防火墙),ip地址:192.168.1.105 ========= ...

- kali下安装go环境

1.安装go 下载安装包,命令:wget -c https://storage.googleapis.com/golang/go1.8.3.linux-amd64.tar.gz 下载完后,解压到 /u ...

- Kali下安装rar

1.在kali中安装rar解压软件 方法一: apt-get install rar 方法二: 下载RAR:wget https://www.rarlab.com/rar/rarlinux-x64-5 ...

- kali下安装截图软件

安装截图软件 1.下载安装python-xlib apt-get install python-xlib 2.下载截图软件包 wget http://packages.linuxdeepin.com/ ...

- kali 下安装 vmtools

网上的教程都是默认路径下的,kali是定制版本的,路径不同,所以首先要找到media下安装包的路径,然后进入该路下,将安装包复制到想要的路径下,并解压缩到想要的路径下,剩下的就跟网上的差不多了,即找到 ...

- kali下安装Nessus

Kali安装Nessus 说明 Nessus是一款基于插件的系统漏洞扫描和分析软件 一.安装 1.下载安装包 https://www.tenable.com/downloads/nessus 查看ka ...

- kali下安装mobsf

1.查看kali版本,安装mobsf对kali版本的要求是大于3.0并且是64位 uname -a 2.安装docker,有选择的地方直接回车就好 apt-get install docker doc ...

- kali下安装docker

前期准备 物理机:win10 虚拟机:kali 2021 网络连接方式:桥接 一.简介 Vulhub: 是一个面向大众的开源漏洞靶场,无需docker知识,简单执行两条命令即可编译.运行一个完整的漏洞 ...

随机推荐

- CSS躬行记(9)——网格布局

网格布局(Grid Layout)也叫栅格布局,与表格布局类似,也依赖行和列.但与之不同的是,网格布局能直接控制HTML文档中元素的顺序.位置和大小等,而不用再借助辅助元素. 一.术语 下图展示了CS ...

- windows脱密码总结

方式1:通过SAM数据库获得本地用户HASH sam文件:是用来存储本地用户账号密码的文件的数据库system文件:里面有对sam文件进行加密和加密的密钥 利用方式: 导出sam和system: re ...

- (3).mybatis编写工具类

编写工具类 复用与重构 复用:使用方法与函数,复用的类,构成JAR包.(工具类属于复用) 一.创建工具类(一般在src下创建util包,在util包下创建工具类). 例如:MybatisUtilds为 ...

- 教你配置windows上的windbg,linux上的lldb,打入clr内部这一篇就够了

一:背景 1. 讲故事 前几天公众号里有位兄弟看了几篇文章之后,也准备用windbg试试看,结果这一配就花了好几天,(づ╥﹏╥)づ,我想也有很多跃跃欲试的朋友在配置的时候肯定会遇到这样和那样的问题,所 ...

- Spring Batch 读 10 万条记录,写到 MongoDB

实践内容 从 MariaDB 一张表内读 10 万条记录,经处理后写到 MongoDB . 具体实现 1.新建 Spring Boot 应用,依赖如下: <!-- Web 应用 --> & ...

- 关于oracle怎么看清楚字段的一些实践

在oracle存储过程或者平时编码中会有很多时候对不上字段,这时候在字段逗号后面可以主动加上--数字. 还有的是应该注意尽量让每个字段都占有一行的空间.下面部分截图说明

- HDU 2006 (水)

题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=2006 题目大意:给你几个数,求奇数的乘积和 解题思路: 很水,不需要数组的,一个变量 x 就行 代码: ...

- python解析谷歌在线表格链接,转化为数组形式,图片转化为链接

在线表格已成为趋势,传统的表格导入导出已经不能满足现在企业的发展. 必须支持在线表格的导入,只需要输入在线表格的链接,就能将数据读取出来. 而且相比相传表格,能够将图片信息一块读取.在线表格中的图片也 ...

- Mysql 常用函数(9)- reverse 函数

Mysql常用函数的汇总,可看下面系列文章 https://www.cnblogs.com/poloyy/category/1765164.html reverse 的作用 将字符串反转,即顺序取反 ...

- xsser和XSStrike

0x01 xsser xsser是一款用于针对Web应用程序自动化挖掘.利用.报告xss漏洞的框架.kali默认安装. 命令行启动:xsser 图形化界面启动:xsser --gtk 帮助信息:xss ...