CC1,3,6回顾

前言

前面陆续学习了CC1,CC3,CC6,以及TemplatesImpl以及改造,有点乱,正所谓温故而知新嘛,所以这篇就回顾一下,捋一捋,解决一些细节问题。

CC1

由于CC1要介绍CC链的几个关键类,所以写了三篇

InvokerTransformer,其transform可以执行任意方法,ConstantTransformer作用是拿到一个危险类,如RunTime等等,ChainedTransformer作用是将几个Transformer串联起来

这三种搭配就可以执行任意方法

TransformedMap:用来修饰Map,被修饰过的Map在添加新的元素时,将可以执⾏⼀个回调,也就是说可以调用其他的tramsformAnnotationInvocationHandler:第四点说了,触发漏洞的核心是向Map加入新的元素,在实际反序列化利用的时候,我们需要找到一个类,它在反序列化的readObject逻辑里有类似的写入操作。这个类刚好符合条件。

到这儿,算是一条完整的CC利用链了。

LazyMap:作用和TransformedMap类似,都是为了执行transform,区别就是TransformedMap是在写入元素的时候执行会transform,而LazyMap是在其get方法中执行的factory.transform- 动态代理:使用了一个动态代理的方法来调用``LazyMap#get

,原因是当我们调用某个动态代理对象的方法时,都会触发代理类的invoke`方法,并传递对应的内容

分析一下利用过程:这里1,2,3,4,5是一条利用链,逻辑很清晰。1,2,3,6,7是一条利用链。这里还是比较绕的,分析一下利用过程:

只需要找到某个地方调用了LazyMap#get方法,并且传递了任意值。

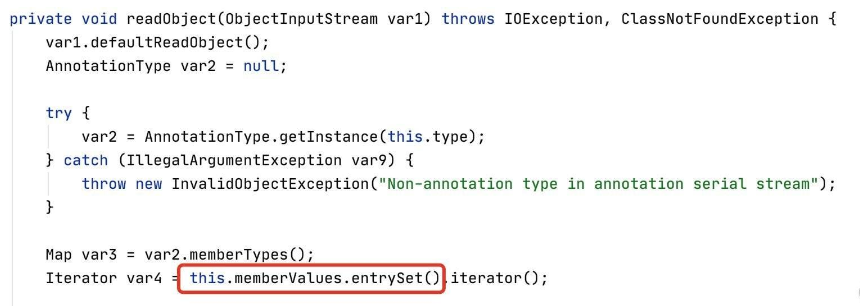

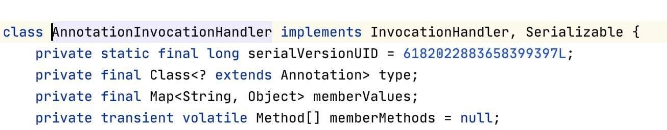

首先在readObject时,会触发AnnotationInvocationHandler#readObject方法,其中调用了this.memberValues.entrySet

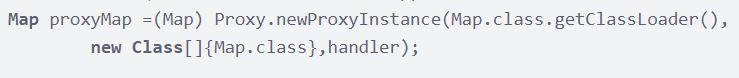

而this.memberValues是构造好的proxyMap,由于这是一个代理对象,所以调用其方法时,会去调用其创建代理时设置的handler的invoke方法

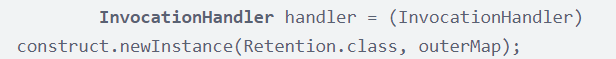

proxyMap设置的handler为下面这个handler,同样是InvocationHandler这个类,接着会调用他的invoke方法

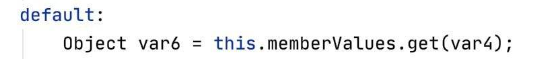

InvocationHandler#invoke的78行代码中调用了this.memberValues#get,此时的this.memberValues为之前设置好的lazymap,所以这里调用的是lazymap#get,从而触发后边的rce链。

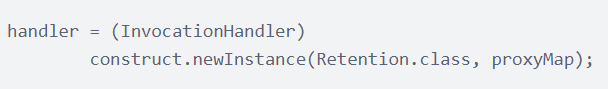

代理后的对象叫做proxyMap,但我们不能直接对其进行序列化,因为我们入口点是 sun.reflect.annotation.AnnotationInvocationHandler#readObject ,所以我们还需要再用 AnnotationInvocationHandler对这个proxyMap进行包裹:

这里还是比较绕的,因为设置了两个handler,但是第一个handler是为了触发lazymap#get,而第二个handler实际上只是为了触发代理类所设置handler的invoke方法

接着解释一些细节的问题:

为什么这用反射的方式来创建AnnotationInvocationHandler的实例?

因为AnnotationInvocationHandler并不是public类,所以无法直接通过new的方式来创建其实例。

2.为什么创建handler时传入的第一个参数是Retention.class?

因为在创建实例的时候对传入的第一个参数调用了isAnnotation方法来判断其是否为注解类:

public boolean isAnnotation() {

return (getModifiers() & ANNOTATION) != 0;

}

而Retention.class正是java自带的一个注解类,所以这里可以直接用上,当然要是换成其他注解类也是ok的。

CC6

CommonsCollections1利用链,两种方法,LazyMap以及TransformedMap,但是在Java 8u71以后,这个利⽤链不能再利⽤了,主要原因是 sun.reflect.annotation.AnnotationInvocationHandler#readObject的逻辑变化了

所以关注点如何调⽤LazyMap#get()?

找到的类是org.apache.commons.collections.keyvalue.TiedMapEntry ,在其getValue⽅法中调⽤了 this.map.get,⽽其hashCode⽅法调⽤了getValue⽅法

又在 java.util.HashMap#readObject中就可以找到 HashMap#hash()的调⽤

/*

Gadget chain:

java.io.ObjectInputStream.readObject()

java.util.HashMap#readObject

java.util.HashMap#hash()

org.apache.commons.collections.keyvalue.TiedMapEntry.hashCode()

org.apache.commons.collections.keyvalue.TiedMapEntry.getValue()

org.apache.commons.collections.map.LazyMap.get()

org.apache.commons.collections.functors.ChainedTransformer.transform()

org.apache.commons.collections.functors.InvokerTransformer.transform()

java.lang.reflect.Method.invoke()

java.lang.Runtime.exec()

*/

而ysoserial中使用HashSet.readObject()来调用

java.util.HashSet.readObject()

java.util.HashMap.put()

java.util.HashMap.hash()

逻辑也很清晰

这条链是Java7和8高版本通杀

CC3

首先利⽤TemplatesImpl链是可以通过TemplatesImpl#newTransformer()执行代码的。

在一个为了绕过⼀些规则对InvokerTransformer的限制。所以CC3并没有使⽤到InvokerTransformer来调⽤任意⽅法,⽽是⽤到了另⼀个 类, com.sun.org.apache.xalan.internal.xsltc.trax.TrAXFilter

这个类的构造⽅法中调⽤(TransformerImpl) templates.newTransformer(),免去了我们使⽤InvokerTransformer⼿⼯调⽤newTransformer()⽅法这⼀步

⽤到⼀个新的Transformer,就是 org.apache.commons.collections.functors.InstantiateTransformer 。InstantiateTransformer也是⼀个实现了Transformer接⼝的类,他的作⽤就是调⽤构造⽅法.

利⽤InstantiateTransformer来调⽤到TrAXFilter的构造⽅法,再利⽤其构造⽅法⾥的templates.newTransformer()调⽤到TemplatesImpl⾥的字节码

小结

知识点比较多,每一个都捋清楚后,就可以重分发散思维,各种组合利用

CC1,3,6回顾的更多相关文章

- YsoSerial 工具常用Payload分析之CC1

前文介绍了最简单的反序列化链URLDNS,虽然URLDNS本身不依赖第三方包且调用简单,但不能做到漏洞利用,仅能做漏洞探测,如何才能实现RCE呢,于是就有Common-collections1-7.C ...

- [C#] C# 基础回顾 - 匿名方法

C# 基础回顾 - 匿名方法 目录 简介 匿名方法的参数使用范围 委托示例 简介 在 C# 2.0 之前的版本中,我们创建委托的唯一形式 -- 命名方法. 而 C# 2.0 -- 引进了匿名方法,在 ...

- SQL Server-表表达式基础回顾(二十四)

前言 从这一节开始我们开始进入表表达式章节的学习,Microsoft SQL Server支持4种类型的表表达式:派生表.公用表表达式(CTE).视图.内嵌表值函数(TVF).简短的内容,深入的理解, ...

- [C#] C# 知识回顾 - 你真的懂异常(Exception)吗?

你真的懂异常(Exception)吗? 目录 异常介绍 异常的特点 怎样使用异常 处理异常的 try-catch-finally 捕获异常的 Catch 块 释放资源的 Finally 块 一.异常介 ...

- [C#] C# 知识回顾 - 学会处理异常

学会处理异常 你可以使用 try 块来对你觉得可能会出现异常的代码进行分区. 其中,与之关联的 catch 块可用于处理任何异常情况. 一个包含代码的 finally 块,无论 try 块中是否在运行 ...

- [C#] C# 知识回顾 - 学会使用异常

学会使用异常 在 C# 中,程序中在运行时出现的错误,会不断在程序中进行传播,这种机制称为“异常”. 异常通常由错误的代码引发,并由能够更正错误的代码进行 catch. 异常可由 .NET 的 CLR ...

- [C#] C# 知识回顾 - 异常介绍

异常介绍 我们平时在写程序时,无意中(或技术不够),而导致程序运行时出现意外(或异常),对于这个问题, C# 有专门的异常处理程序. 异常处理所涉及到的关键字有 try.catch 和 finally ...

- [.NET] C# 知识回顾 - Event 事件

C# 知识回顾 - Event 事件 [博主]反骨仔 [原文]http://www.cnblogs.com/liqingwen/p/6060297.html 序 昨天,通过<C# 知识回顾 - ...

- [.NET] C# 知识回顾 - 事件入门

C# 知识回顾 - 事件入门 [博主]反骨仔 [原文]http://www.cnblogs.com/liqingwen/p/6057301.html 序 之前通过<C# 知识回顾 - 委托 de ...

随机推荐

- 06_Linux基础-NGINX和浏览器、网页的关系-云服务器ssh登陆-安装NGINX-上传网页-压缩命令-xz-gzip-bzip2-zip-tar-配置NGINX服务器支持下载功能-备份脚本

06_Linux基础-NGINX和浏览器.网页的关系-云服务器ssh登陆-安装NGINX-上传网页-压缩命令-xz-gzip-bzip2-zip-tar-配置NGINX服务器支持下载功能-备份脚本 一 ...

- 走进Redis-扯扯集群

集群 为什么需要切片集群 已经有了管理主从集群的哨兵,为什么还需要推出切片集群呢?我认为有两个比较重要的原因: 当 Redis 上的数据一直累积的话,Redis 占用的内存会越来越大,如果开启了持久化 ...

- Windows 2012 R2 iSCSI server

Windows 2012 R2可以充当一台简单的SAN,提供iSCSI方式的连接,供客户端使用.不确定是否有人会这么使用,但至少在做实验的时候我觉得挺方便的.不用再像以前专门安装windows ...

- day02-代码实现01

多用户即时通讯系统02 4.编码实现01 4.1功能实现-用户登录 4.1.1功能说明 因为还没有学习数据库,我们人为规定 用户名/id = 100,密码为 123456 就可以登录,其他用户不能登录 ...

- traefik的80和443端口占用进一步分析

上一篇文章地址:https://www.cnblogs.com/sanduzxcvbnm/p/14990065.html 建议先看上一篇文章,才更容易理解这篇 1.traefik的deployment ...

- [题解] Codeforces 1548 C The Three Little Pigs 组合数学,生成函数

题目 首先令\(x=i\)时的答案为\(f_i\) ,令\(f_i\)对应的普通生成函数为\(F(x)\). 很容易发现\(F(x)=\sum_{i=0}^n (1+x)^{3i}\),sigma是在 ...

- 2022.9.17 Java第二次课总结

以下是本节课后的问题 首先是关于静态变量 在类中,使用 static 修饰符修饰的属性(成员变量)称为静态变量,也可以称为类变量,常量称为静态常量,方法称为静态方法或类方法,它们统称为静态成员,归整个 ...

- .Net WebApi 中的 FromBody FromForm FromQuery FromHeader FromRoute

在日常后端Api开发中,我们跟前端的沟通中,通常需要协商好入参的数据类型,和参数是通过什么方式存在于请求中的,是表单(form).请求体(body).地址栏参数(query).还是说通过请求头(hea ...

- SSM(Spring,SpringMVC,Mybatis)框架整合项目

快速上手SSM(Spring,SpringMVC,Mybatis)框架整合项目 环境要求: IDEA MySQL 8.0.25 Tomcat 9 Maven 3.6 数据库环境: 创建一个存放书籍数据 ...

- 创建SpringMVC工程

引入依赖 <dependencies> <!-- SpringMVC --> <dependency> <groupId>org.springframe ...