vsftp安装文档

vsftp安装文档

张京坤 20190325

ftp安装

安装环境:centOS7.6

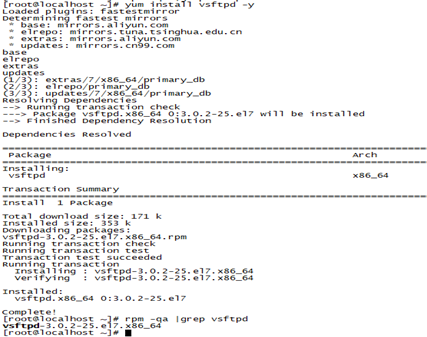

- 安装vsfptd

在线安装:服务器联网状态下

检查是否安装了vsftpd:rpm -qa |grep vsftpd

在线安装vsftpd命令:yum install vsftpd –y

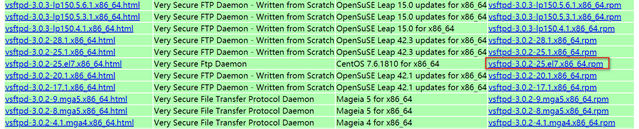

离线安装:

ftp离线安装包下载地址:

http://rpmfind.net/linux/rpm2html/search.php?query=vsftpd(x86-64)

将下载好的rpm安装包上传到服务器,进入到rpm包存放目录执行离线安装rpm命令

rpm -ivh vsftpd-3.0.2-25.el7.x86_64.rpm

查看ftp安装是否成功:

[root@localhost ~]# rpm -qa | grep vsftpd

vsftpd-3.0.2-25.el7.x86_64

出现ftp的版本号表示安装成功

- vsftpd命令

启动命令:service vsftpd start

停止命令:service vsftpd stop

重启命令:service vsftpd restart

查看运行状态: service vsftpd status

设置开机启动:systemctl enable vsftpd.service

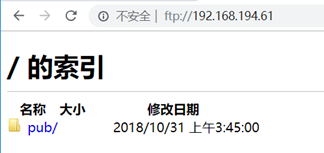

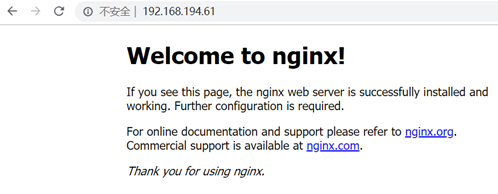

启动完成在浏览器中测试是否成功,

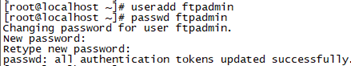

- 创建ftp专用用户管理ftp服务器

创建用户:useradd ftpadmin

修改密码:passwd ftpadmin

如果需要将ftp的管理用户仅用来登陆ftp服务器,而不能登陆系统,请参考第6步

修改配置文件:ftp的配置文件主要有三个,位于/etc/vsftpd/ 目录下,

- ftpusers 该文件用来制定哪些用户不能访问服务器

- user_list 该文件用来指示的默认账户在默认情况下也不能访问ftp

- vsftpd.conf vsftpd的主配置文件

一般来说只需要修改vsftpd.conf文件即可完成对vsftpd的配置

附件1:已经修改好的vsftpd.conf文件例子

anonymous_enable=NO

local_enable=YES

write_enable=YES

local_umask=022

#local_root=/home/username

#anon_upload_enable=YES

#anon_mkdir_write_enable=YES

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

#chown_uploads=YES

#chown_username=whoever

#xferlog_file=/var/log/xferlog

xferlog_std_format=YES

idle_session_timeout=1200

data_connection_timeout=300

#nopriv_user=ftpsecure

#async_abor_enable=YES

#ascii_upload_enable=YES

#ascii_download_enable=YES

#ftpd_banner=Welcome to blah FTP service.

#deny_email_enable=YES

# (default follows)

#banned_email_file=/etc/vsftpd/banned_emails

chroot_local_user=YES

#chroot_list_enable=YES

# (default follows)

#chroot_list_file=/etc/vsftpd/chroot_list

#ls_recurse_enable=YES

listen=NO

listen_ipv6=YES

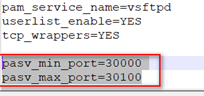

pam_service_name=vsftpd

userlist_enable=YES

tcp_wrappers=YES

pasv_min_port=30000

pasv_max_port=30100

reverse_lookup_enable=NO将上述内容直接替换原来的文件内容即可,也可根据需求修改文件,各个参数的详细信息见附件2

附件2:vsftpd最详细的配置信息

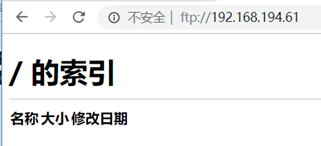

将上述配置文件修改完成后,重新启动vsftpd服务,刷新浏览器页面回弹出如下,说明配置修改成功,

在文本框中输入刚刚创建好的用户和密码,发现仍然无法登陆

解决方法:

第一步:

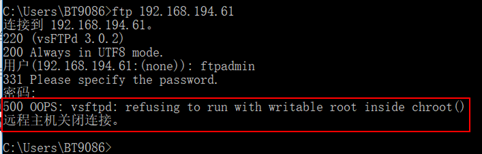

使用cmd链接ftp,发现报如下异常:

解决方法1:

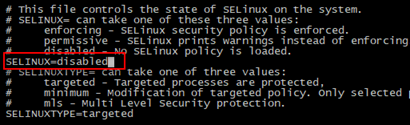

[root@localhost ~]# vim /etc/selinux/config

设置SELINUX=disabled

注意:在最后一行还有应给配置是SELINUXTYPE=disabled,这里需要修改的是为SELINUX=enforcing,如果修改错了会导致服务器在重启失败,无法开机

重启服务器

解决方法2:

/usr/sbin/setsebool -P ftp_home_dir 1

重启服务器

解决方法 3:

setenforce 0

不用重启

解决方法4:

第一步:参考解决方法1关闭SELINUX

[root@localhost ~]# vim /etc/selinux/config

设置SELINUX=disabled

第二步:参考方法3执行命令

setenforce 0

这样可以不用立即重启服务器,当然在重启服务器也不会影响,重启后方法3失效,方法1生效

第二步:

在第一步操作之后再次尝试发现仍然无法登陆,报如下错误:

问题原因:当我们限定了用户不能跳出其主目录之后,使用该用户登录FTP时就会遇到这个错误:这个问题发生在最新的这是由于下面的更新造成的:

- Add stronger checks for the configuration error of running with a writeable root directory inside a chroot(). This may bite people who carelessly turned on chroot_local_user but such is life.

从2.3.5之后,vsftpd增强了安全检查,如果用户被限定在了其主目录下,则该用户的主目录不能再具有写权限了!如果检查发现还有写权限,就会报该错误。

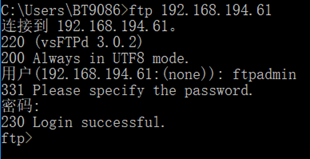

要修复这个错误,可以用命令chmod a-w /home/ftpadmin去除用户主目录的写权限,注意把目录替换成你自己的。

或者你可以在vsftpd的配置文件中增加下列两项中的一项:allow_writeable_chroot=YES

再次尝试发现链接成功

回到浏览器再次刷新,输入用户名和密码,发现可以正常登陆,其根目录是登陆用户的家目录

- 上传文件测试

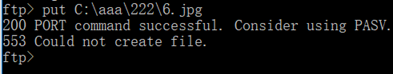

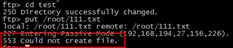

在cmd中put文件,发现文件上传失败,创建文件夹mkdir test同样失败,

原因:在上一步中已经去除用户主目录的写权限,所以现在在上传文件、创建文件夹的操作都属于写操作,所以会失败,

解决方法:

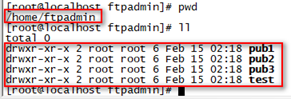

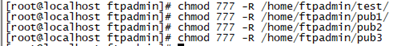

用root用户,在ftp用户的家目录预先创建好目录如下图

将目前目录下的所有文件与子目录皆设为任何人可读取和执行,

chmod 777 -R /home/ftpadmin/test

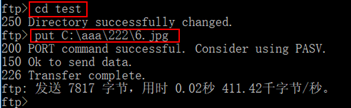

然后进入到根目录下的其中一个文件夹下就可以在/home/用户/指定文件夹下就行增删改操作了

注意:这种方法不能在ftp用户的根目录下操作,必须要进入到根目录下的一个已经设为任何人可读取和执行文件夹进行操作文件,如果想在根目录下创建文件或文件夹可以通过root用户登陆,cd到该目录下创建文件夹,再设为任何人可读取和执行即可。

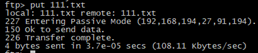

使用shell的ftp命令上传文件问题(如果不用linux的ftp连接vsftpd则不需要看这一块)

如果本地windwos不能连接ftp,则需要再linux中安装ftp命令连接ftp

安装ftp命令:yum -y install ftp

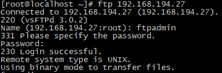

安装完成后连接ftp:[root@localhost ~]# ftp 192.168.194.27 输入账号密码登陆到ftp

使用put上传一个文件

会发现报553 无法创建文件,这是因为在这里put时不能用绝对路径,使用相对路径就可以如下

注意:连接ftp时要在需要上传的文件所在目录下执行ftp xxx.xxx.xxx.xxx

- 修改ftp根目录:

(可选,如果想修改ftp的根目录在指定目录下面,则可以通过这一步更改ftp的根目录为指定目录)

编辑/etc/vsftpd/vsftpd.conf

添加配置:local_root=/data/vsftpd

#当本地用户登入时,将被更换到定义的目录下。默认值为各用户的家目录

使用root用户创建目录/data/vsftpd

mkdir /data

mkdir /data/vsftpd/

为了安全,在/data/vsftpd/目录下建pub目录,并给pub目录属主和属组修改为ftpadmin,或者扩大权限chmod 777 –R /data/vsftpd/pub这样才可以在pub下创建或删除目录,上传、删除文件,

ftp根目录如果使用的是默认的则会是系统用户的家目录 /home/ftpadmin或/var/ftp,修改之后可以方便多个用户操作一个目录

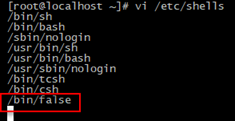

- 禁止ftp用户登陆系统而只能访问ftp

在bash中添加/bin/false

vi /etc/shells

指定ftp用户使用/bin/false

usermod -s /bin/false ftpadmin

配置完成后在命令行执行su ftpadmin则不会切换到ftpadmin用户,但也没有任何提示

备注:

bin/false 和 /sbin/nologin是有所不同的。共同的部分是,用户都无法登陆系统。方式可能不同。centos7环境下试了 /bin/fase登陆的时候无提示,直接退出。

之前配置ftp的时候,使用 /sbin/nologin ,就可以实现想要的效果,现在则需要用 /bin/false 来解决。

- 开启防火墙

为了vsftpd安全运行,生产环境下一般要开启防火墙功能

查看防火墙状态:firewall-cmd --state

重启后生效:systemctl enable firewalld

立即生效:systemctl start firewalld

开启防火墙后,刷新浏览器,发现ftp链接失败

此时需要开放防火墙端口,ftp采用的是被动模式,首先要打开21端口

firewall-cmd --zone=public --add-port=21/tcp --permanent

然后根据配置文件/etc/vsftpd/vsftpd.conf中pasv_min_port和pasv_max_port的值配置数据端口

ftp传输数据时是采用的随机端口,这两个变量可以限定随机端口号再这两个值之间,然后只需要开启指定的端口即可,

firewall-cmd --zone=public --add-port=30000/tcp --permanent

firewall-cmd --zone=public --add-port=30001/tcp --permanent

firewall-cmd --zone=public --add-port=30002/tcp --permanent

firewall-cmd --zone=public --add-port=30003/tcp --permanent

firewall-cmd --zone=public --add-port=30004/tcp --permanent

firewall-cmd --zone=public --add-port=30005/tcp --permanent

firewall-cmd --zone=public --add-port=30006/tcp --permanent

firewall-cmd --zone=public --add-port=30007/tcp --permanent

firewall-cmd --zone=public --add-port=30008/tcp --permanent

。。。。。。。。。。。。 见附件3

附件3:开放端口

点击查看代码

firewall-cmd --zone=public --add-port=21/tcp --permanent

firewall-cmd --zone=public --add-port=30000/tcp --permanent

firewall-cmd --zone=public --add-port=30001/tcp --permanent

firewall-cmd --zone=public --add-port=30002/tcp --permanent

firewall-cmd --zone=public --add-port=30003/tcp --permanent

firewall-cmd --zone=public --add-port=30004/tcp --permanent

firewall-cmd --zone=public --add-port=30005/tcp --permanent

firewall-cmd --zone=public --add-port=30006/tcp --permanent

firewall-cmd --zone=public --add-port=30007/tcp --permanent

firewall-cmd --zone=public --add-port=30008/tcp --permanent

firewall-cmd --zone=public --add-port=30009/tcp --permanent

firewall-cmd --zone=public --add-port=30010/tcp --permanent

firewall-cmd --zone=public --add-port=30011/tcp --permanent

firewall-cmd --zone=public --add-port=30012/tcp --permanent

firewall-cmd --zone=public --add-port=30013/tcp --permanent

firewall-cmd --zone=public --add-port=30014/tcp --permanent

firewall-cmd --zone=public --add-port=30015/tcp --permanent

firewall-cmd --zone=public --add-port=30016/tcp --permanent

firewall-cmd --zone=public --add-port=30017/tcp --permanent

firewall-cmd --zone=public --add-port=30018/tcp --permanent

firewall-cmd --zone=public --add-port=30019/tcp --permanent

firewall-cmd --zone=public --add-port=30020/tcp --permanent

firewall-cmd --zone=public --add-port=30021/tcp --permanent

firewall-cmd --zone=public --add-port=30022/tcp --permanent

firewall-cmd --zone=public --add-port=30023/tcp --permanent

firewall-cmd --zone=public --add-port=30024/tcp --permanent

firewall-cmd --zone=public --add-port=30025/tcp --permanent

firewall-cmd --zone=public --add-port=30026/tcp --permanent

firewall-cmd --zone=public --add-port=30027/tcp --permanent

firewall-cmd --zone=public --add-port=30028/tcp --permanent

firewall-cmd --zone=public --add-port=30029/tcp --permanent

firewall-cmd --zone=public --add-port=30030/tcp --permanent

firewall-cmd --zone=public --add-port=30031/tcp --permanent

firewall-cmd --zone=public --add-port=30032/tcp --permanent

firewall-cmd --zone=public --add-port=30033/tcp --permanent

firewall-cmd --zone=public --add-port=30034/tcp --permanent

firewall-cmd --zone=public --add-port=30035/tcp --permanent

firewall-cmd --zone=public --add-port=30036/tcp --permanent

firewall-cmd --zone=public --add-port=30037/tcp --permanent

firewall-cmd --zone=public --add-port=30038/tcp --permanent

firewall-cmd --zone=public --add-port=30039/tcp --permanent

firewall-cmd --zone=public --add-port=30040/tcp --permanent

firewall-cmd --zone=public --add-port=30041/tcp --permanent

firewall-cmd --zone=public --add-port=30042/tcp --permanent

firewall-cmd --zone=public --add-port=30043/tcp --permanent

firewall-cmd --zone=public --add-port=30044/tcp --permanent

firewall-cmd --zone=public --add-port=30045/tcp --permanent

firewall-cmd --zone=public --add-port=30046/tcp --permanent

firewall-cmd --zone=public --add-port=30047/tcp --permanent

firewall-cmd --zone=public --add-port=30048/tcp --permanent

firewall-cmd --zone=public --add-port=30049/tcp --permanent

firewall-cmd --zone=public --add-port=30050/tcp --permanent

firewall-cmd --zone=public --add-port=30051/tcp --permanent

firewall-cmd --zone=public --add-port=30052/tcp --permanent

firewall-cmd --zone=public --add-port=30053/tcp --permanent

firewall-cmd --zone=public --add-port=30054/tcp --permanent

firewall-cmd --zone=public --add-port=30055/tcp --permanent

firewall-cmd --zone=public --add-port=30056/tcp --permanent

firewall-cmd --zone=public --add-port=30057/tcp --permanent

firewall-cmd --zone=public --add-port=30058/tcp --permanent

firewall-cmd --zone=public --add-port=30059/tcp --permanent

firewall-cmd --zone=public --add-port=30060/tcp --permanent

firewall-cmd --zone=public --add-port=30061/tcp --permanent

firewall-cmd --zone=public --add-port=30062/tcp --permanent

firewall-cmd --zone=public --add-port=30063/tcp --permanent

firewall-cmd --zone=public --add-port=30064/tcp --permanent

firewall-cmd --zone=public --add-port=30065/tcp --permanent

firewall-cmd --zone=public --add-port=30066/tcp --permanent

firewall-cmd --zone=public --add-port=30067/tcp --permanent

firewall-cmd --zone=public --add-port=30068/tcp --permanent

firewall-cmd --zone=public --add-port=30069/tcp --permanent

firewall-cmd --zone=public --add-port=30070/tcp --permanent

firewall-cmd --zone=public --add-port=30071/tcp --permanent

firewall-cmd --zone=public --add-port=30072/tcp --permanent

firewall-cmd --zone=public --add-port=30073/tcp --permanent

firewall-cmd --zone=public --add-port=30074/tcp --permanent

firewall-cmd --zone=public --add-port=30075/tcp --permanent

firewall-cmd --zone=public --add-port=30076/tcp --permanent

firewall-cmd --zone=public --add-port=30077/tcp --permanent

firewall-cmd --zone=public --add-port=30078/tcp --permanent

firewall-cmd --zone=public --add-port=30079/tcp --permanent

firewall-cmd --zone=public --add-port=30080/tcp --permanent

firewall-cmd --zone=public --add-port=30081/tcp --permanent

firewall-cmd --zone=public --add-port=30082/tcp --permanent

firewall-cmd --zone=public --add-port=30083/tcp --permanent

firewall-cmd --zone=public --add-port=30084/tcp --permanent

firewall-cmd --zone=public --add-port=30085/tcp --permanent

firewall-cmd --zone=public --add-port=30086/tcp --permanent

firewall-cmd --zone=public --add-port=30087/tcp --permanent

firewall-cmd --zone=public --add-port=30088/tcp --permanent

firewall-cmd --zone=public --add-port=30089/tcp --permanent

firewall-cmd --zone=public --add-port=30090/tcp --permanent

firewall-cmd --zone=public --add-port=30091/tcp --permanent

firewall-cmd --zone=public --add-port=30092/tcp --permanent

firewall-cmd --zone=public --add-port=30093/tcp --permanent

firewall-cmd --zone=public --add-port=30094/tcp --permanent

firewall-cmd --zone=public --add-port=30095/tcp --permanent

firewall-cmd --zone=public --add-port=30096/tcp --permanent

firewall-cmd --zone=public --add-port=30097/tcp --permanent

firewall-cmd --zone=public --add-port=30098/tcp --permanent

firewall-cmd --zone=public --add-port=30099/tcp --permanent

firewall-cmd --zone=public --add-port=30100/tcp --permanent

firewall-cmd --add-service=ftp --permanent

firewall-cmd --reload

端口开放完成后重新加载防火墙:firewall-cmd --add-service=ftp –permanent

重启防火墙:systemctl restart firewalld

再次刷新浏览器,成功登陆ftp

使用虚拟用户登陆ftp并分配文件夹权限

安装上述步骤安装好ftp之后使用的是系统用户登陆,只能一个用户登陆,不能创建多个用户分别分配文件夹权限,若想实现多用户管理ftp,则可以通过使用虚拟用户管理ftp,操作步骤如下

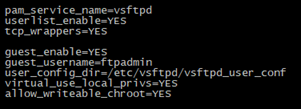

- 修改/etc/vsftpd/vsftpd.conf配置文件,添加虚拟用户相关配置

vi /etc/vsftpd/vsftpd.conf

#修改pam认证方式

pam_service_name=vsftpd #设定,启用pam认证

#添加下面几项,

guest_enable=YES #启动虚拟用户

guest_username=ftpadmin #虚拟用户使用的系统用户名,上面使用系统用户登陆ftp

user_config_dir=/etc/vsftpd/vsftpd_user_conf #虚拟用户使用的配置文件目录

virtual_use_local_privs=YES #虚拟用户和本地用户有相同的权限

allow_writeable_chroot=YES #只能访问自身所属目录,否则会有 500 错误

2、创建虚拟用户

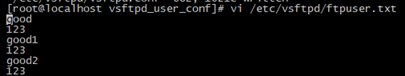

编辑一个文件用来设置虚拟用户的用户名和密码

vi /etc/vsftpd/ftpuser.txt

good

123

good1

123

在/etc/vsftpd/ftpuser.txt依次填写用户名和密码,一行用户名,一行密码,当多个用户时按顺序依次填写

3、生成虚拟用户数据文件

执行下面命令,生成虚拟用户数据文件

db_load -T -t hash -f /etc/vsftpd/ftpuser.txt /etc/vsftpd/vsftpd_login.db

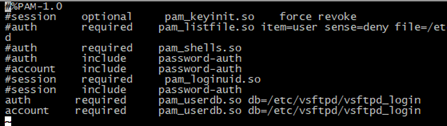

4、配置vsftpd的数据库pam认证文件vsftpd

修改/etc/pam.d/vsftpd 将原来的内容全部删除或注释,添加下面两行内容

#vim /etc/pam.d/vsftpd

auth required pam_userdb.so db=/etc/vsftpd/vsftpd_login

account required pam_userdb.so db=/etc/vsftpd/vsftpd_login

5、配置虚拟用户的ftp配置文件

创建虚拟用户配置文件存放目录,这个目录是在第一步中user_config_dir变量的值

mkdir -p /etc/vsftpd/vsftpd_user_conf

编辑虚拟用户good的配置文件

vi /etc/vsftpd/vsftpd_user_conf/good

#添加如下内容

local_root=/home/ftpadmin/pub1

anon_world_readable_only=NO

write_enable=YES

anon_mkdir_write_enable=YES

anon_upload_enable=YES

anon_other_write_enable=YES

# local_root的值表示的是该虚拟用户所拥有的文件夹权限,如上面的配置中good用户只可操作ftp中/pub1/下面的文件和文件夹,对/pub1/之外的不可操作也不可读。

其他虚拟用户可参考good用户编辑配置文件,如vi /etc/vsftpd/vsftpd_user_conf/good1,只要保证虚拟用户名和配置文件名一样即可

虚拟用户常用权限配置

管理员权限

local_root=/home/ftpadmin

anon_world_readable_only=NO

write_enable=YES

anon_mkdir_write_enable=YES

anon_upload_enable=YES

anon_other_write_enable=YES

只能读写不能修改删除

local_root=/home/ftpadmin/pub1

anon_world_readable_only=NO

write_enable=YES

anon_upload_enable=YES

anon_mkdir_write_enable=YES

anon_other_write_enable=NO

virtual_use_local_privs=NO

只能读

local_root=/home/ftpadmin

anon_world_readable_only=NO

6、测试

重新启动ftp服务:service vsftpd restart

ftp在启动虚拟用户之后原先的系统用户ftpadmin就无法登陆ftp,只能通过虚拟用户登陆,可以再添加一个用户,将local_root的值设置为ftp根目录/home/ftpadmin来充当原来的ftpadmin

分别使用虚拟用户登陆ftp,测试文件的读写功能是否正常

7、添加新的虚拟用户

编辑/etc/vsftpd/ftpuser.txt,安装第2步的格式继续添加用户名和密码,

执行第3步的命令,刷新虚拟用户数据文件

db_load -T -t hash -f /etc/vsftpd/ftpuser.txt /etc/vsftpd/vsftpd_login.db

参照第5步在/etc/vsftpd/vsftpd_user_conf文件夹下添加新增用户对应虚拟用户的ftp配置文件

登陆测试,验证新增用户

使用nginx代理,实现http方式访问文件

安装nginx

1 安装依赖包

yum install gcc-c++

yum install -y pcre pcre-devel

yum install -y zlib zlib-devel

yum install -y openssl openssl-devel

gcc:yum install gcc-c++:

安装nginx需要先将官网下载的源码进行编译,编译依赖gcc环境,如果没有gcc环境,需要安装

yum install -y pcre pcre-devel:

PCRE(PerlCompatible Regular Expressions)是一个Perl库,包括 perl 兼容的正则表达式库。nginx的http模块使用pcre来解析正则表达式,所以需要在linux上安装pcre库。

注:pcre-devel是使用pcre开发的一个二次开发库。nginx也需要此库。

yum install -y zlib zlib-devel:

zlib库提供了很多种压缩和解压缩的方式,nginx使用zlib对http包的内容进行gzip,所以需要在linux上安装zlib库。

yum install -y openssl openssl-devel:OpenSSL是一个强大的安全套接字层密码库,囊括主要的密码算法、常用的密钥和证书封装管理功能及SSL协议,并提供丰富的应用程序供测试或其它目的使用。

nginx不仅支持http协议,还支持https(即在ssl协议上传输http),所以需要在linux安装openssl库。

2 编译安装

将nginx-1.8.0.tar.gz上传到服务器

解压:tar -zxvf nginx-1.8.0.tar.gz -C /usr/local/

进入到nginx的根目录:cd /usr/local/nginx-1.8.0/

检查安装:./configure 后面可以根据需求添加安装参数

编译:make

安装:make install

启动:/usr/local/nginx/sbin/nginx

开放防火墙80端口:

firewall-cmd --zone=public --add-port=80/tcp –permanent

firewall-cmd --reload

访问测试:

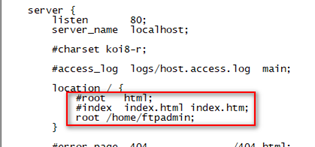

6.3 修改nginx配置文件

重启nginx服务后访问nginx出现403错误

原因是,新路径的权限不够,修改文件夹的权限:

[root@localhost ~]# chmod a+x /home

[root@localhost ~]# chmod a+x /home/ftpadmin

我是一级一级修改下来的,肯定有简单的写法,望告知

重启:

[root@localhost ~]# /usr/local/nginx/sbin/nginx -s reload

再次浏览器访问ftp服务器下的当前路径的内容,成功,其他类似问题可以参考。

注意:通过nginx代理后只能直接访问文件,访问目录时仍然会出现402 Forbidden错误

硬盘挂载

Linux服务器要挂载硬盘原因是什么?不挂载磁盘可以吗?

Linux服务器要挂载硬盘的原因主要有以下几点:

1、Linux服务器在默认情况下,所有的东西都是装在系统盘。系统盘的空间有限,如果站点和数据较多很容易把空间撑满,导致环境和数据库等等服务启动不了。

2、Linux服务器挂载磁盘可以避免因为系统损坏导致网站数据丢失。

3、Linux服务器挂载硬盘可以更合理的使用储存资源,因为不挂载默认所有东西装系统盘(类似电脑的c盘),导致其他数据盘闲置。比如你有200G的硬盘:系统盘20G、数据盘180G,如果不挂载硬盘那么只能用20G的系统盘,另外180G的数据盘无法使用,造成空间的巨大浪费。

挂载硬盘的方式:

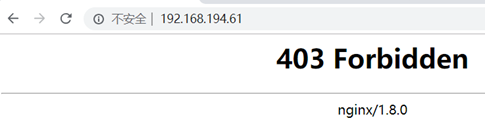

- 检查网站的磁盘状态,确认是否有没有分区的磁盘。

fdisk –l

执行上面命令会展示所有的硬盘分区,其中/dev/sdb为服务器中的其中一个硬盘分区,假设用这个硬盘操作

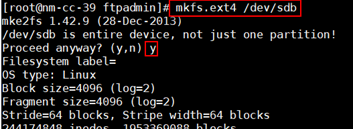

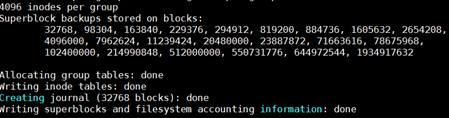

- 格式化分区

mkfs.ext4 /dev/sdb

出现如上图所示,则格式化分区成功

- 分区挂载添加到开机启动挂载

echo "/dev/sdb /home/ftpadmin/pubsdb ext4 defaults 0 0" >> /etc/fstab

其中:/dev/sdb 为需要挂载的硬盘,/home/ftpadmin/pubsdb为需要挂载的地方

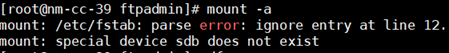

- 重新挂载所有分区

mount –a

执行这个命令时出现这个错误,暂不清楚原因,不影响挂载

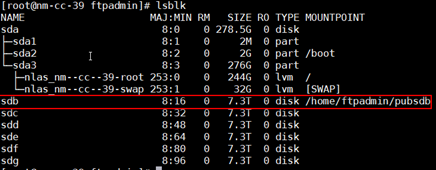

- 最后检查磁盘是否挂载成功

输入命令:df 查看挂载情况

也可以输入:lsblk查看挂载情况

vsftp安装文档的更多相关文章

- ORACLE LINUX 6.3 + ORACLE 11.2.0.3 RAC + VBOX安装文档

ORACLE LINUX 6.3 + ORACLE 11.2.0.3 RAC + VBOX安装文档 2015-10-21 12:51 525人阅读 评论(0) 收藏 举报 分类: Oracle RA ...

- Oracle 11g 单实例安装文档

这里介绍在Red Hat Enterprise Linux Server release 5.7 (Tikanga)下安装ORACLE 11.2.0.1.0的过程,本文仅仅是为了写这样安装指导文档而整 ...

- linkedin开源的kafka-monitor安装文档

linkedin开源的kafka-monitor安装文档 linkedin 开源的kafka-monitor的安装使用可以参考官方的readme:流程介绍的已经比较清楚,但是还是有一些地方需要修正.让 ...

- _00024 尼娜抹微笑伊拉克_云计算ClouderaManager以及CHD5.1.0群集部署安装文档V1.0

笔者博文:妳那伊抹微笑 itdog8 地址链接 : http://www.itdog8.com(个人链接) 博客地址:http://blog.csdn.net/u012185296 博文标题:_000 ...

- oracle database 12c R1 安装文档

INSTALLORACLE DATABASE 12C 完整的安装文档下载地址: http://download.csdn.net/detail/royjj/5665869 OS:ORALCE LINU ...

- HAProxy安装文档

HAProxy安装文档 [toc][TOC] 一.环境说明 系统环境:CentOS Linux release 7.2.1511 (Core) 系统内核:3.10.0-327.el7.x86_64 软 ...

- Oracle 12c RAC 静默安装文档

参考文档: https://docs.oracle.com/en/database/oracle/oracle-database/12.2/cwlin/index.html https://docs. ...

- Oracle 12c RAC 安装文档

参考文档: https://docs.oracle.com/en/database/oracle/oracle-database/12.2/cwlin/index.html https://docs. ...

- Azkaban使用安装文档

Azkaban使用安装文档 Azkaban简介 Azkaban的是什么 Azkaban是由Linkedin公司推出的一个批量工作流任务调度器,用于在一个工作流内以一个特定的顺序运行一组工作和流程.Az ...

- Linux rhel7 下MySQL5.7.18详细安装文档

Linux rhel7 下MySQL5.7.18详细安装文档 本文安装MySQL5.7使用的是vm虚拟机rhel7操作系统 ,ftp文件传输是FileZilla3.27,远程连接xssh5.0 1 登 ...

随机推荐

- 非swoole的方式实现简单的异步(nginx模式下)

set_time_limit(0);echo '任务开始'.time();/*即时打印*/register_shutdown_function([$this, "test"]);/ ...

- Oracle数据库PLSQL编程和存储过程

一.PLSQL编程 1.1.使用PLSQL实现 Hello world! 1 -- Created on 2022/8/22 by ADMINISTRATOR 2 declare 3 -- 这是申明变 ...

- 【神经网络】softmax回归

前言 softmax回归为一种分类模型. 基本原理 由于softmax回归也是一种线性叠加算法,且需要输出离散值. 很自然地想到,可以取值最大的输出为置信输出.更进一步想到,如果有三个人A.B.C分别 ...

- 从 Wepy 到 UniApp 变形记

作者:vivo 互联网前端团队-Wan Anwen.Hu Feng.Feng Wei.Xie Tao 进入互联网"下半场",靠"人海战术"的研发模式已经不再具备 ...

- CSS line-break属性与中文标点换行

关于标点符号把文字带着换行的问题解决方案 出现的问题 最近在弄一个介绍页面的时候遇到一个很巧的问题,在文本换行的时候刚好能够放下文字,但是标点符号把这个文字带着换行了 如下图所示: 如果的在上一行显示 ...

- Java开发学习(四十)----MyBatisPlus入门案例与简介

一.入门案例 MybatisPlus(简称MP)是基于MyBatis框架基础上开发的增强型工具,旨在简化开发.提供效率. SpringBoot它能快速构建Spring开发环境用以整合其他技术,使用起来 ...

- 记一次线上频繁fullGc的排查解决过程

发生背景 最近上线的一个项目几乎全是查询业务,并且都是大表的慢查询,sql优化是做了一轮又一轮,前几天用户反馈页面加载过慢还时不时的会timeout,但是我们把对应的sql都优化一遍过后,前台响应还是 ...

- windows安装nodejs

安装nodejs 1.官网地址: http://nodejs.cn/download 2.选择下载路径 直接无脑下一步安装 3.安装成功之后 node -v 显示nodejs版本 npm -v 显示安 ...

- Go语言核心36讲17

在前面的文章中,我们已经提到过很多次"指针"了,你应该已经比较熟悉了.不过,我们那时大多指的是指针类型及其对应的指针值,今天我们讲的则是更为深入的内容. 让我们先来复习一下. ty ...

- 深度学习之深L层神经网络

声明 本文参考(8条消息) [中文][吴恩达课后编程作业]Course 1 - 神经网络和深度学习 - 第四周作业(1&2)_何宽的博客-CSDN博客 力求自己理解,刚刚走进深度学习希望可以一 ...